新生礼物大挑战第二题

- 解压缩得Do_you_really_know_what_RSA_Is? .py

1 | from Crypto.Util.number import * |

1 | from Crypto.Util.number import long_to_bytes #导入必要的库:long_to_bytes:将长整数转换为字节串 |

- 解得e = 18082004992516475581

- 解得flag{we1c0me_2_SPC_enj0y_rs4!}

- tips:要善于运用库,能极大改善求解效率。本题运用了sympy来求解离散对数。

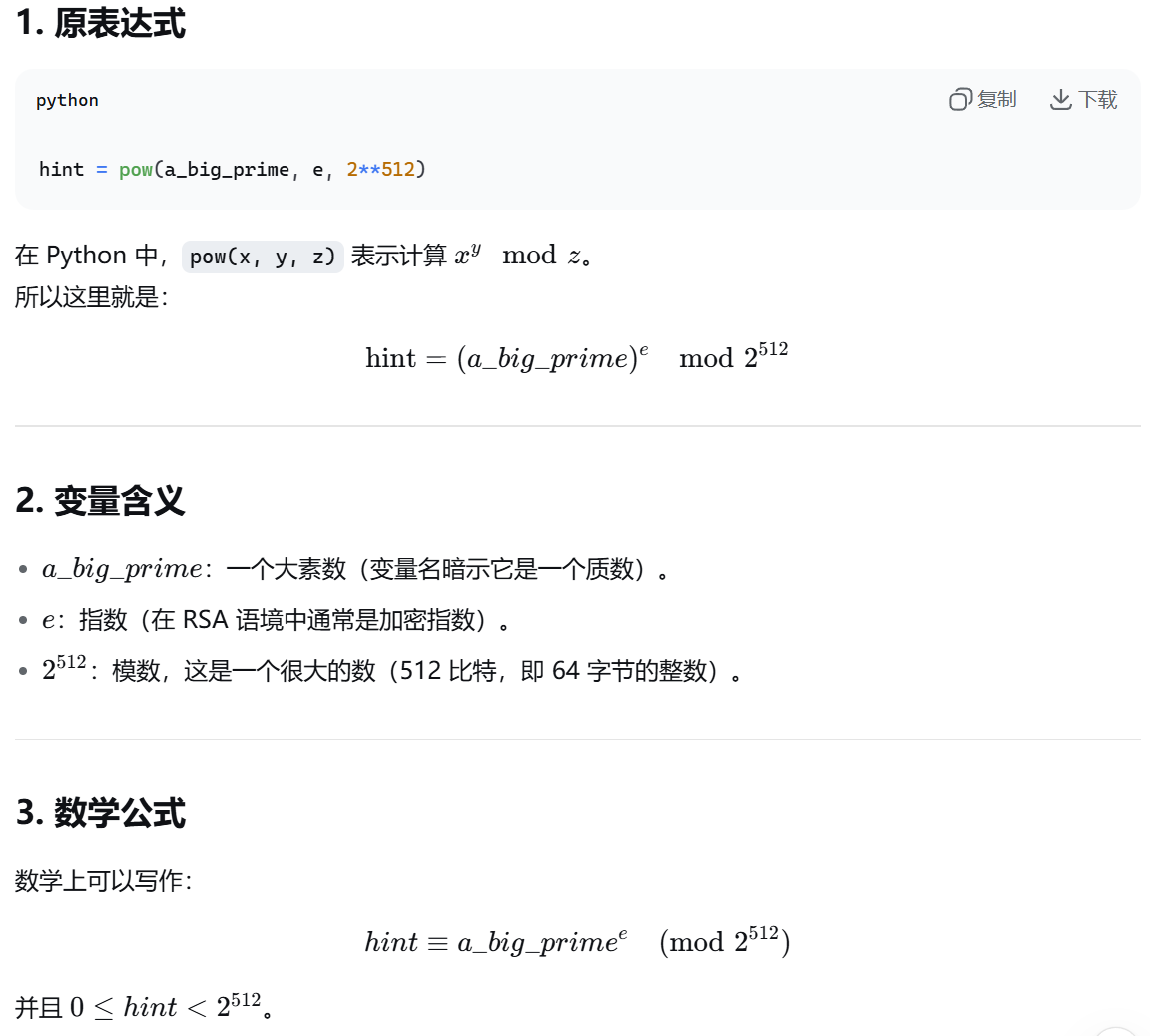

因为 2512 是 2 的幂,模运算在这里有一些数论特性(例如,当 a_big_prime_a___big___prime_ 是奇数时,它与 2 互素,欧拉定理在模 2k下需要稍微调整形式)。

因为 2512 是 2 的幂,模运算在这里有一些数论特性(例如,当 a_big_prime_a___big___prime_ 是奇数时,它与 2 互素,欧拉定理在模 2k下需要稍微调整形式)。

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 琉璃幻彩的博客!

评论