25警铮杯

一、MISC

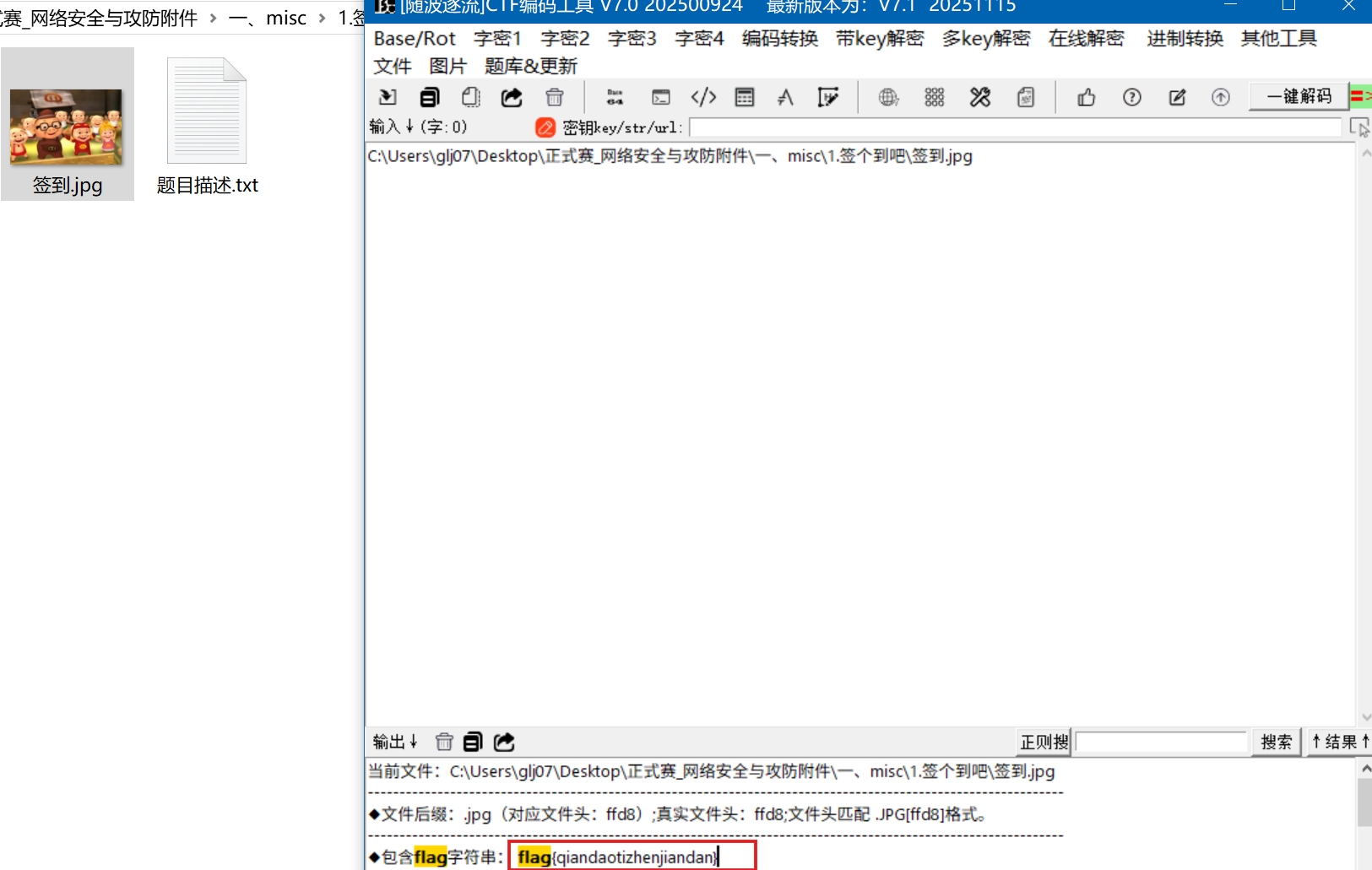

1.签个到吧

别告诉我你连签到题都不会 flag{xxxxxxxx}

flag{qiandaotizhenjiandan}

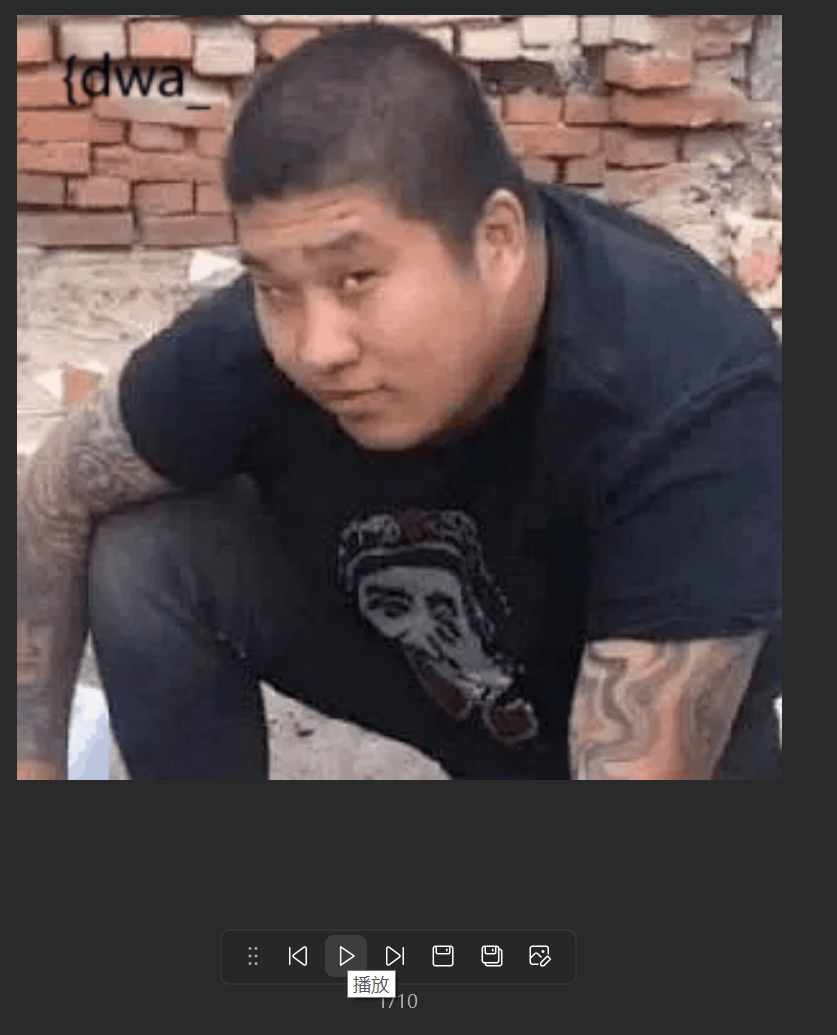

2.一眼盯帧

什么东西一闪而过了?cdusec{xxxxx}

cdusec{dwa_bjsh_cwnj}

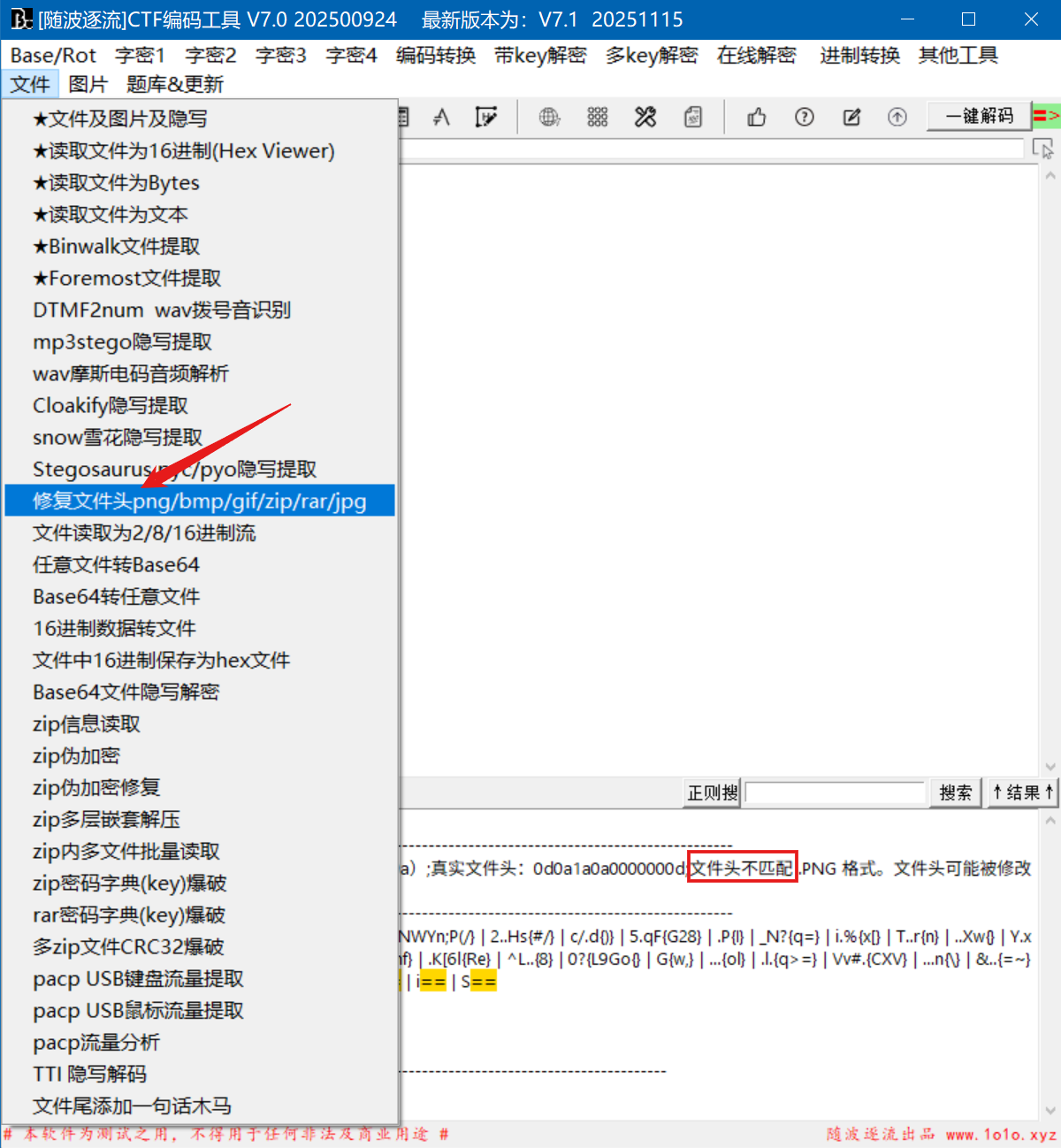

3.坏图片

图片怎么打不开了 flag{xxxxxxxxx}

flag{do_you_have_galgame}

旮旯给木

4.矮图片

图片下面还有什么 flag{xxxxxxxxx}

随波逐流自动修复高宽

可爱大白

flag{He1l0_d4_ba1}

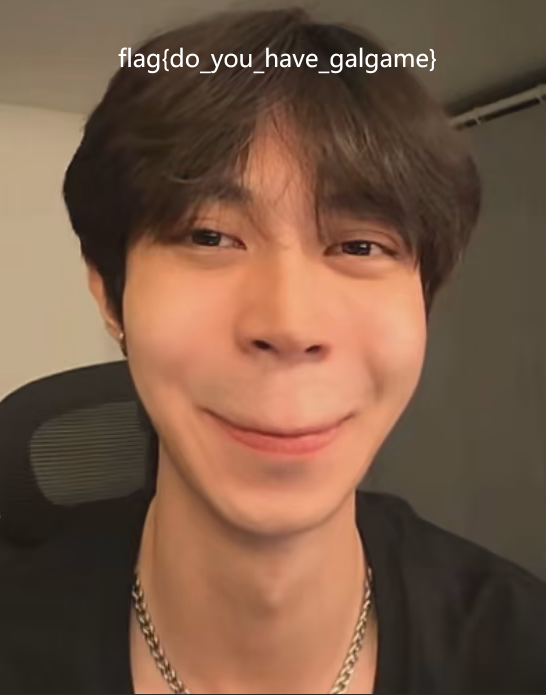

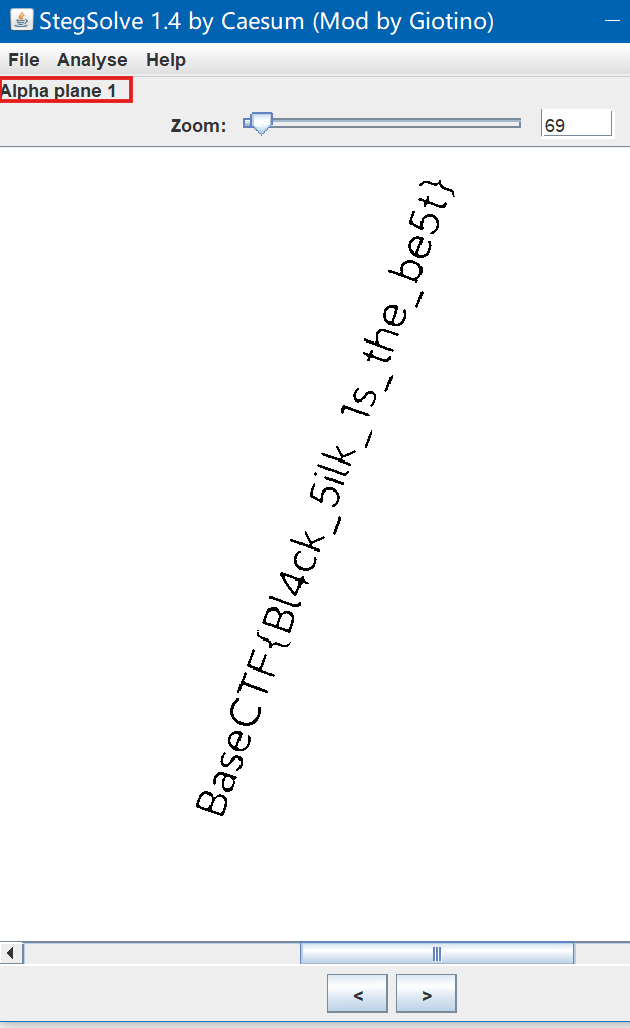

5.黑丝上的flag

是你喜欢的黑丝 BaseCTF{xxxxxxxxx}

直觉Stegsolve应该要出场了

BaseCTF{Bl4ck_5ilk_1s_the_be5t}

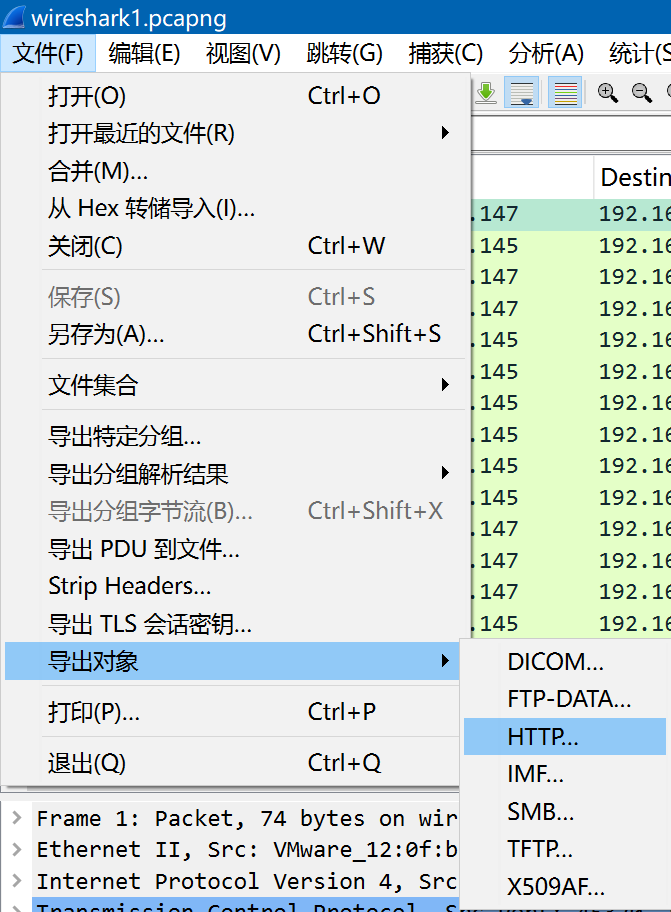

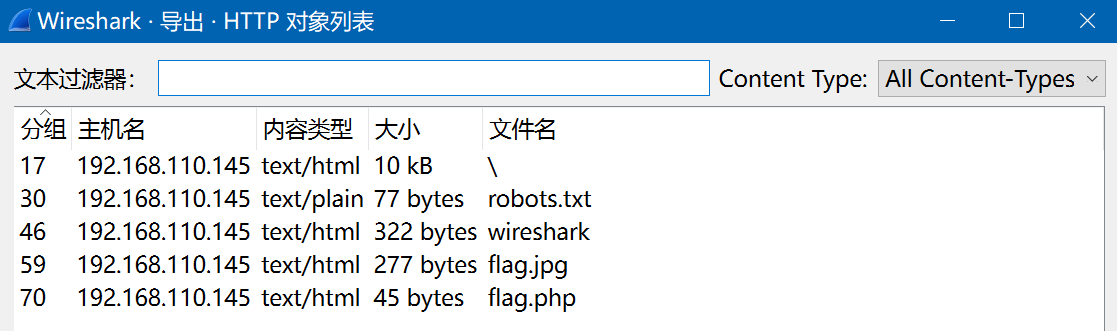

6.海上遇到了鲨鱼

你会流量分析吧 BaseCTF{xxxxxxxxx}

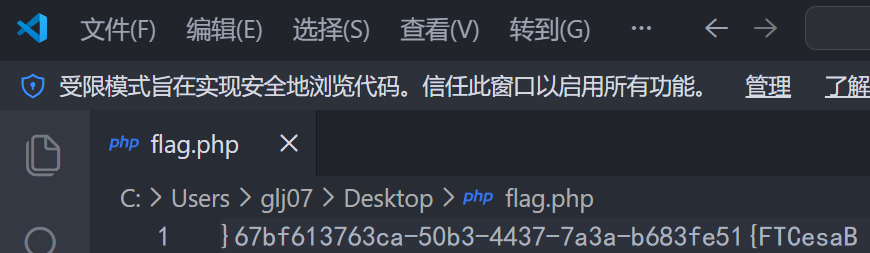

果然有文件,保存查看。答案在flag.php里

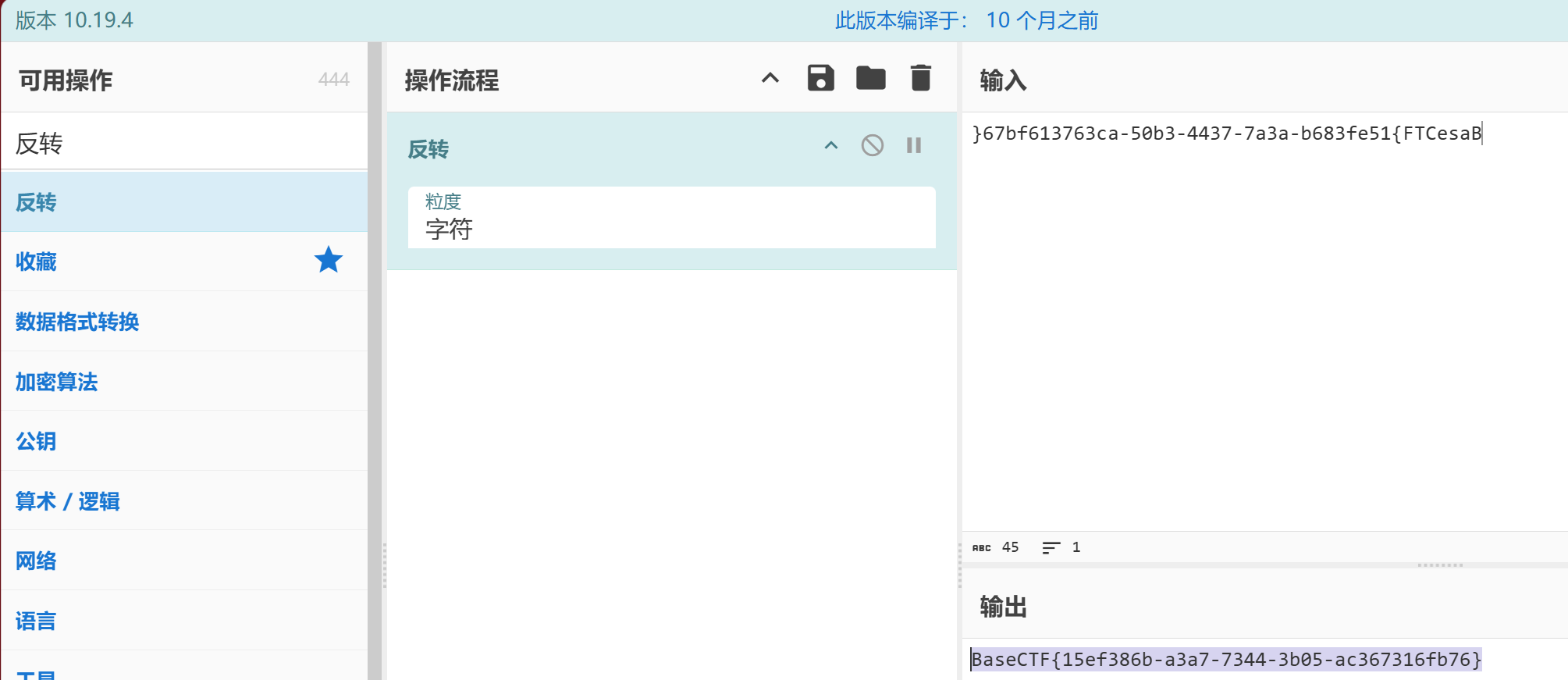

}67bf613763ca-50b3-4437-7a3a-b683fe51{FTCesaB

SRK反转即可

BaseCTF{15ef386b-a3a7-7344-3b05-ac367316fb76}

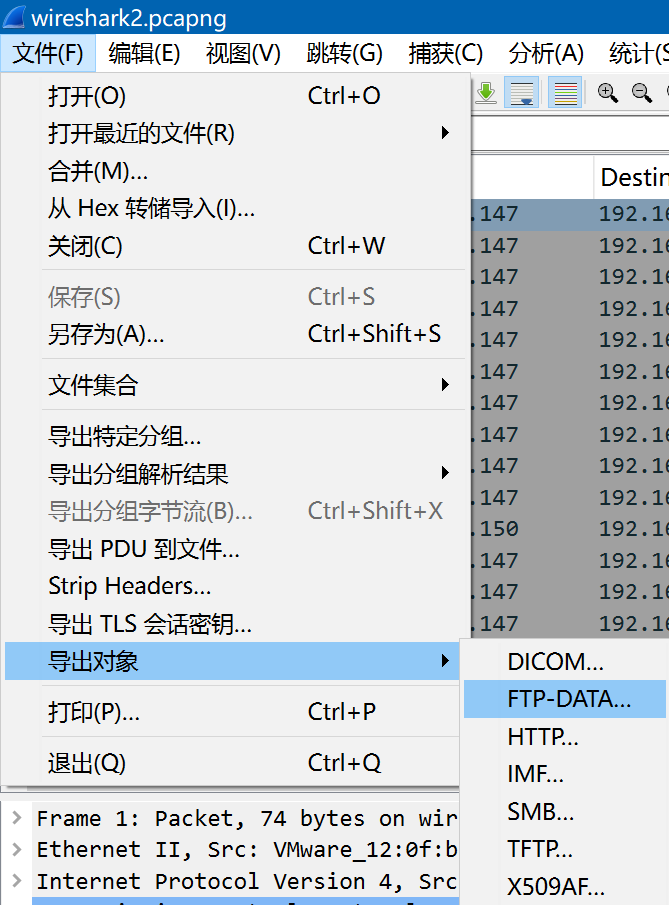

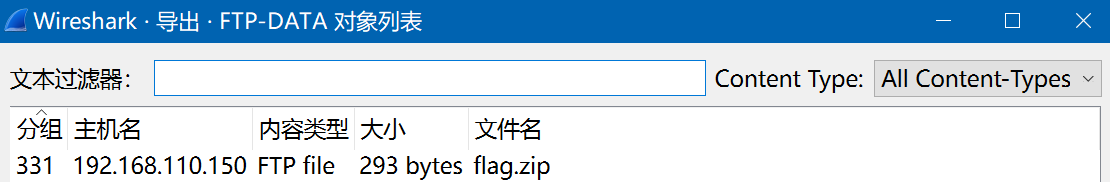

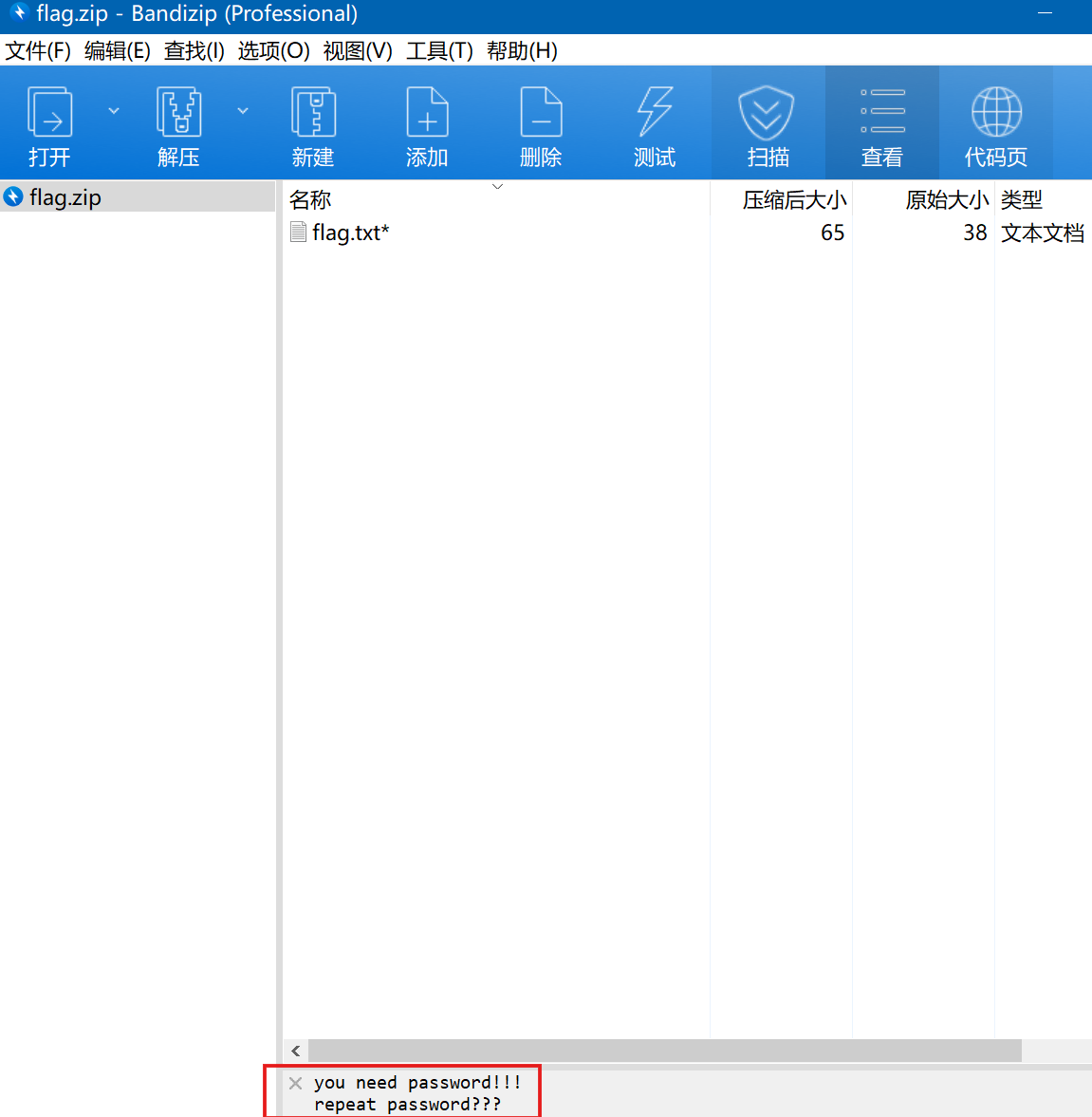

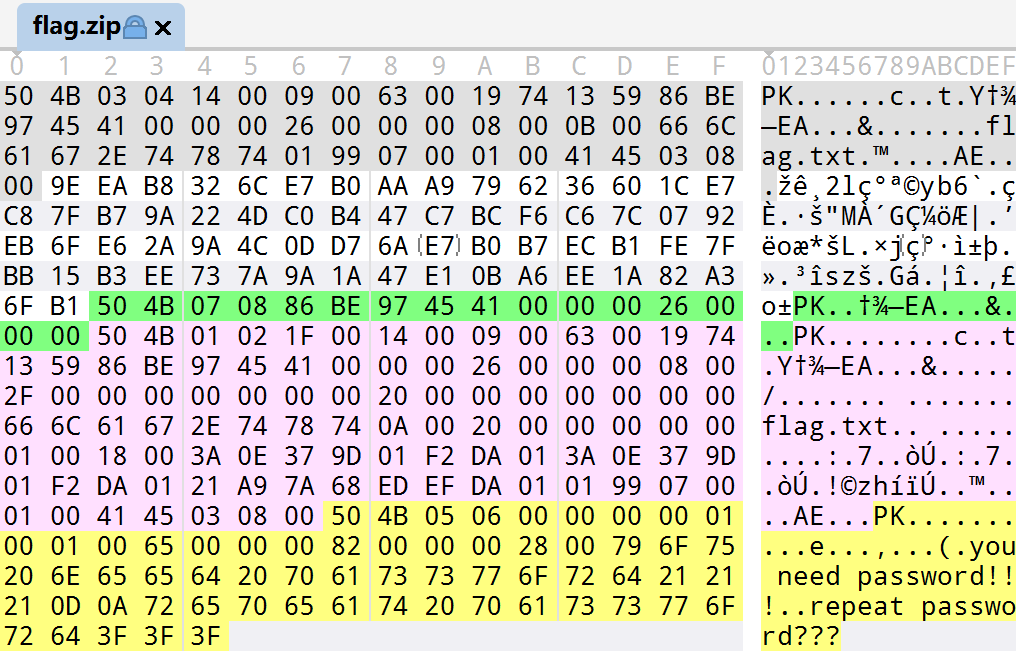

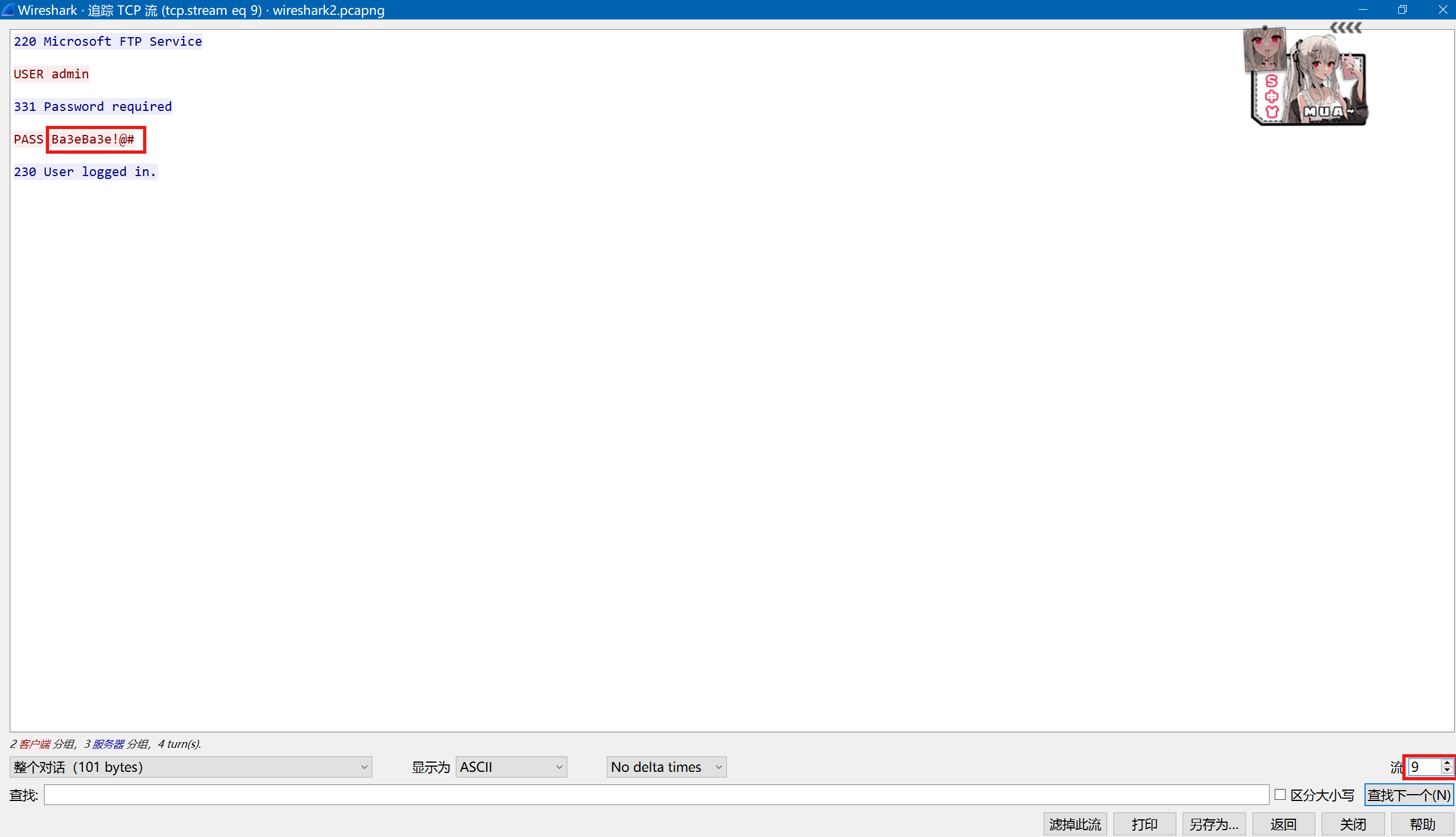

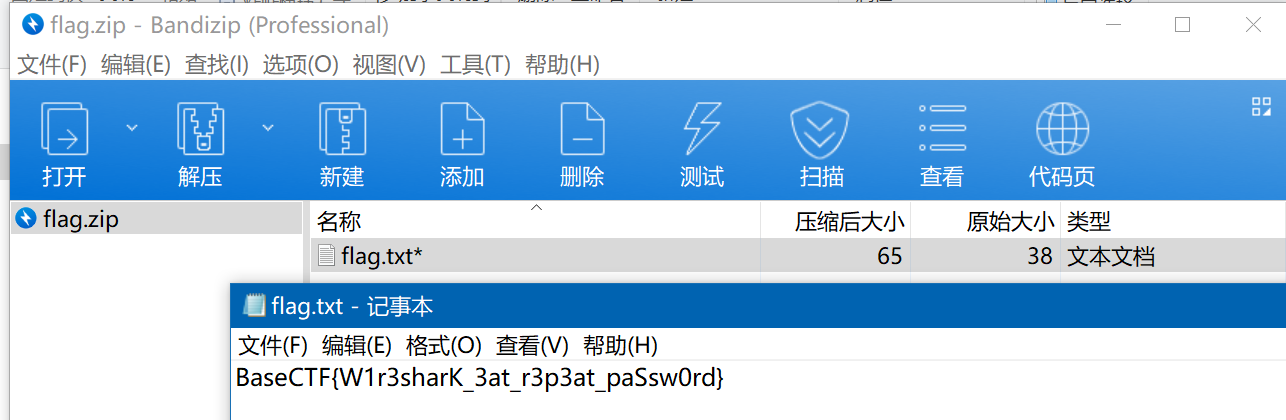

7.海上又遇了鲨鱼

流量分析+1 BaseCTF{xxxxxxxxx}

运气不错。

加密压缩包解密

首先查看是不是伪加密

捣鼓一会儿,一无所获。转向原先流量包找线索。

密码其实还是在TCP追踪流里面:

Ba3eBa3e!@#

BaseCTF{W1r3sharK_3at_r3p3at_paSsw0rd}

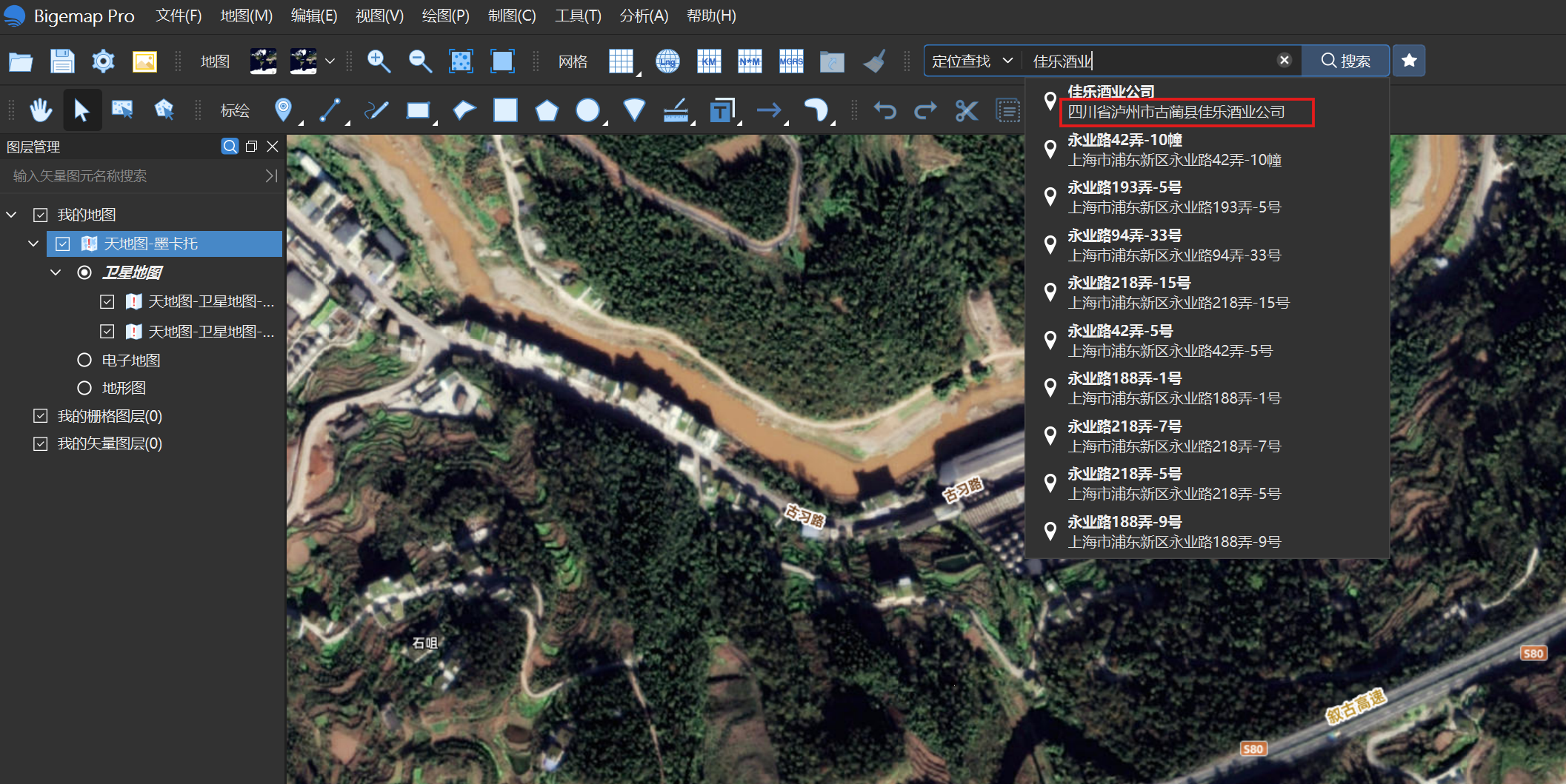

8.OSINT

付师兄上学期去四川警察学院交换的时候拍下了这张图片,猜猜这座桥名字是啥吧 flag{xx省xx市xx区xx桥}

我第一反应找图片经纬度信息,然后用bigemap锁定。没发现,只能看图了。

四川。图中出现佳乐酒业、X洲酒店、时光X等信息。

但是离线地图太糊了。附近没看到什么桥。

四川警察学院位于泸州市,确定了市。

接下来搜就行。

flag{四川省泸州市江阳区沱江三桥}

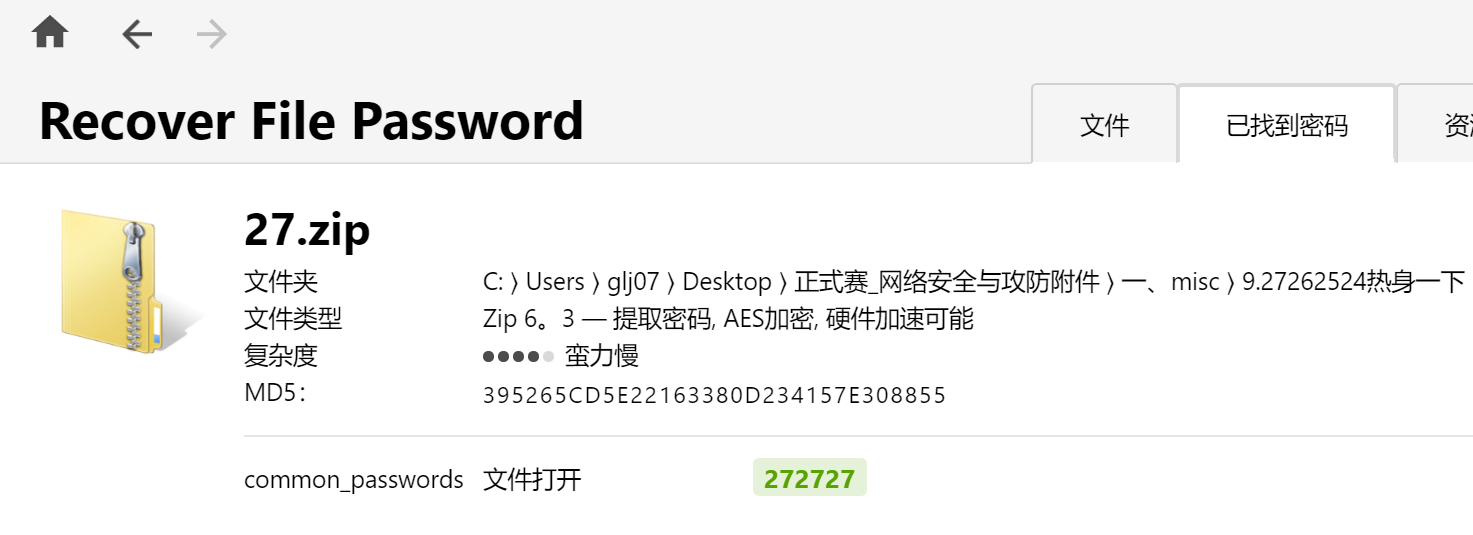

9.27262524热身一下

压缩包里还是压缩包 提示:密码6位数 NSSCTF{xxxxxxxxx}

推测下一个解压密码262626。以此类推。套娃套了二十几个压缩包。

好不容易一层层揭开面纱,结果还有隐藏的二维码

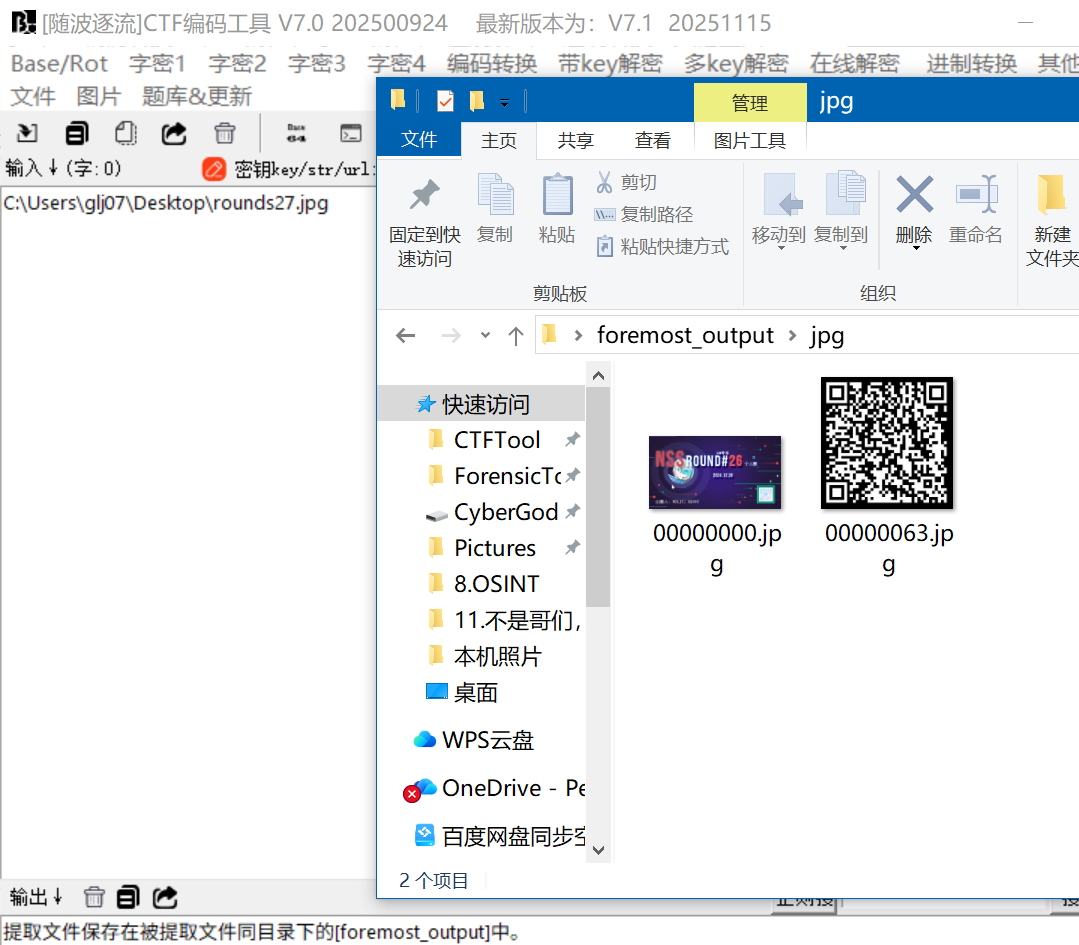

需要foremost分离文件

NSSCTF{The_competition_has_so_far_held_26_rounds}

10.反方向的雪

雪的英文是什么 flag{xxxxxxxxx}

题目提示反方向

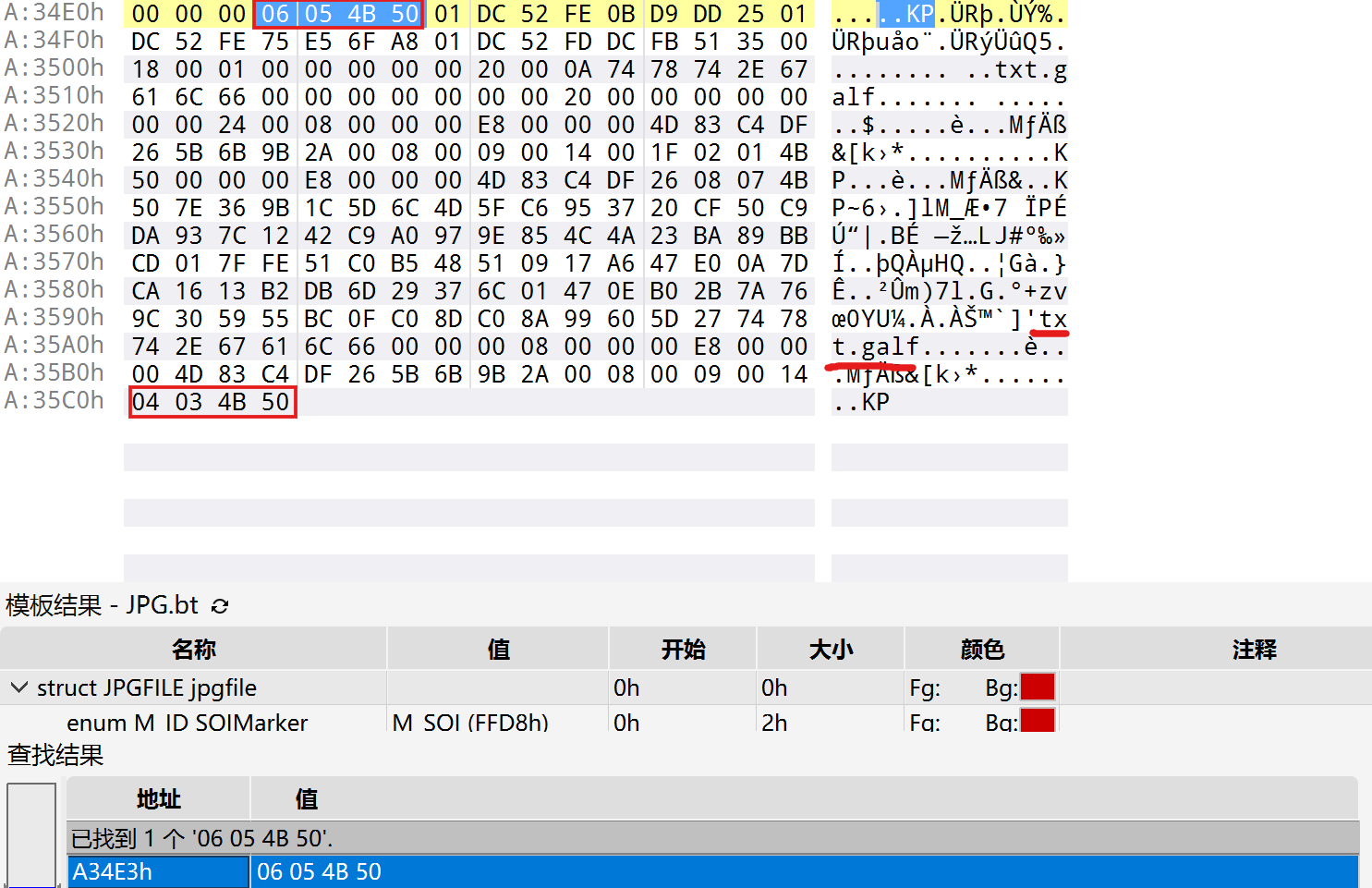

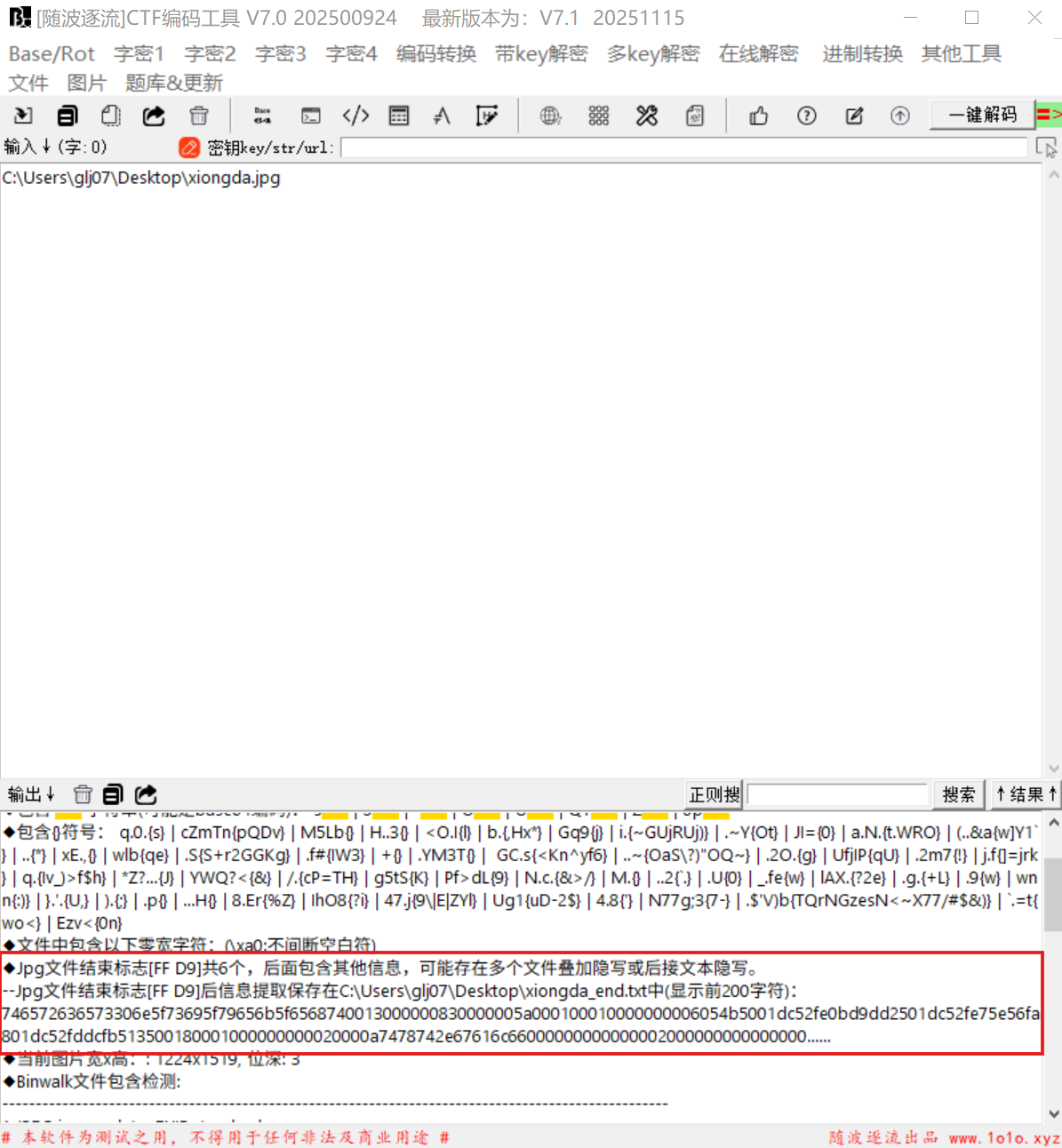

反过来看是个zip,内含flag.txt

746572636573306e5f73695f79656b5f6568740013000000830000005a000100010000000006054b5001dc52fe0bd9dd2501dc52fe75e56fa801dc52fddcfb513500180001000000000020000a7478742e67616c66000000000000002000000000000000240008000000e80000004d83c4df265b6b9b2a000800090014001f02014b50000000e80000004d83c4df2608074b507e369b1c5d6c4d5fc6953720cf50c9da937c1242c9a0979e854c4a23ba89bbcd017ffe51c0b548510917a647e00a7dca1613b2db6d29376c01470eb02b7a769c305955bc0fc08dc08a99605d277478742e67616c6600000008000000e80000004d83c4df265b6b9b2a00080009001404034b50

写一个脚本反转

1 | hex_str = "746572636573306e5f73695f79656b5f6568740013000000830000005a000100010000000006054b5001dc52fe0bd9dd2501dc52fe75e56fa801dc52fddcfb513500180001000000000020000a7478742e67616c66000000000000002000000000000000240008000000e80000004d83c4df265b6b9b2a000800090014001f02014b50000000e80000004d83c4df2608074b507e369b1c5d6c4d5fc6953720cf50c9da937c1242c9a0979e854c4a23ba89bbcd017ffe51c0b548510917a647e00a7dca1613b2db6d29376c01470eb02b7a769c305955bc0fc08dc08a99605d277478742e67616c6600000008000000e80000004d83c4df265b6b9b2a00080009001404034b50" |

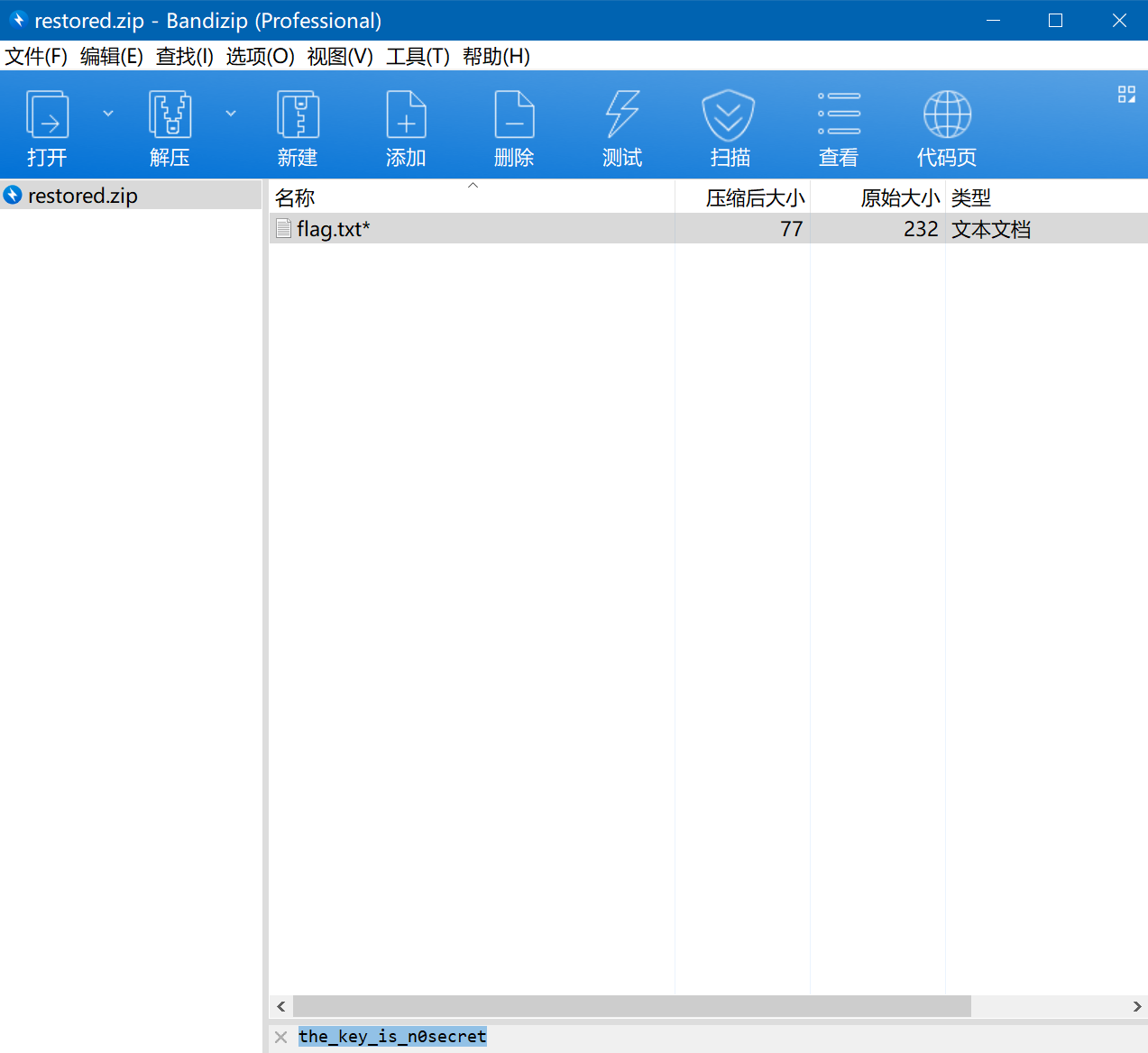

获得压缩包

尝试n0secret发现并非解压密码。

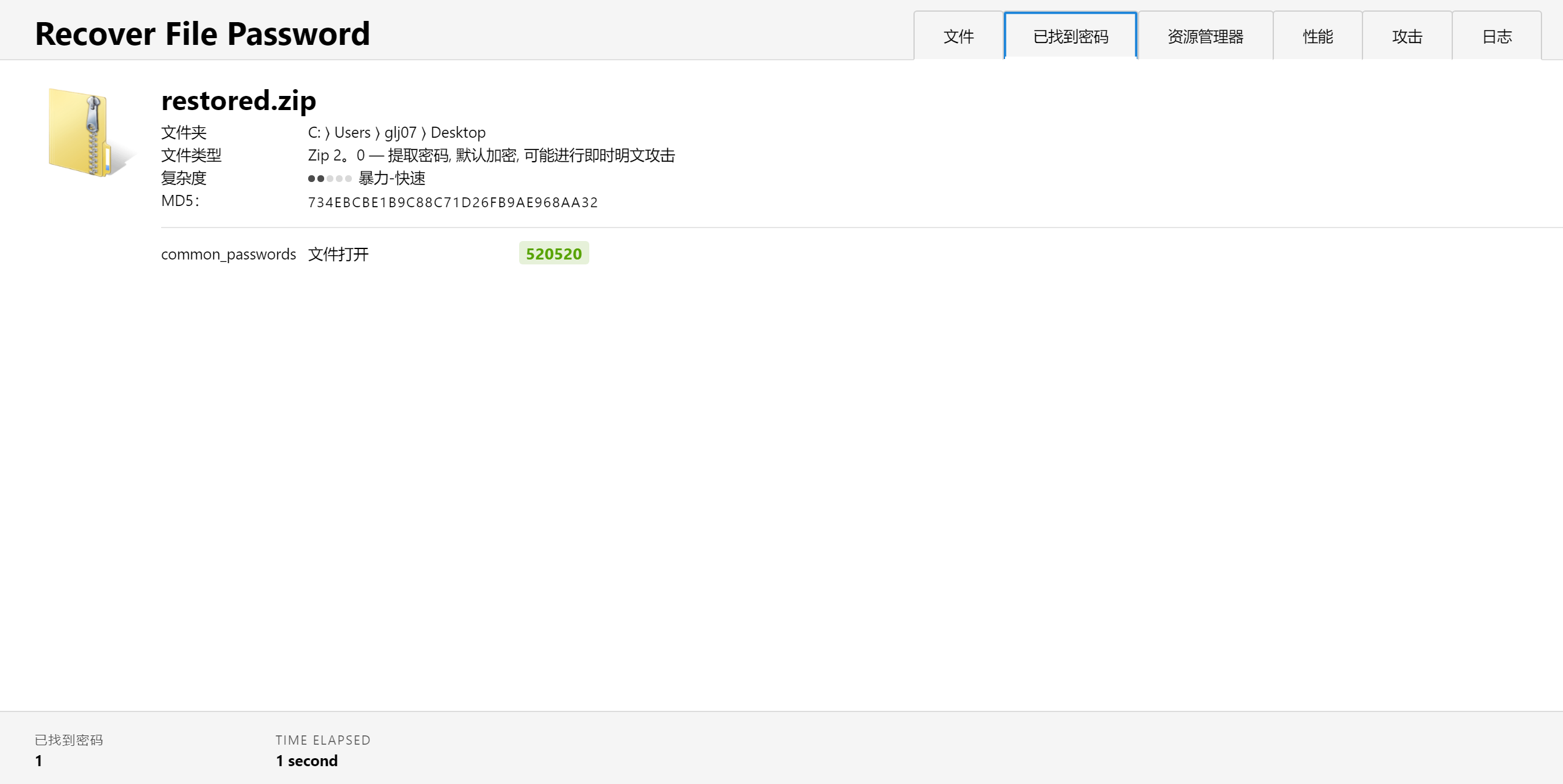

爆破: 520520

520520

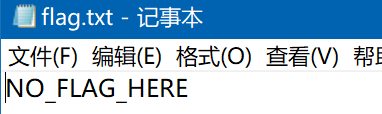

根据题目提示snow加解密。这里附上snow下载链接

密码尝试n0secret

1 | SNOW.EXE -C -p "n0secret" flag.txt 1.txt |

flag{beautiful_snow!}

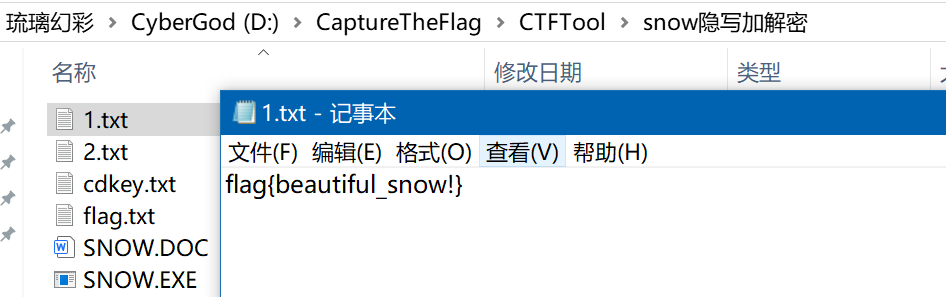

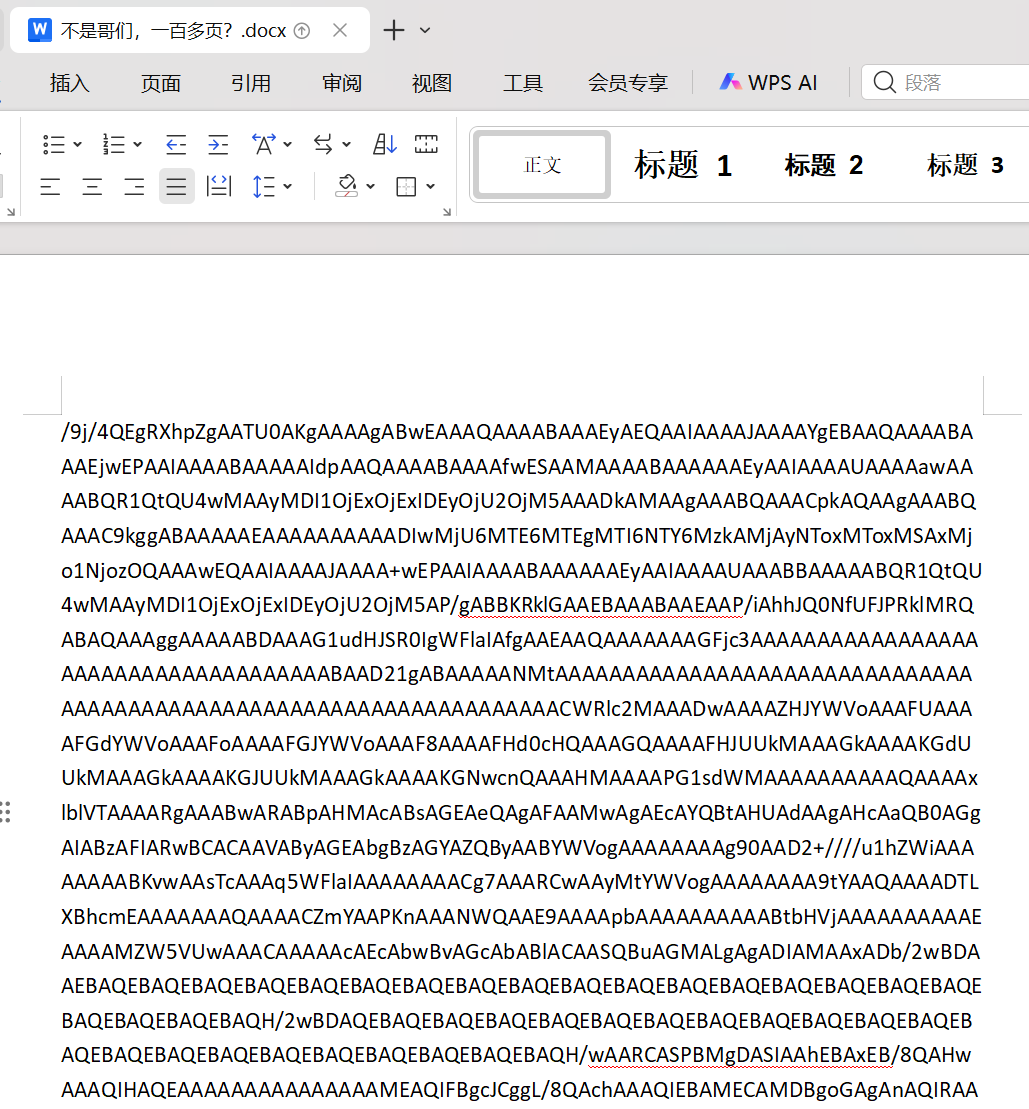

11.不是哥们,一百多页?

图片怎么打不开了 flag{xxxxxxxxx}

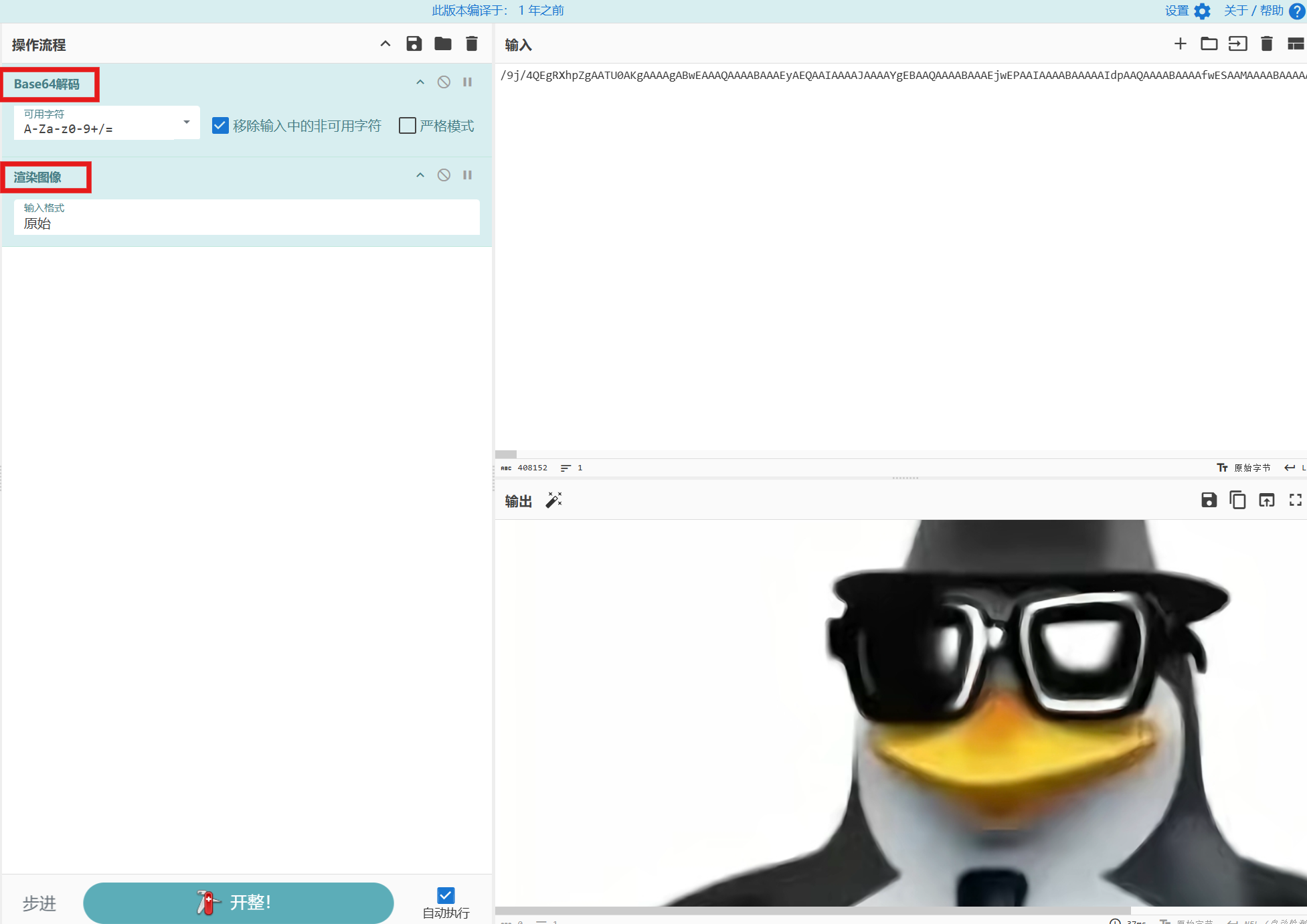

全选,放到赛博大厨,base64解码+渲染图像,解出一个高雅人士。

导出jpg

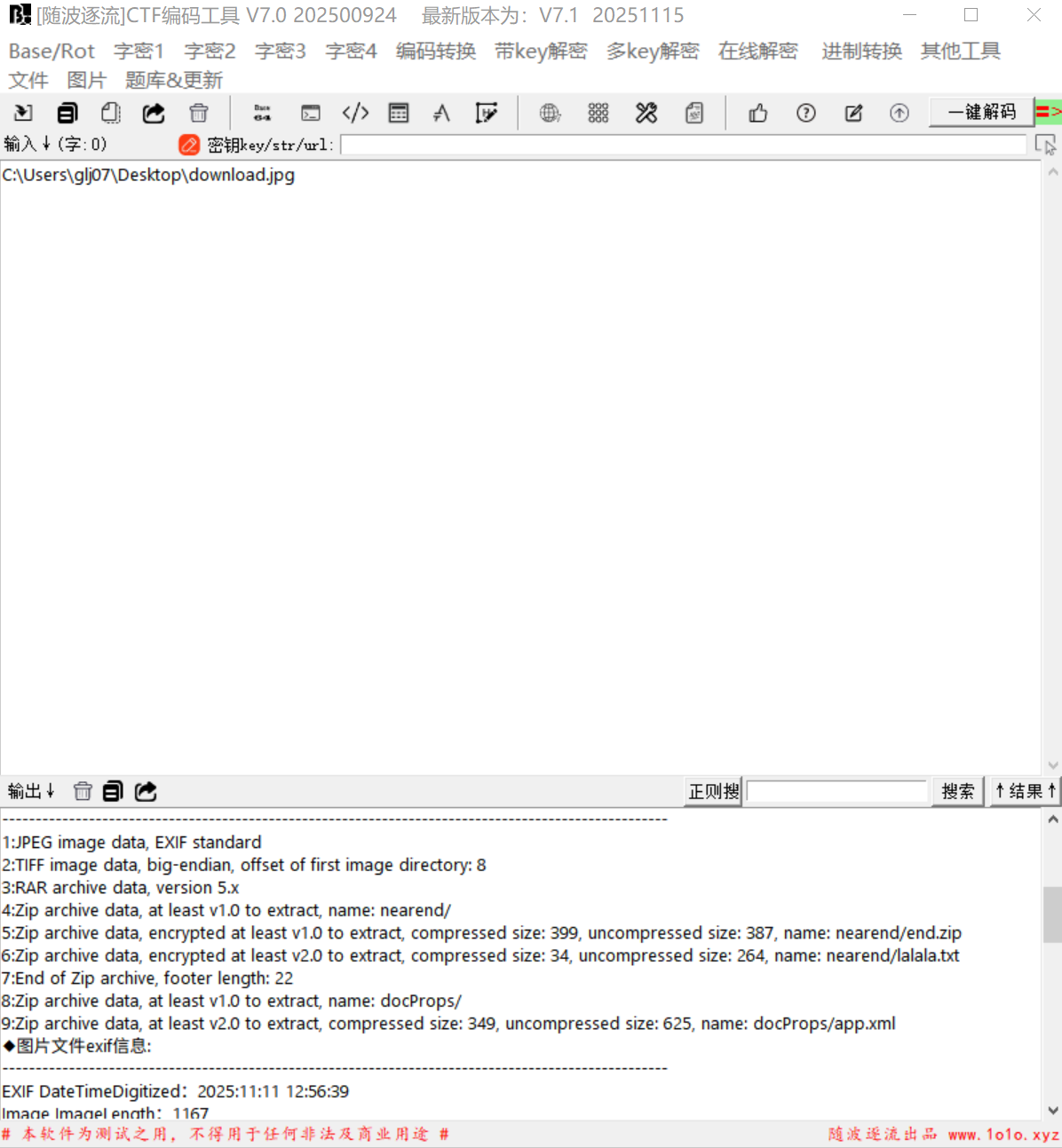

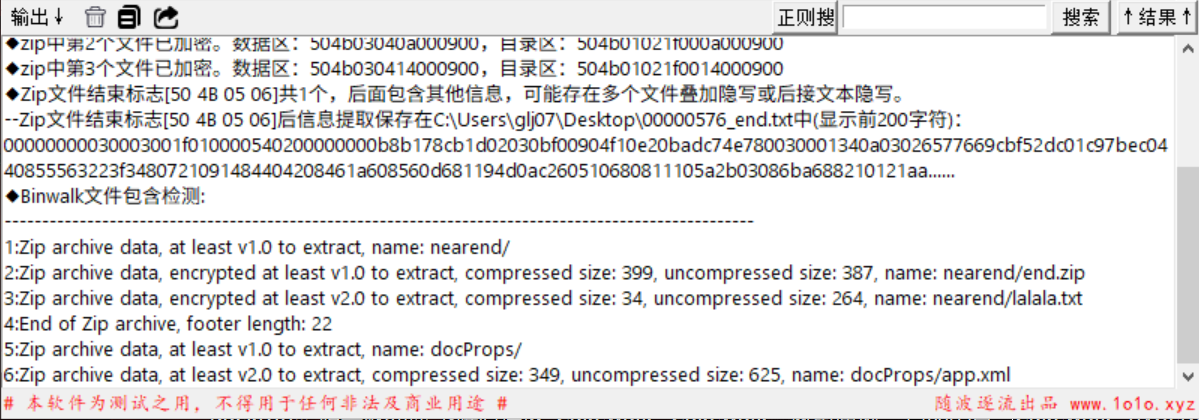

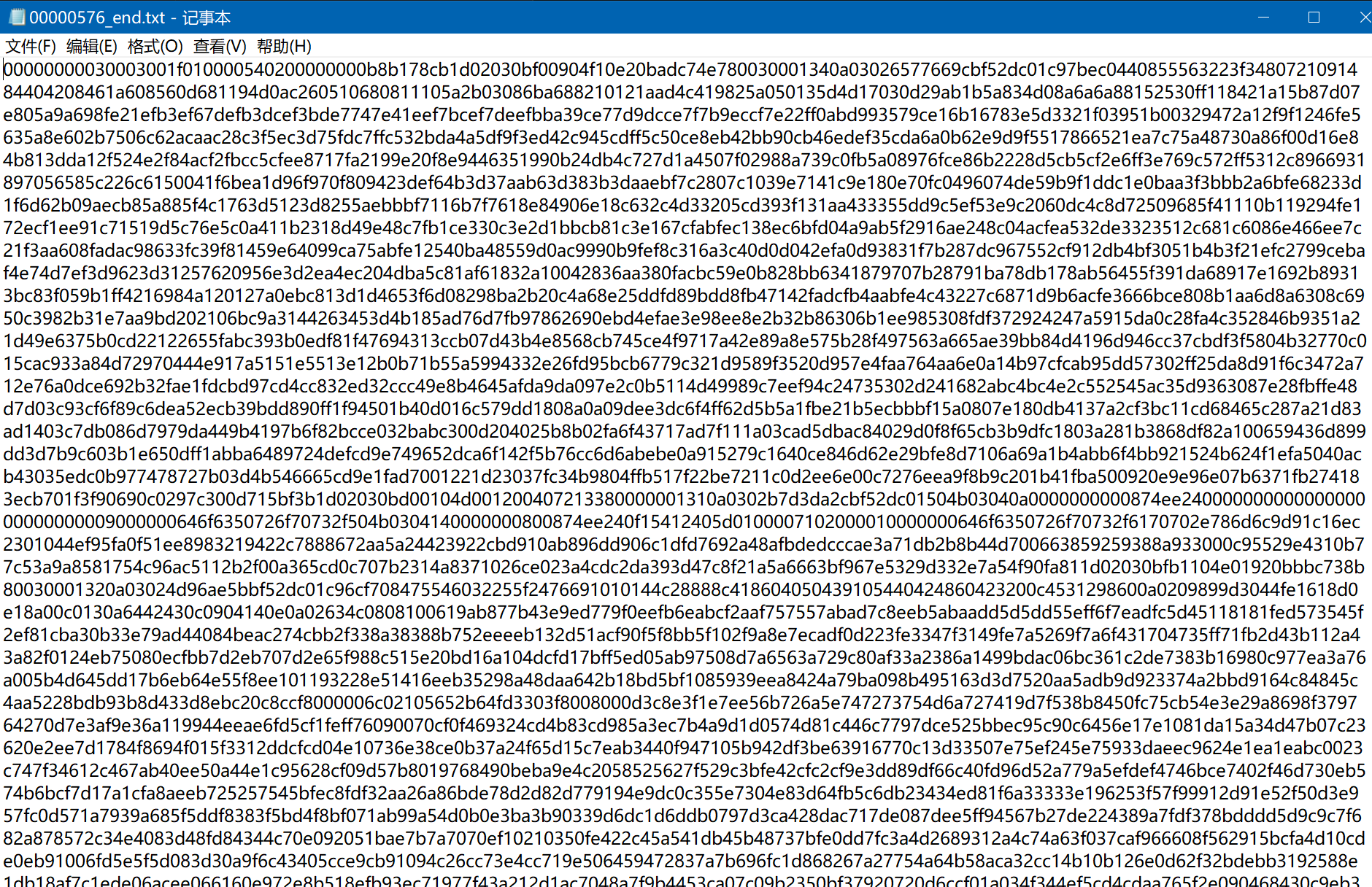

放入随波逐流,发现很多内容。

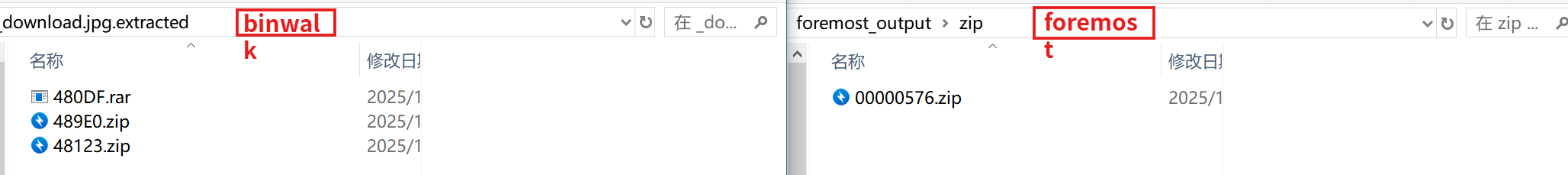

不妨binwalk和foremost都提取一遍。

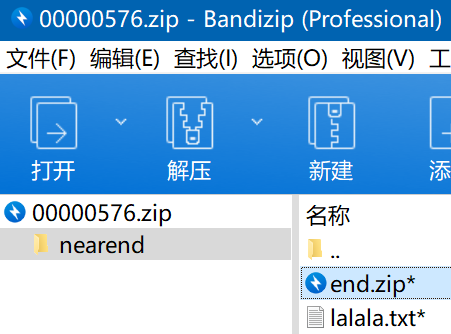

对比两者,似乎binwalk内容更多。但多出的部分是损坏的。有用的“nearend”文件夹两者都有。

已加密。

后面的就中式留白一下叭~(其实是做不出没招了)

二、crypto

12.ez_rsa

很简单的rsa BaseCTF{xxxxxxxx}

1 | from Crypto.Util.number import * |

1 | from Crypto.Util.number import * |

BaseCTF{it_1s_ez!!}

13.Is this only base

不仅仅是base flag{xxxxxxxx}

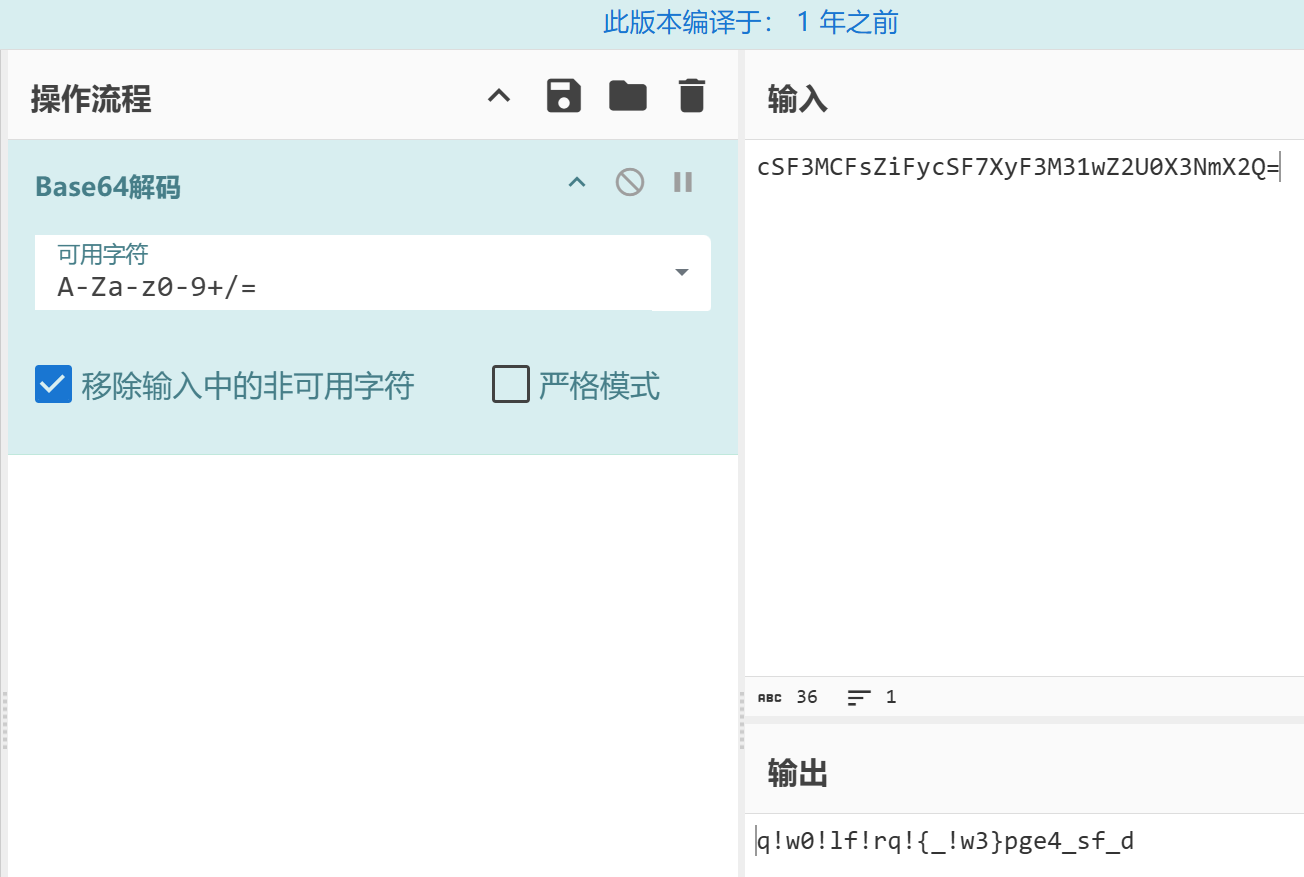

cSF3MCFsZiFycSF7XyF3M31wZ2U0X3NmX2Q=

这是今年的第11月呢

q!w0!lf!rq!{_!w3}pge4_sf_d

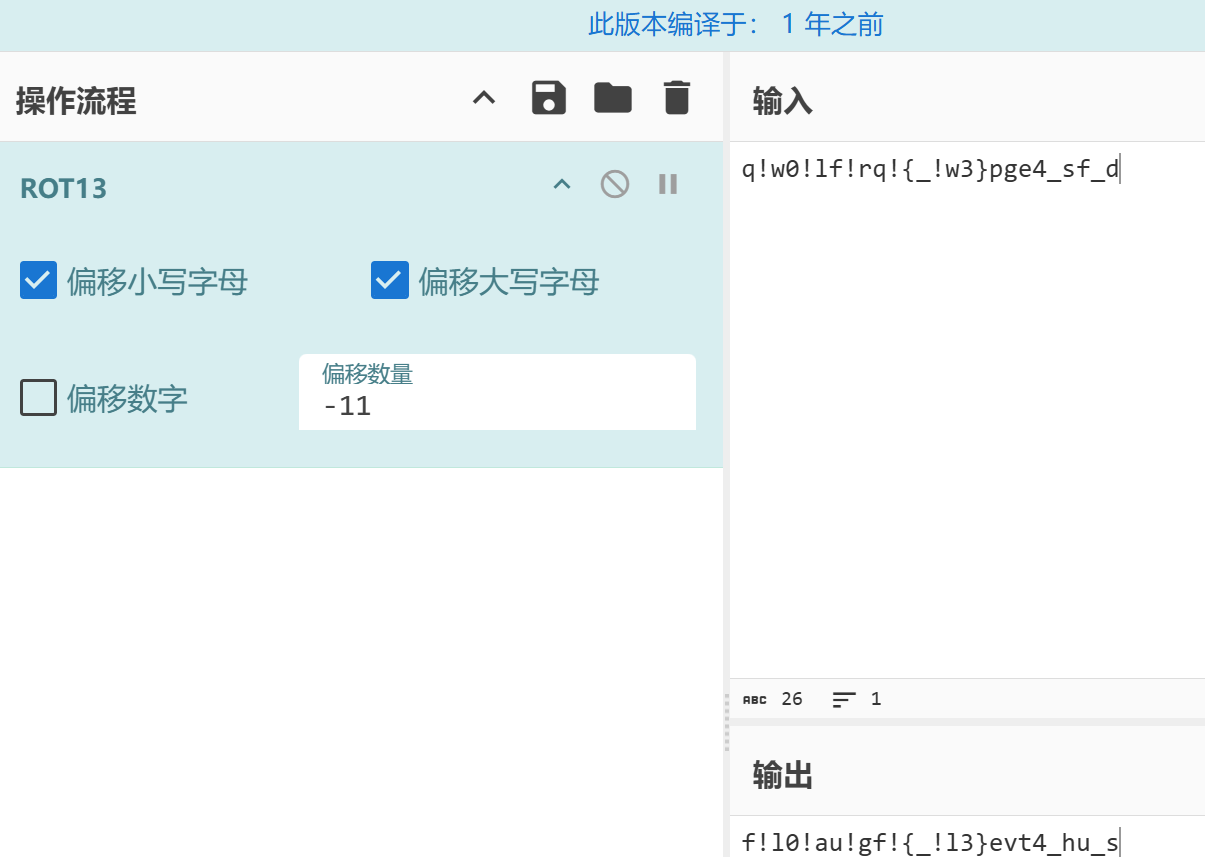

没有flag,但是有了{}。可能和凯撒密码有关。题目提示11,解密时设置偏移量-11

f!l0!au!gf!{_!l3}evt4_hu_s

猜测和栅栏密码有关。解密后在第11栏获得flag:

flag{let_us_h4v3_fu0!!!!!}

14.异或

很简单的异或 flag{xxxxxxxx}

1 | x = 'flag我也不知道' |

1 | secret = 'eobdxfy{lq~' |

flag{ezxor}

三、reverse

15.You are good at ida

很简单的reverse flag{xxxxxxxx}

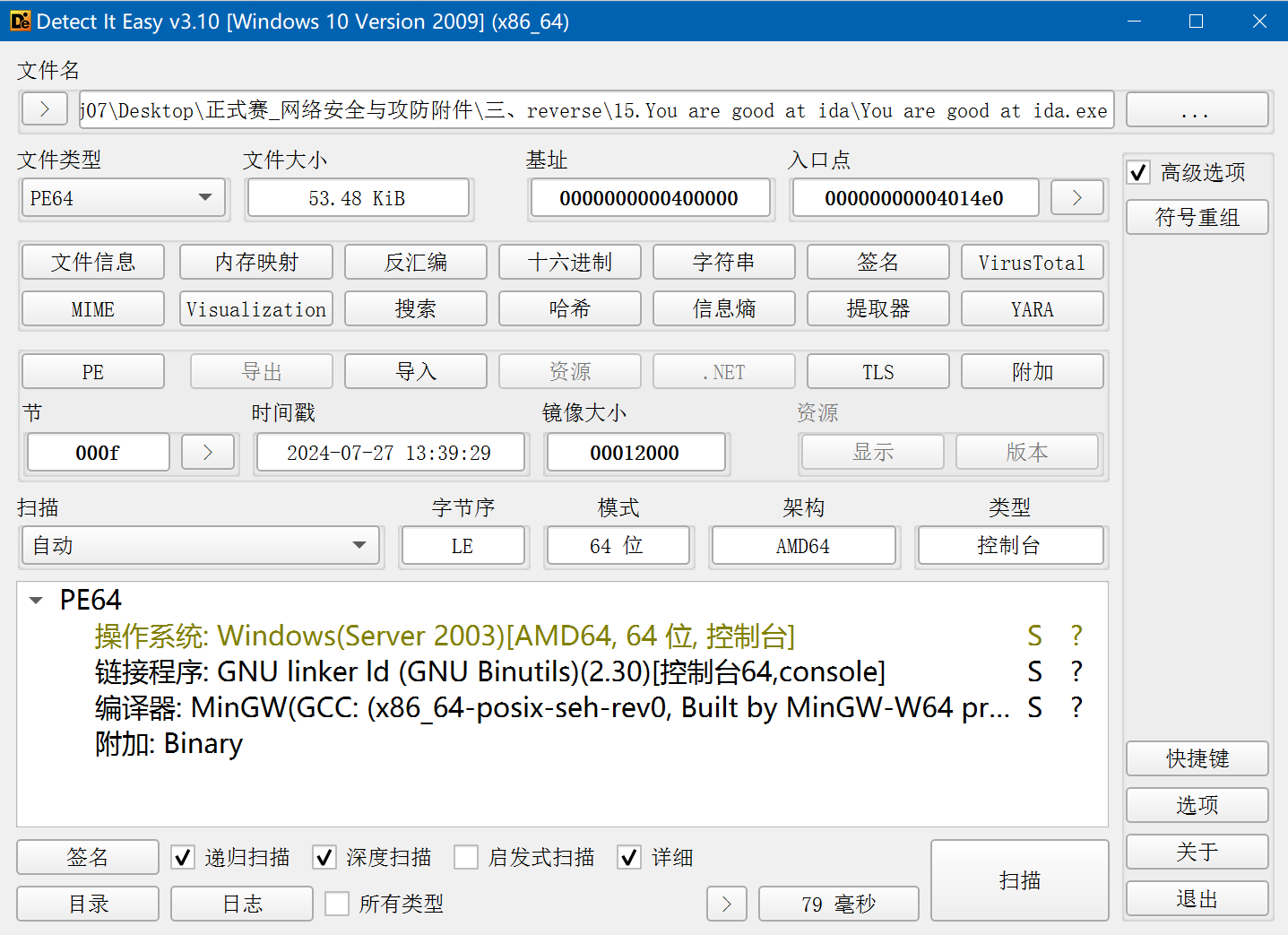

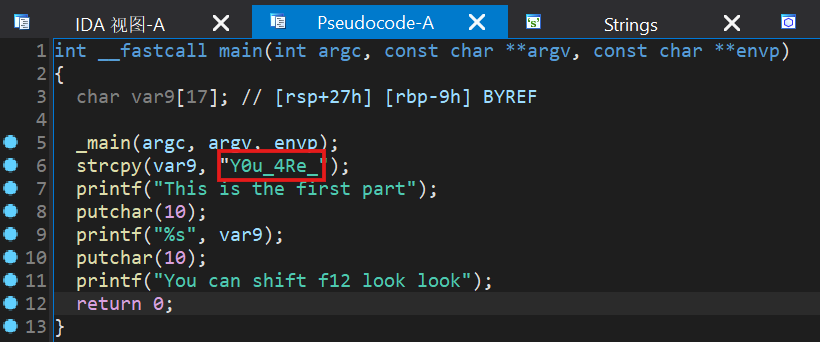

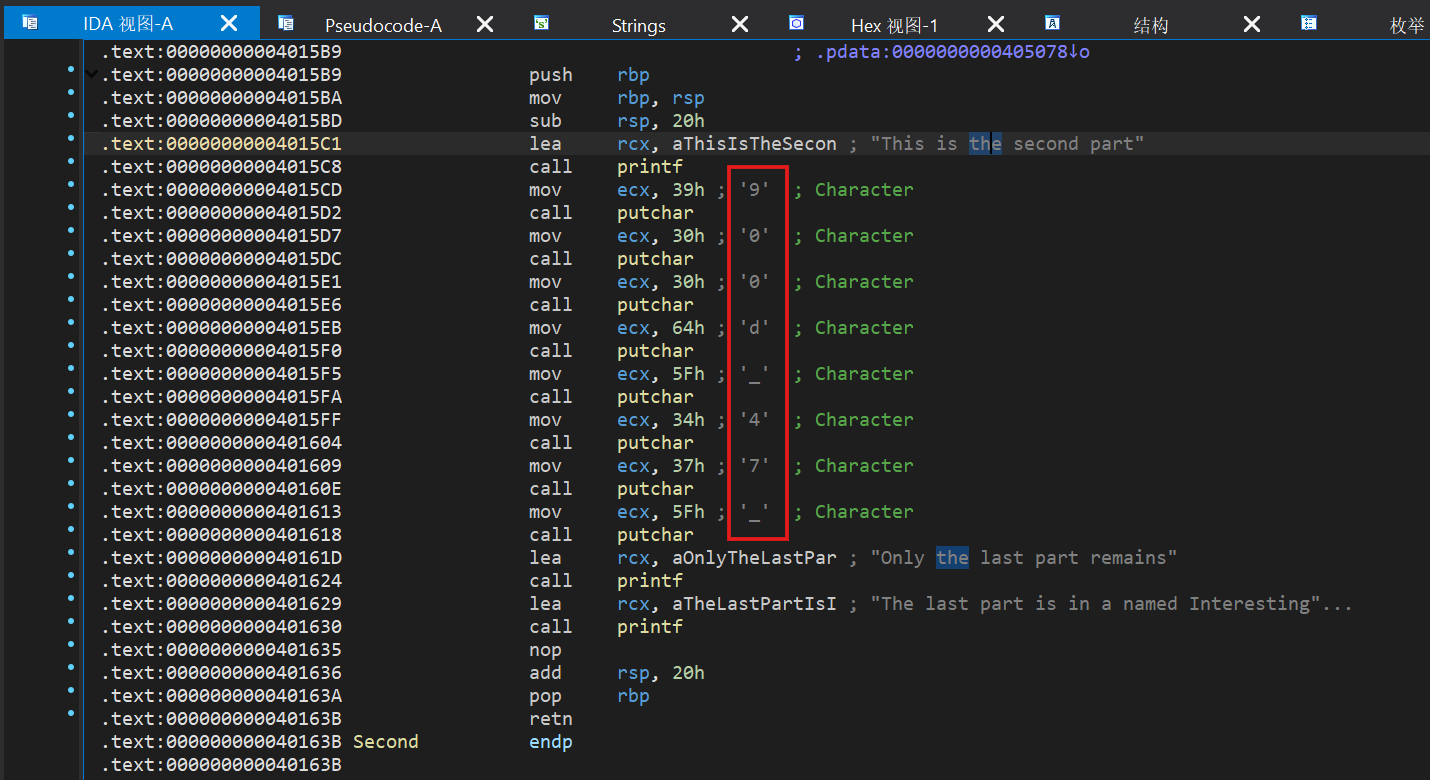

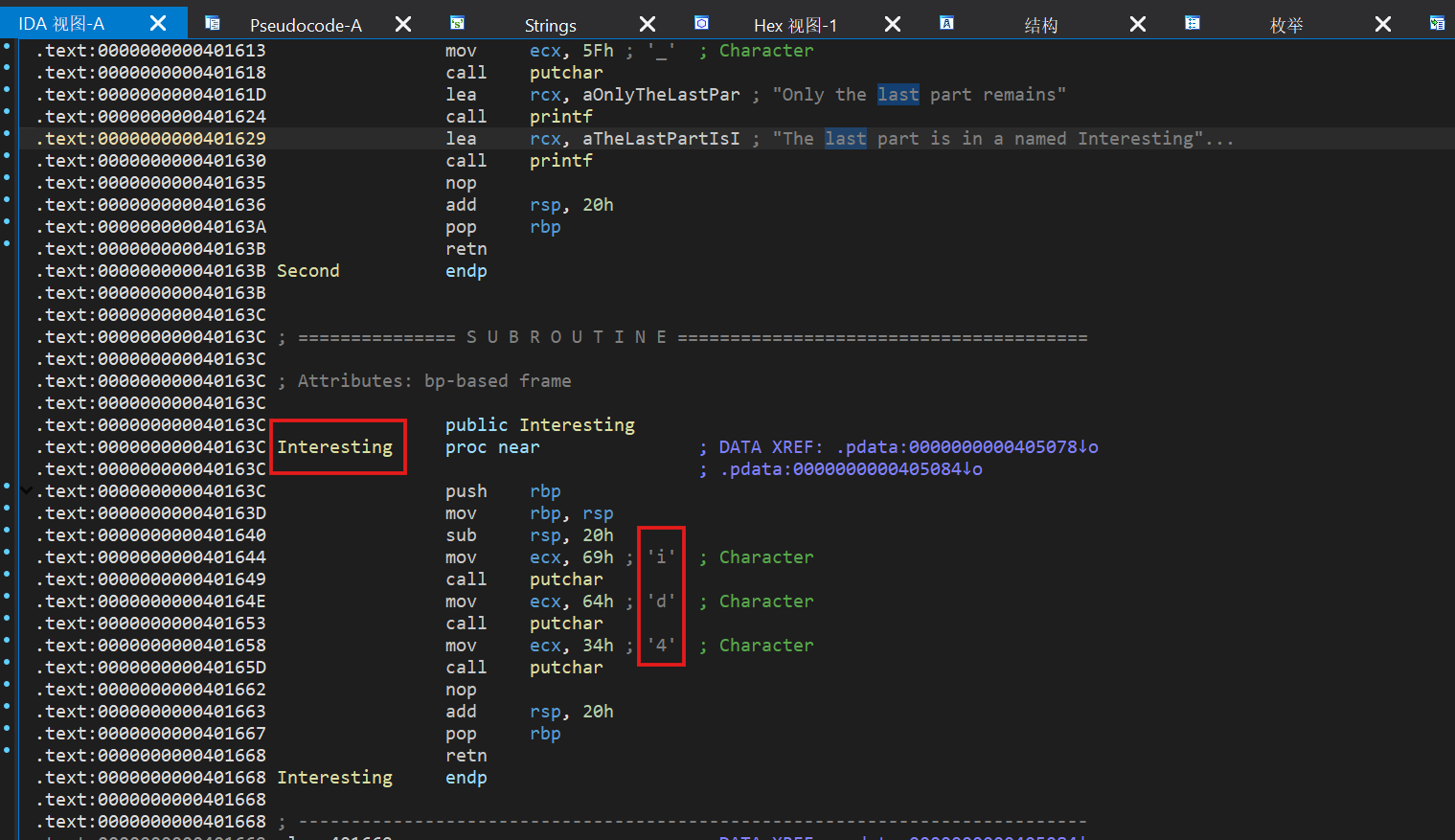

用IDA64位打开:

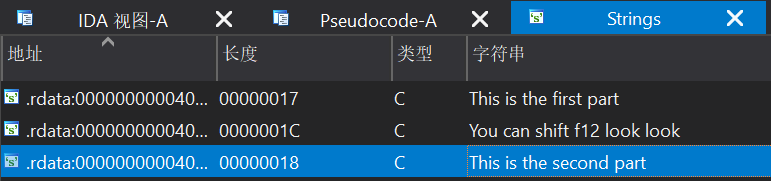

Shift+F12查看字符串。双击。

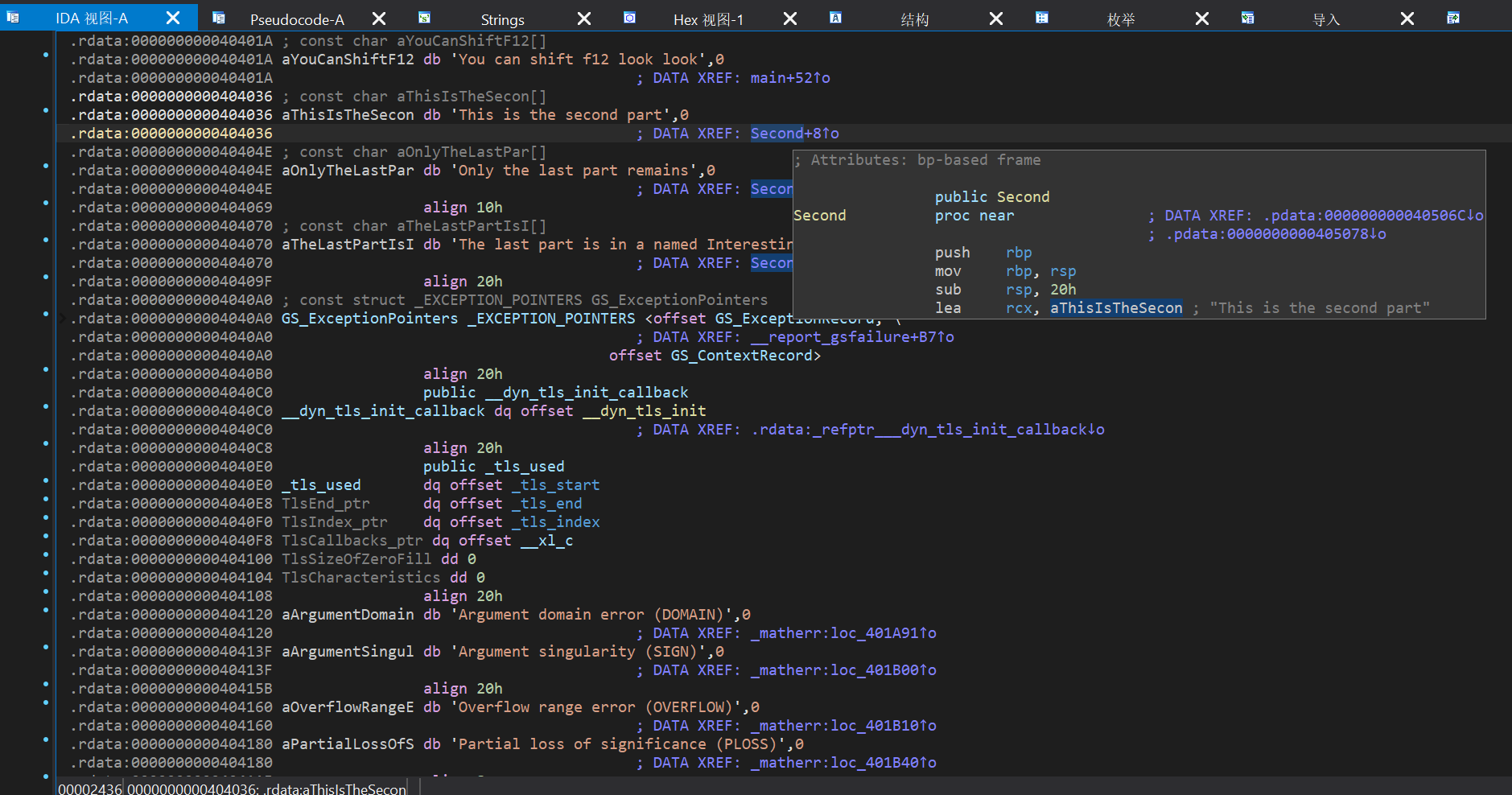

定位到数据,双击“second”。

最后部分在interesting。其实就在正下方。

flag{Y0u_4Re_900d_47_id4}

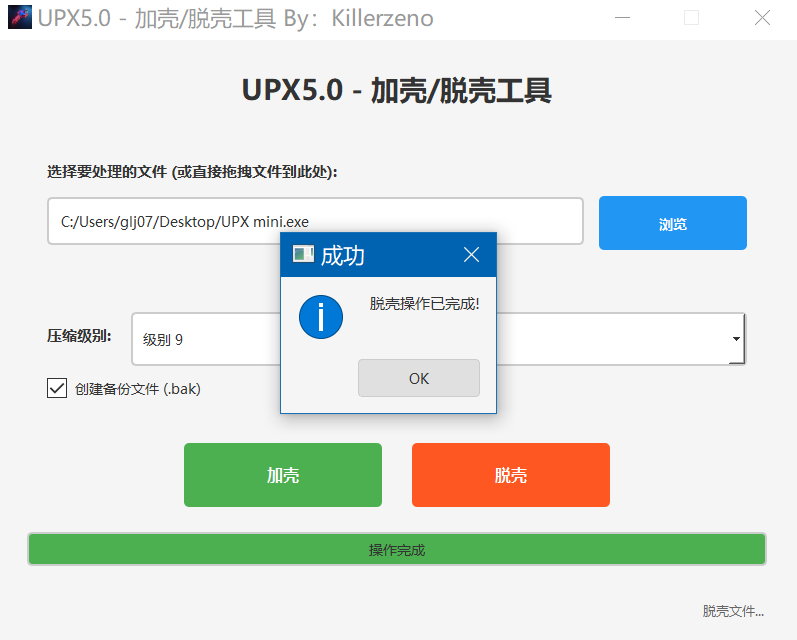

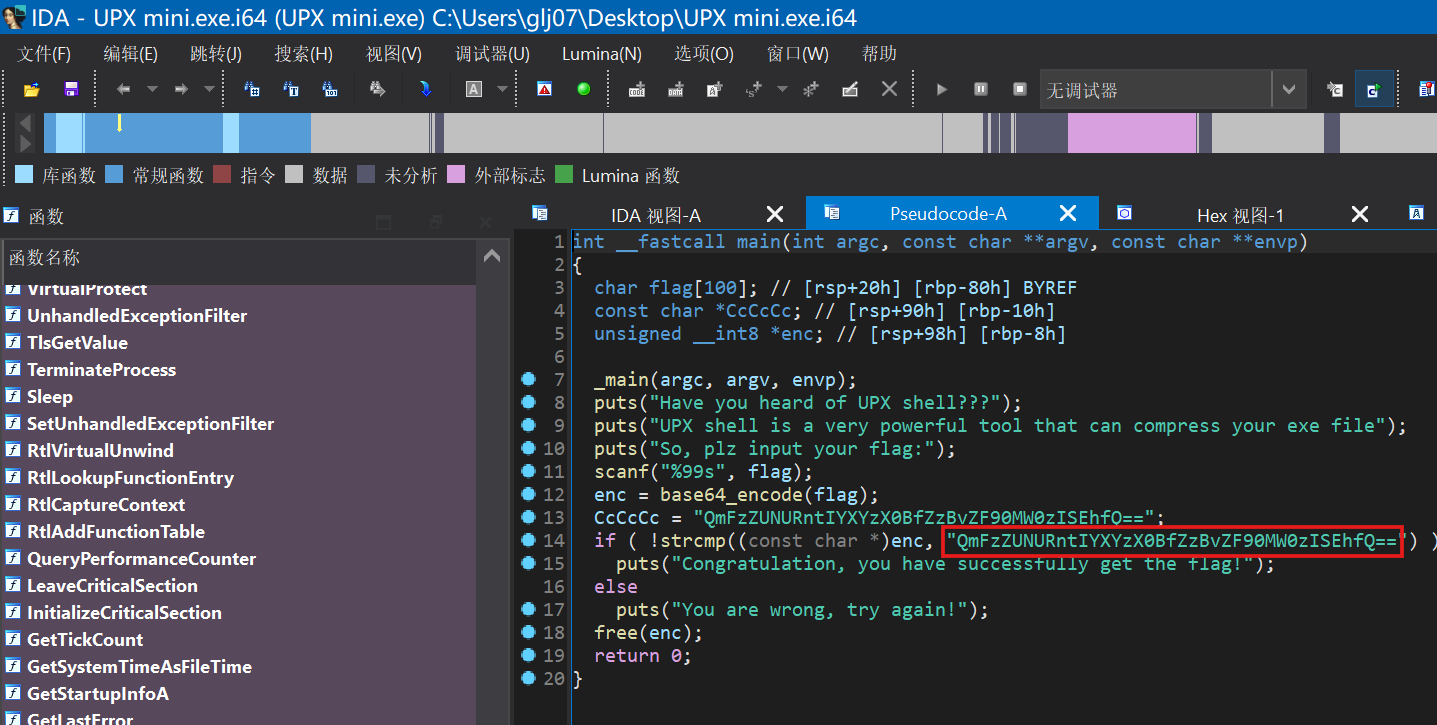

16.UPX mini

Do you know upx ? BaseCTF{xxxxxxxx}

没难度,直接upx脱壳exe

打开ida查看即可

显然base64 BaseCTF{Hav3_@_g0od_t1m3!!!}

BaseCTF{Hav3_@_g0od_t1m3!!!}