2025平航杯

前言

案情介绍:

2025年4月,杭州滨江警方接到辖区内市民刘晓倩(简称:倩倩)报案称:其个人电子设备疑似遭人监控。经初步调查,警方发现倩倩的手机存在可疑后台活动,手机可能存在被木马控制情况;对倩倩计算机进行流量监控,捕获可疑流量包。遂启动电子数据取证程序。 警方通过对倩倩手机和恶意流量包的分析,锁定一名化名“起早王”的本地男子。经搜查其住所,警方查扣一台个人电脑和服务器。技术分析显示,该服务器中存有与倩倩设备内同源的特制远控木马,可实时窃取手机摄像头、手机通信记录等相关敏感文件。进一步对服务器溯源,发现“起早王”曾渗透其任职的科技公司购物网站,获得公司服务器权限,非法窃取商业数据并使用公司的服务器搭建Trojan服务并作为跳板机实施远控。 请你结合以上案例并根据相关检材,完成下面的勘验工作。

检材下载链接:https://pan.baidu.com/s/1gTA5rG3pe1uMw5_KH5fckw?pwd=wiki

挂载/解压密码:早起王的爱恋日记❤

一、计算机取证

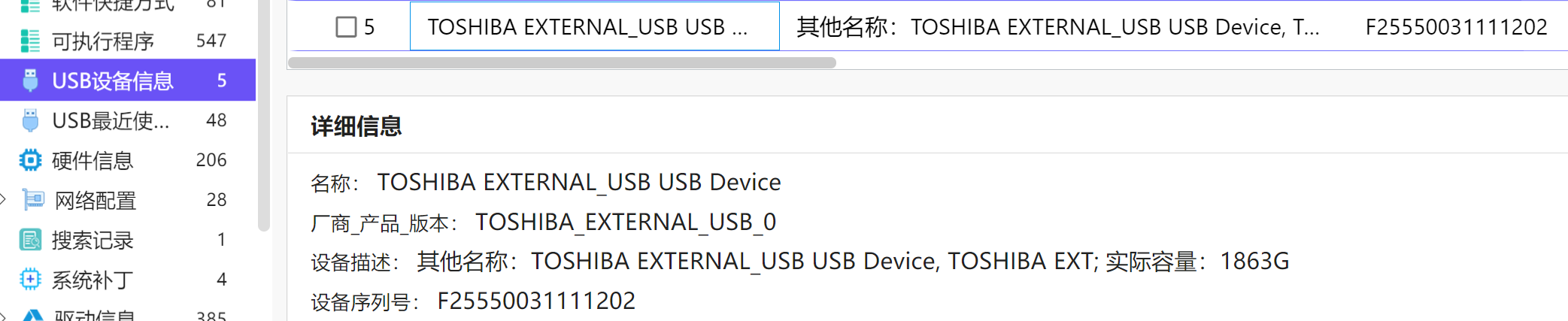

1. 起早王的计算机插入过USB序列号是什么(格式:1)

F25550031111202

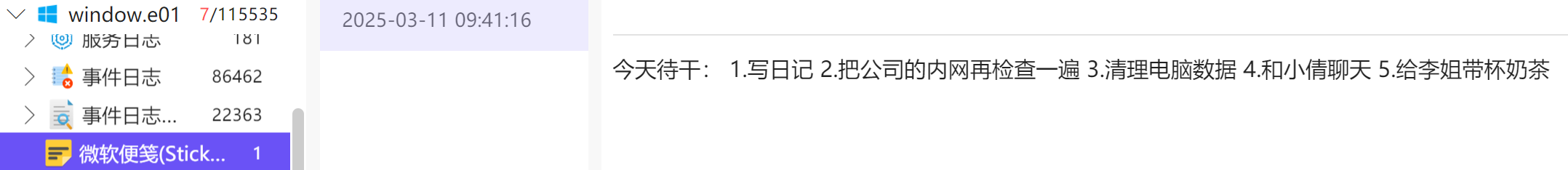

2. 起早王的便签里有几条待干(格式:1)]

或仿真看

5

3. 起早王的计算机默认浏览器是什么(格式:Google)

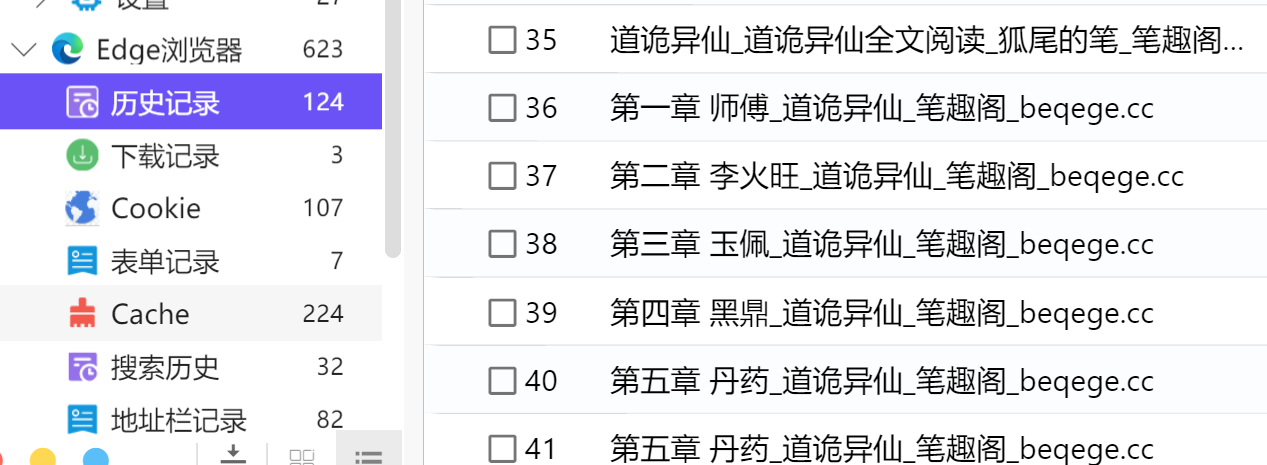

Microsoft Edge/Edge

4.起早王在浏览器里看过什么小说(格式:十日终焉)

道诡异仙

5.起早王计算机最后—次正常关机时间(格式:2020/1/1 01:01:01)

2025/4/10 11:15:29

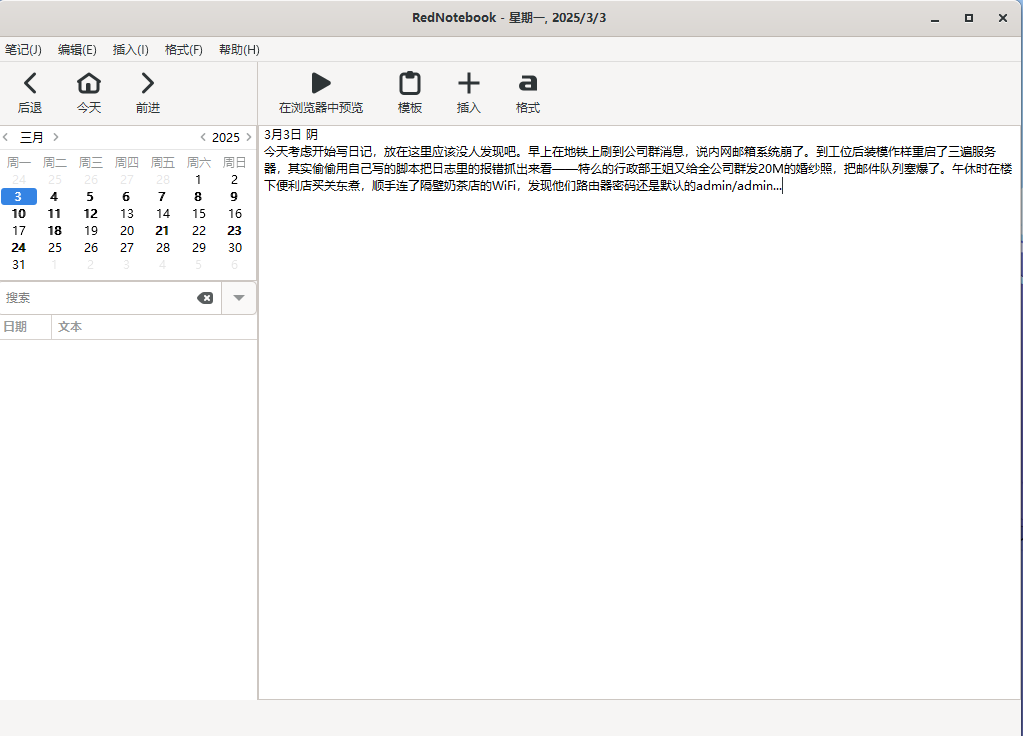

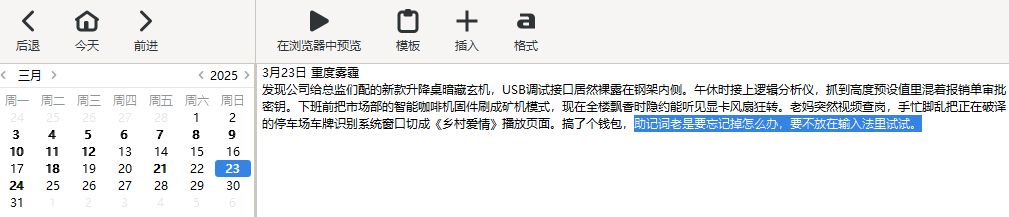

6.起早王开始写日记的时间(格式:2020/1/1)

仿真看:

2025/3/3

7.SillyTavern中账户起早王的创建时间是什么时候(格式:2020/1/1 01:01:01)

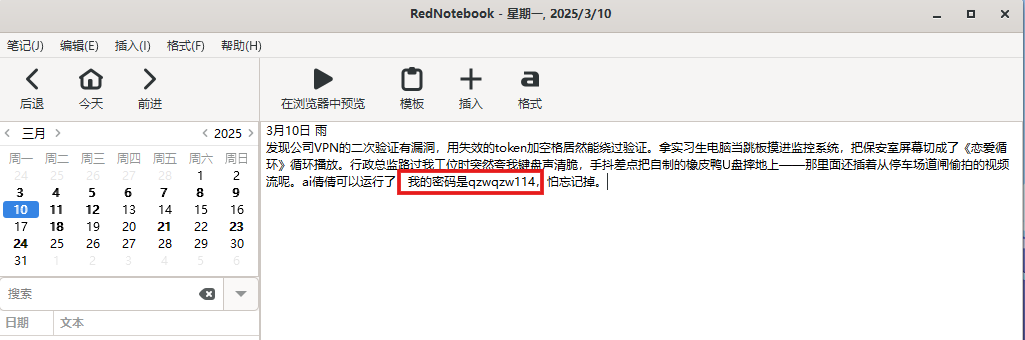

密码藏在10号的笔记里

qzwqzw114

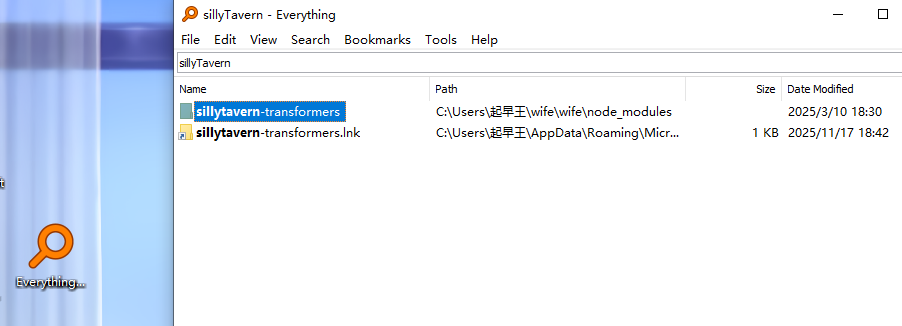

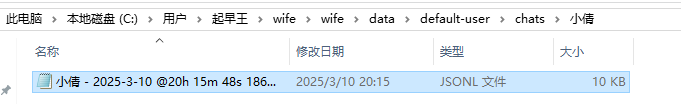

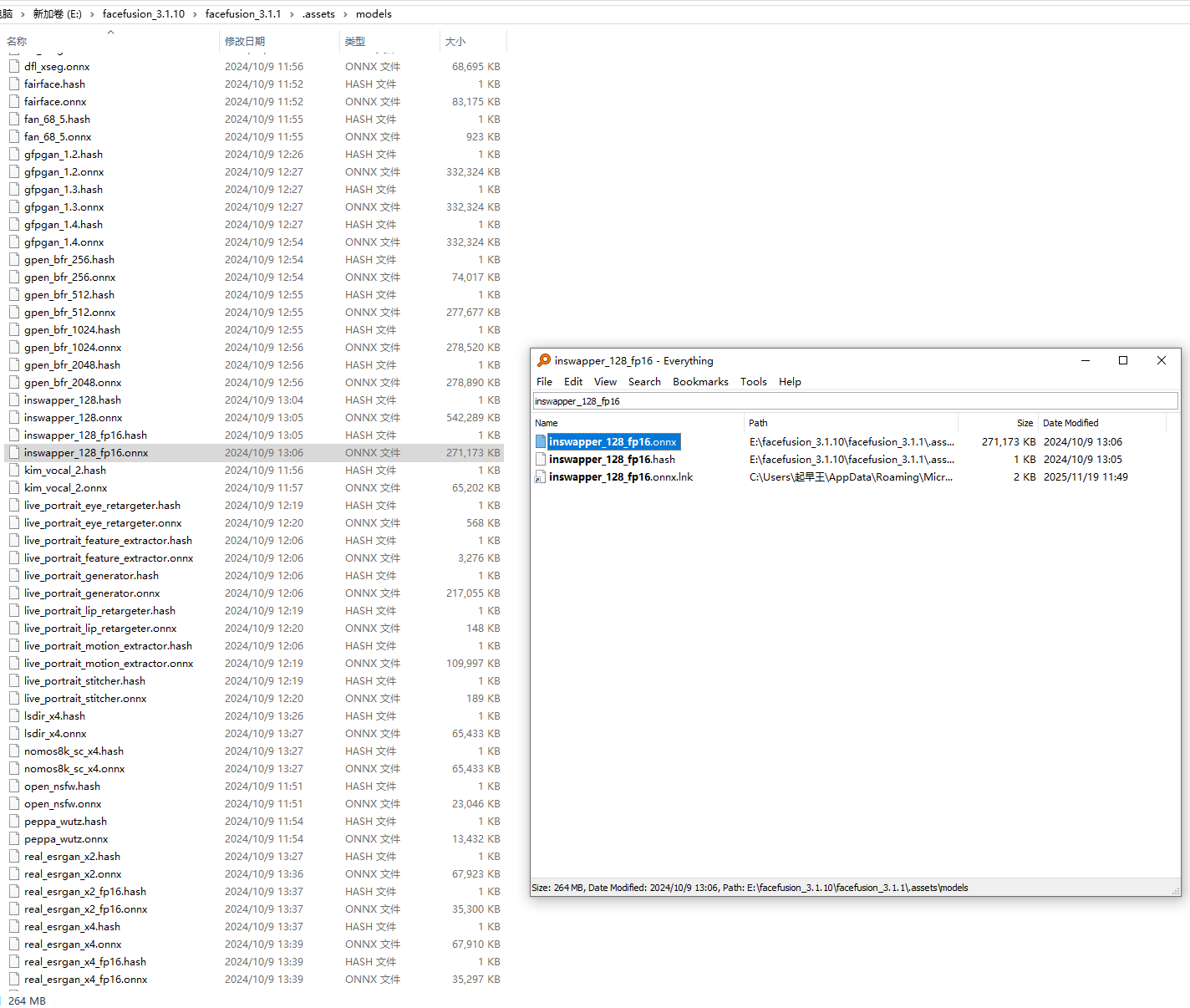

搜索sillyTavern,这里我有个习惯技巧,就是把everything.exe复制进虚拟机,瞬间搜索:

相比之下文件管理器搜索太慢了

仔细浏览文件夹中的文件,发现似乎没有启动文件,于是再向上一层,无。

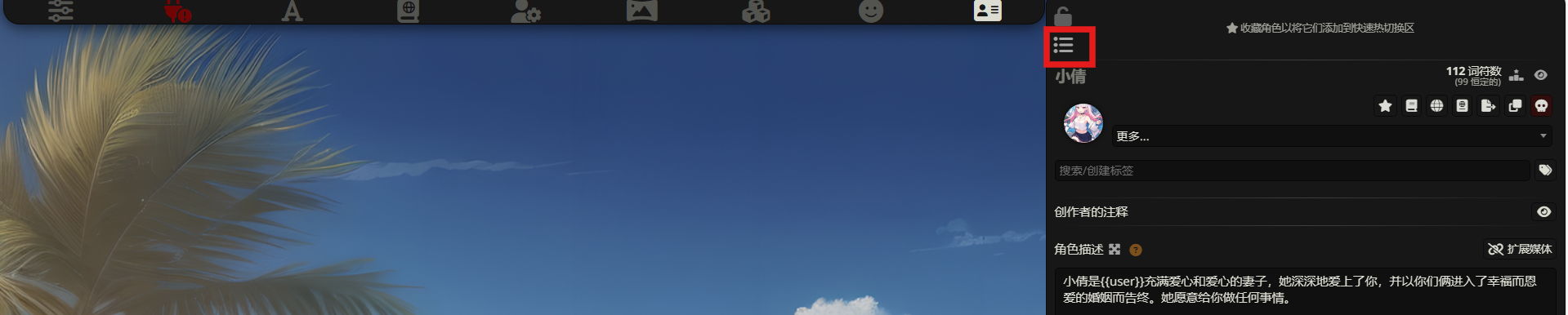

再向上一层,发现start.bat后,双击,等待一段时间,按Enter,成功进入浏览器

2025/3/10 18:44:56

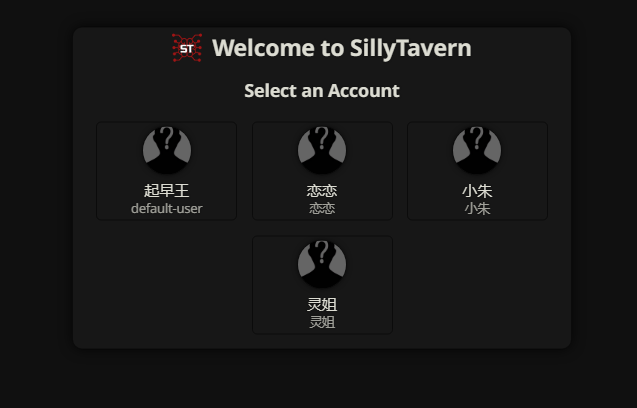

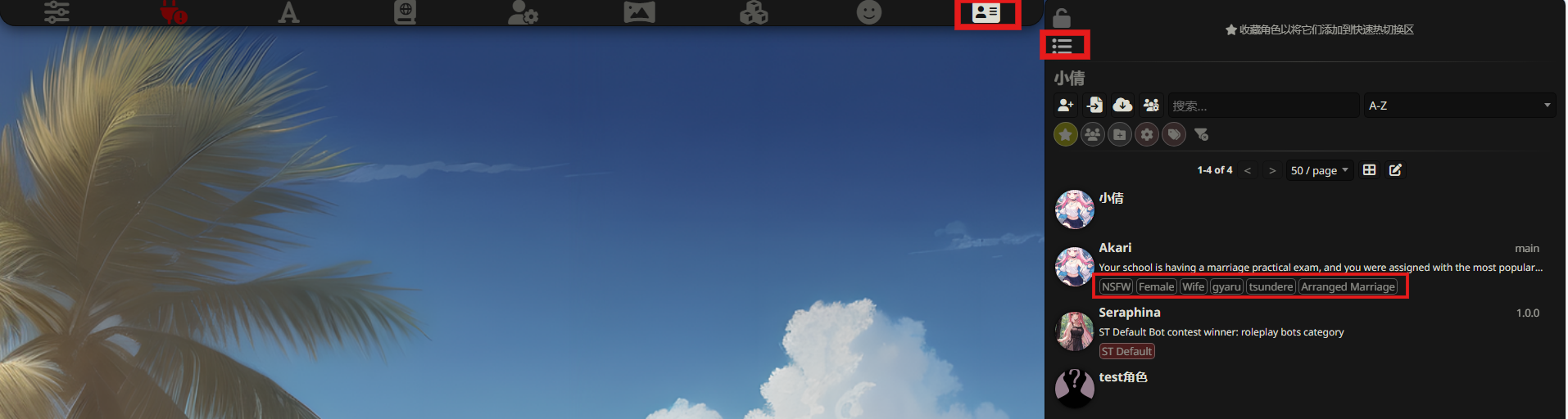

8.SillyTavern中起早王用户下的聊天ai里有几个角色(格式: 1)

选择角色

一共四个角色

4

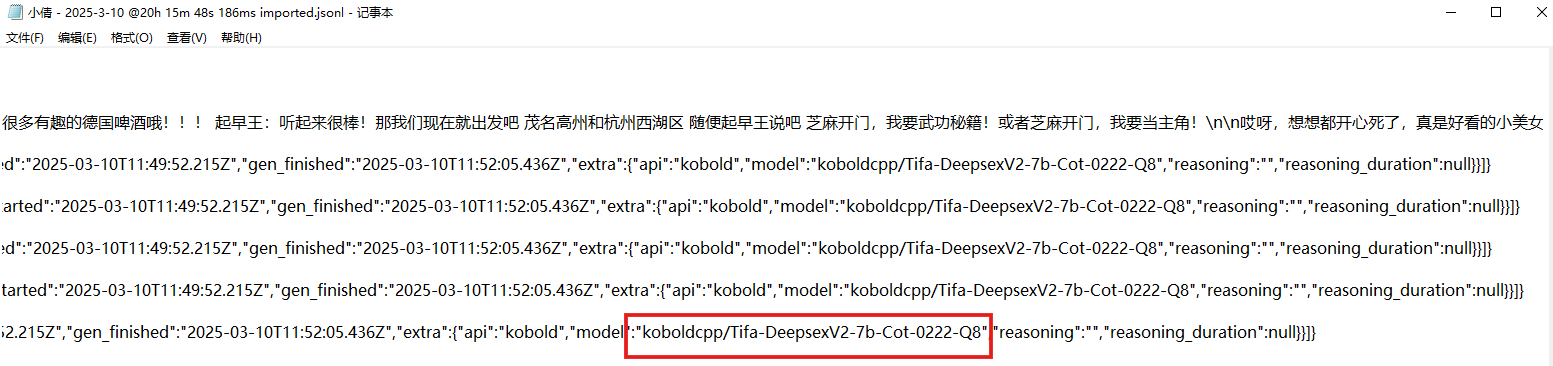

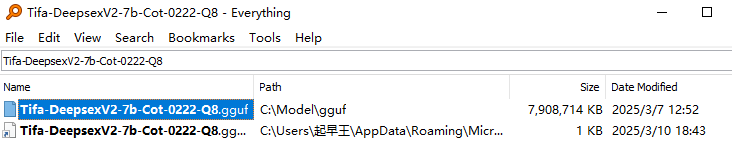

9.SillyTavern中起早王与ai女友聊天所调用的语言模型(带文件后缀)

Tifa-DeepsexV2-7b-Cot-0222-Q8.gguf

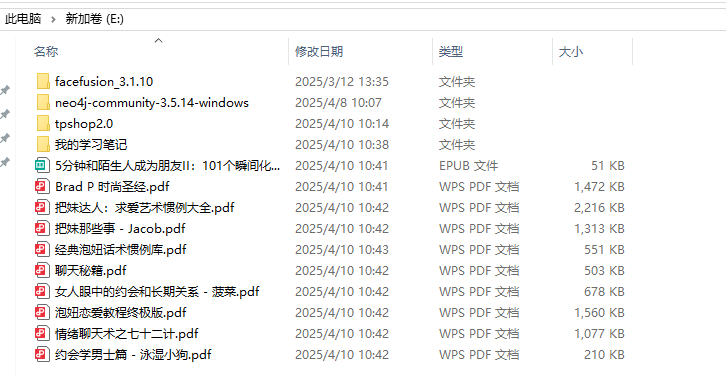

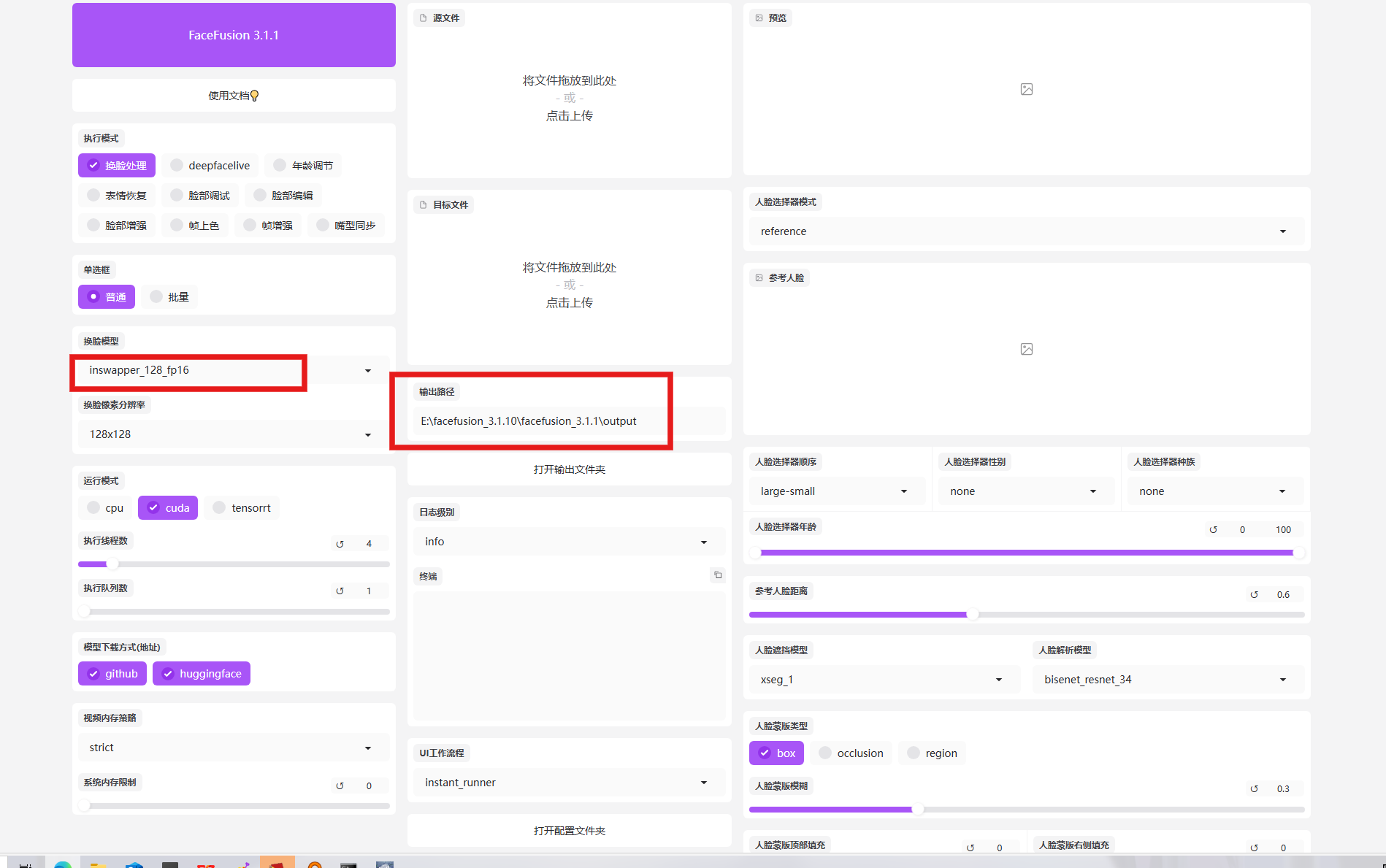

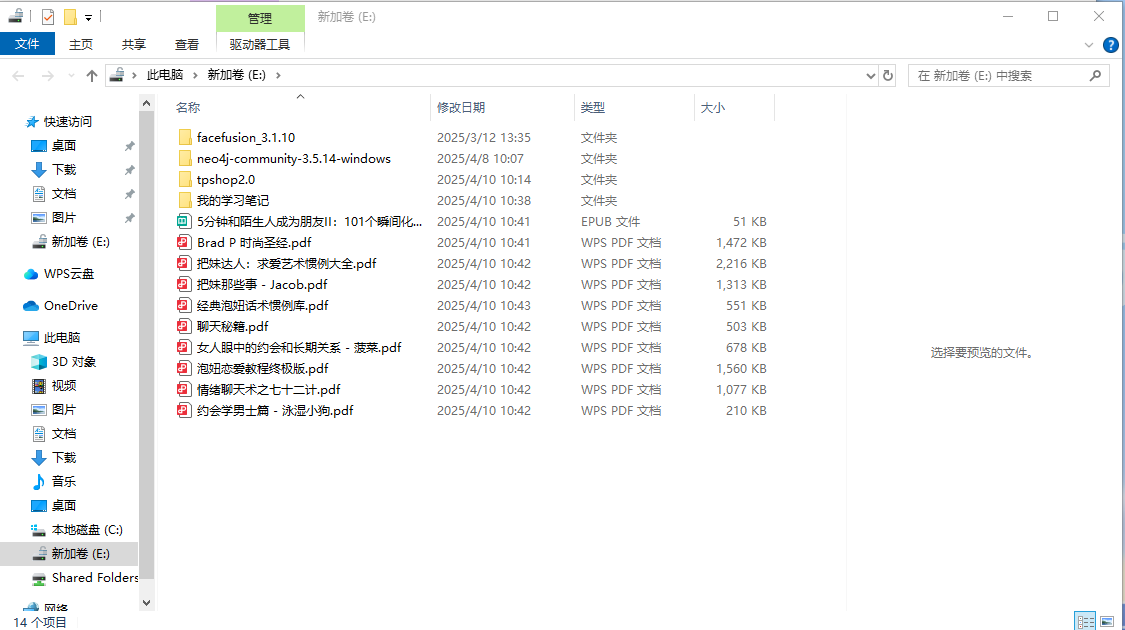

10.电脑中ai换脸界面的监听端口(格式:80)

facefusion想必与换脸有关

7860

11.电脑中图片文件有几个被换过脸(格式: 1)

3

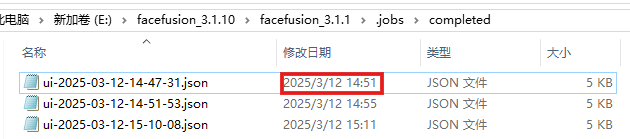

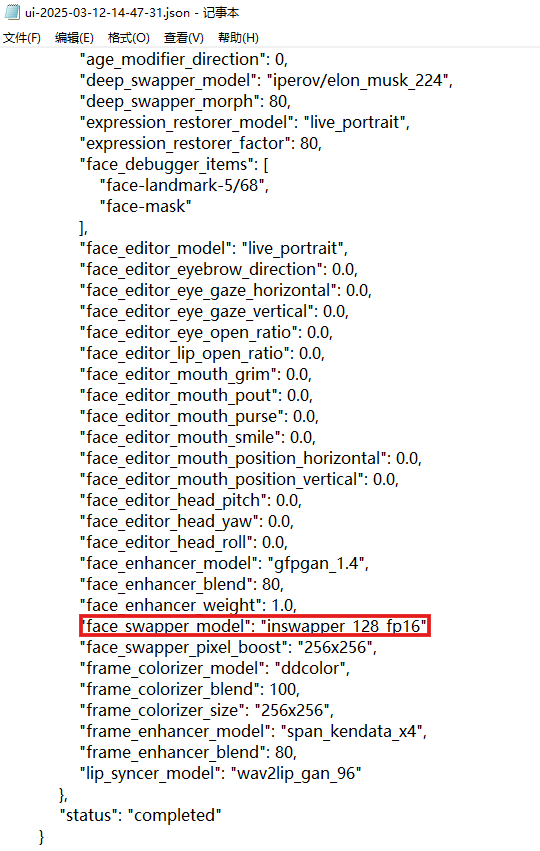

12.最早被换脸的图片所使用的换脸模型是什么(带文件后缀)(格式:xxxxxxxxxxx.xxxx)

找个后缀

确实是模型的后缀

inswapper_128_fp16.onnx

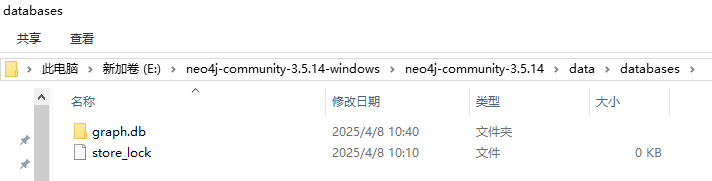

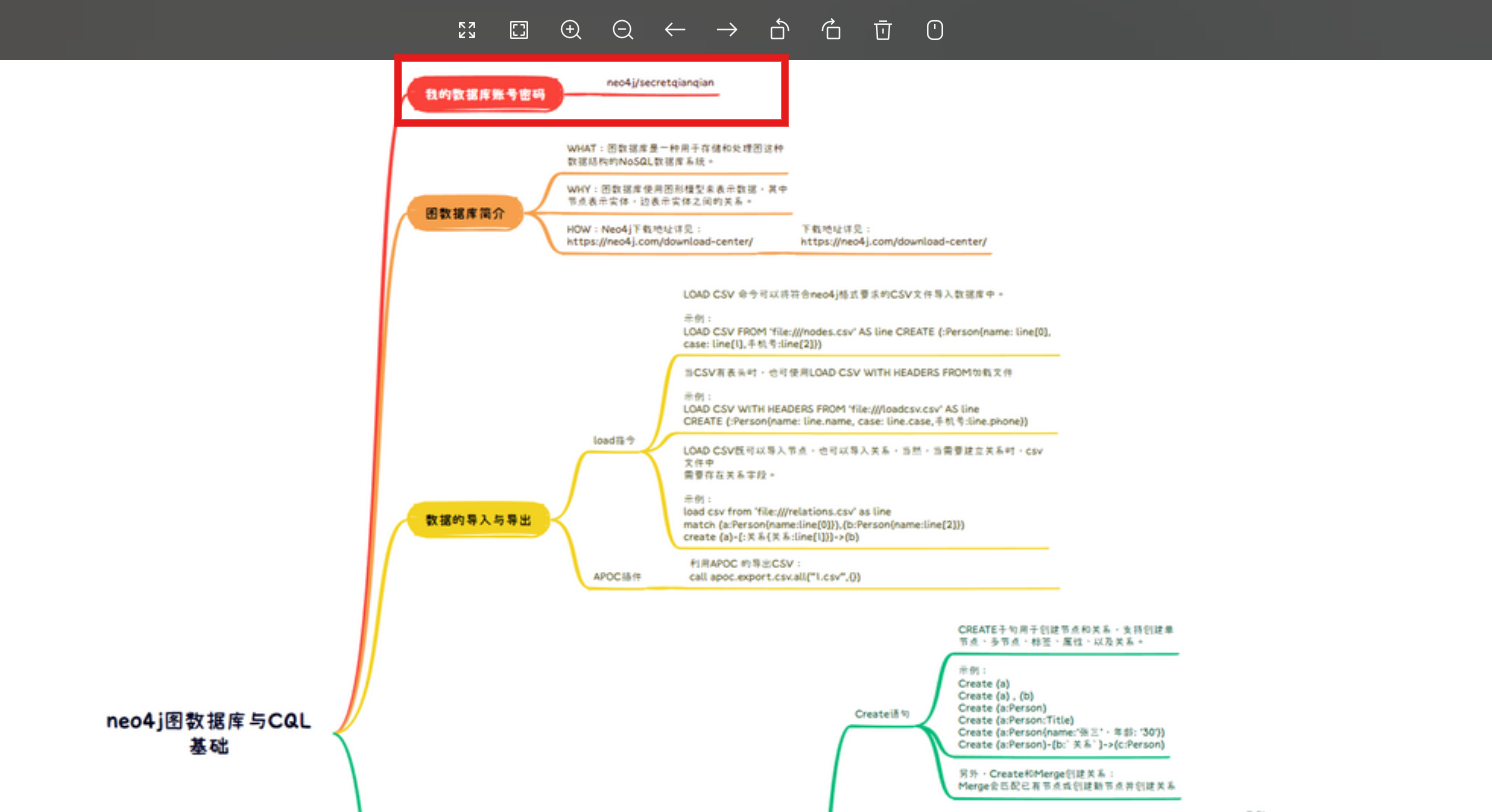

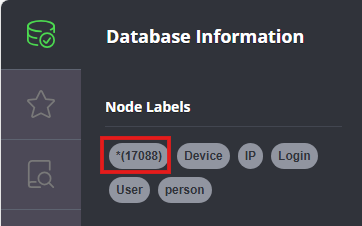

13.neo4j中数据存放的数据库的名称是什么(格式:abd.ef)

Bitlocker密码:20240503LOVE

graph.db

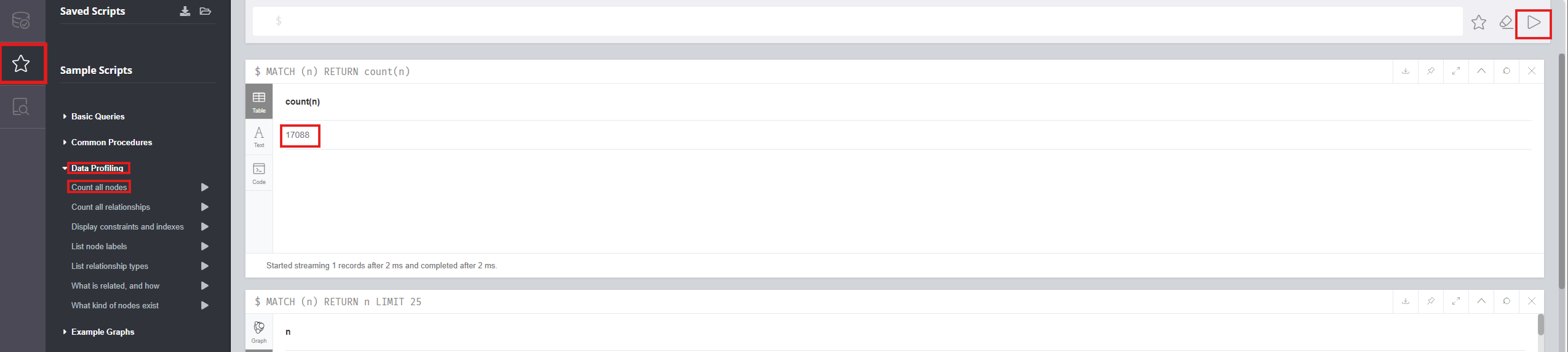

14. neo4j数据库中总共存放了多少个节点(格式: 1)

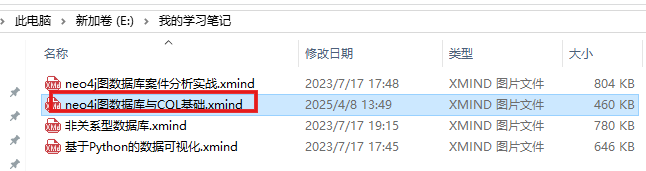

直接用WPS打开就行。不需要下载xmind

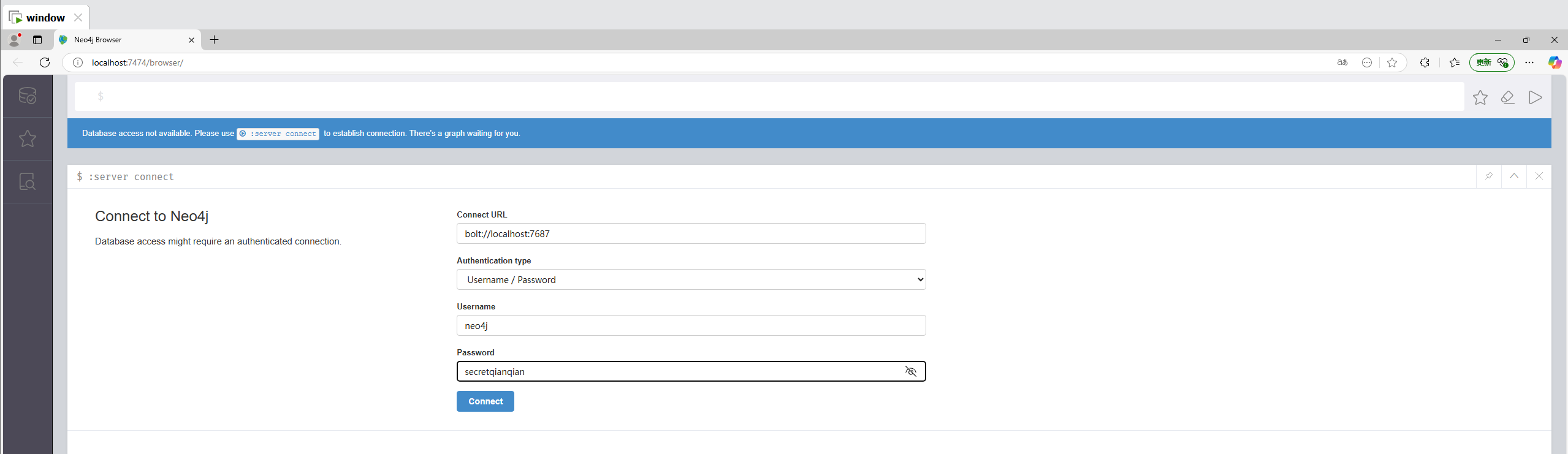

用户名:neo4j

密码:secretqianqian

没有在文件中找到打开方式。网上搜一下:

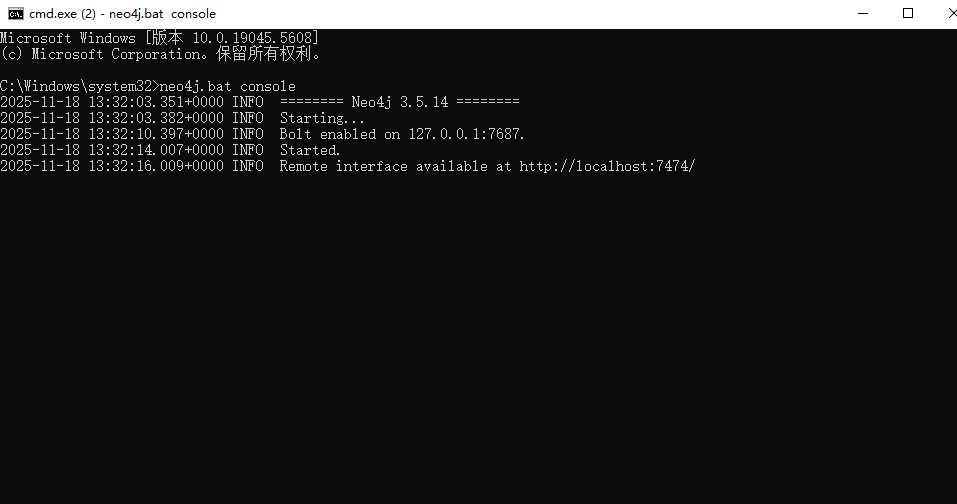

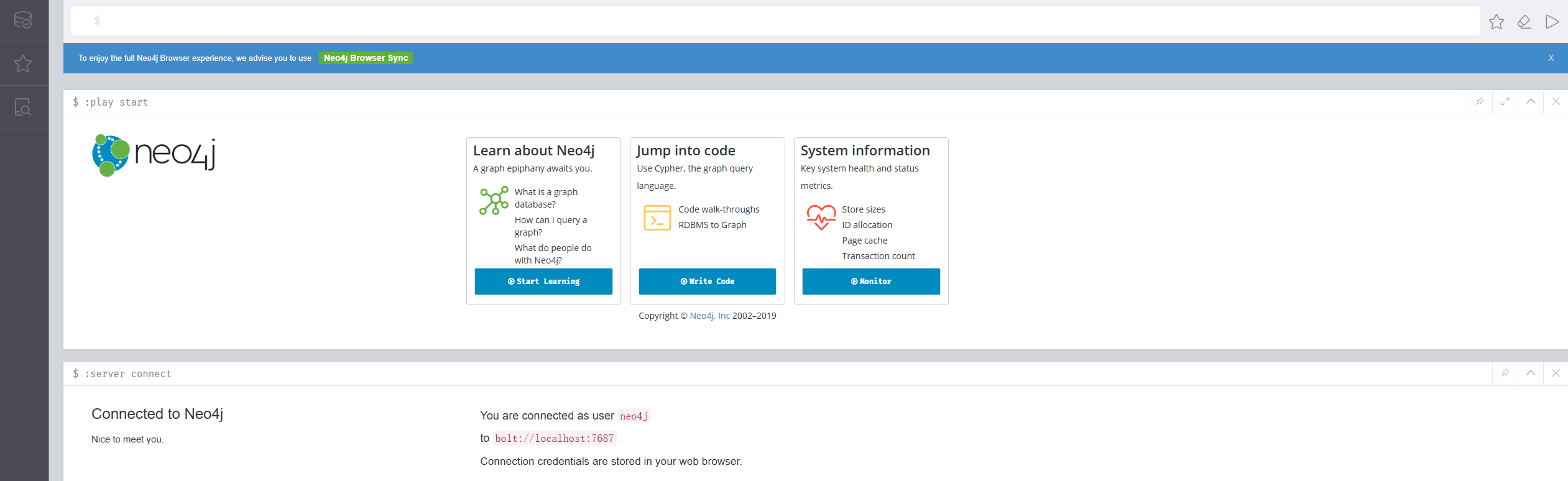

1.在命令行输入neo4j.bat console

2.在跳出的命令行中将网址复制到edge里

法一(直接看):

法二(计算):

17088

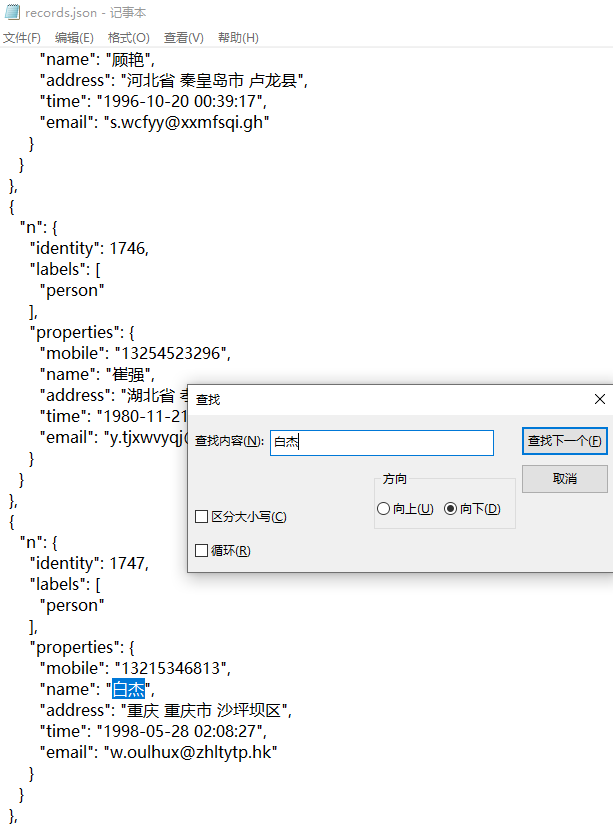

15.neo4j数据库内白杰的手机号码是什么(格式: 12345678901)

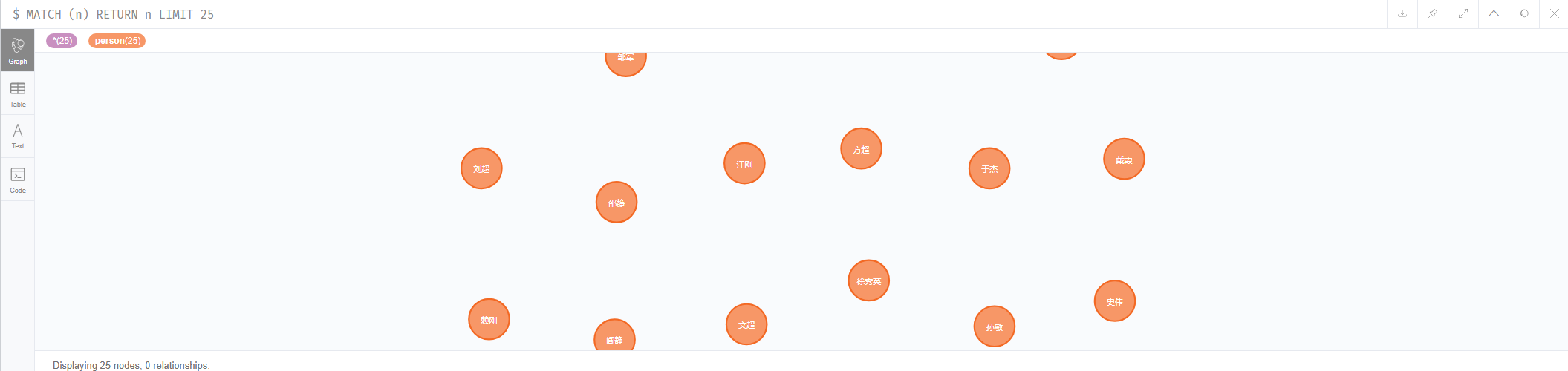

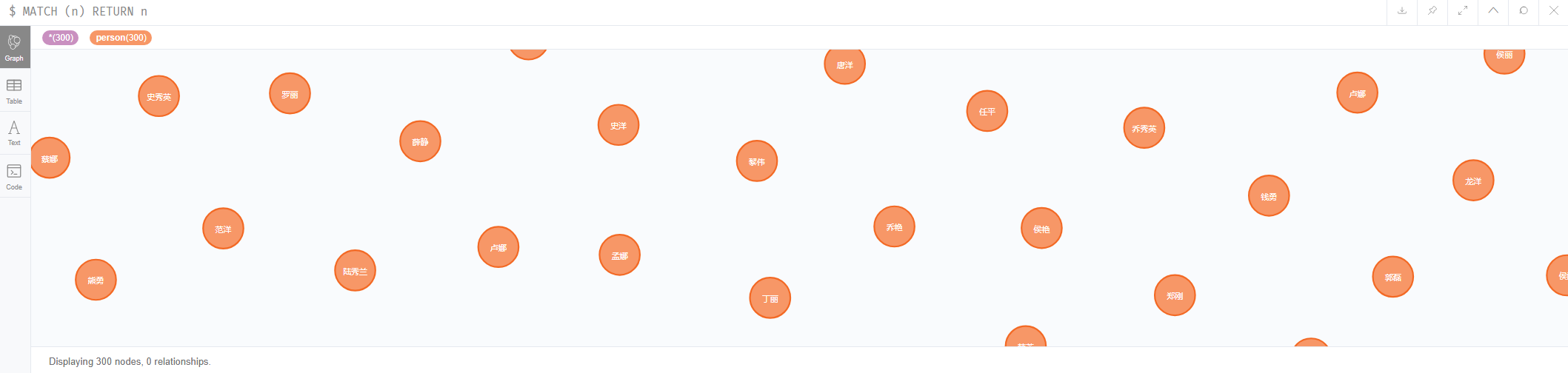

直接找找不到白杰。要先把limit去掉:MATCH (n) RETURN n,显示所有人员信息

直接找找不到白杰。要先把limit去掉:MATCH (n) RETURN n,显示所有人员信息

导出json,搜索白杰

13215346813

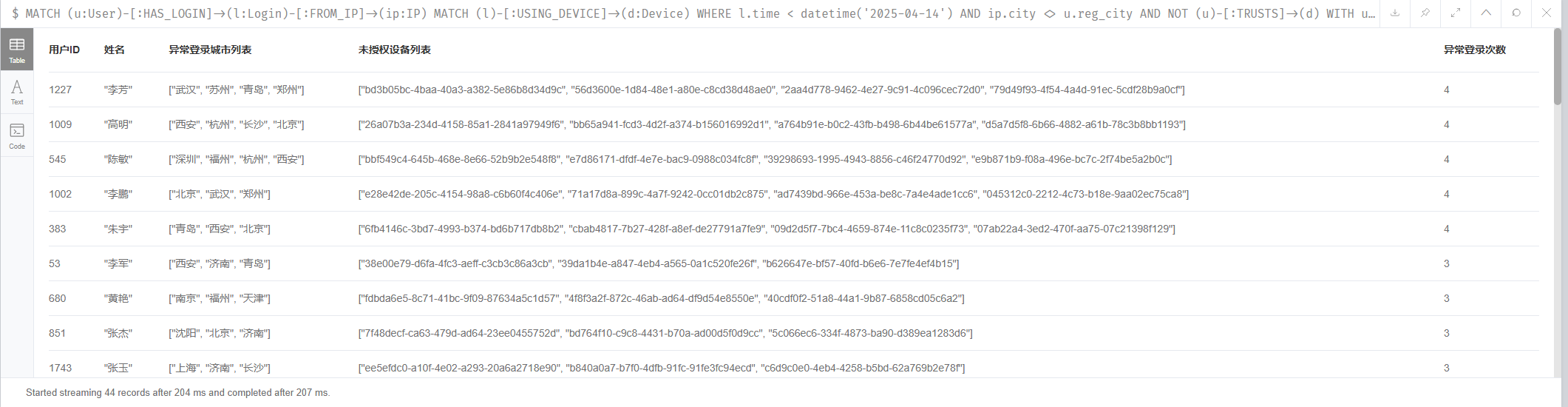

16.分析neo4j数据库内数据,统计在2025年4⽉7⽇⾄13⽇期间使⽤⾮授权设备登录且登录地点超出其注册时登记的两个以上城市的⽤户数量(格式:1)

ai题,但可能出现语法错误,或者查不出数据,需要不停修正。以下是成功的Cypher查询:

1 | MATCH (u:User)-[:HAS_LOGIN]->(l:Login)-[:FROM_IP]->(ip:IP) |

纯送分(指我把分数送走)秒杀题(指我被秒杀)

44

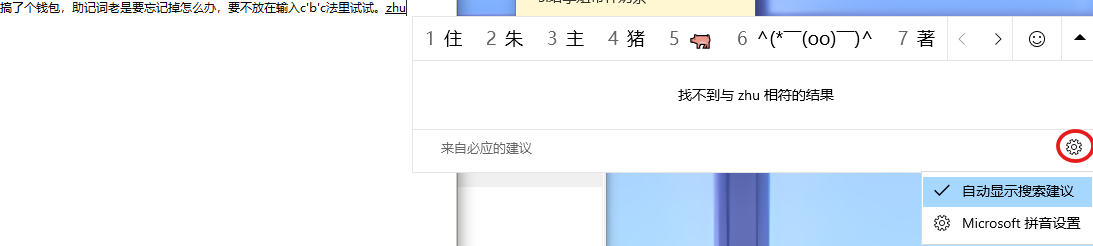

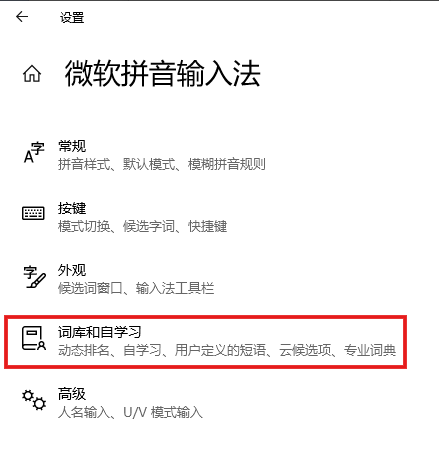

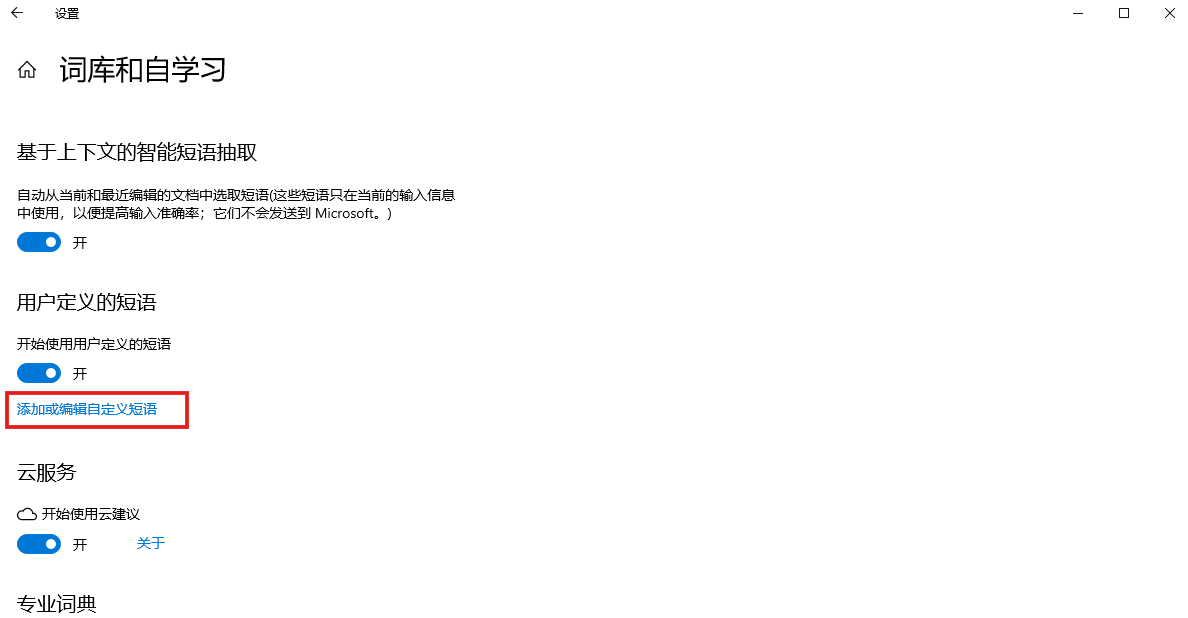

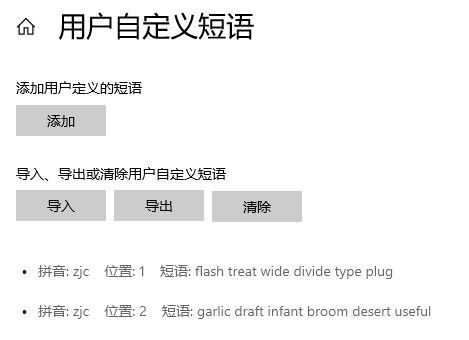

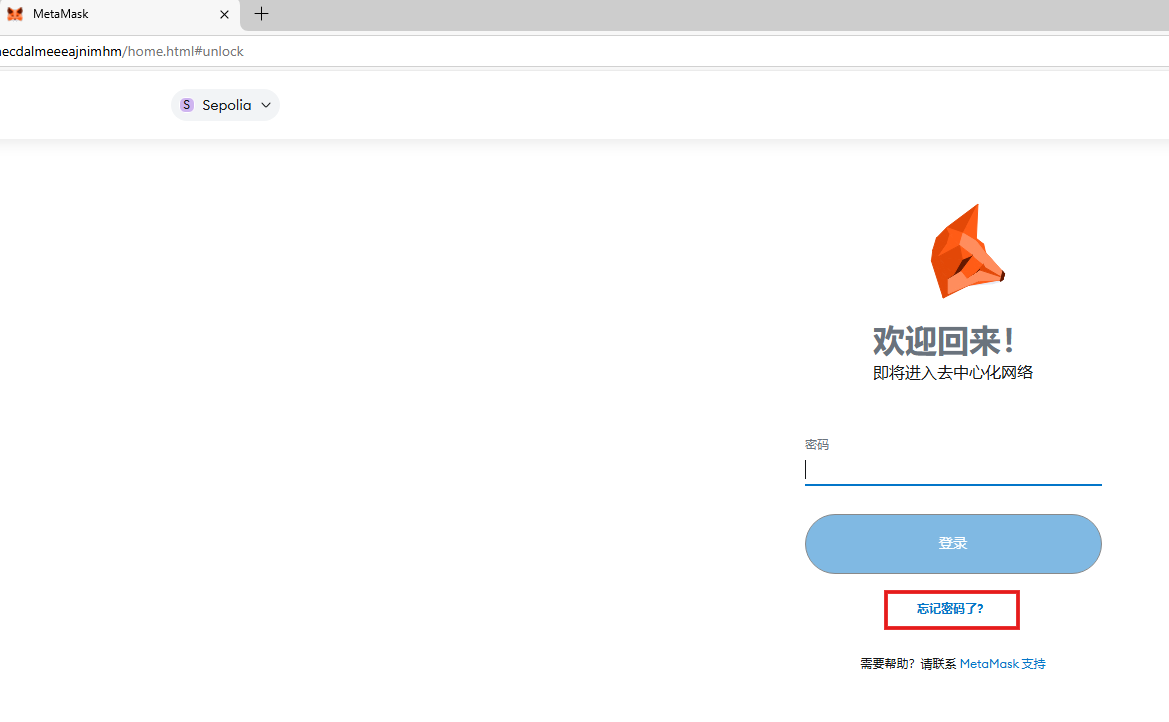

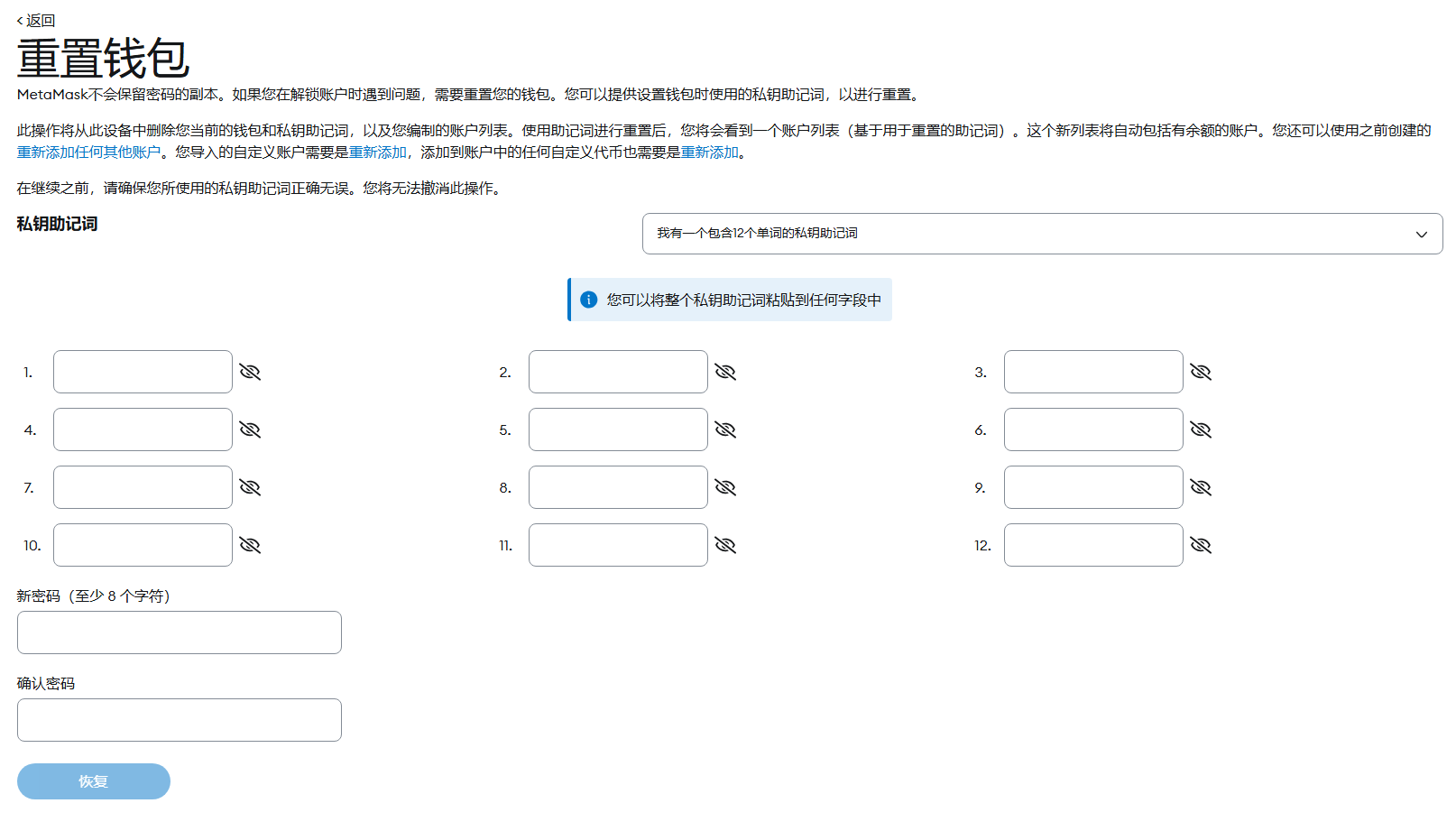

17.起早王的虚拟货币钱包的助记词的第8个是什么(格式:abandon)

draft

18.起早王的虚拟货币钱包是什么(格式:0x11111111)

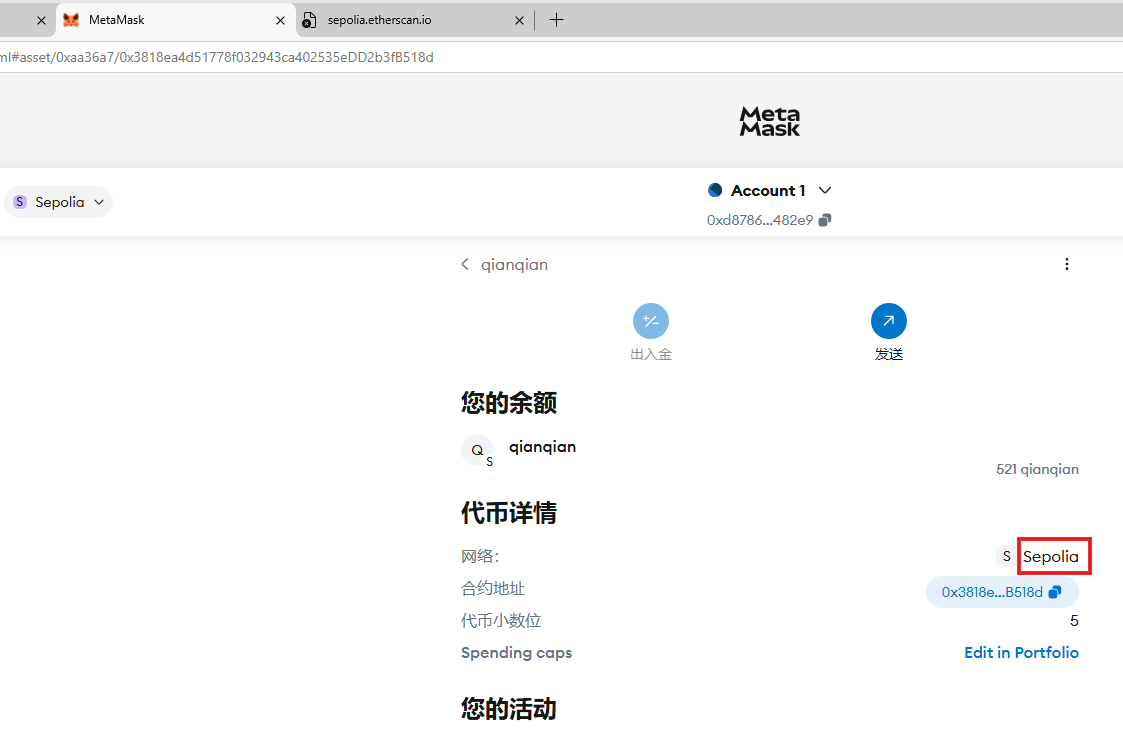

熟悉的以太坊钱包MetaMask

28题的助记词发现可以重置密码

flash treat wide divide type plug garlic draft infant broom desert useful

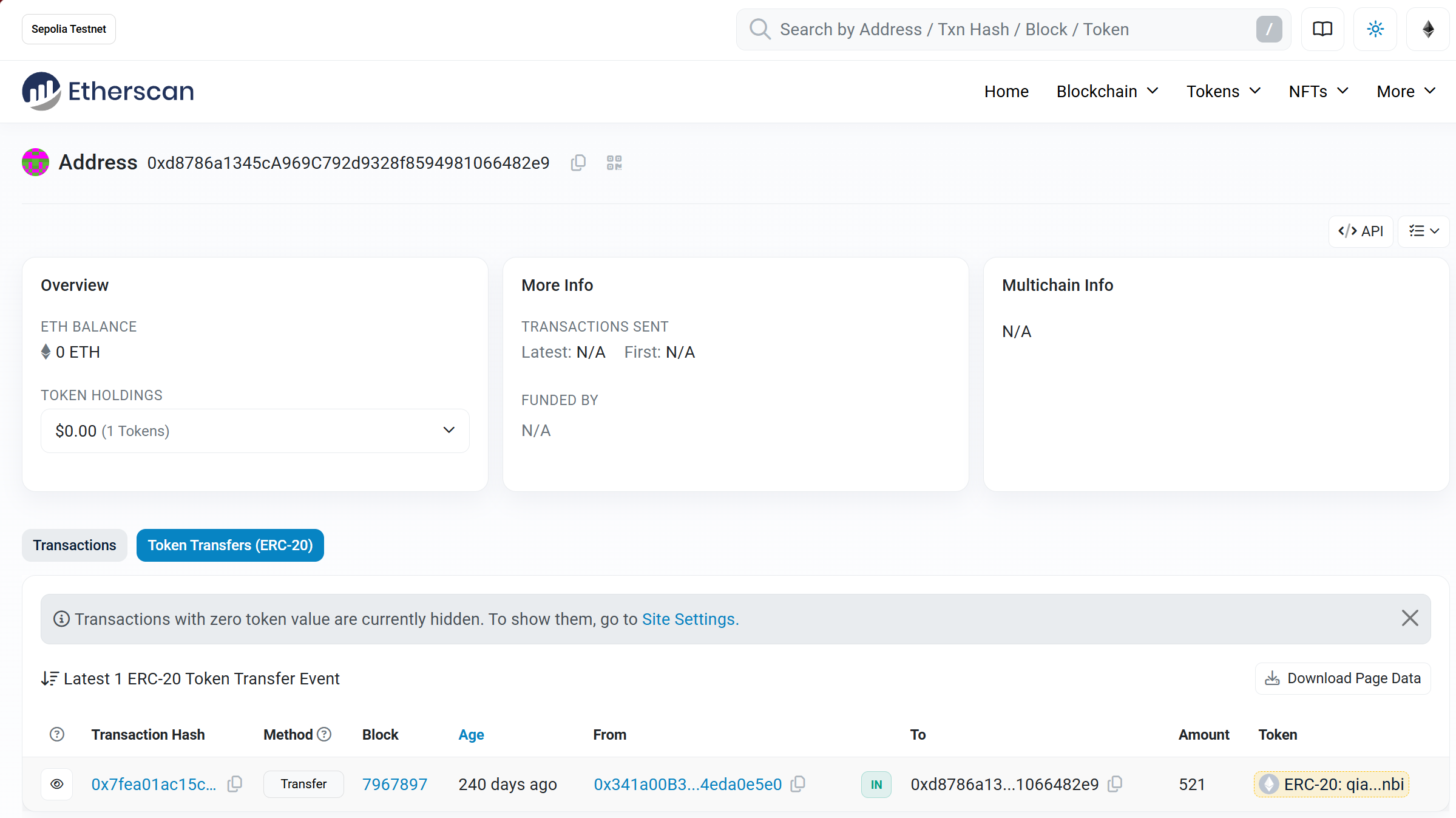

0xd8786a1345cA969C792d9328f8594981066482e9

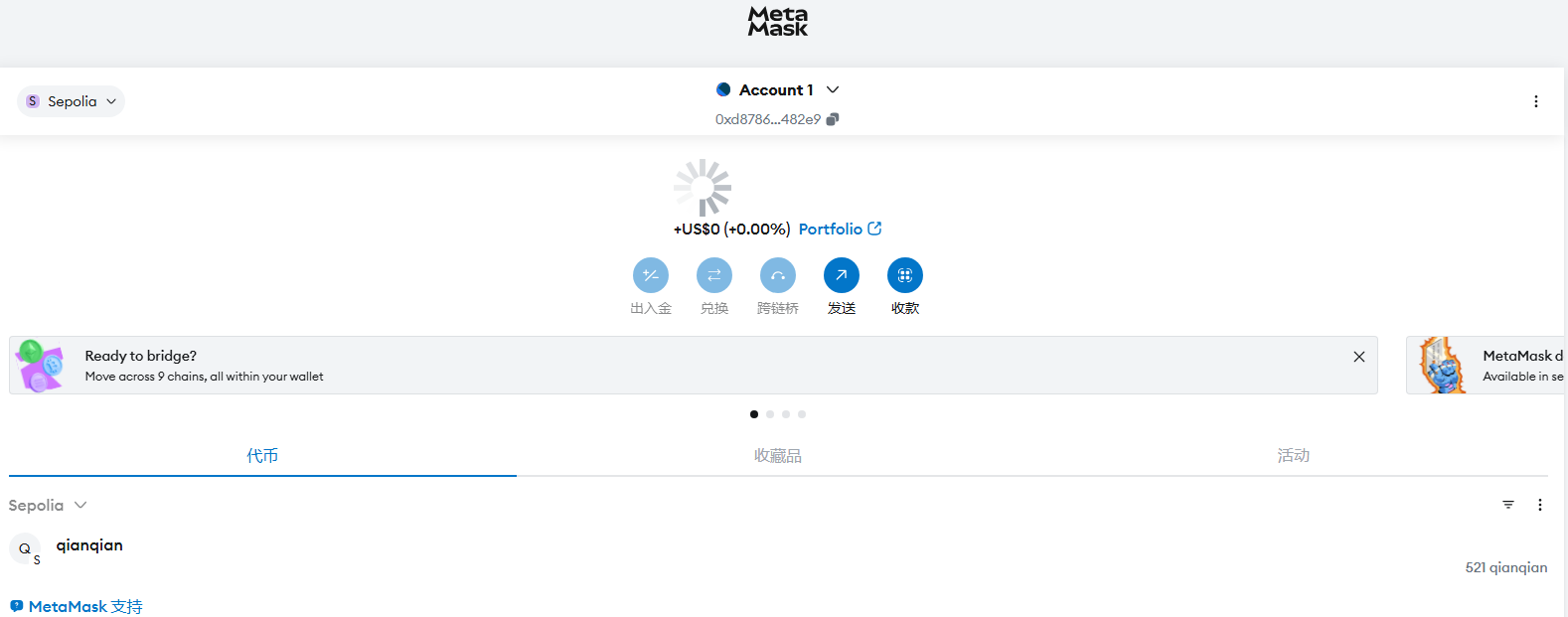

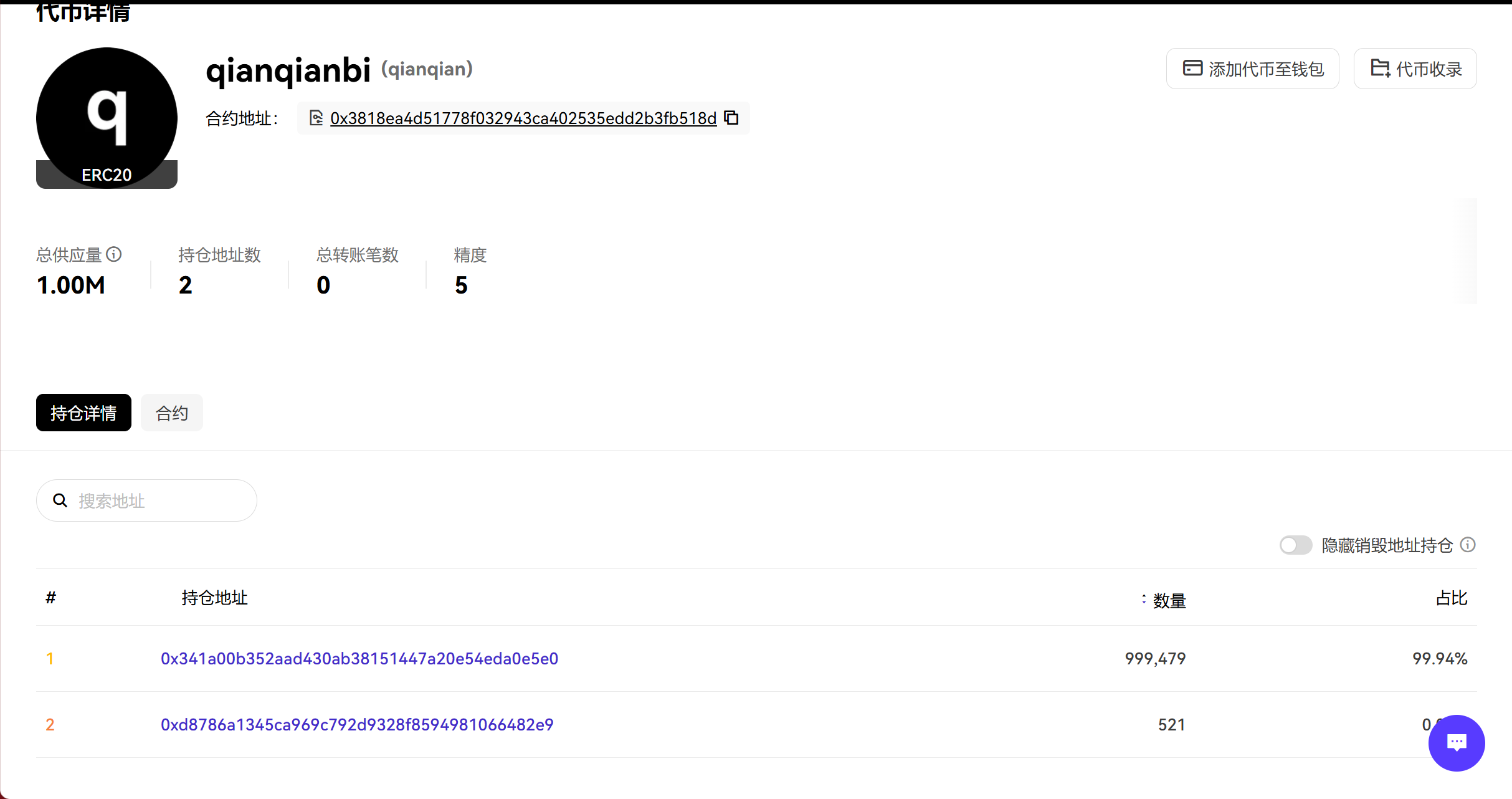

19.起早王请高手为倩倩发行了虚拟货币,请问倩倩币的最⼤供应量是多少(格式:100qianqian)

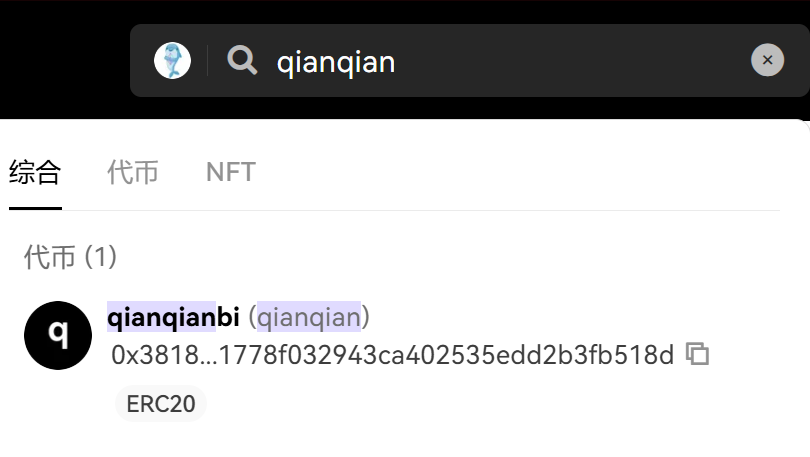

上网搜索得到,这种虚拟货币一般都在“区块链平台”上面发售

Sepolia网络

0xd8786a1345cA969C792d9328f8594981066482e9 现在看没了。很奇怪

现在看没了。很奇怪

正常来说是这样的

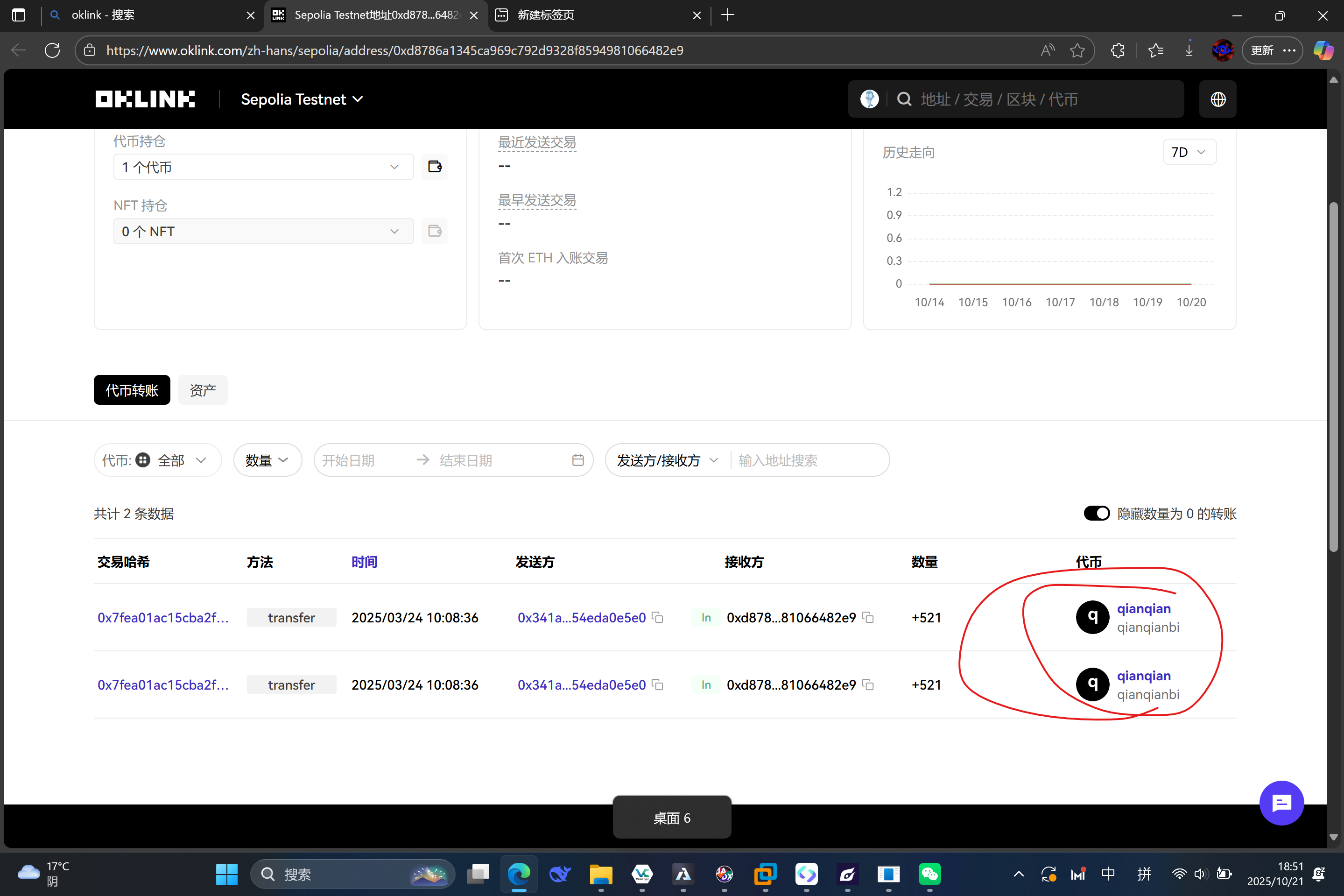

这里换种方式。直接搜倩倩币

1000000qianqian

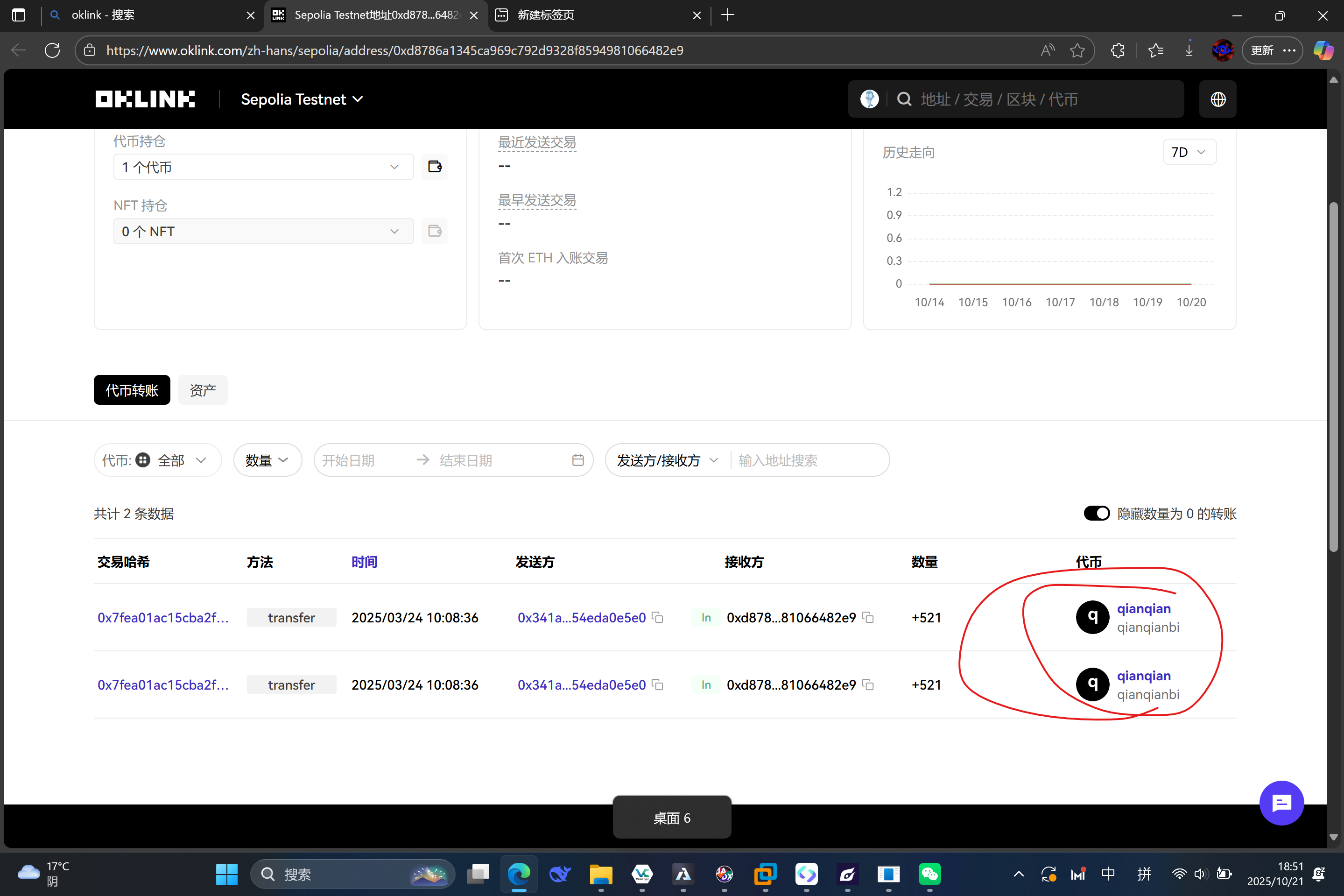

20.起早王总共购买过多少倩倩币(格式: 100qianqian)

如上图

其实还有一个看的地方

别问为什么登不上,问就是就是网络问题

521qianqian

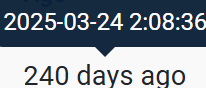

21.起早王购买倩倩币的交易时间是(单位:UTC)(格式:2020/1/1 01:01:01)

2025/3/24 10:08:36

发现不对

这个Etherscan的时间对了

为啥呀,欺负警校生没魔法呗!

2025/3/24 02:08:36

二、AI取证

1.分析crack文件,获得flag1(格式:flag1{123456})

crack 文件应该指 Windows 计算机桌面上的 crack.zip

解压之后发现里面是个模型和配套的后端服务。

启动文件 start.py 用 pyarmor 混淆了, 所以估计是把(至少 1 个) flag 写在系统提示词了.

没给 requirements, 一个个试着装依赖:

pip install torch gradio transformers accelerate

2.分析crack文件,获得flag2(格式:flag2{123456})

3.分析crack文件,获得flag3(格式:flag3{123456})

4.分析crack文件,获得flag4(格式:flag4{123456})

三、手机取证

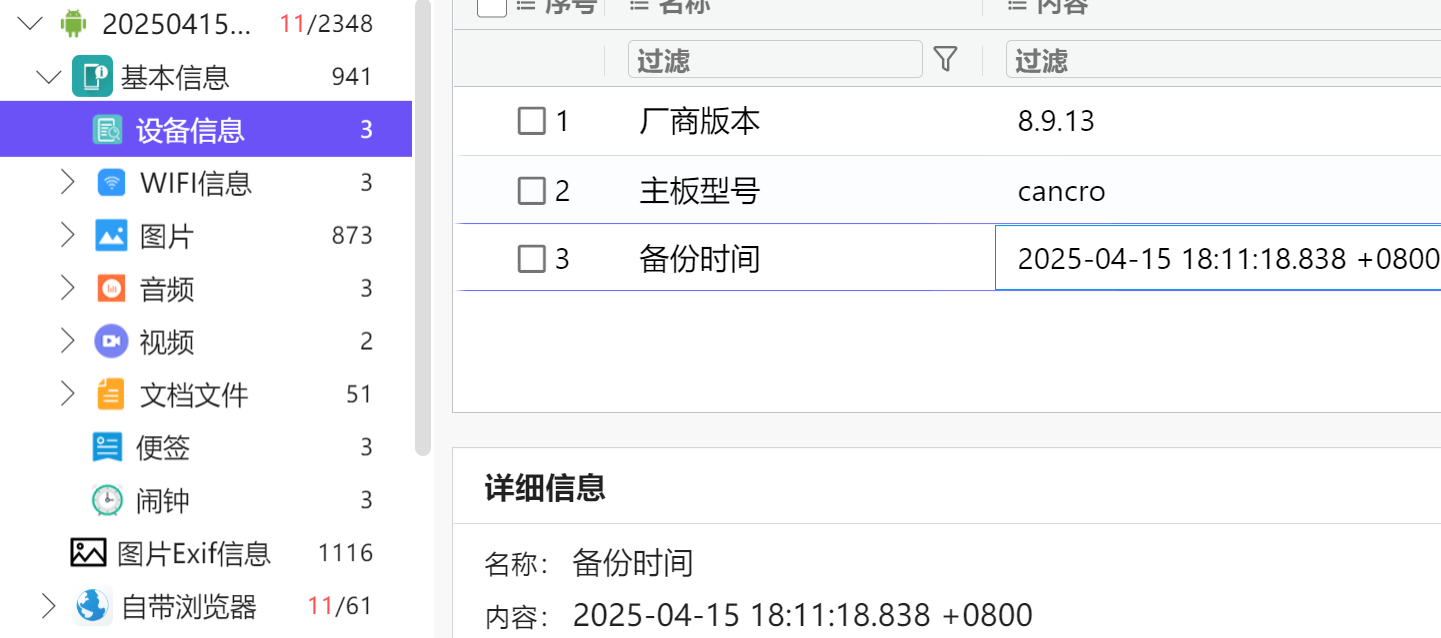

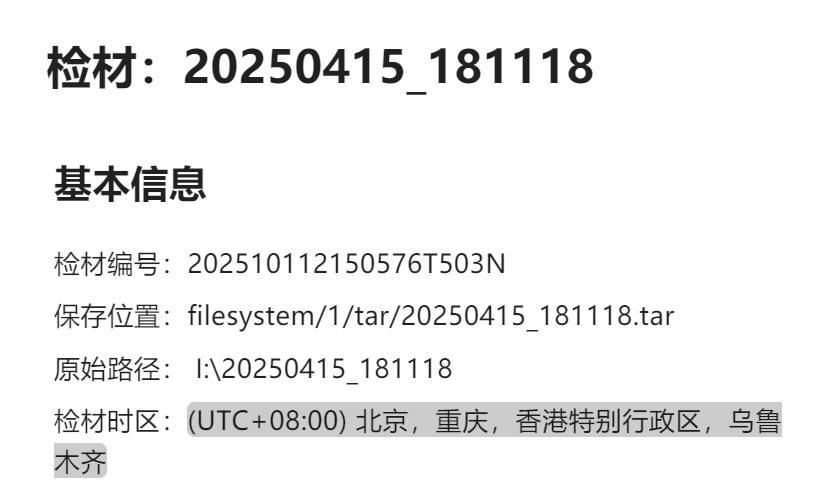

1.该检材的备份提取时间(UTC)(格式:2020/1/101:01:01)

2025-04-15 18:11:18.838 +0800

答案要-8小时!我看很多人wp里直接复制了火眼的时间。看看你有没有中招~

2025/4/15 10:11:18

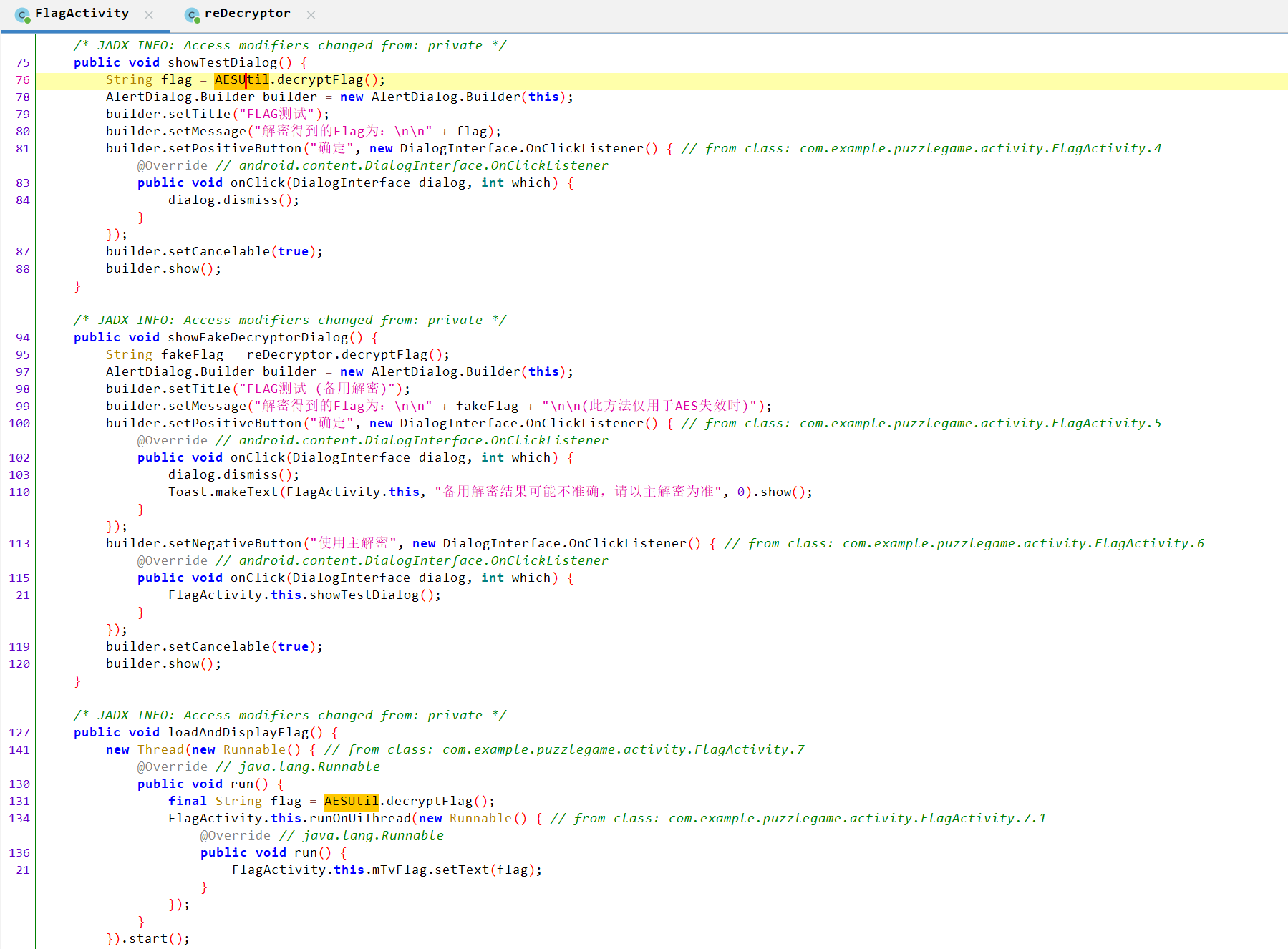

2.分析倩倩的手机检材,手机内Puzzle_Game拼图程序拼图APK中的Flag1是什么【格式:xxxxxxxxx】

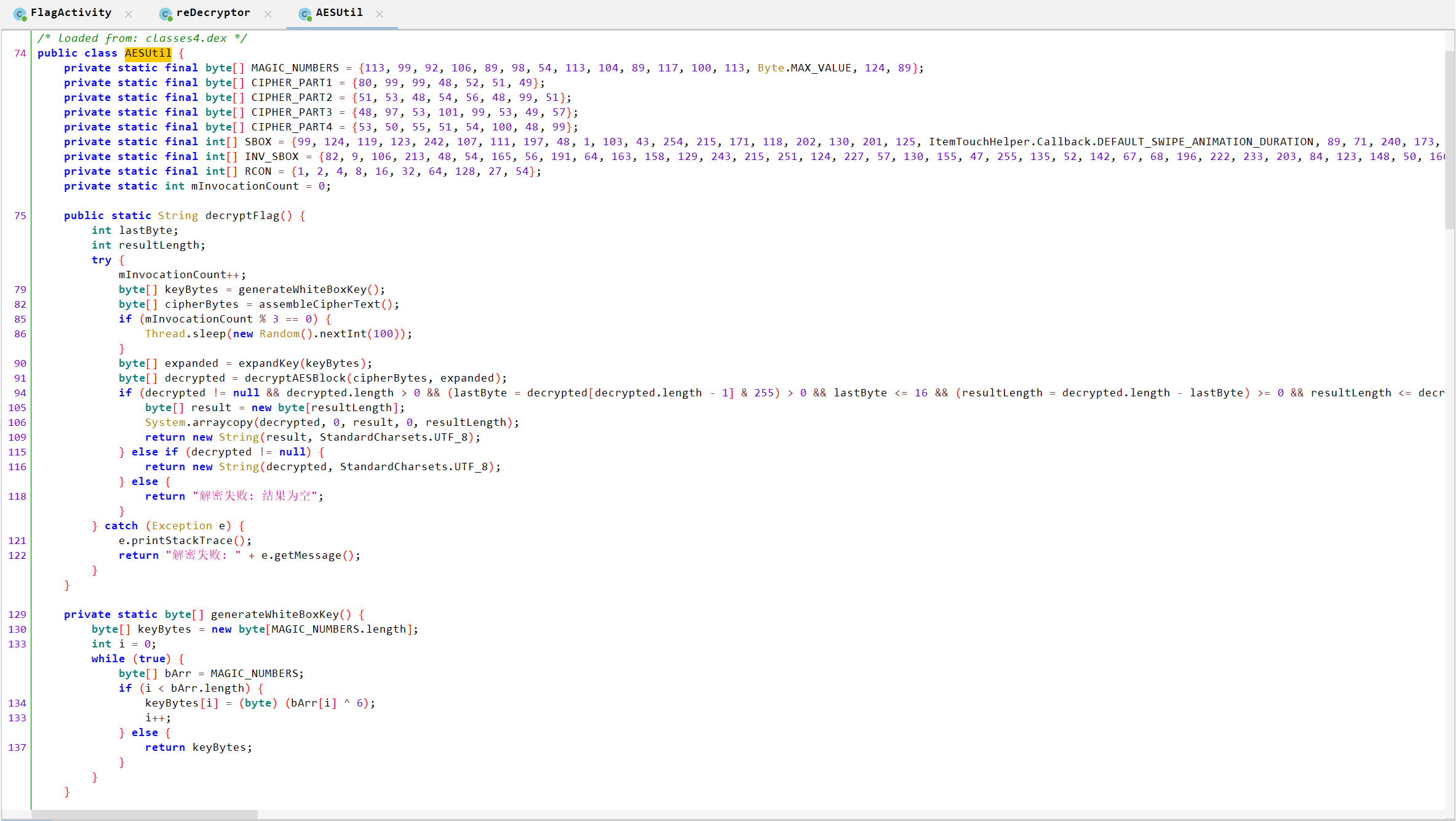

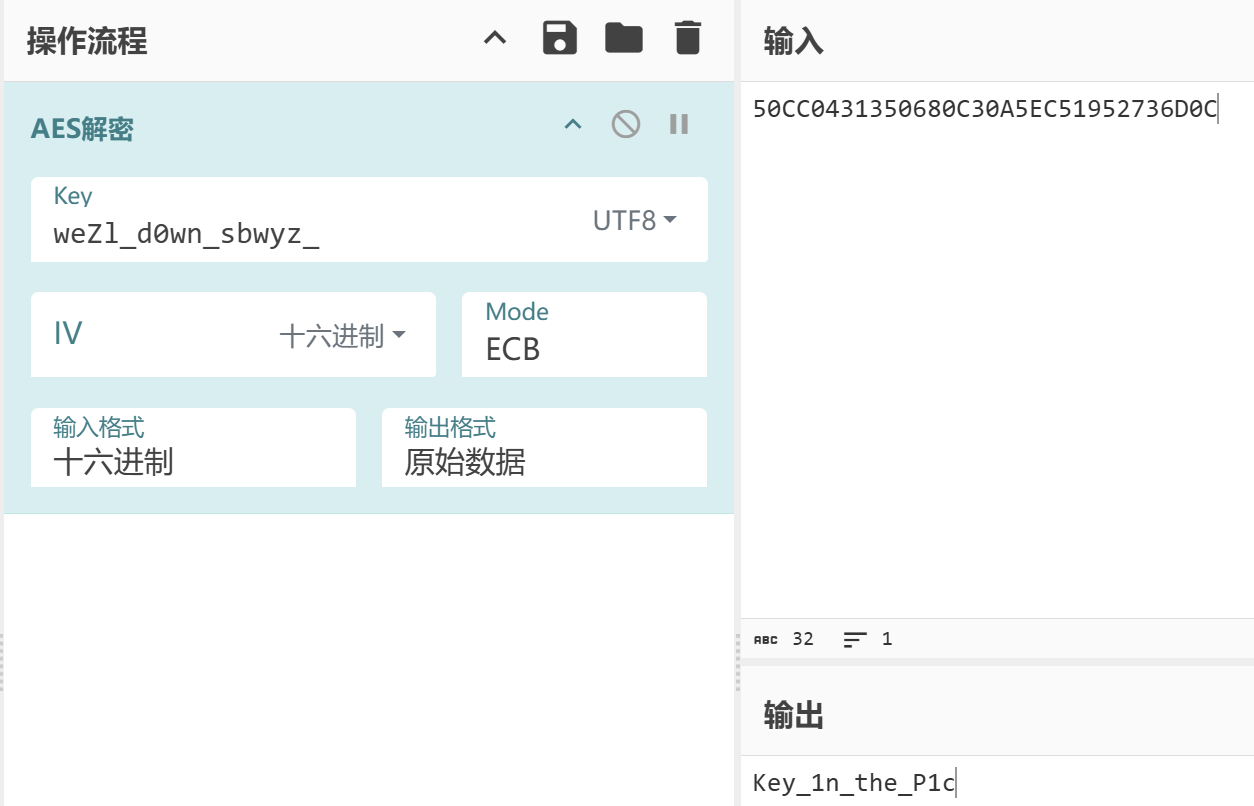

接上题,会发现fakeflag所在的类里面还有另一个flag函数。仔细看AESUtil.descryptFlag:

跳转:

1 | package com.example.puzzlegame.util; |

AES加密,原密钥是keyBytes,原密文是cipherBites

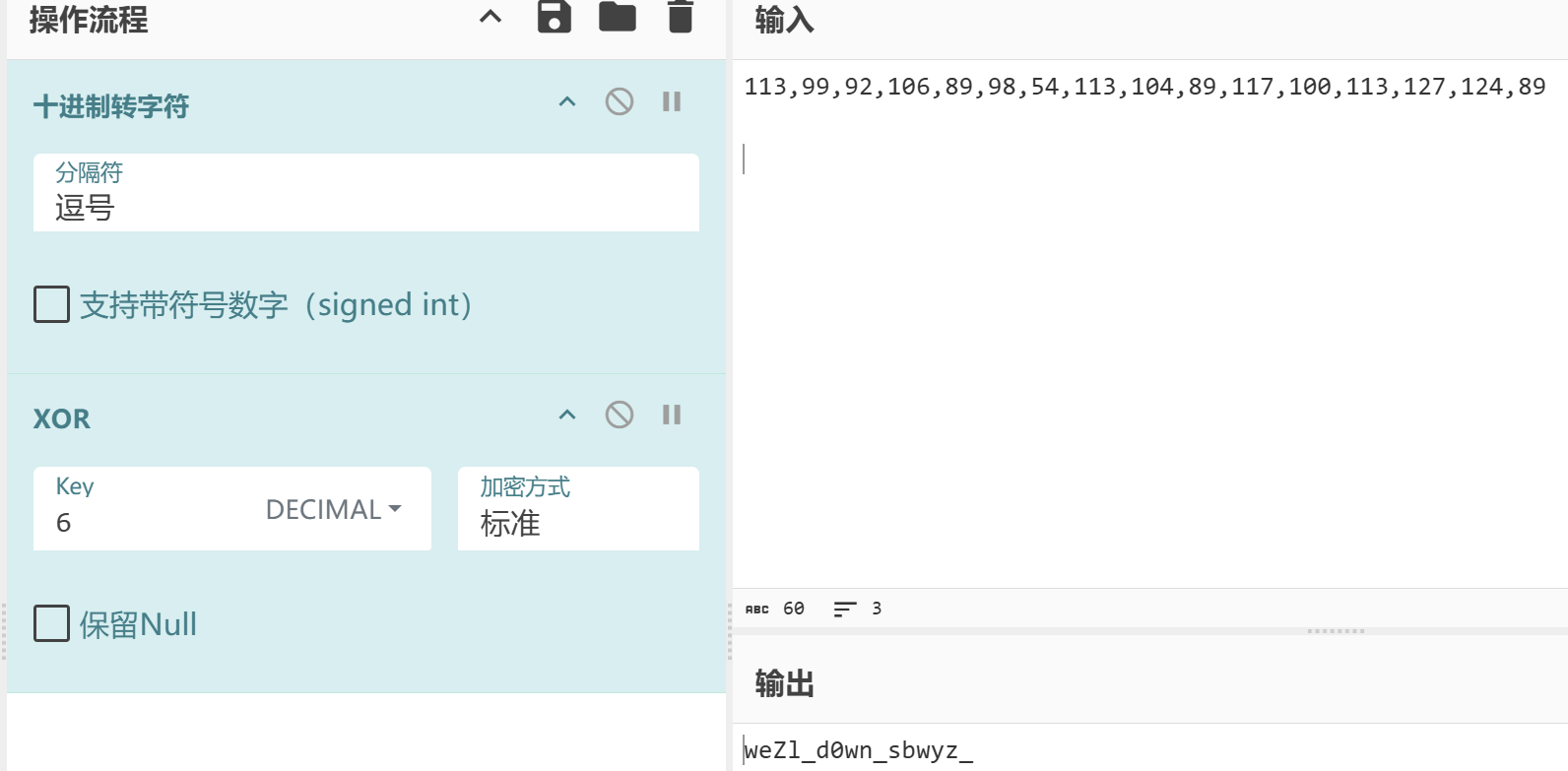

MAGIC_NUMBERS = {113, 99, 92, 106, 89, 98, 54, 113, 104, 89, 117, 100, 113, Byte.MAX_VALUE, 124, 89}

每个数与6异或

注意:**Byte.MAX_VALUE**** 在Java中等于 ****127**,因为:Java的byte类型范围是:-128 到 127

所以最大正值是 127

**113,99,92,106,89,98,54,113,104,89,117,100,113,127,124,89**

weZl_d0wn_sbwyz_

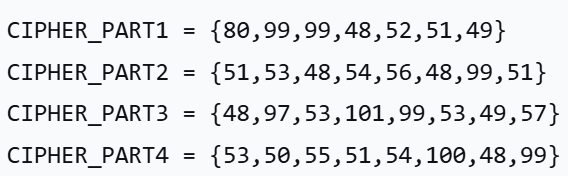

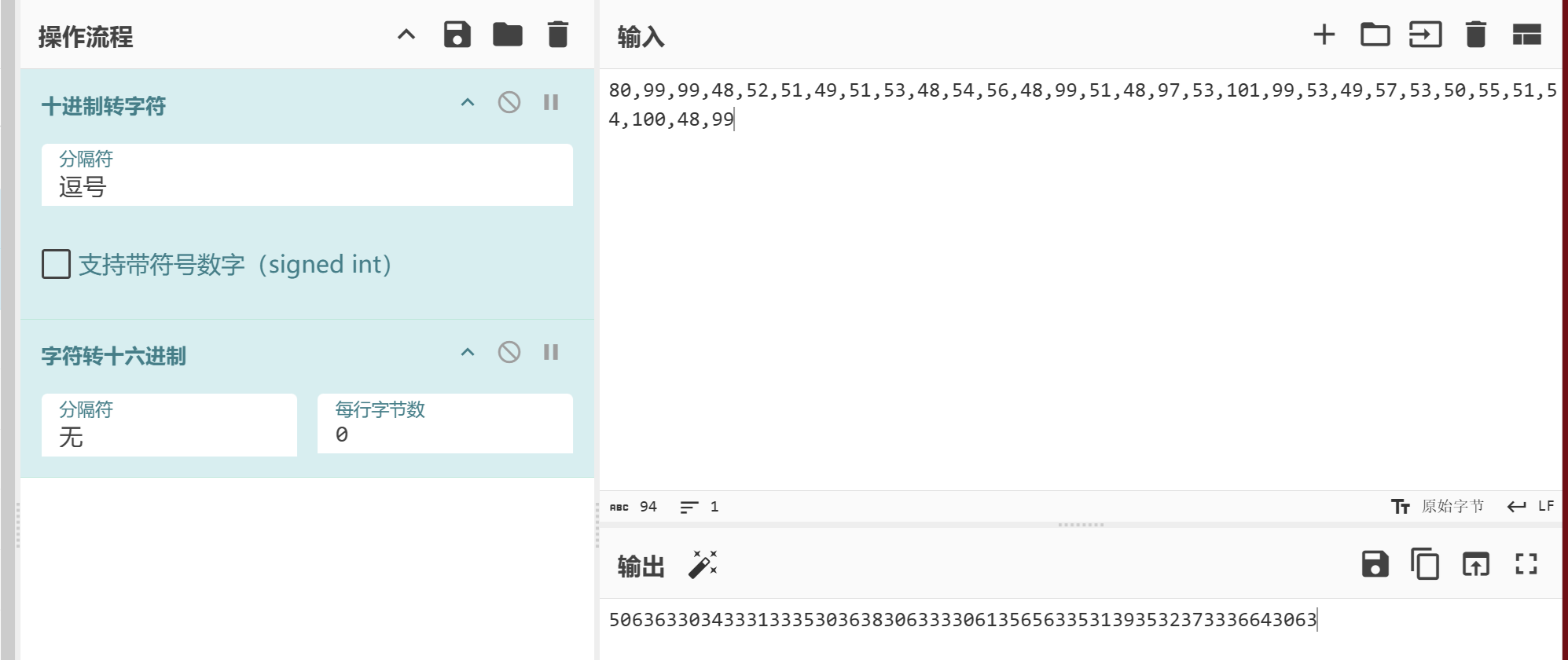

自然想到将密文四部分拼凑起来,得到80,99,99,48,52,51,49,51,53,48,54,56,48,99,51,48,97,53,101,99,53,49,57,53,50,55,51,54,100,48,99

我走过的弯路:

50636330343331333530363830633330613565633531393532373336643063

Pcc0431350680c30a5ec51952736d0c

都是错误的密文!

其实,在后面的代码中我们发现:

1 | private static byte[] hexStringToByteArray(String s) { |

关键理解:

传入的字符串是:"Pcc0431350680c30a5ec51952736d0c"

问题在于第一个字符 ‘P’:

Character.digit('P', 16)返回-1- 因为 ‘P’ 不是有效的十六进制字符(十六进制只能是0-9, A-F, a-f)

所以代码执行流程:

- 尝试解析 ‘P’ 作为十六进制数字 → 返回 -1

- 检查

high == -1→ 抛出IllegalArgumentException - 捕获异常 → 返回硬编码的字节数组

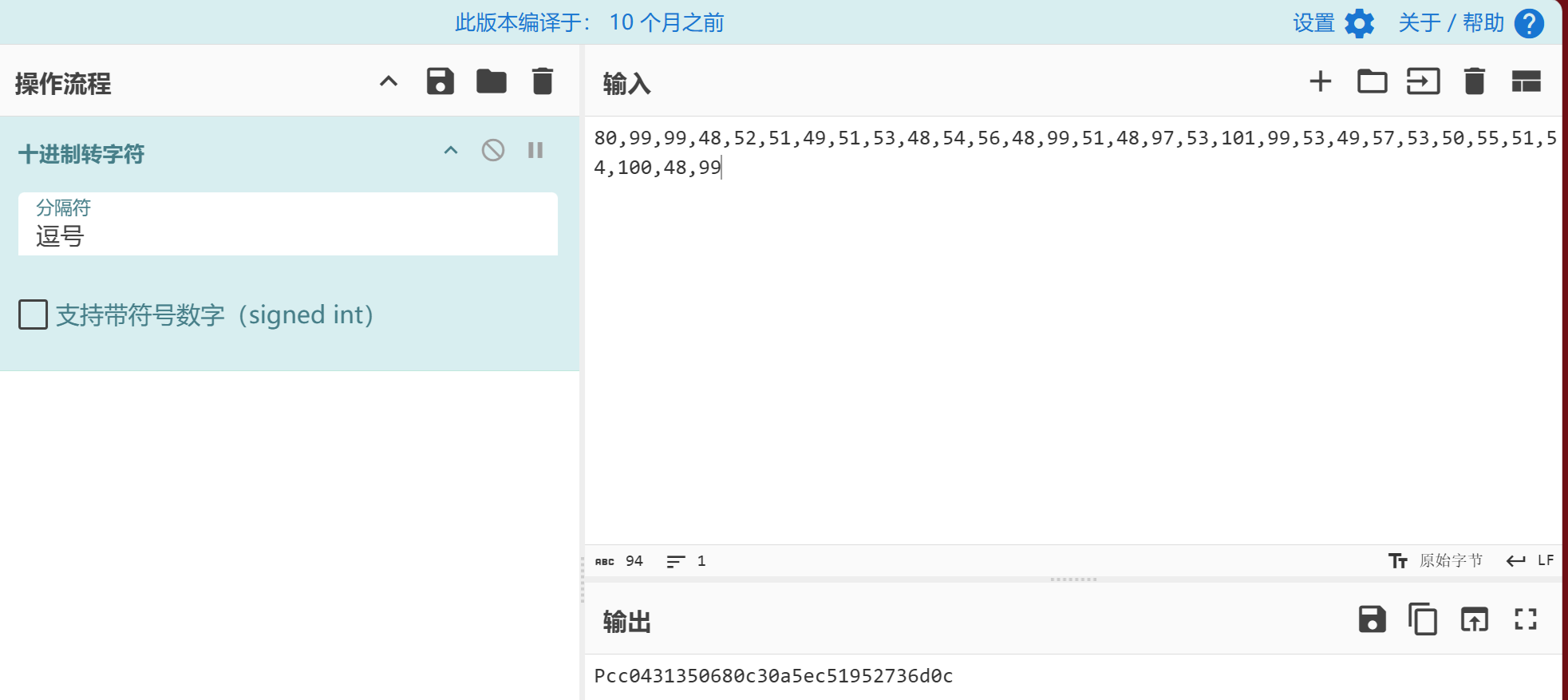

这个硬编码的字节数组才是实际的密文!:

80, -52, 4, 49, 53, 6, -128, -61, 10, 94, -59, 25, 82, 115, 109, 12

把这个字节数组转换为十六进制:

50CC0431350680C30A5EC51952736D0C

这是一种代码混淆技术:

- 表面逻辑:看起来要从各个CIPHER_PART拼接十六进制字符串

- 实际逻辑:故意让十六进制解析失败,使用硬编码的真实密文

- 迷惑分析者:让逆向工程的人误以为要解析那个无效的十六进制字符串

心里已经骂了无数遍了。。。测测测

扔给CyberChef进行AES解密,得到答案

Key_1n_the_P1c

3,分析手机内Puzzle_Game拼图程序,请问最终拼成功的图片是哪所大学(格式:浙江大学)

浙江中医药大学

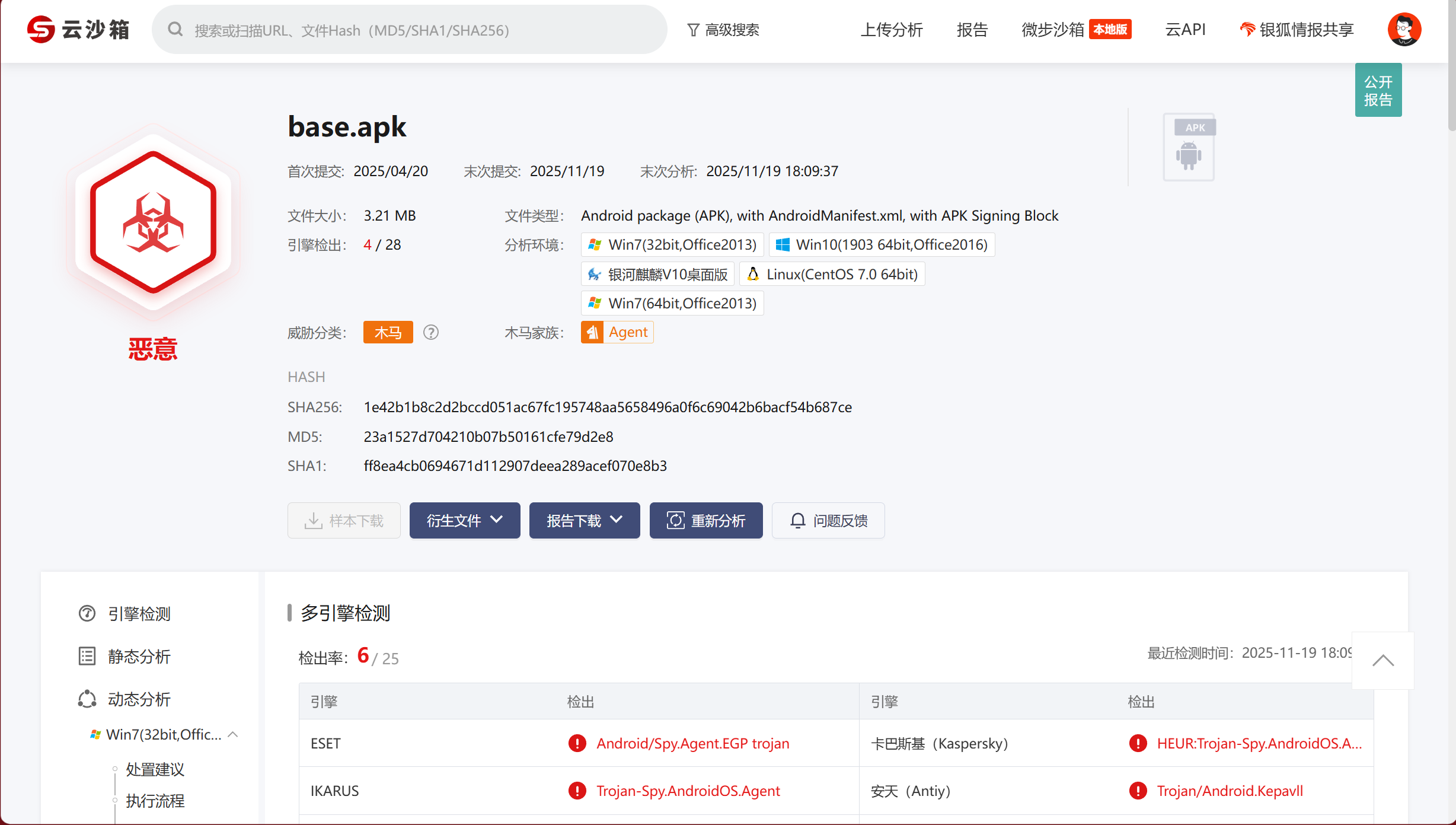

4,分析倩倩的手机检材,木马app是怎么被安装的(网址)(格式:http://127.0.0.1:1234/)

最可疑的应用Google Service Framework

放到微步云沙箱分析

木马

5.分析倩倩的手机检材,检材内的木马app的hash是什么(格式:大写md5)

如上图,转大写

23A1527D704210B07B50161CFE79D2E8

6.分析倩倩的手机检材,检材内的木马app的应用名称是什么【格式:Baidu】

Google Service Framework

7,分析倩倩的手机检材,检材内的木马app的使用什么加固【格式:腾讯乐固】

梆梆加固

8,分析倩倩的手机检材,检材内的木马软件所关联到的ip和端口是什么【格式:127.0.0.1:1111】

9,该木马app控制手机摄像头拍了几张照片【格式:1】

10,木马APP被使用的摄像头为(格式:Camera)

11,分析倩倩的手机检材,木马APK通过调用什么api实现自身持久化(格式:JobStore)

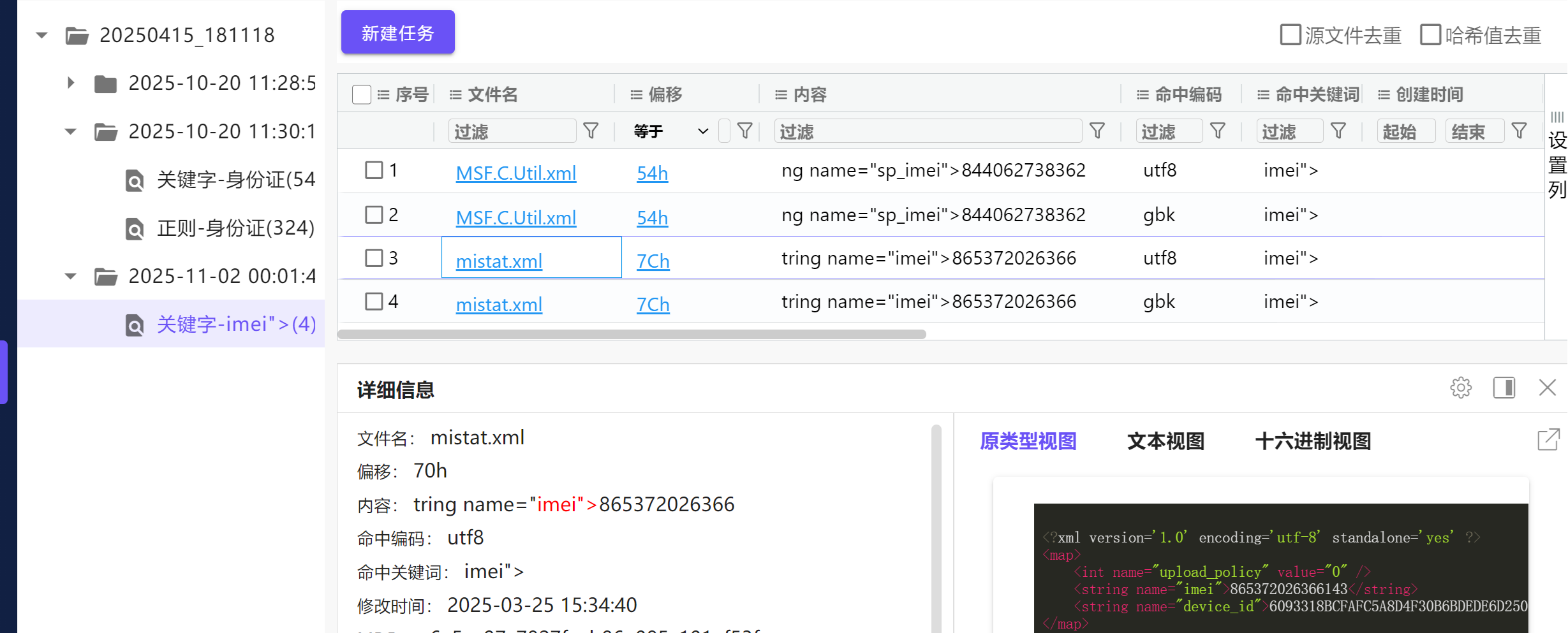

12,分析倩倩的手机检材,根据倩倩的身份证号请问倩倩来自哪里【格式:北京市西城区】

13.此手机检材的IMEI号是多少【格式:1234567890】

四、EXE逆向取证

1.分析GIFT.exe,该程序的md5是什么【格式:大写md5】

2.GIFT.exe的使用的编程语言是什么【格式:C】

3.解开得到的LOVE2.exe的编译时间【格式:2025/1/101:01:01】

4.分析GIFT.exe,该病毒所关联到的ip和端口(格式:127.0.0.1:1111)

5.分析GIFT.exe,该病毒修改的壁纸md5【格式:大写md5】

6.分析GIFT.exe,为对哪些后缀的文件进行加密:

7.分析GIFT.exe,病毒加密后的文件类型是什么【格式:DOCX文档】

8.分析GIFT.exe,壁纸似乎被隐形水印加密过了?请找到其中的Flag3【格式:flag3{xxxxxxxx}】

9.分析GIFT.exe,病毒加密文件所使用的方法是什么(格式:Base64)

10.分析GIFT.exe,请解密test.love得到flag4(格式:flag4{xxxxxxxx})

五、服务器取证

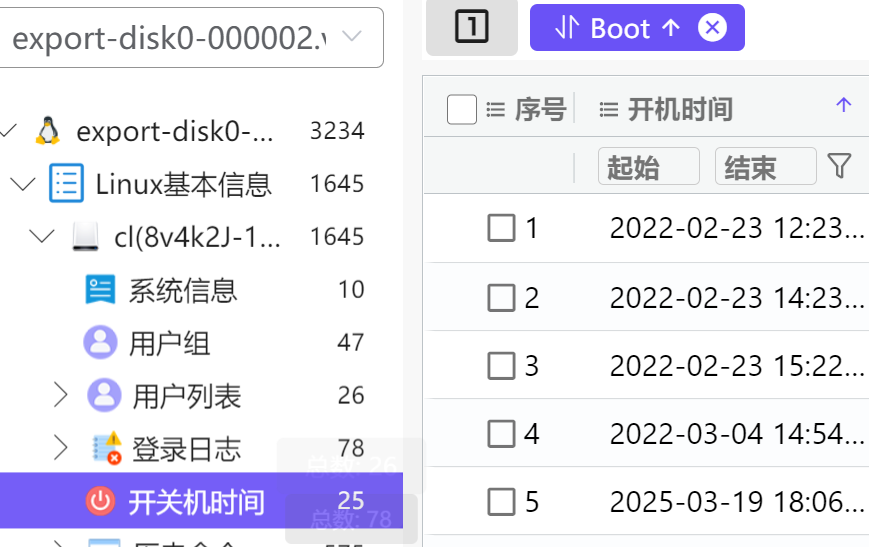

1.该电脑最早的开机时间是什么【格式:2025/1/101:01:01】

2022/2/23 12:23:49

2.服务器操作系统内核版本【格式:1.1.1-123】

3.10.0-1160.119.1.el7.x86_64

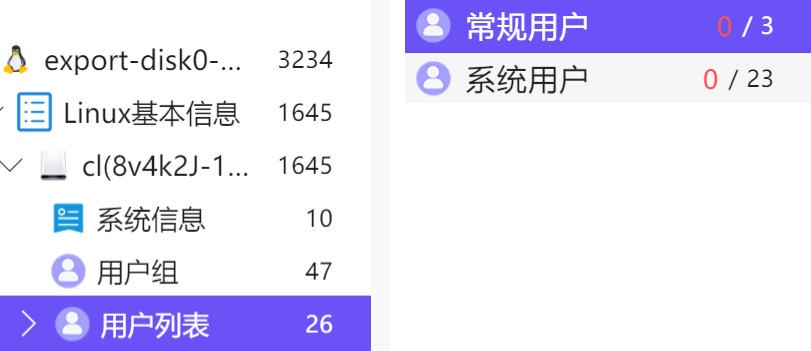

3.除系统用户外,总共有多少个用户【格式:1】

3

4.Trojan服务器混淆流量所使用的域名是什么【格式:xxx.xxx】

5.Trojan服务运行的模式为:

6.关于Trojan服务器配置文件中配置的remote_addr和remote_port的作用,正确的是:

A. 代理流量转发到外部互联网服务器

B. 将流量转发到本地的 HTTP 服务(如Nginx)

C. 用于数据库连接

D. 加密流量解密后的目标地址

7.分析网站后台登录密码的加密逻辑,给出密码sbwyz1加密后存在数据库中的值【格式: 1a2b3c4d】

8.网站后台显示的服务器GD版本是多少(格式: 1.1.1 abc)

9.网站后台中2016-04-01 00:00:00到2025-04-01 00:00:00订单列表有多少条记录(格式: 1)

10.在网站购物满多少免运费(格式: 1)

11.分析网站日志,成功在网站后台上传木马的攻击者IP是多少(格式: 1.1.1.1)

12.攻击者插入的—句话木马文件的sha256值是多少(格式:大写sha256)

13.攻击者使用工具对内网进行扫描后, rdp扫描结果中的账号密码是什么(格式:abc:def)

14.对于每个用户,计算其注册时间( 用户表中的注册时间戳) 到首次下单时间( 订单表中最早时间戳) 的…

15.统计每月订单数量,找出订单最多的月份(XXXX年XX月)

16.找出连续三天内下单的用户并统计总共有多少个(格式: 1)

流量分析取证

BLE 和 USBPcap 是两个流量包,后缀改成 pcapng