25数证杯初赛团体

前言

手机.rar格式放火眼解析不出,解压后才可以。

检材下载

下载链接:https://pan.baidu.com/share/init?surl=IUj600YuLJeYvfIoY_yryQ&pwd=smh3

哈希值:MD5值:be07444b014fdb86393f83139aa20c15

挂载/解压密码:GQ7aXryvOC*M8qG*eXa19K9*g&jtHS*Gtrimps@Qx*aYt4oRwwK*HeN0A$#EPv*u

参考wp:

https://mp.weixin.qq.com/s/-MZFKRd9K8rRfvik5BELYQ

https://mp.weixin.qq.com/s/mluuwiB9LbFaIurMuFkVug

https://forensics.xidian.edu.cn/wiki/Shuzheng2025Preliminary/

一、服务器取证

服务器重构

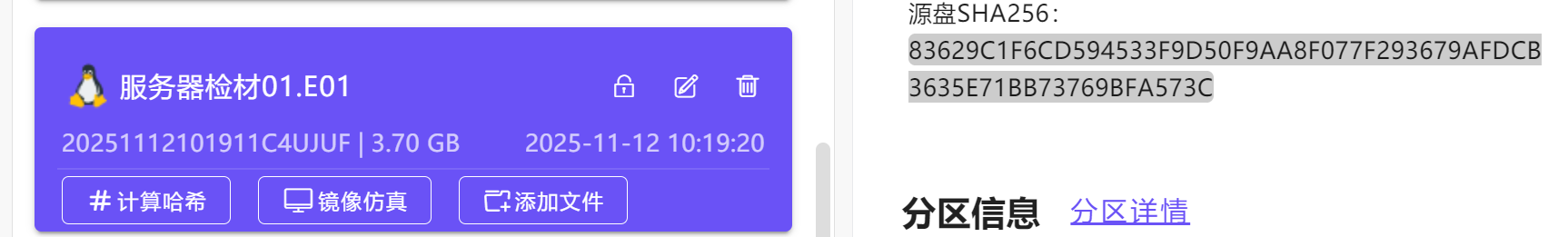

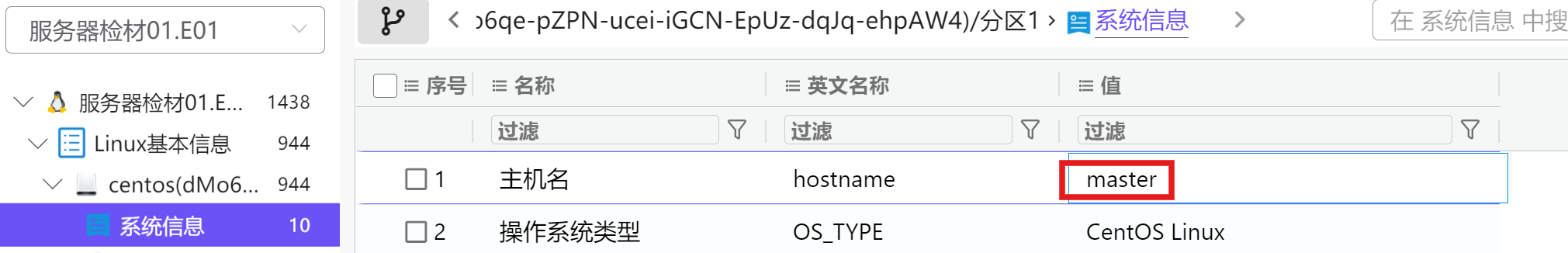

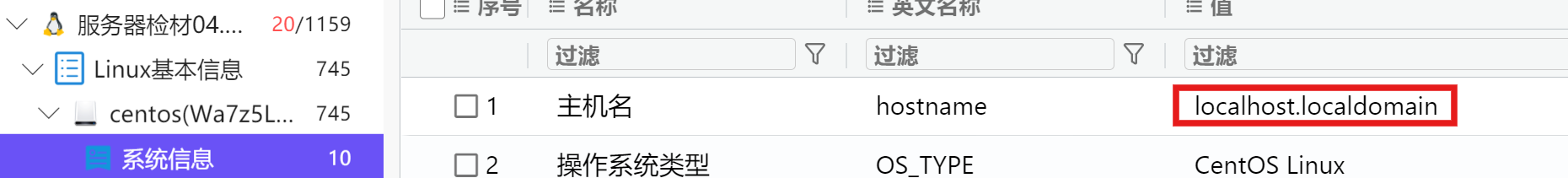

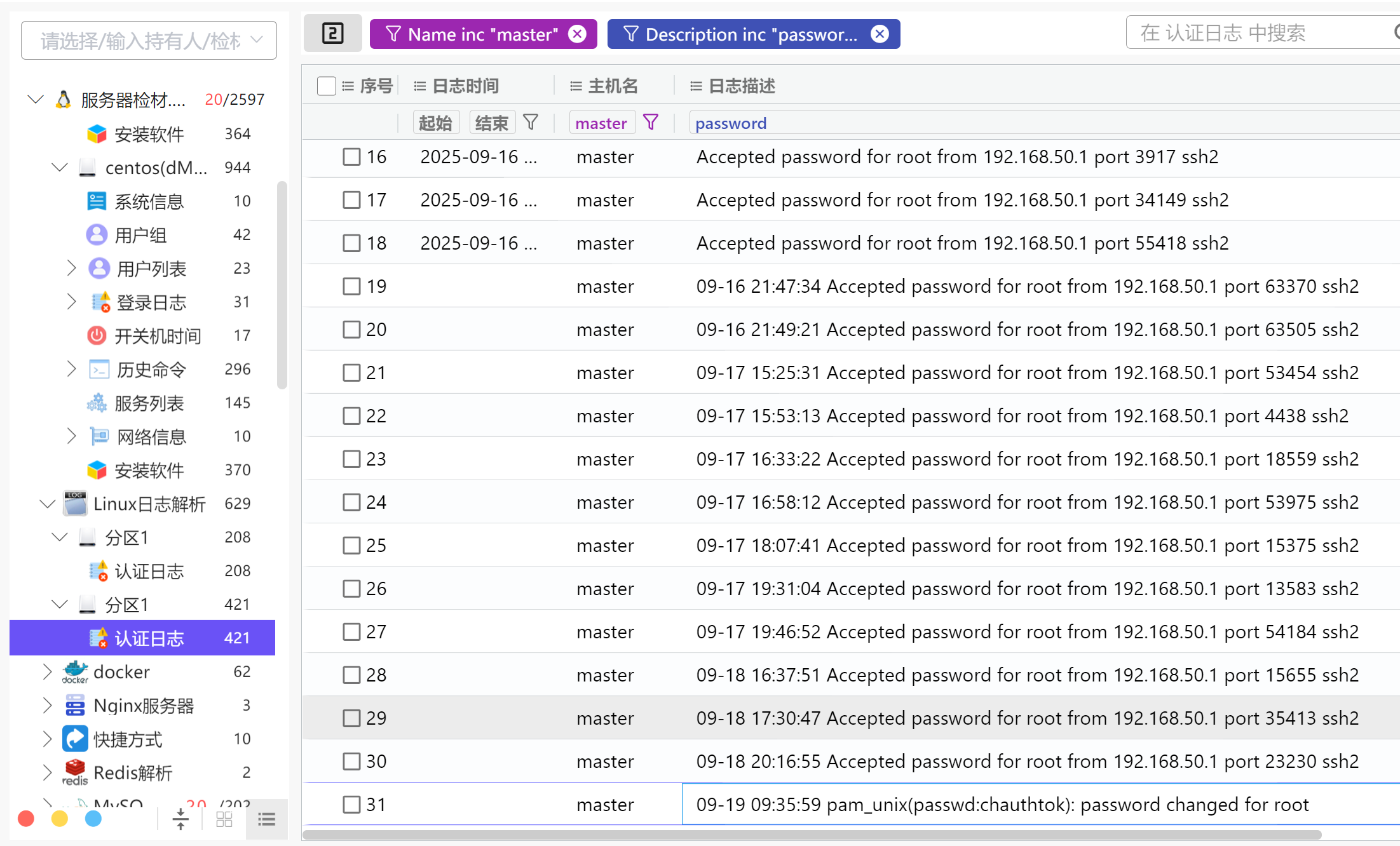

1.node1节点的磁盘设备SHA256值前六位是?(字母全大写,答案格式:AAAAAA)

一旦仿真镜像,日志就会写入,导致磁盘哈希发生变化。因此要在最开始算出SHA256。

83629C 。。对吗?错了!

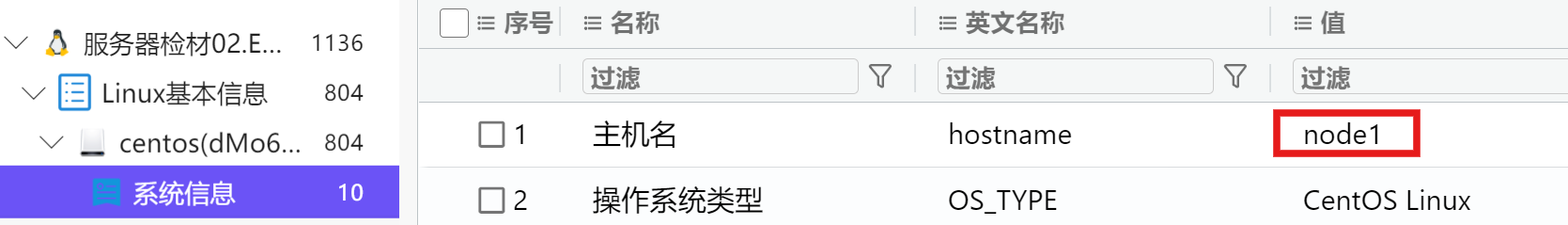

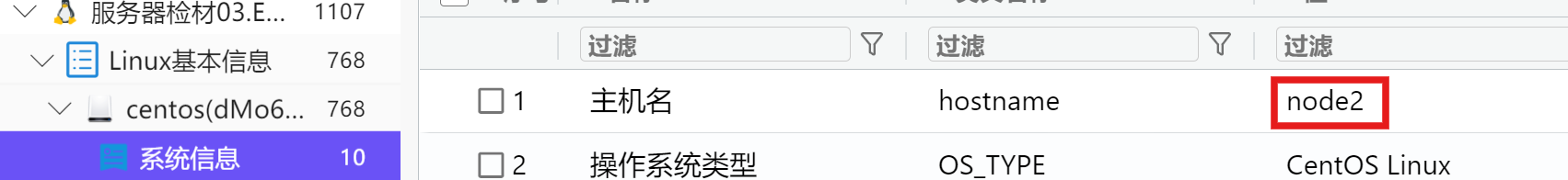

node1不等同于检材一

四个检材分别是:

所以是检材二

FC9A341213AC06448213480AA639834A472D7138B70FA9A3A495A469B0281BE5

FC9A34

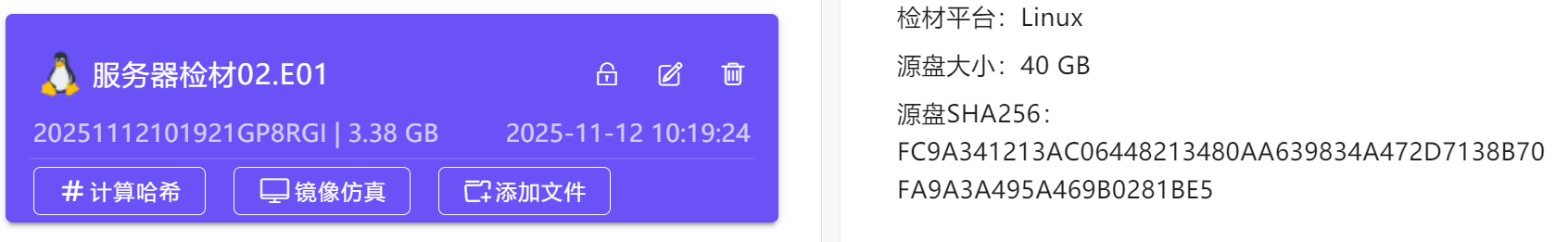

2.集群配置了多少个node节点?(答案格式:1)

法一:由上图可知

法二:找到master,输入命令kubectl get nodes即可。

2

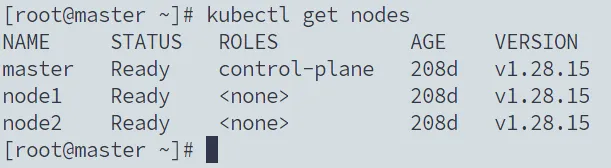

3.嫌疑人于什么时间修改master节点的root密码?(使用双位数格式,答案格式:00:00:00)

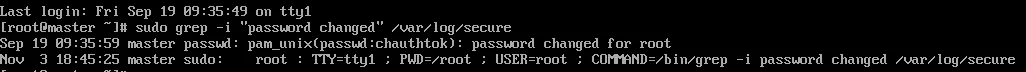

法一:

法二:在 CentOS 7 系统中,可以通过查看 /var/log/secure 日志文件来确定修改 root 密码的时间。

打开终端,输入命令 sudo grep -i “password changed” /var/log/secure

09:35:59

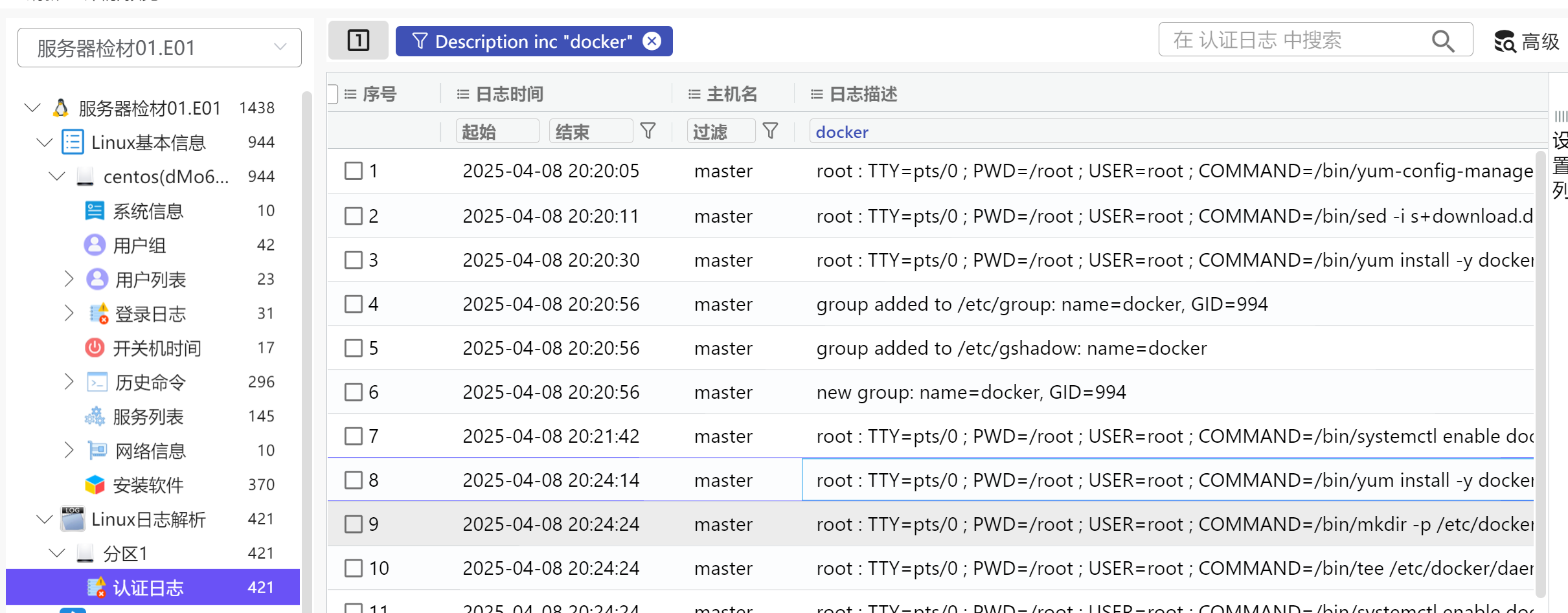

4.Docker的安装日期是?(使用双位数格式,答案格式:01月01日)

04月08日

5.Docker通过配置守护进程以使用全局代理,该代理地址的端口是?(答案格式:1)

6.发卡网站使用的Mysql数据库对外访问端口是?(答案格式:1)

7.发卡网站部署使用的镜像名称是?(答案格式:root/root)

8.当前Telegram群管机器人使用的容器ID的前六位是?(答案格式:123abc)

9.发卡网站使用的缓存数据库是?(答案格式:mysql)

10.集群中配置的发卡网站代码运行所在的物理目录是?(答案格式:/root/root)

11.Telegram群管机器人配置的API代理域名是?(答案格式:www.xxx.com](https://yuanbao.tencent.com/chat/naQivTmsDa/www.xxx.com))

12.嫌疑人在Telegram上创建的群名称是?(答案格式:比武群)

13.统计嫌疑人在Telegram上创建的群中2025年6月之后成功入群的人数为?(答案格式:1)

14.据嫌疑人交代曾在发卡网上删除过一条订单数据,请找出该删除订单的订单号是?(答案格式:请按实际值填写)

15.发卡网站上2025年6月之后订单交易成功的总金额是?忽略被删除的数据(答案格式:1)

16.发卡网站的后台访问路径是?(答案格式:/root)

17.计算出用户密码算法中Salt的值,并进行Base64编码,结果是?(答案格式:请按实际值填写)

18.发卡网站配置的邮件发送人地址是?(答案格式:abc@abc.com)

19.当前发卡网站首页仪表盘中显示的发卡网站版本为?(答案格式:1.1.1)

20.当前发卡网站中绑定的订单推送Telegram用户id为(答案格式:请按实际值填写)

二、流量包分析

21.黑客攻击的目标路由器SSID为 (答案格式:请按实际值填写)

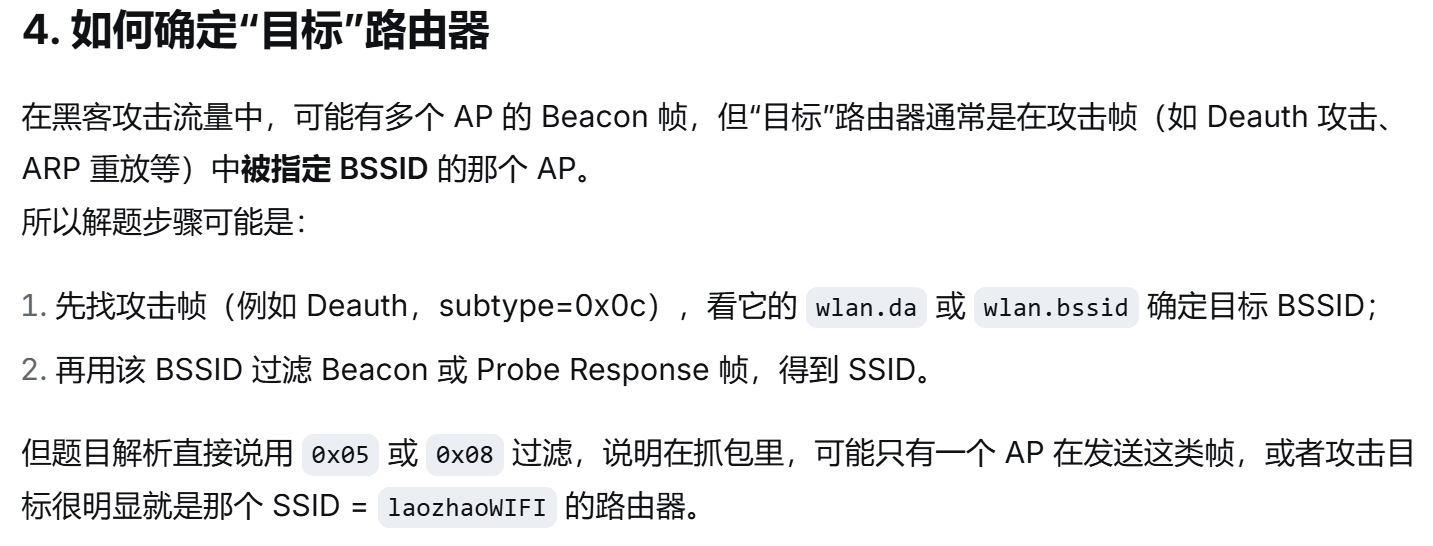

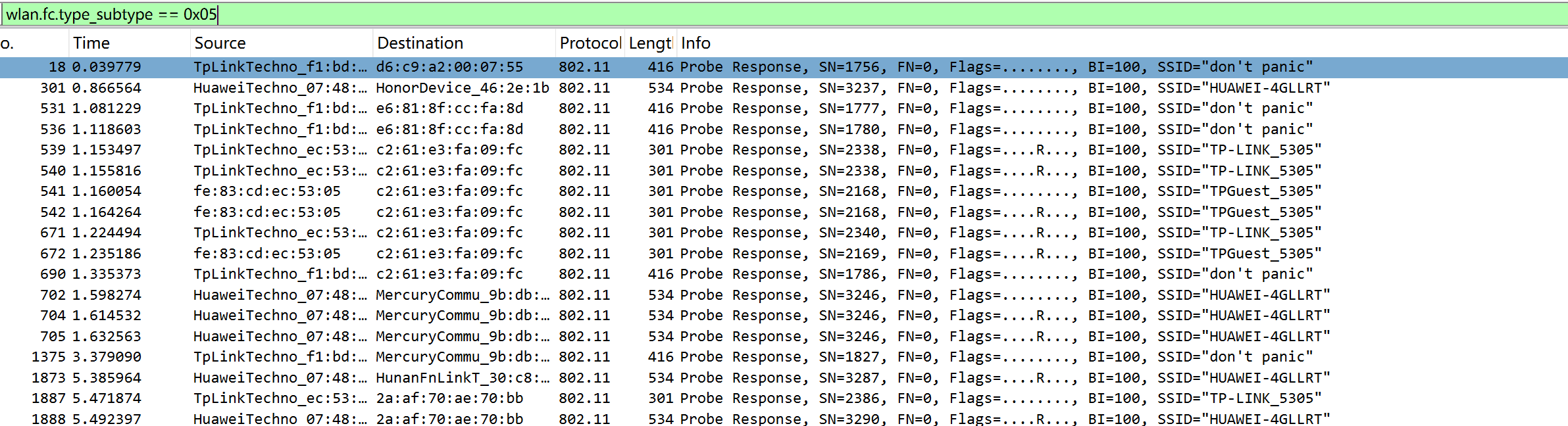

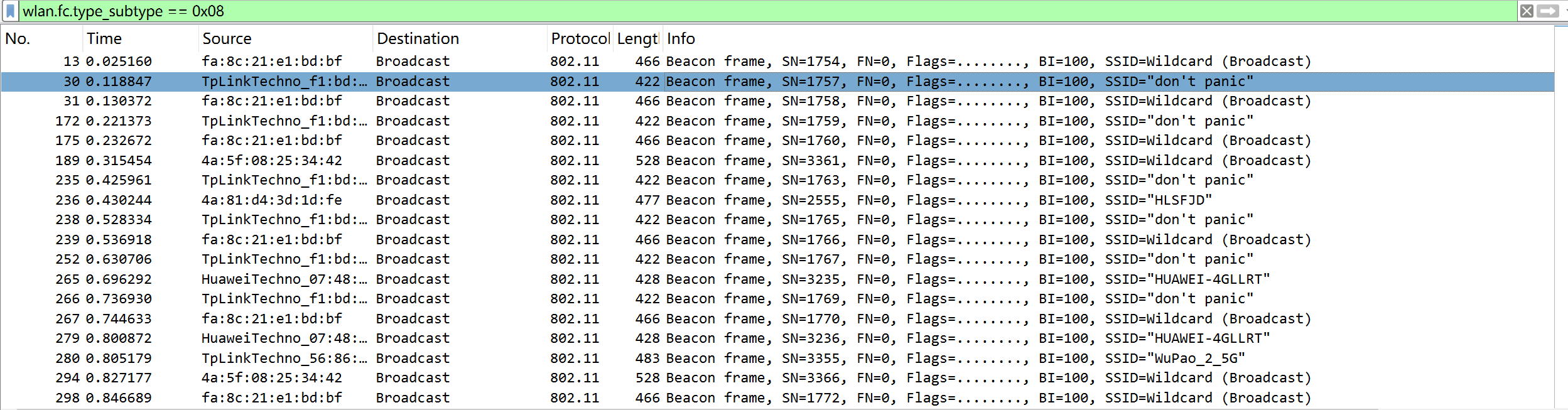

求SSID,选择过滤条件**wlan.fc.type_subtype == 0x05** 或 **wlan.fc.type_subtype == 0x08**

解释:type_subtype 在 Wireshark 过滤器中表示帧的类型和子类型。

常见相关子类型:

0x08→ Beacon frame(AP 定期发送,包含 SSID、速率等信息)0x05→ Probe response(AP 对 Probe request 的应答,也包含 SSID)

这两种帧都是由**无线接入点(AP / 路由器)**发出的,并且会携带 SSID 信息。

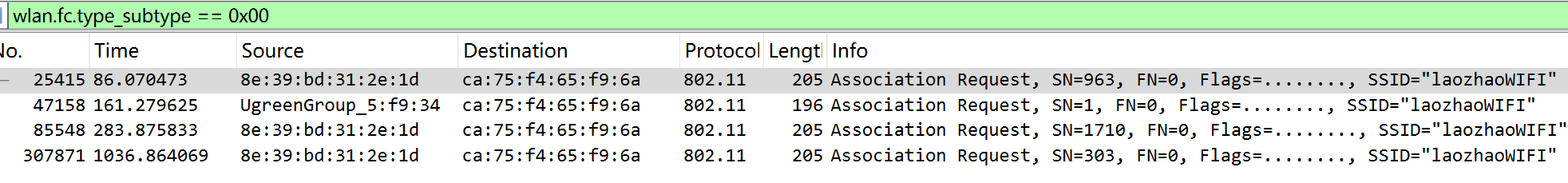

现在需要确定哪一个是被攻击的目标服务器,当进行路由器连接操作时,会发送Association Request,其中就包含目标SSID,此时选择过滤wlan.fc.type_subtype == 0x00,得到答案:

laozhaoWIFI

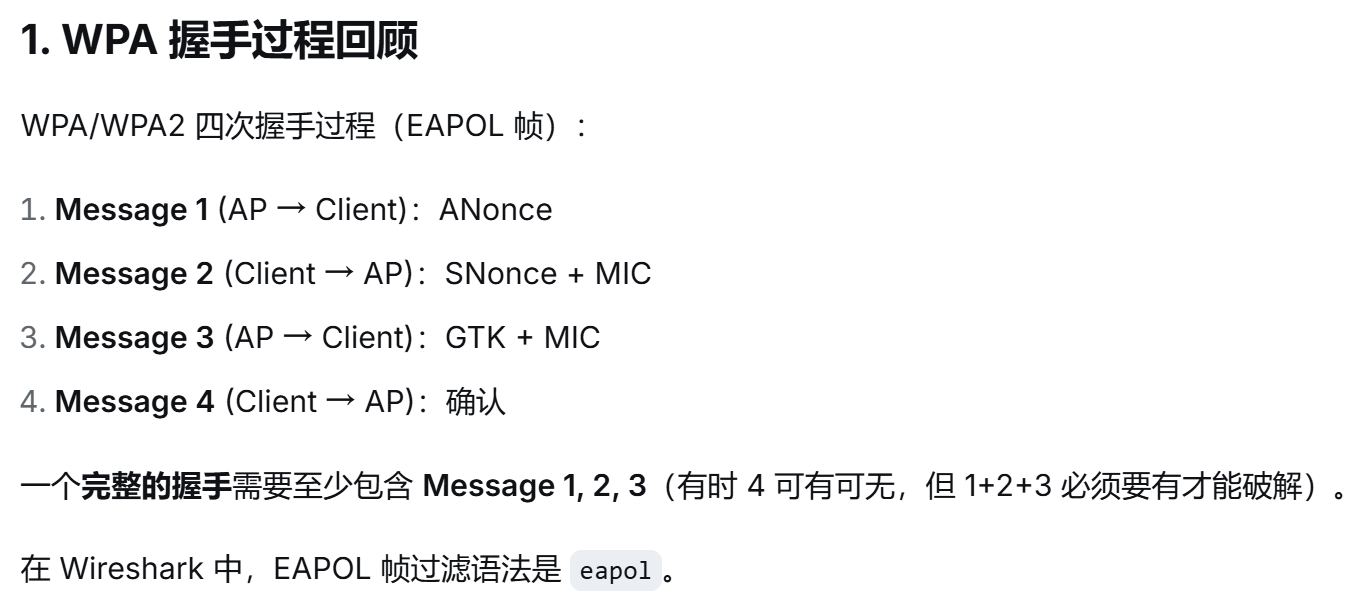

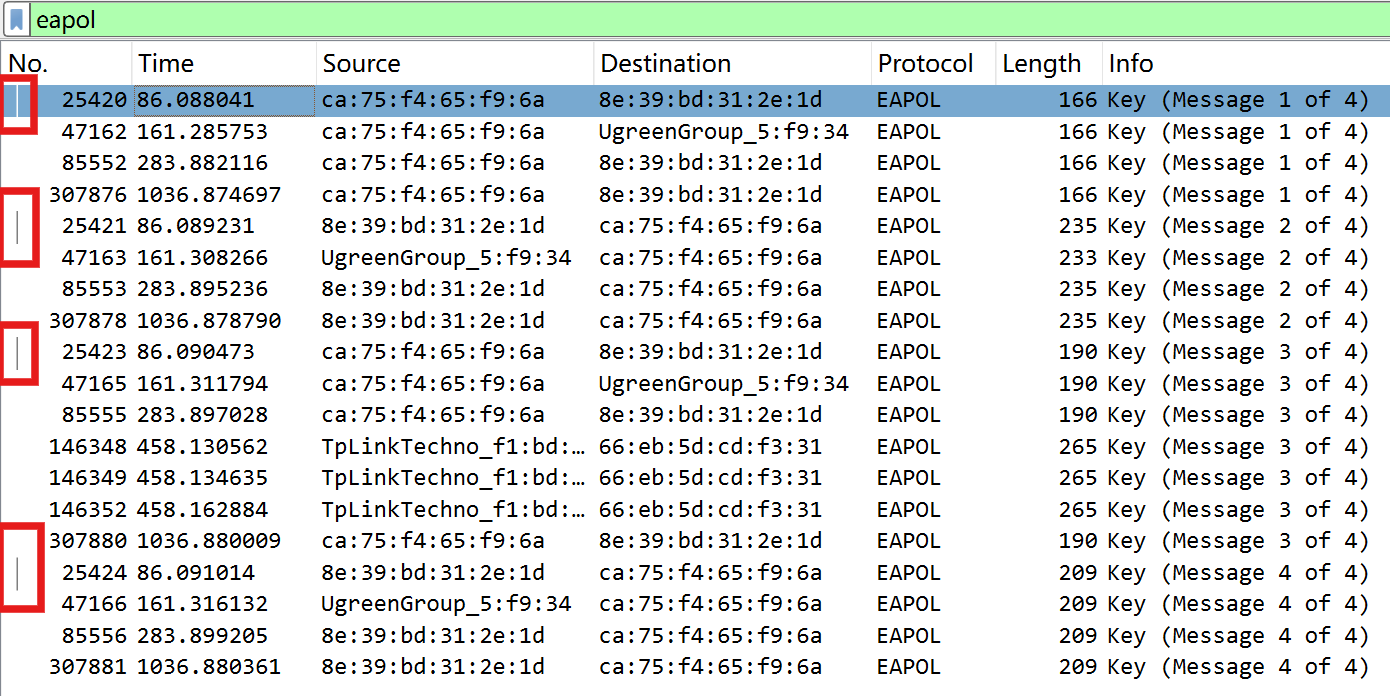

22.黑客成功捕获了WIFI中WPA协议握手包,其中有效握手包组数为(完整握手为一组)(答案格式:1)

点一个可以显示该组。一共看到四组完整的握手

4

23.黑客爆破得出的WiFi密码为(提示:密码由小写英文字母和数字组成)(答案格式:abcd1234)

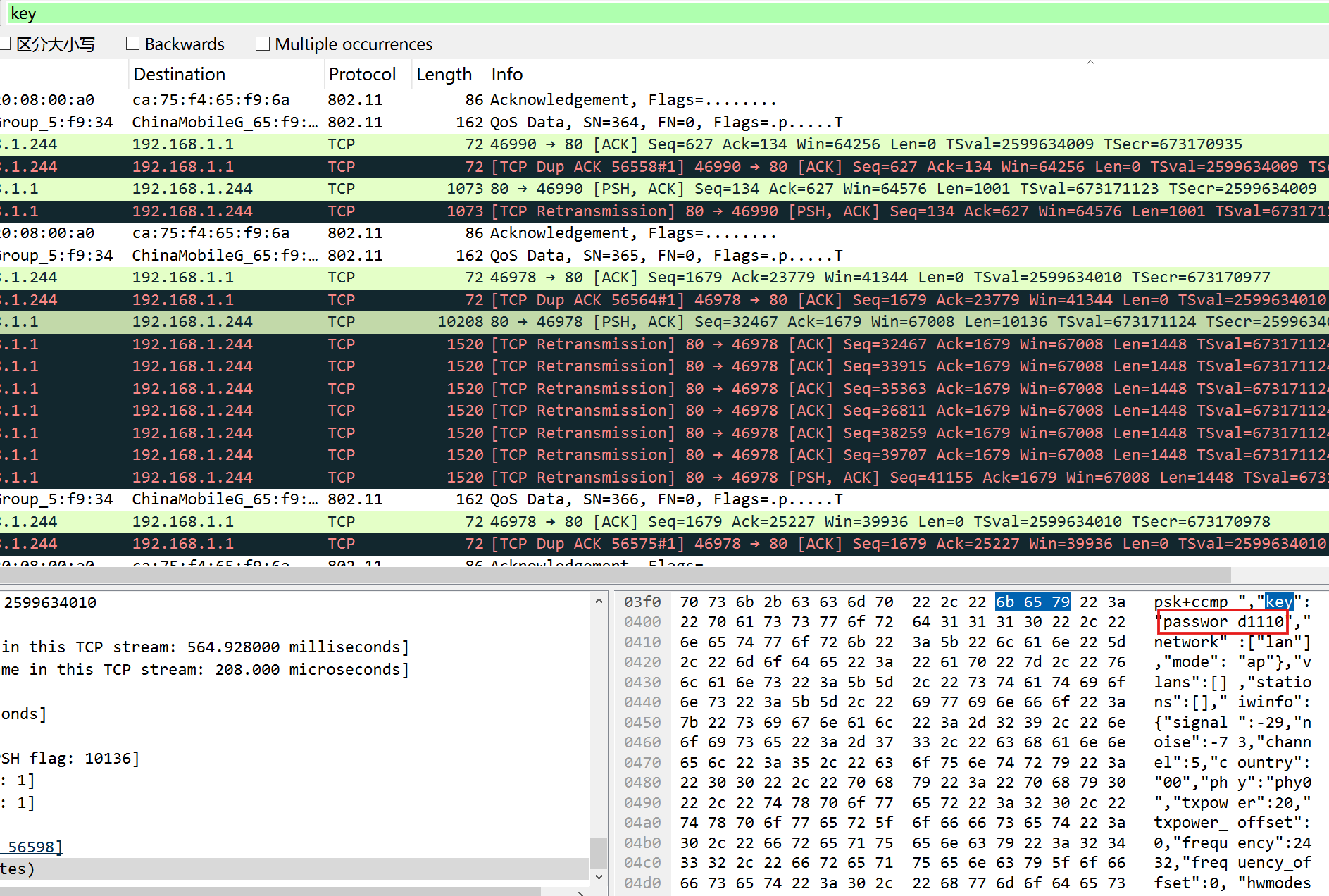

搜索“key”得到:

符合题目格式。

password1110

24.黑客成功连接Wifi后,发现路由器操作系统为?(答案格式:请按实际值填写)

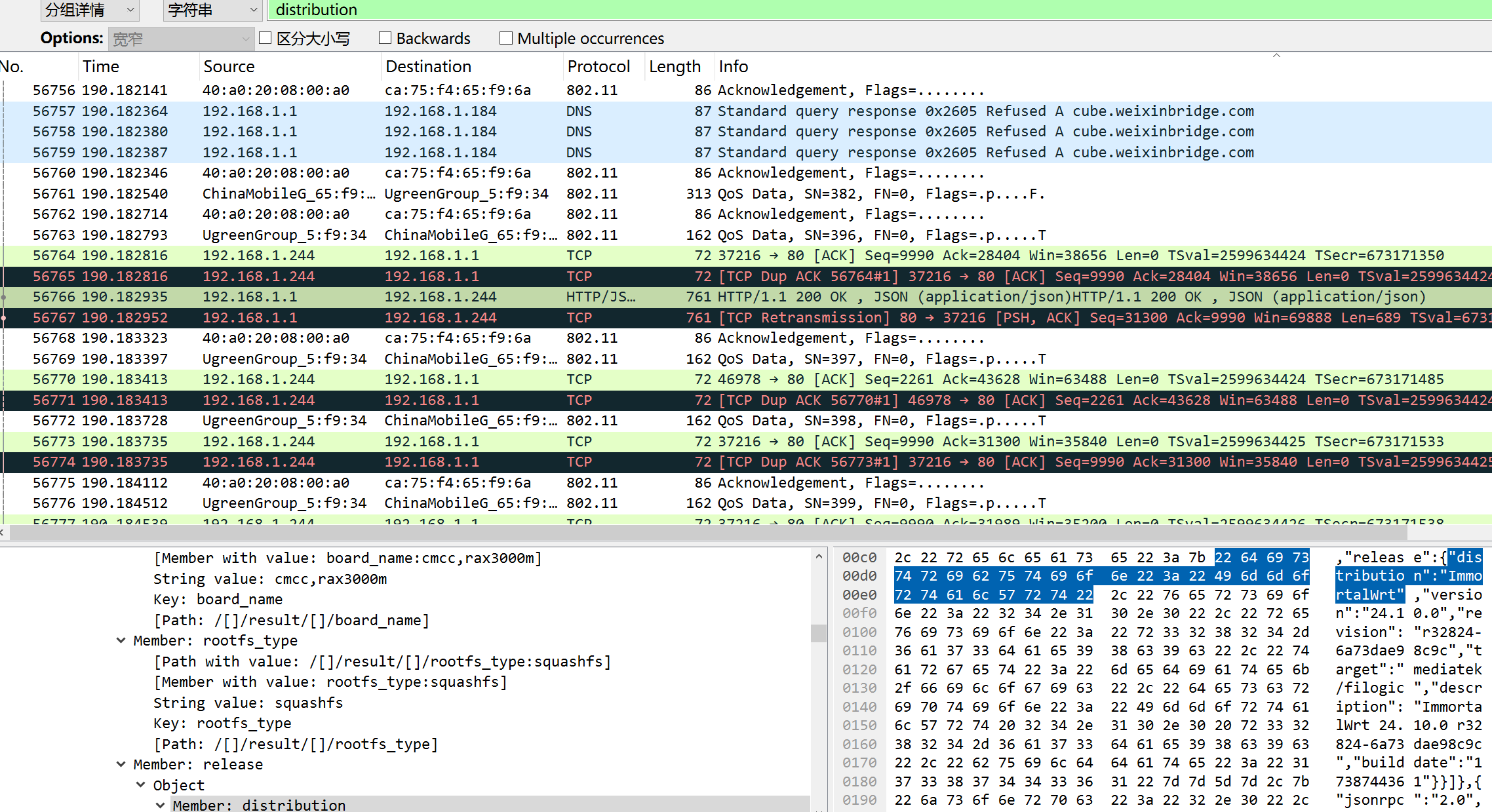

操作系统直接搜distribution

ImmortalWrt

25.黑客对路由器后台进行爆破攻击,该路由器后台密码为(答案格式:请按实际值填写)

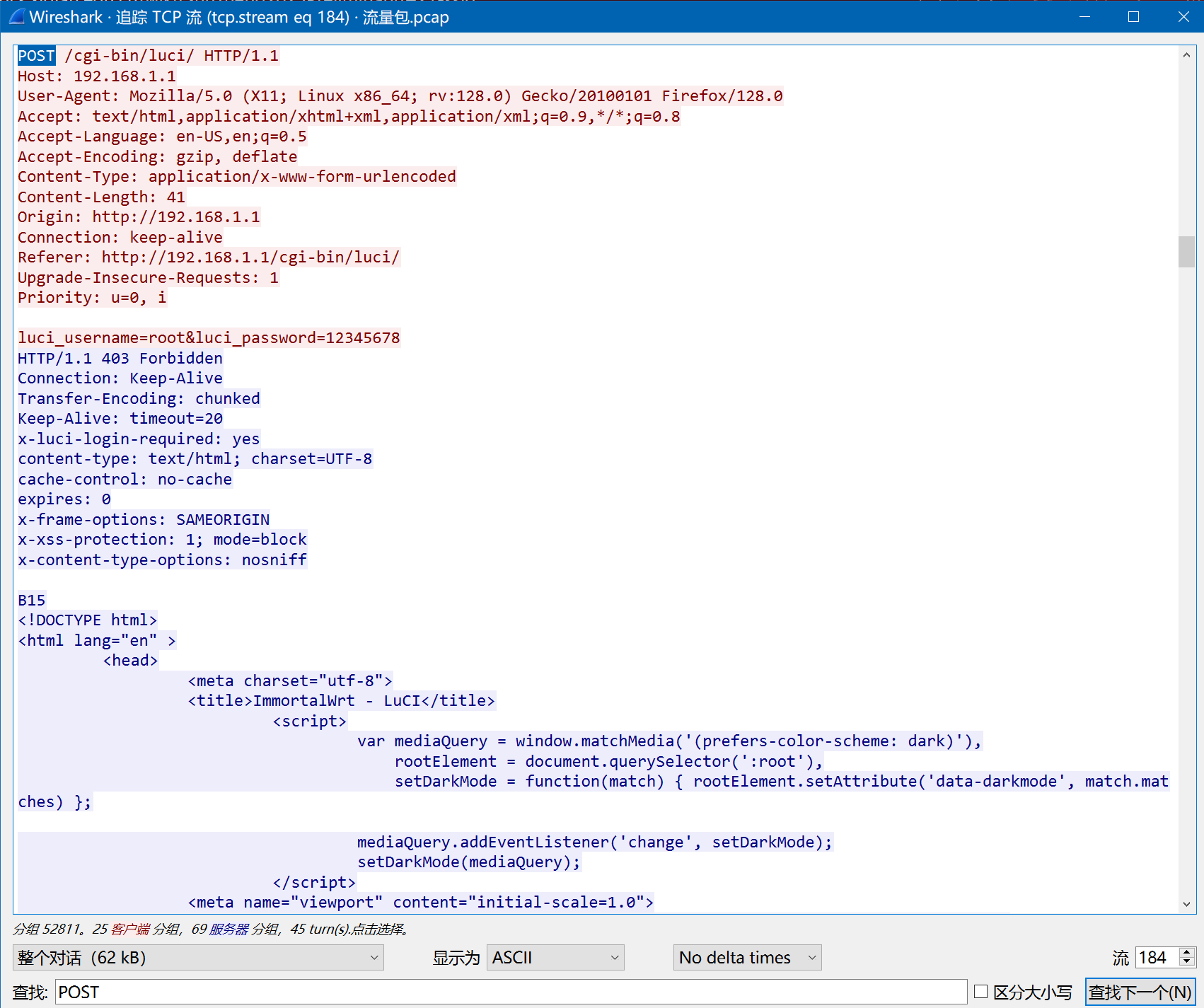

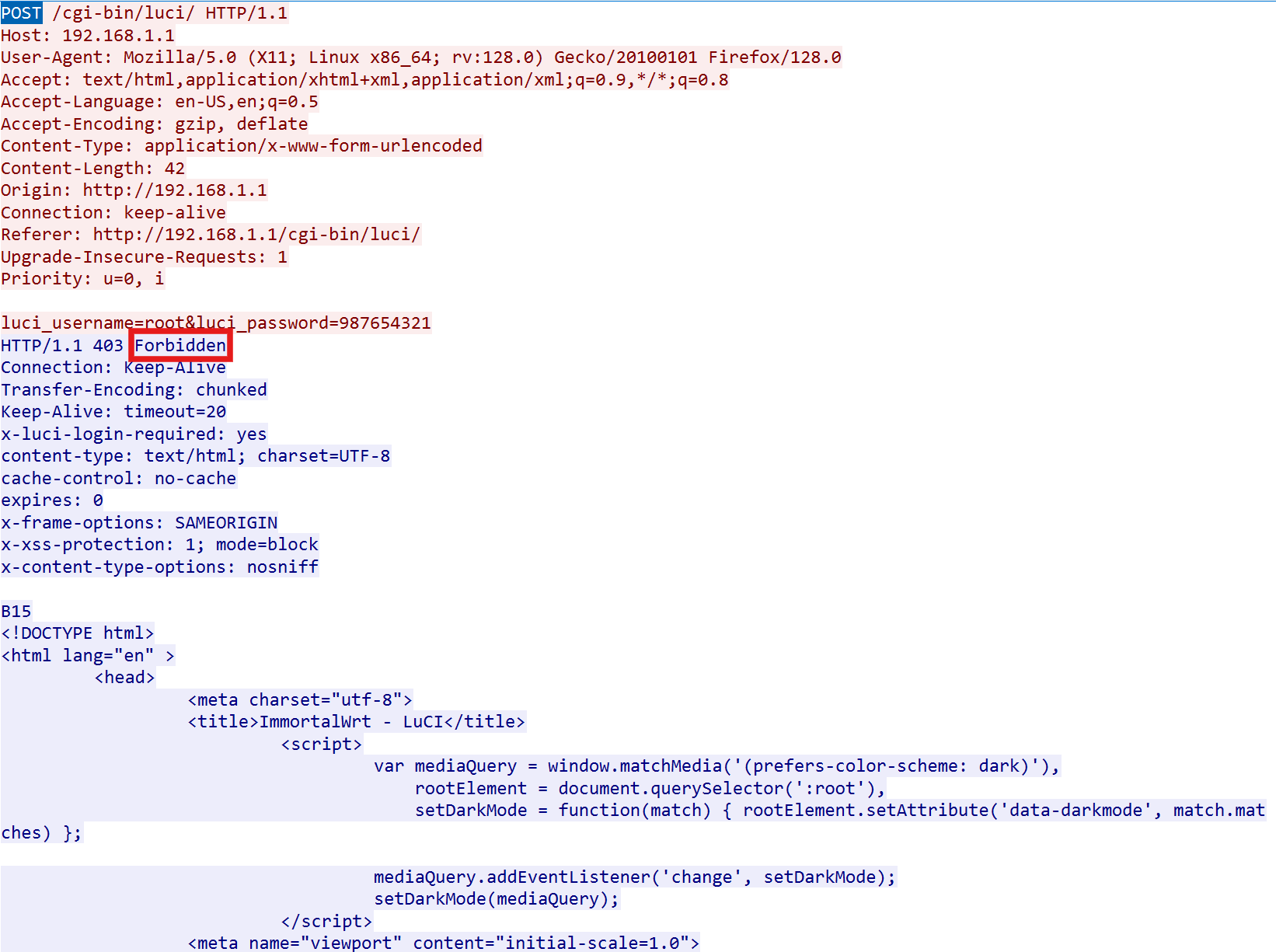

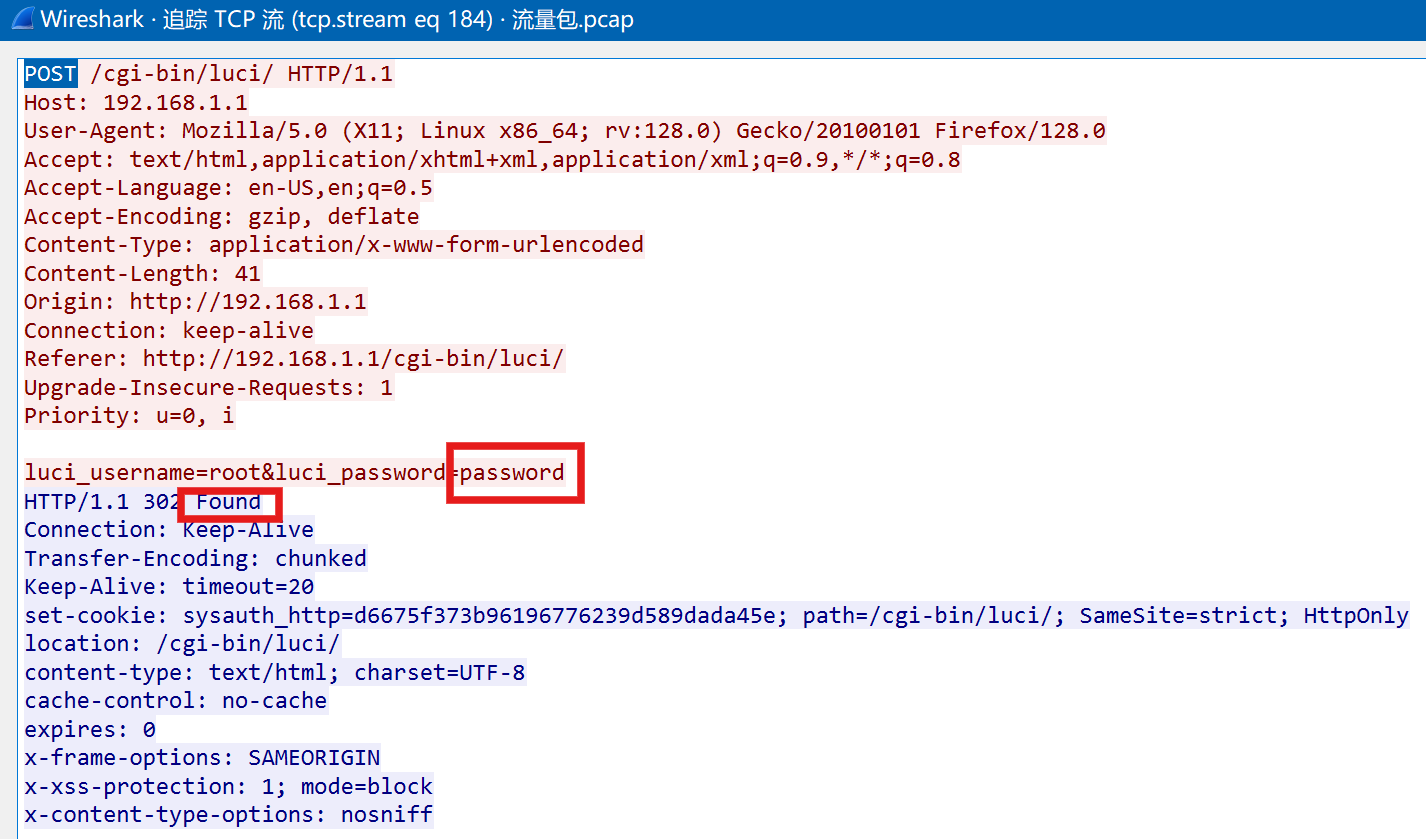

直接追踪流, 找到那几个 password 的 POST 帧,找被攻击方返回的状态码, 判断哪一个登陆成功。

password

26.黑客通过修改路由器设置,将被劫持的域名为(答案格式:[www.xxx.com])

27.黑客在路由器管理后台发现FTP服务配置,FTP登录密码为?(答案格式:请按实际值填写)

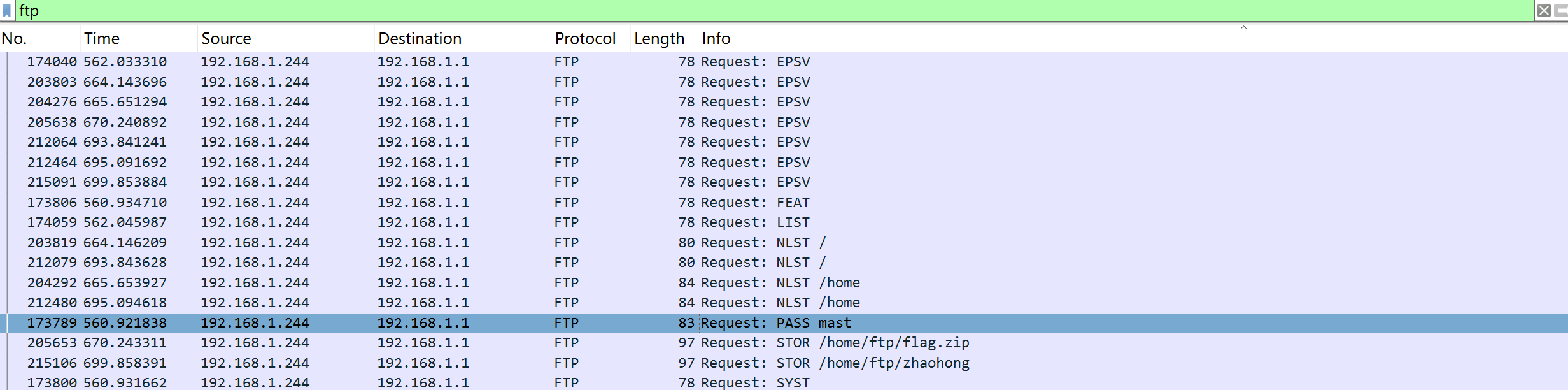

mast

mast

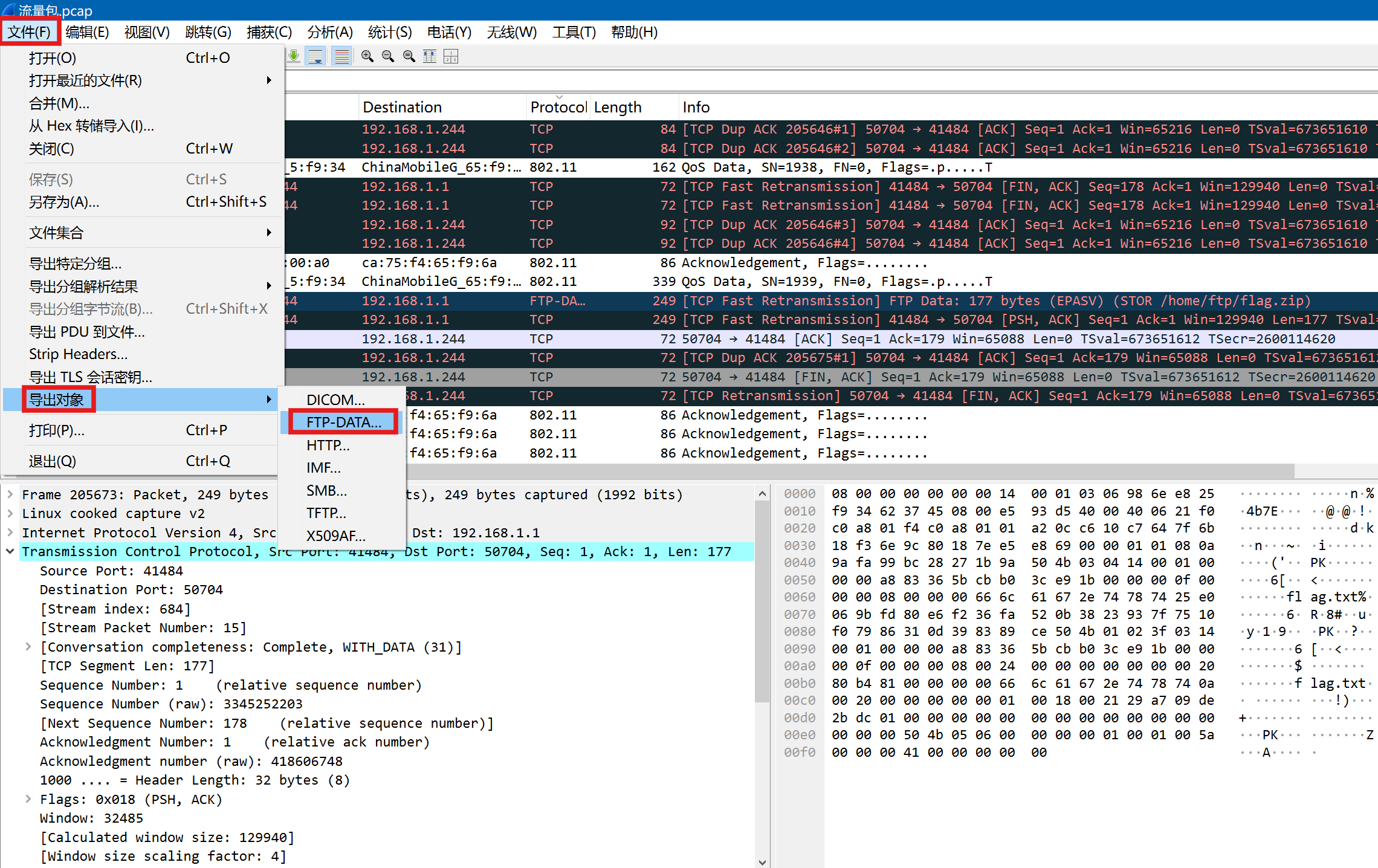

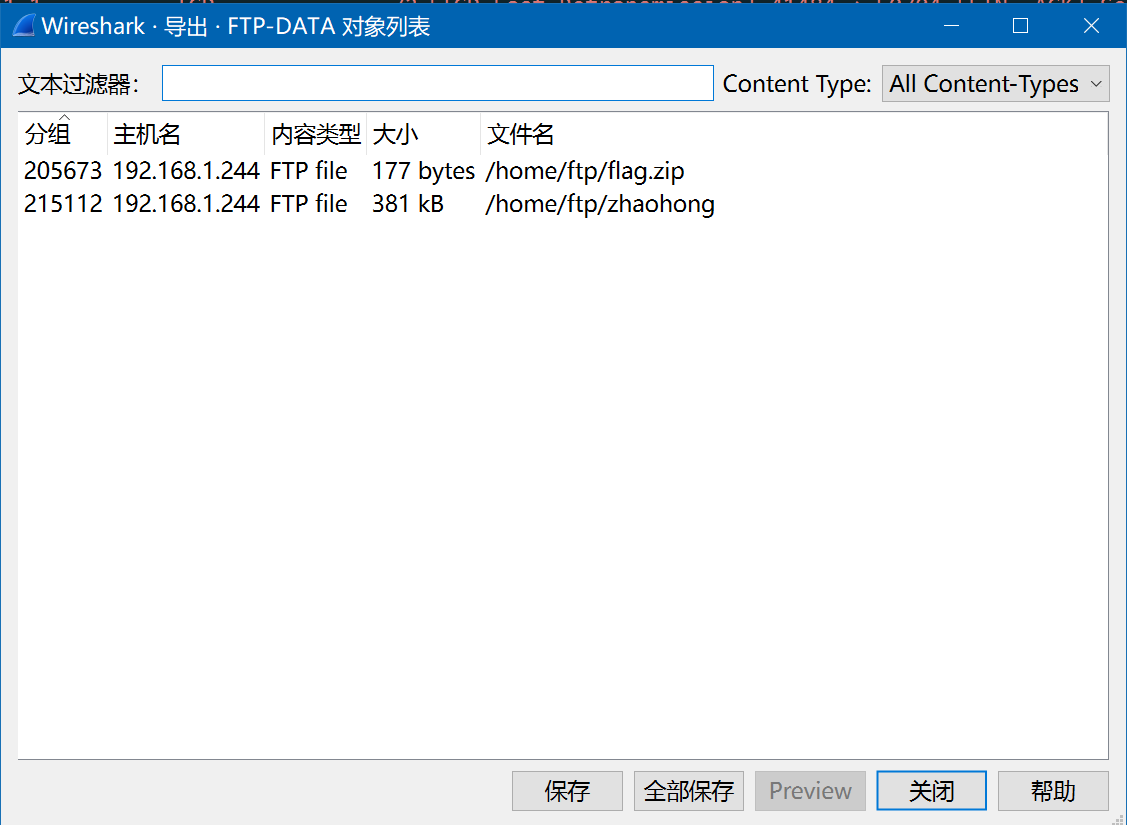

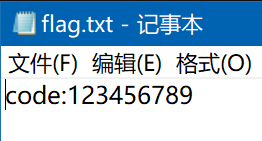

28.黑客通过FTP上传了一个压缩包文件,该文件内容为(答案格式:请按实际值填写)

保存后发现要解压密码

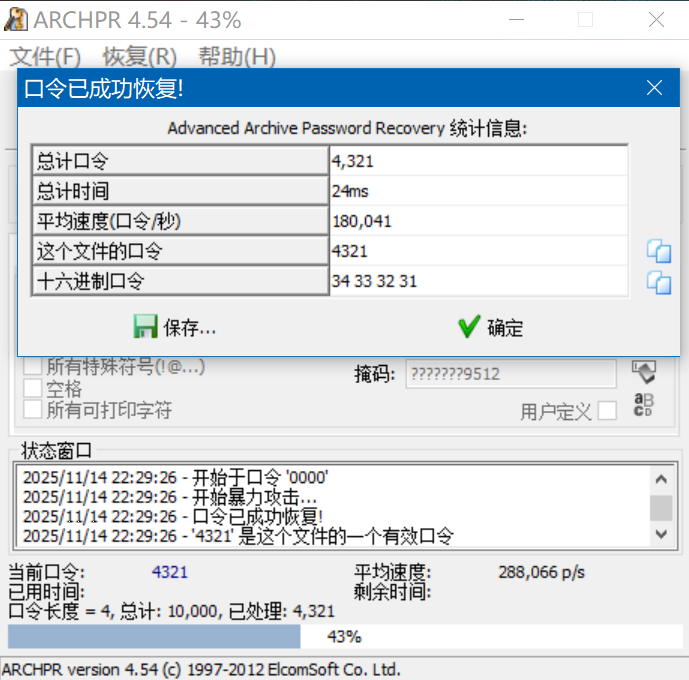

爆破密码:

code:123456789

29.黑客通过路由器执行shell脚本,反弹shell的监听端口为(答案格式:1)

执行shell脚本, 都会想到用 /bin/sh。因为是 HTTP 传的明文, 所以直接搜索 /bin/sh, 可以看到 nc 连接的端口是 4445,即反弹 shell 的监听端口是 4445。

30.黑客通过反弹shell成功控制目标路由器后,总共执行了多少条命令(答案格式:1)

三、APK程序分析

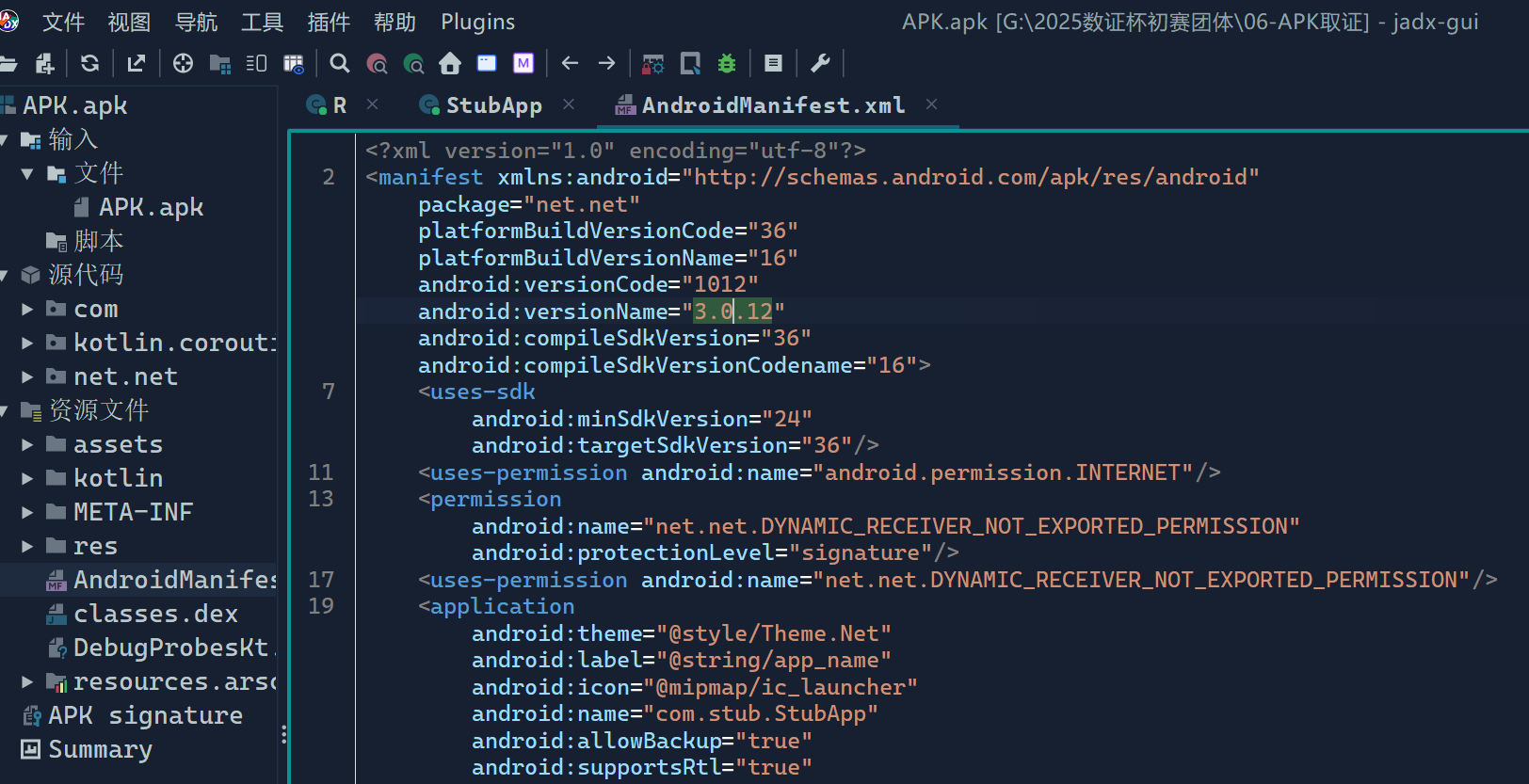

31.apk 的版本名称为? (答案格式:1.1.1)

或者

3.0.12

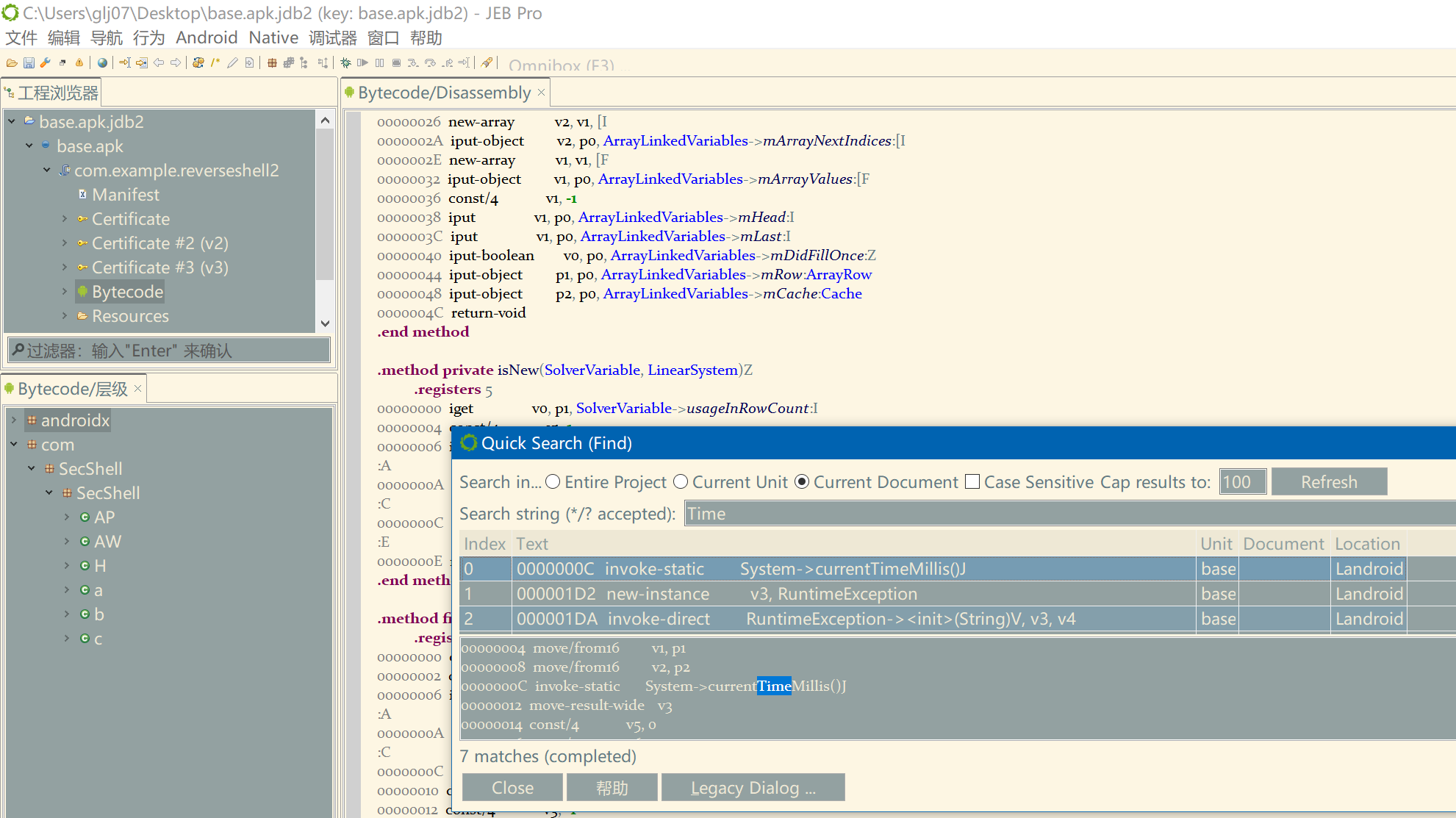

32.在该APP中,调用了哪个System的方法用于获取本地系统的时间戳?(答案格式:MainActivity)

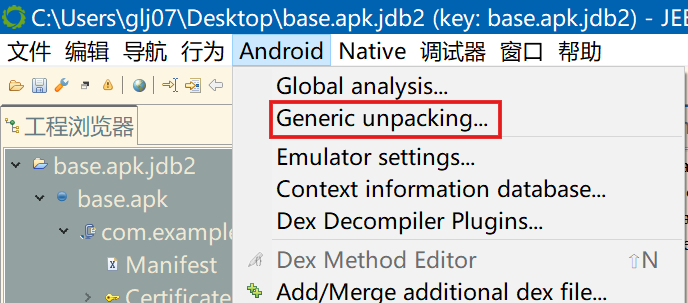

分析的第一件事是查壳

一键脱壳

但是我似乎看不出来,可能脱壳没完全

用jeb脱壳

currentTimeMillis

33.apk运行后getVer()的返回值是多少?(答案格式:1.0.0)

getVer()函数是静态函数,直接使用frida主动调用可以得到结果

1 | (() => { |

34.apk运行后需要通过一个http get请求才能打开第二个界面,给出该请求URL? (答案格式:http://www.xxx.com/test?a=1)

35.apk第二界面的8位授权码是什么? (答案格式:11111111)

四、二进制程序分析

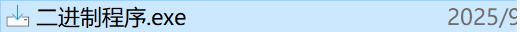

36.安装该程序后,该恶意程序的可执行文件所在的直接父目录名称是什么为?(答案格式:root)

下载得桌面快捷方式,跳转到文件所在位置:

proxy

37.解密文件名为RnRGaWxlcy5lZGIiL的文件时所使用的key是什么?(答案格式:请按实际值填写)

38.解密文件RnRGaWxlcy5lZGIiL成功后,请分析并给出解密后的文件的入口点地址?(答案格式:0x180000000)

39.加密文件名为6c051a72b91a1的文件时所使用的密钥是多少?(答案格式:请按实际值填写)

40.6c051a72b91a1.1文件解密后的md5值后六位是多少?(字母全大写,答案格式:AAAAAA)

五、计算机取证分析

41.操作系统的Build版本号是?(答案格式:1)

19044

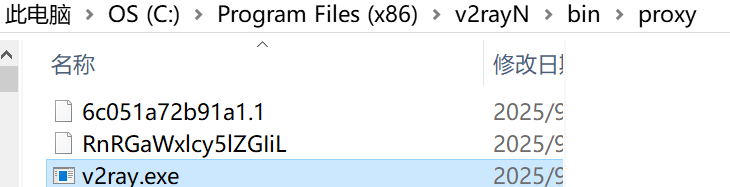

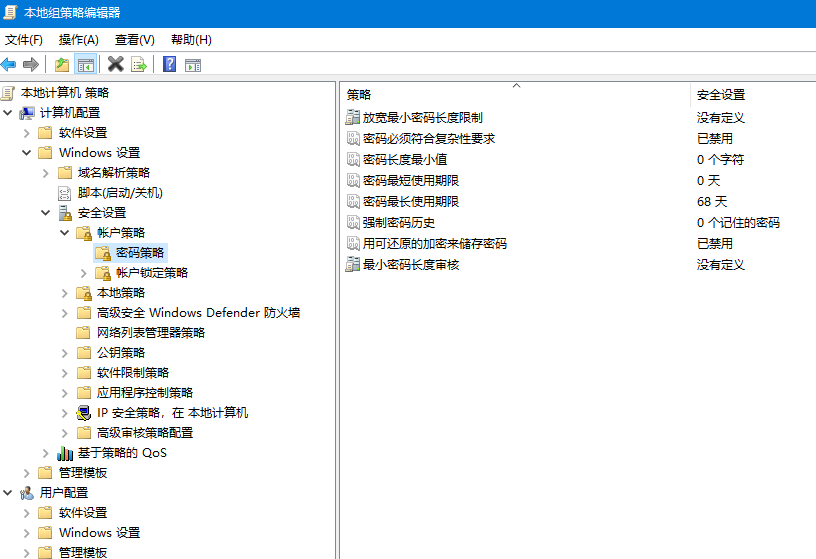

42.操作系统设置的账户密码最长存留期为多少天?(答案格式:1)

法一:cmd基础命令 net accounts

法二:打开本地组策略编辑器

- 按

Win + R键 - 输入

gpedit.msc回车

68

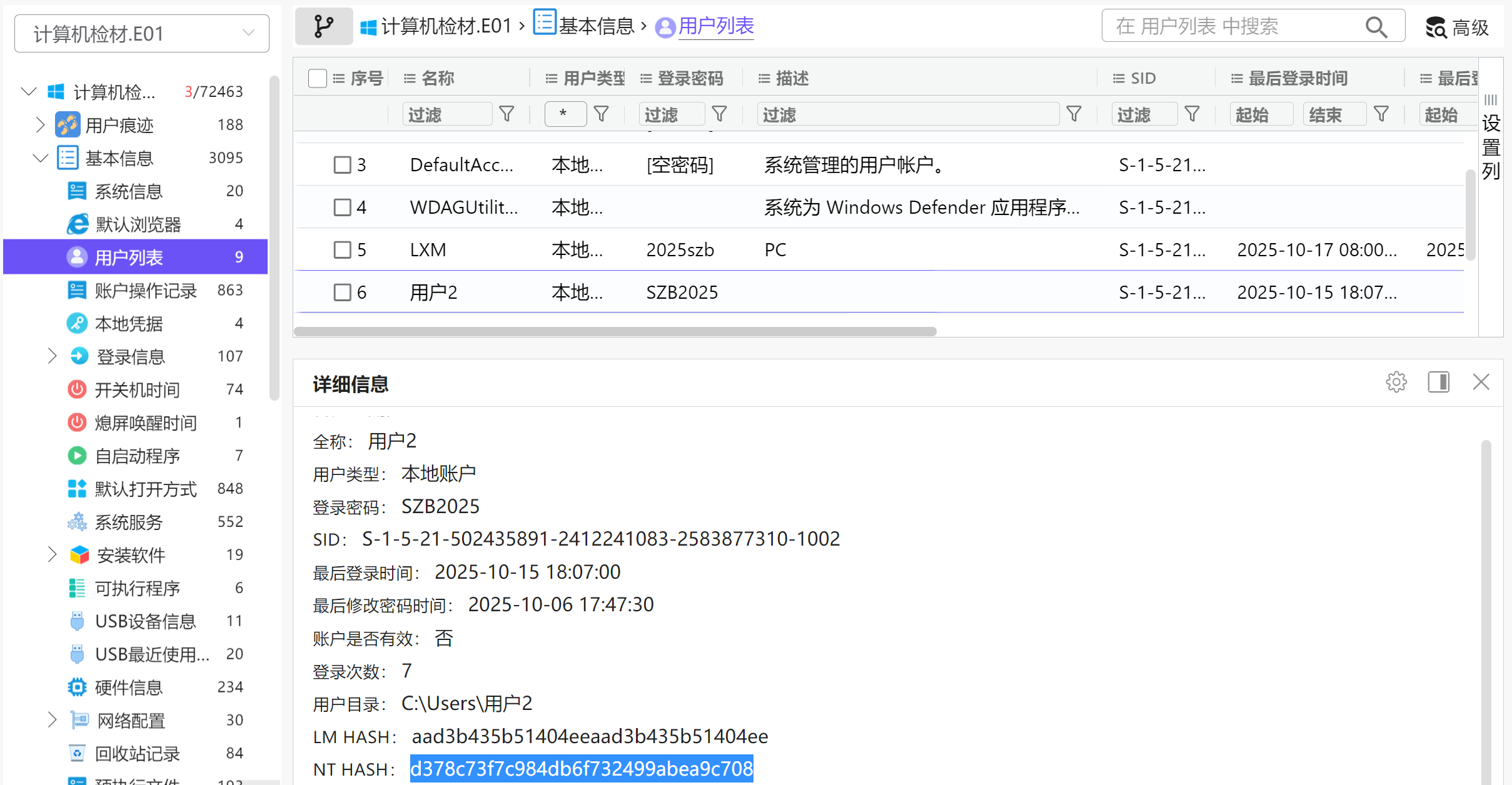

43.用户2登陆密码NT哈希值后六位是?(字母全大写,答案格式:AAAAAA)

A9C708

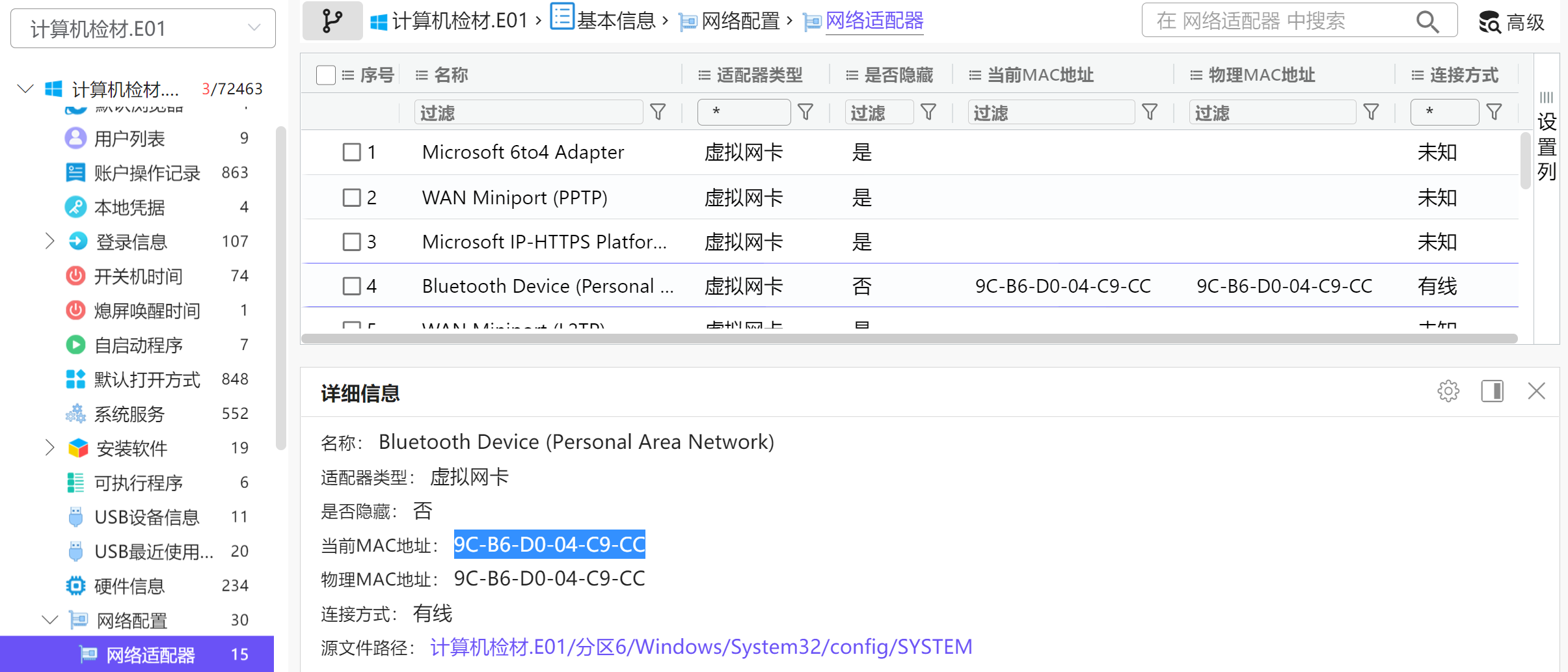

44.蓝牙mac地址是多少?(答案格式:AA-AA-AA-AA-AA-AA)

9C-B6-D0-04-C9-CC

45.SafeImager的产品序列号后四位是?(字母全大写,答案格式:AAAAAA)

09C4

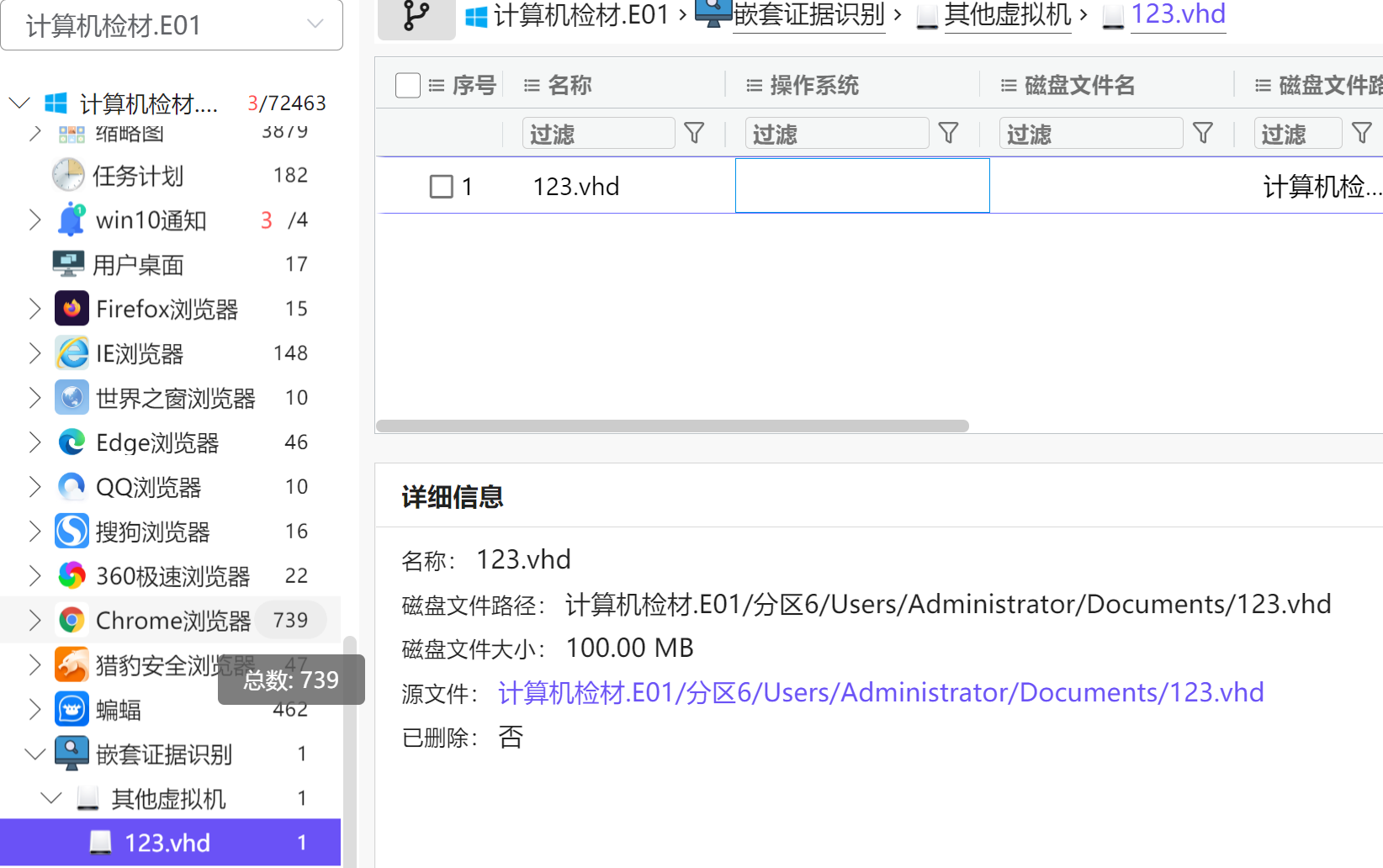

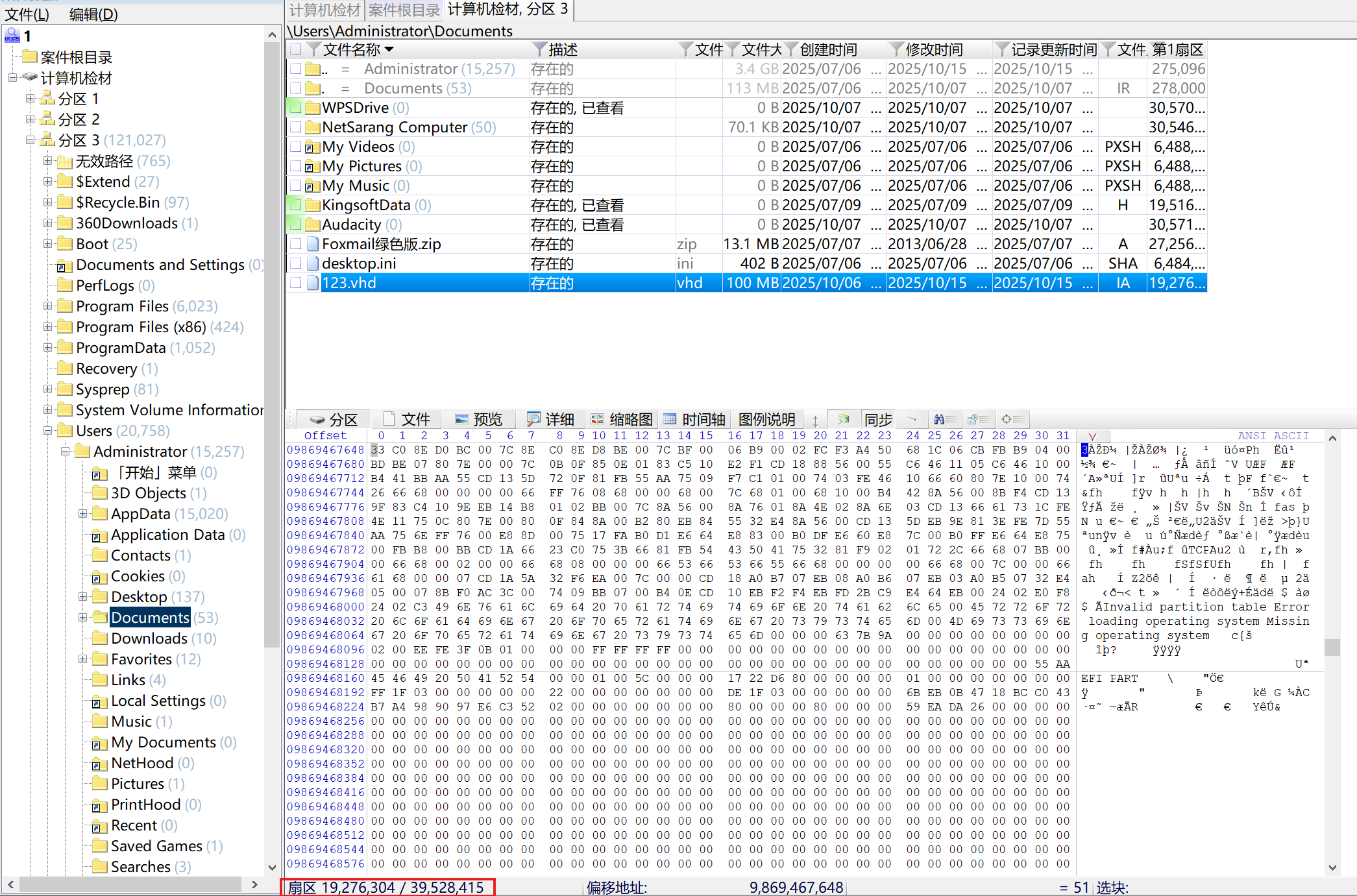

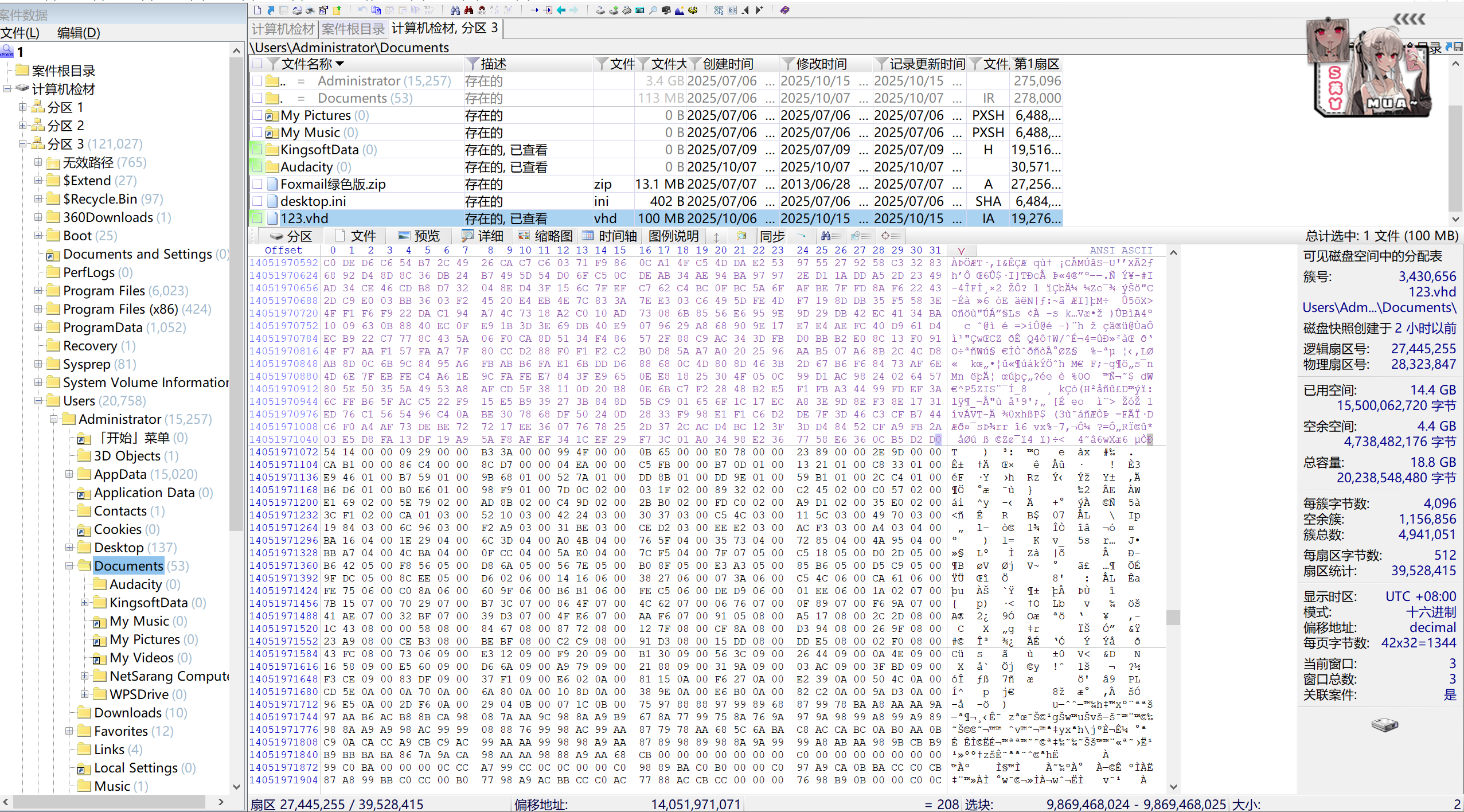

46.123.VHD所处的结束扇区是?(答案格式:1 )

vhd和虚拟机有关

在X-ways里看

19276304

错的,这是开始扇区

怎么找结束扇区呢?

切换到文件视图, 按下快捷键 Ctrl + End 跳转至文件尾, 再切换回分区视图, 即可看到文件结尾所处的扇区号:

27445255

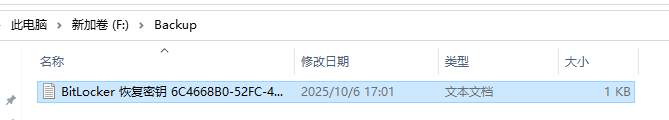

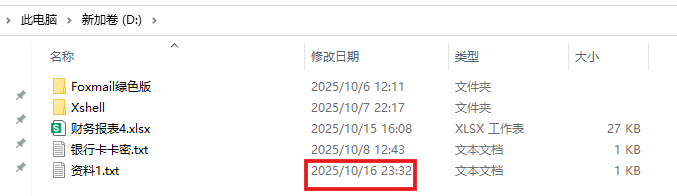

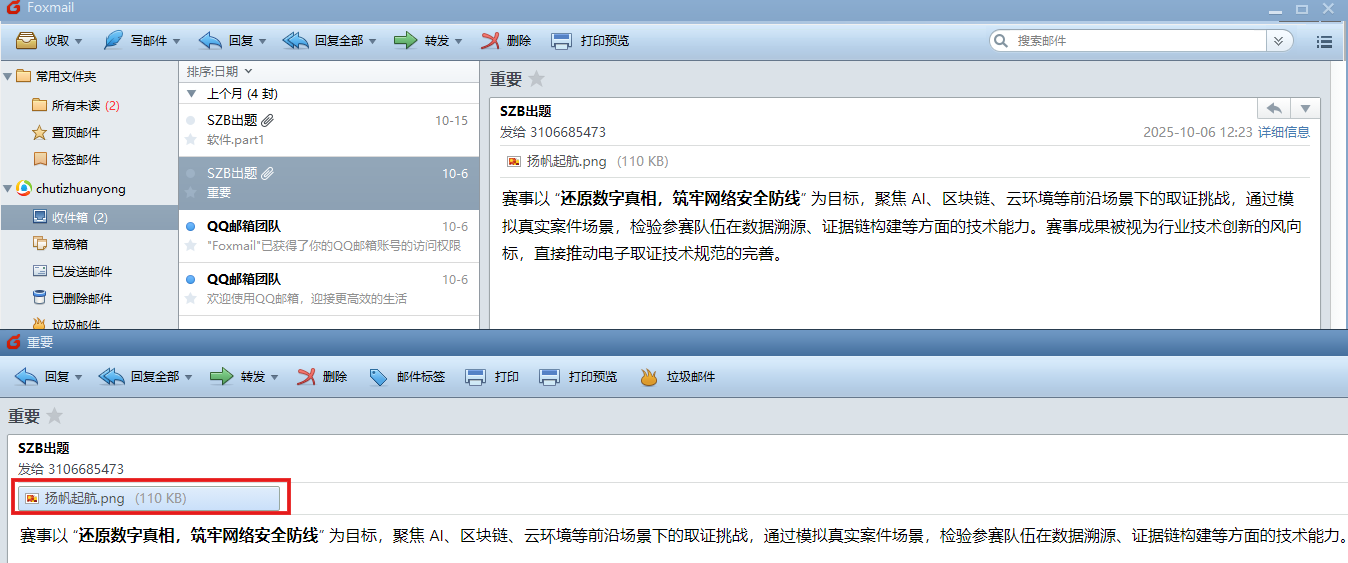

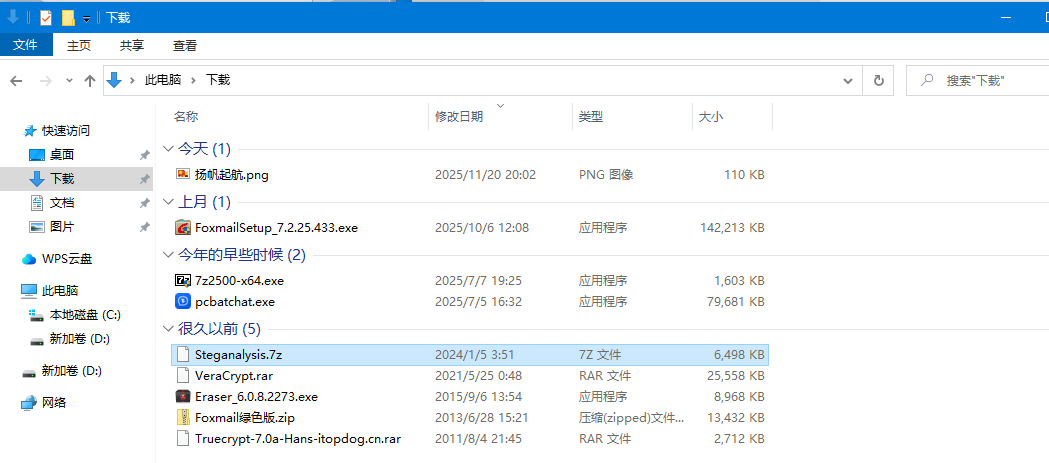

47.用户在BitLocker加密分区最后修改的文件是?(答案格式:abcd.txt)

打开123.vhd(F盘)找到文件:

恢复秘钥:625075-617309-532576-720302-040975-309232-451924-426679

资料1.txt

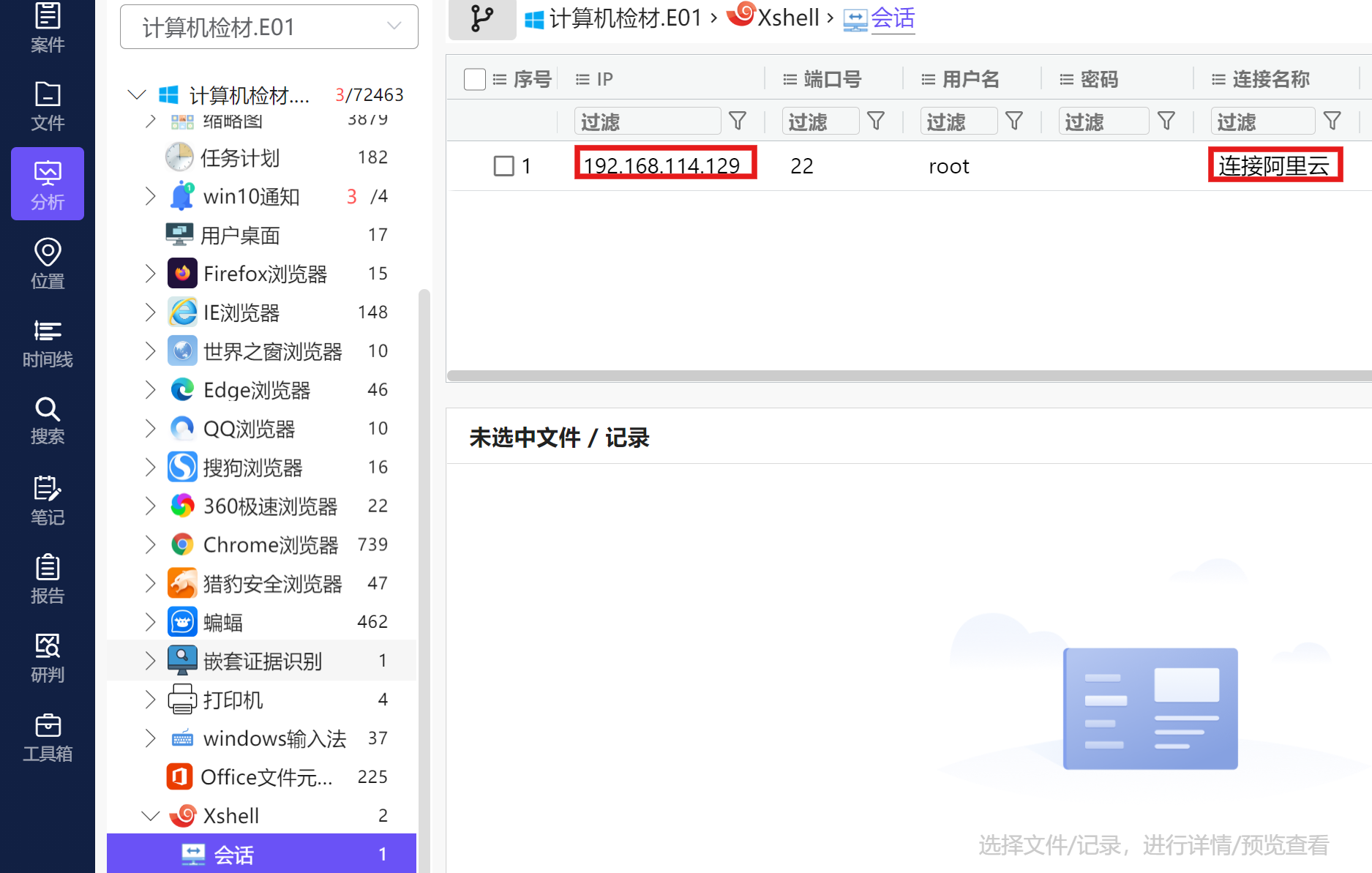

48.用户连接192.168.114.129时用的会话名称是?(答案格式:按照实际情况填写)

连接阿里云

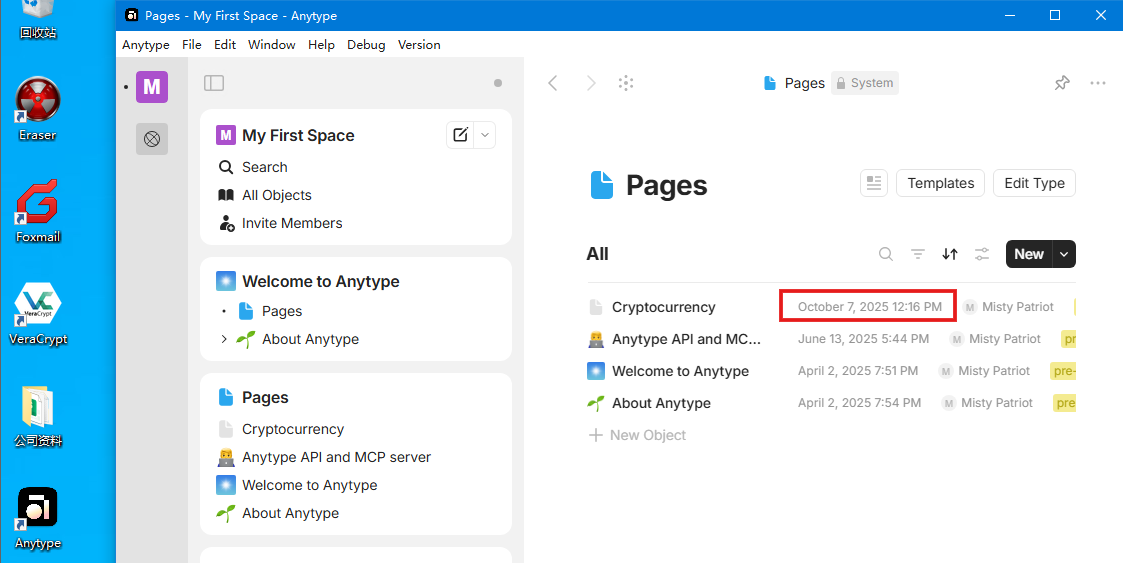

49.用户创建存储虚拟币钱包地址页面的时间是?(使用双位数格式,答案格式:01月01日)

这有个教训:火眼仿真时尽量不要重置密码,最好保留,否则这个应用需要key登入账户。

冷知识:Anytype 设置了使用 Windows 用户凭证解锁, 因此只有在仿真时不重置密码的情况下才能自动解锁

显然货币——currency

10月07日

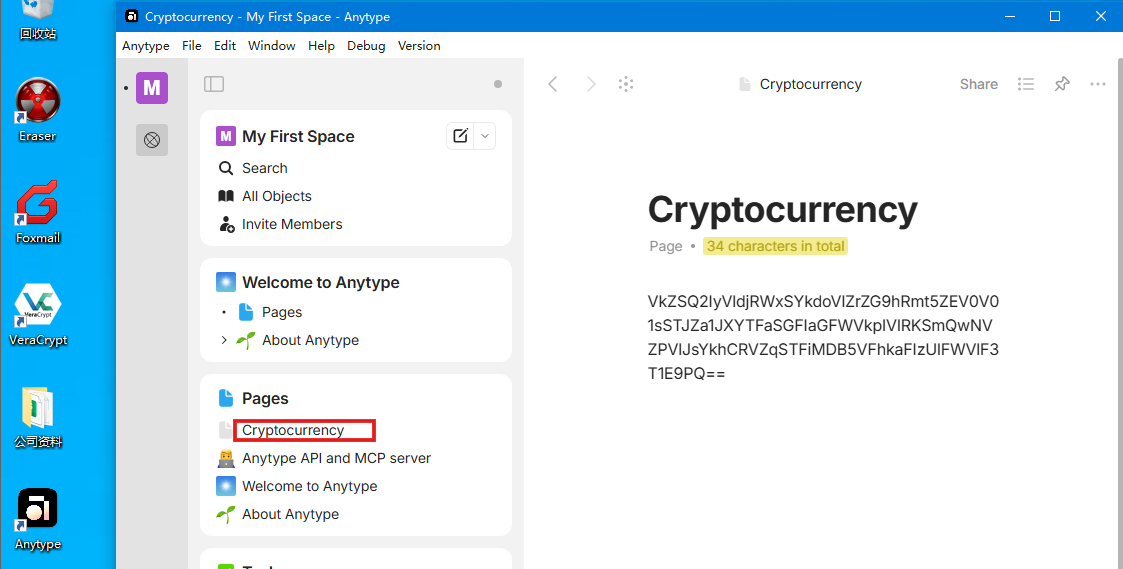

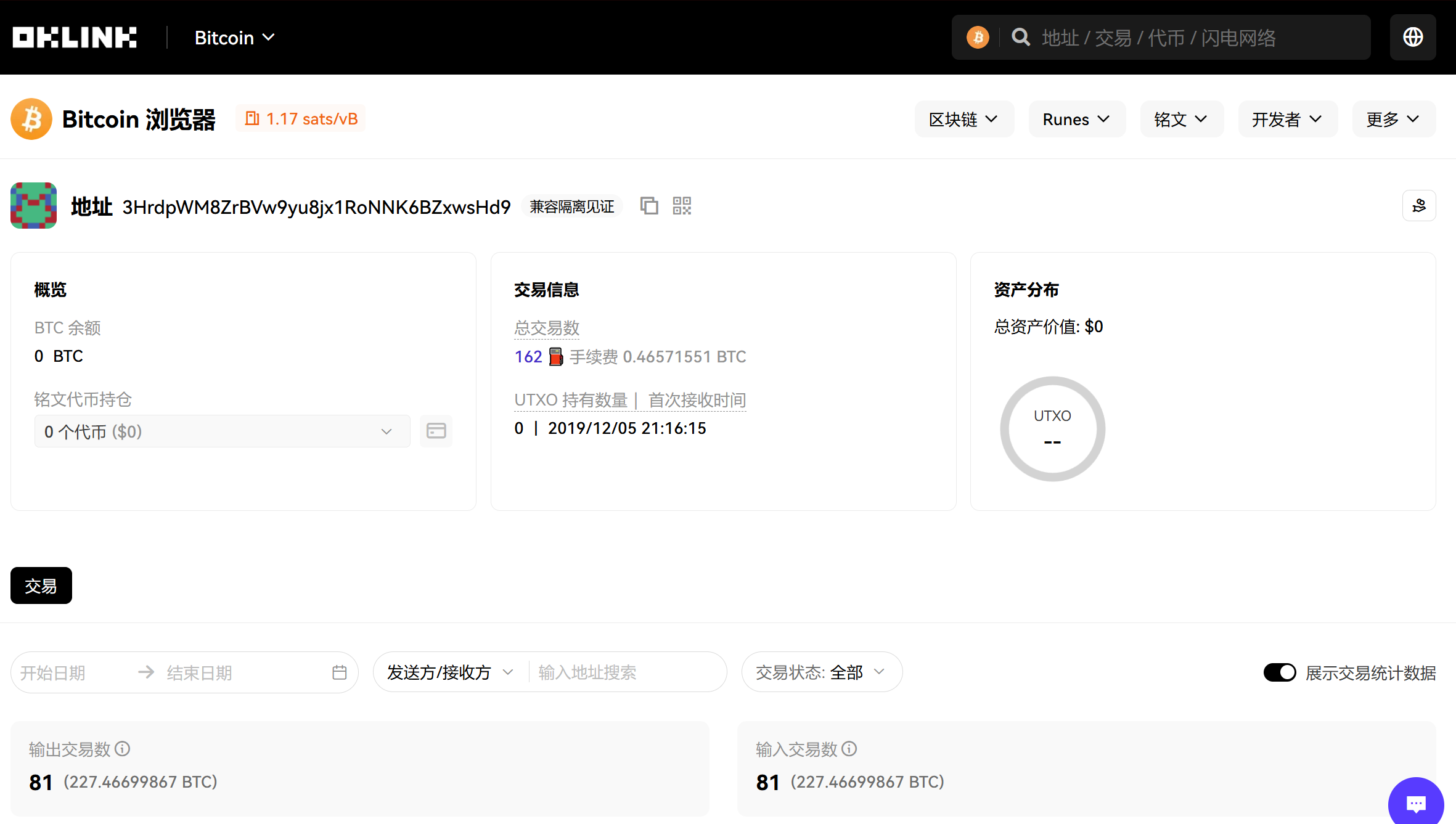

50.用户的虚拟币钱包地址是?(答案格式:按照实际情况填写)

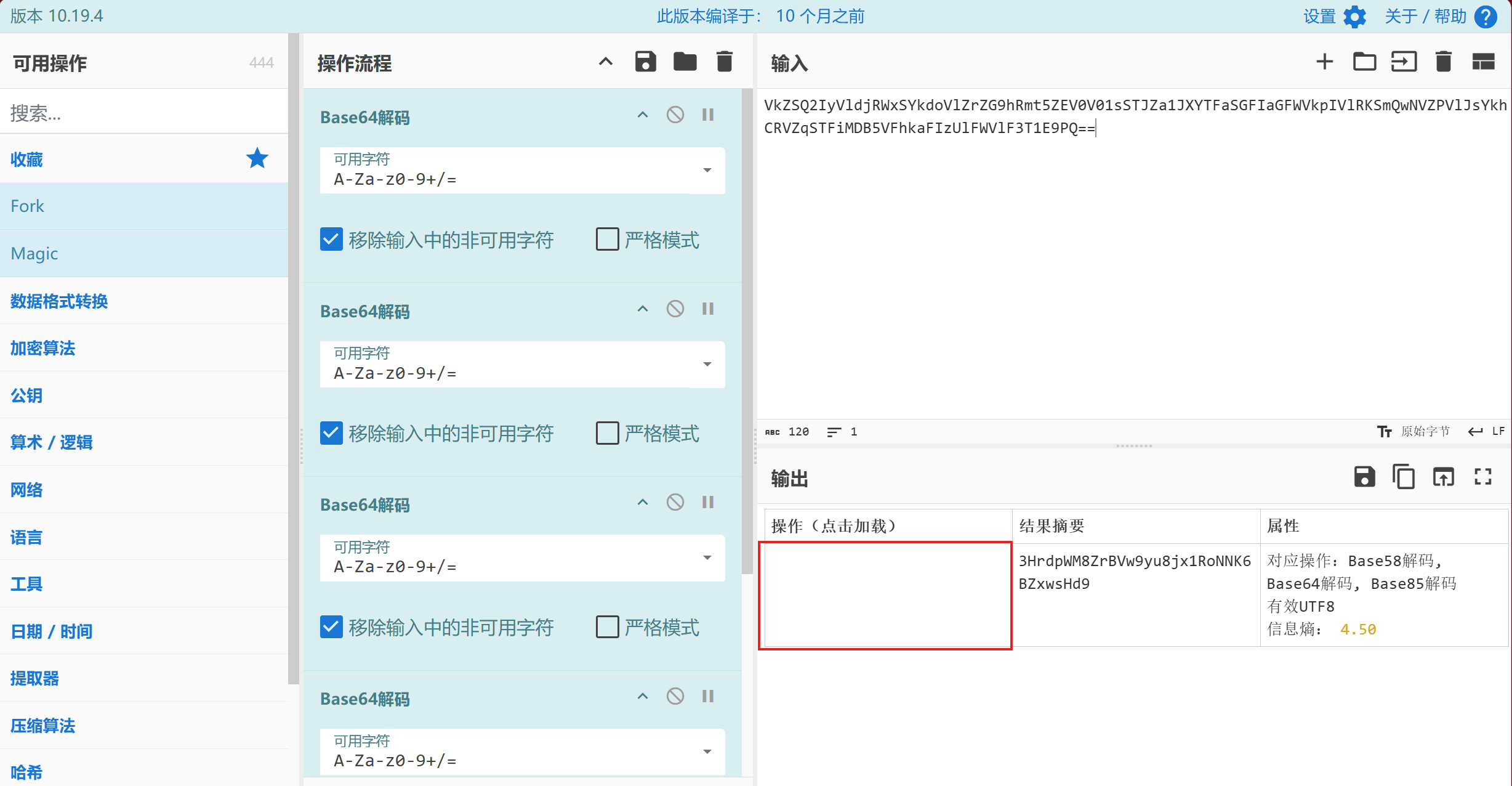

看上去是base64编码,提示34个字符

赛博厨子魔法棒不停炒菜

炒到无法操作为止。确实是34字符

小心求证,也确有其事。

3HrdpWM8ZrBVw9yu8jx1RoNNK6BZxwsHd9

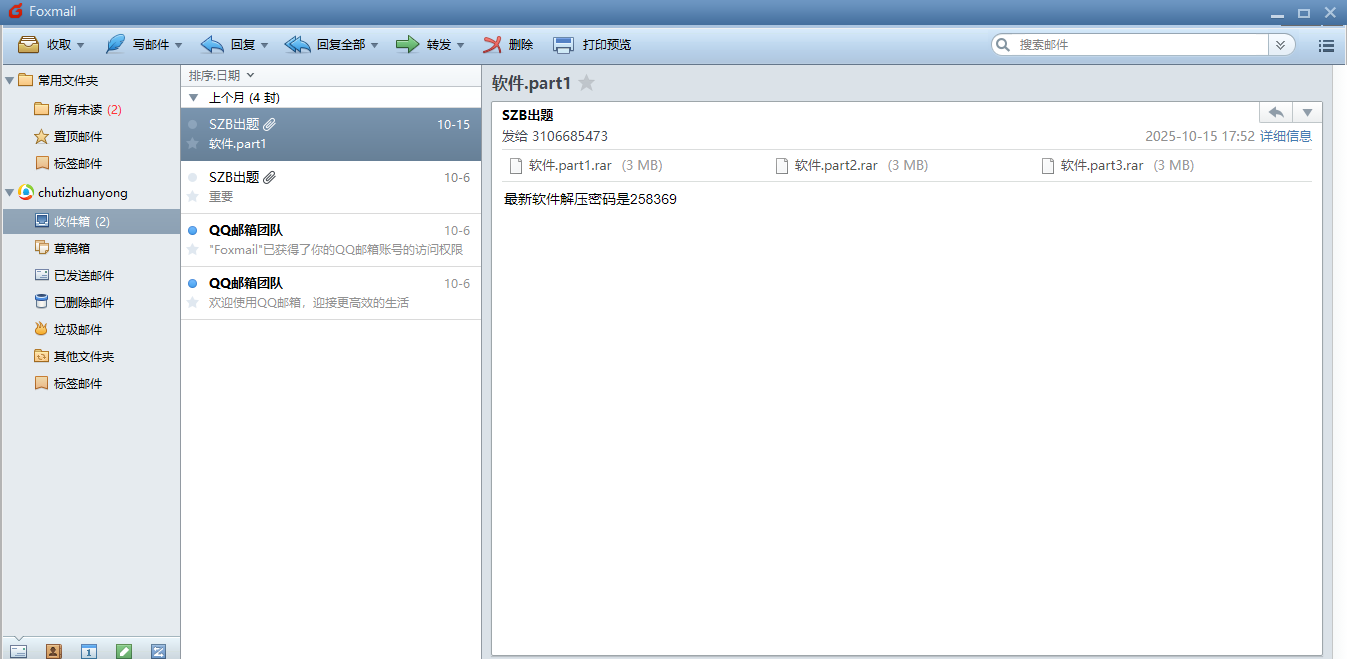

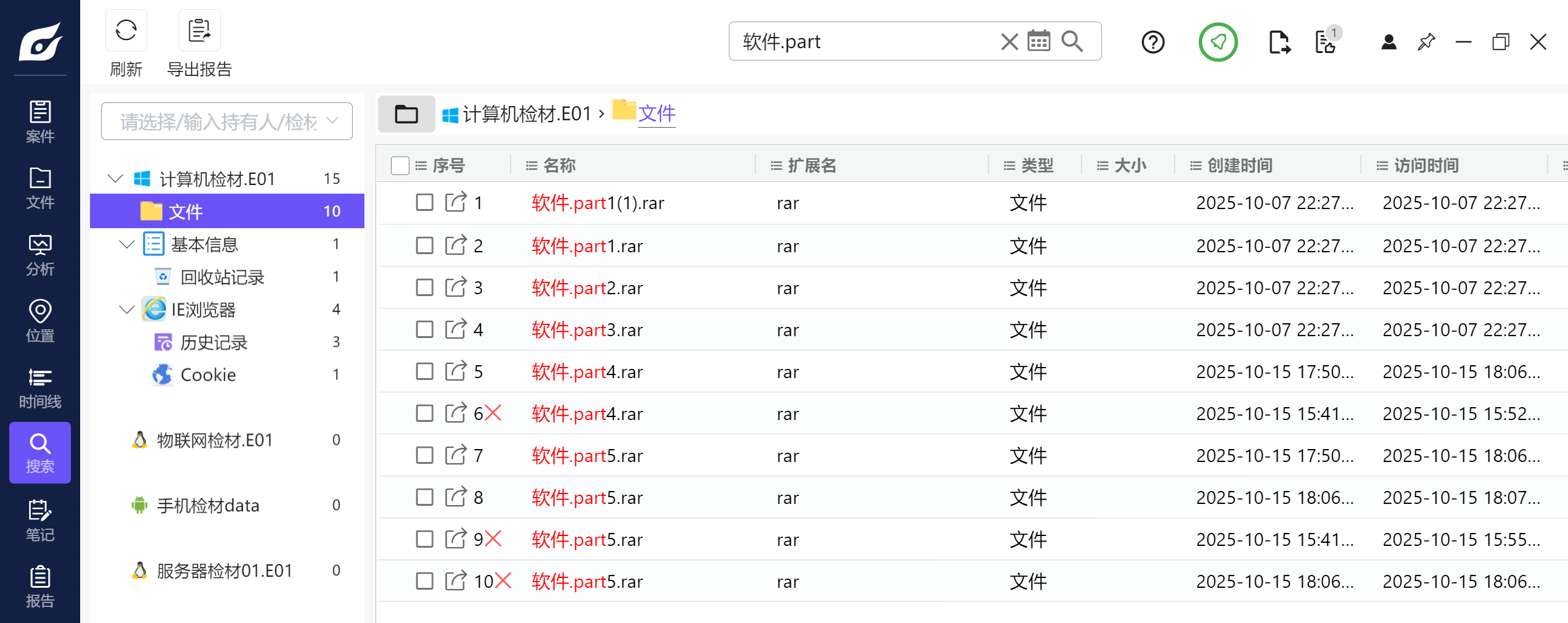

51.用户VC加密容器的密码是?(答案格式:按照实际情况填写)

258369

火眼寻找各部分

应该是要合并到一起才能解压出完整文件

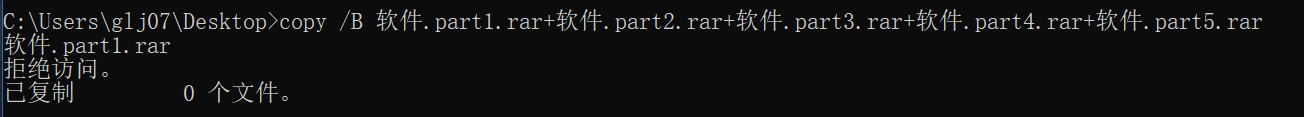

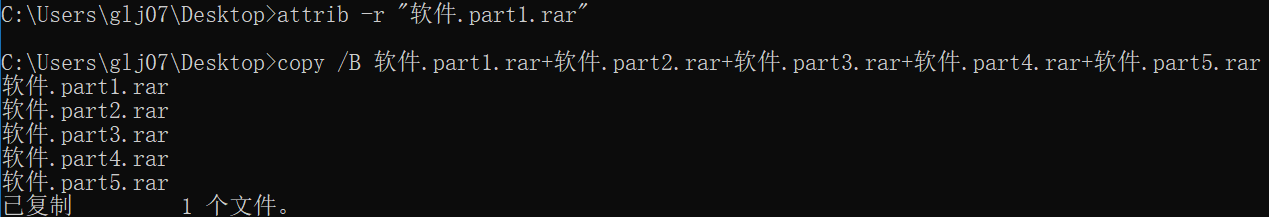

cmd命令copy /B

attrib -r 清除只读属性

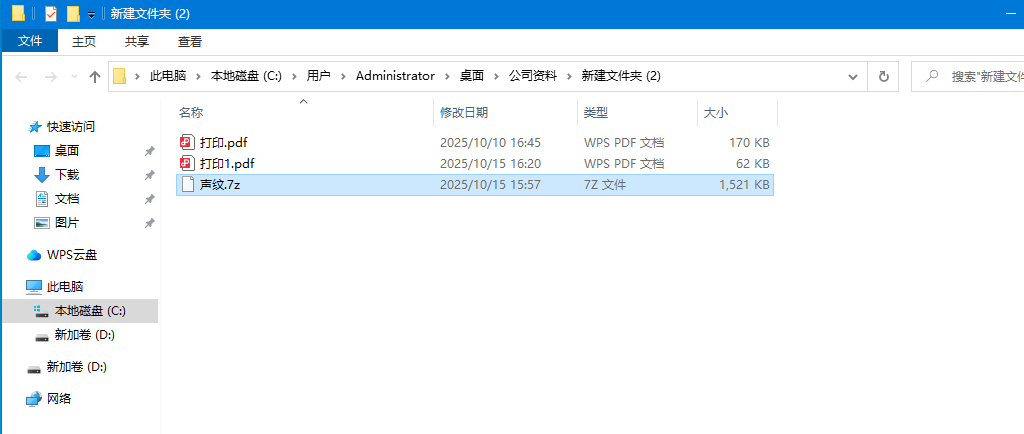

52.用户在生活中使用的代号是?(答案格式:按照实际情况填写)

桌面一个可疑文件

方法一:运气好翻到检材自带工具

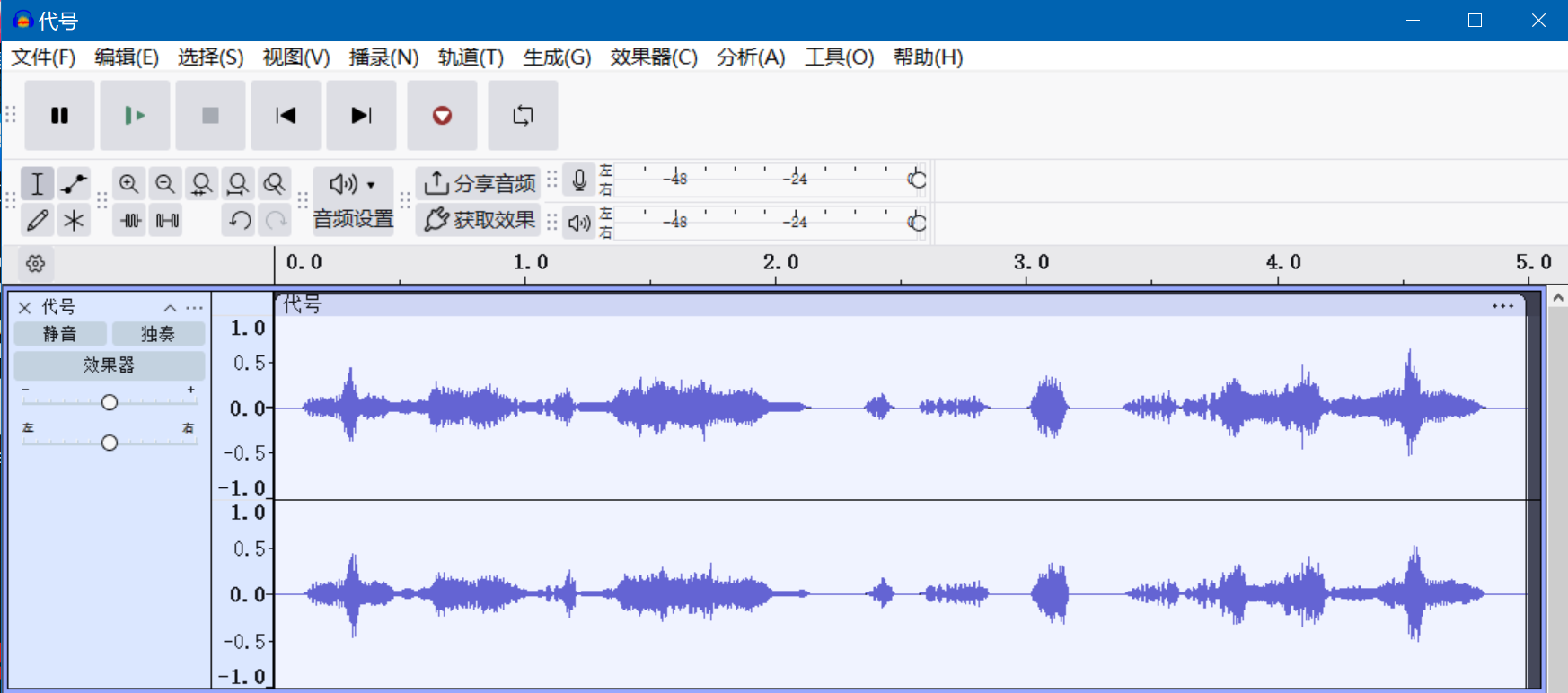

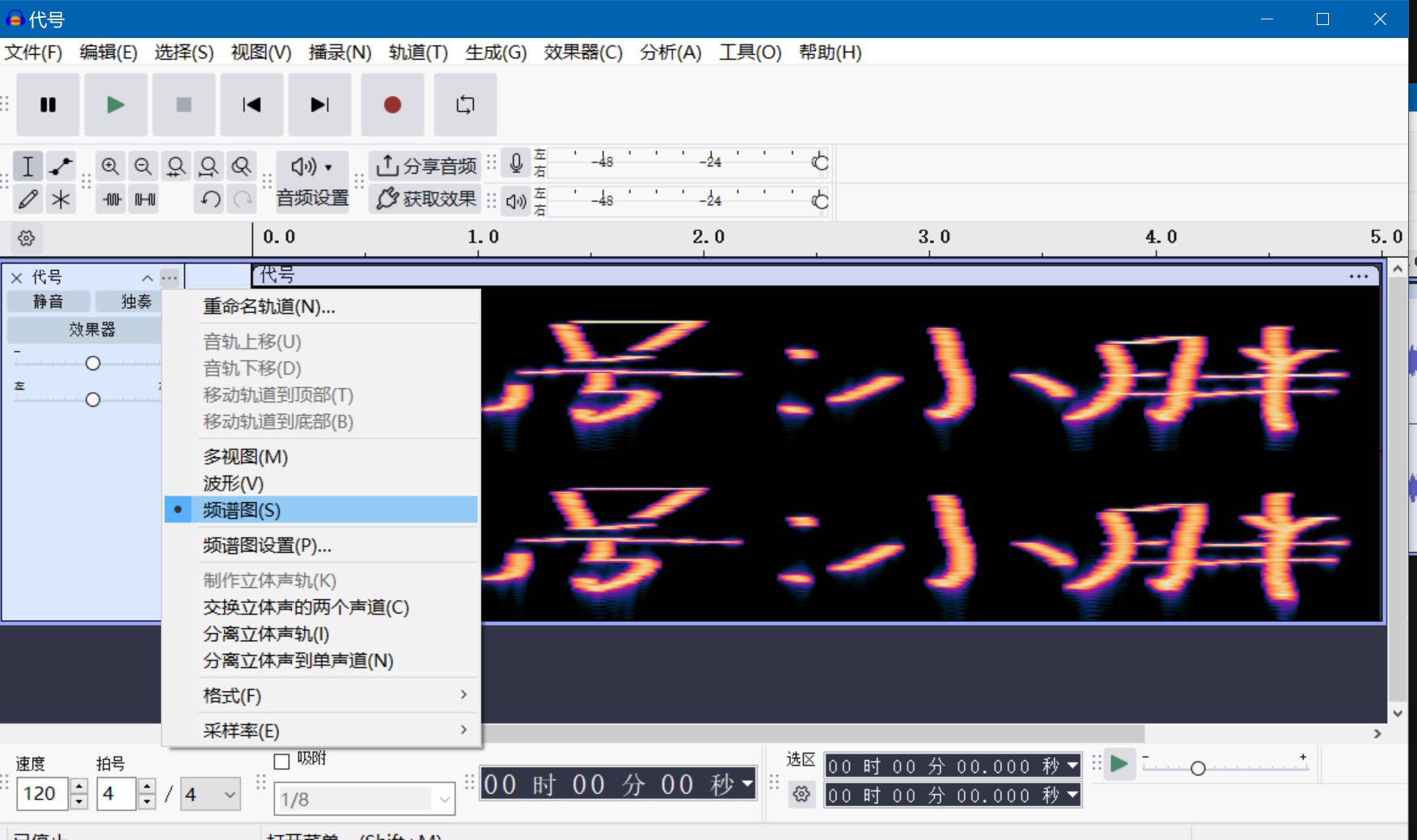

方法二:音频类一般用Audacity

直接看没有摩斯密码之类的。

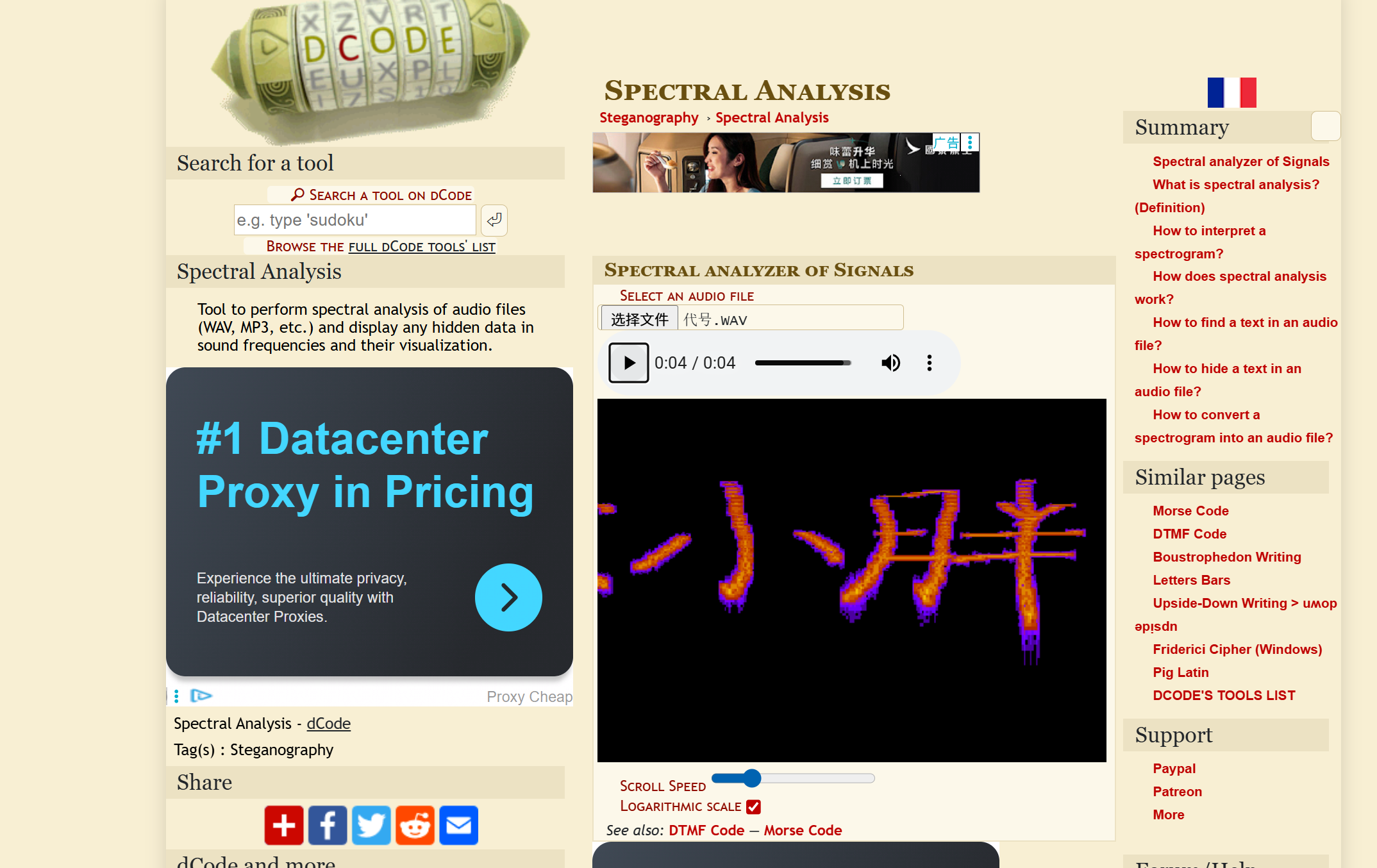

看频谱图

小胖

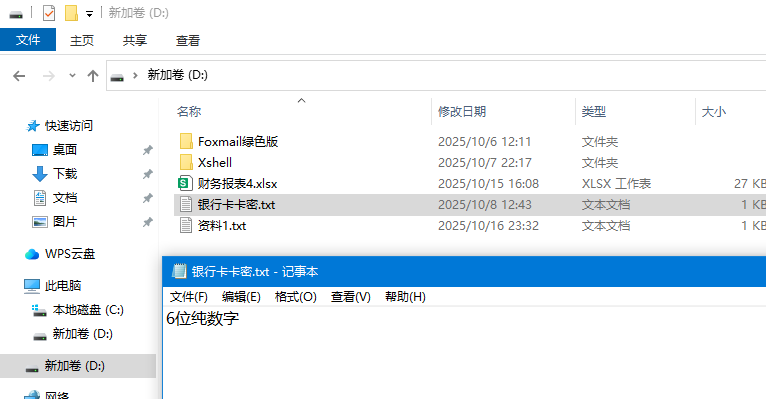

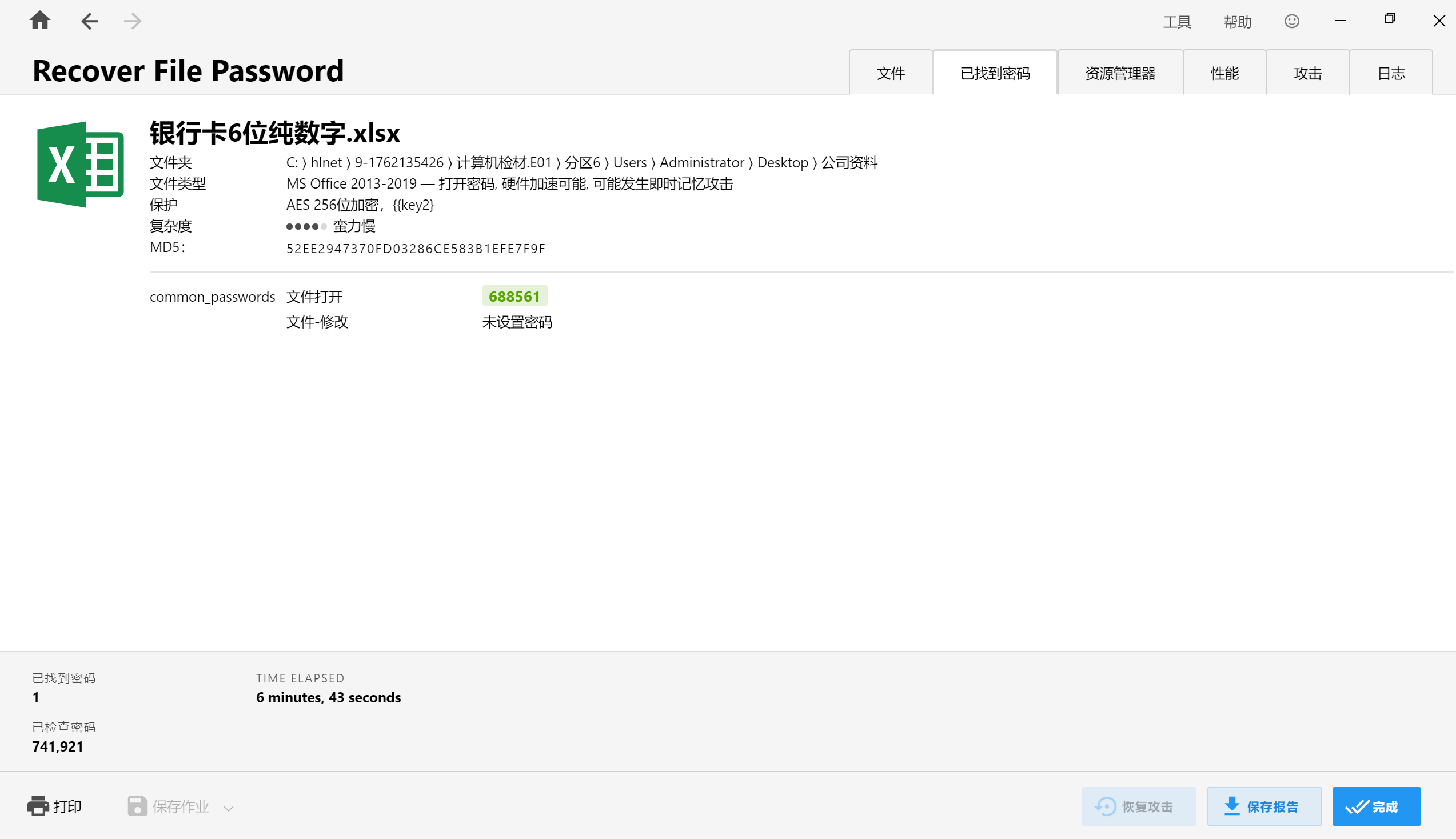

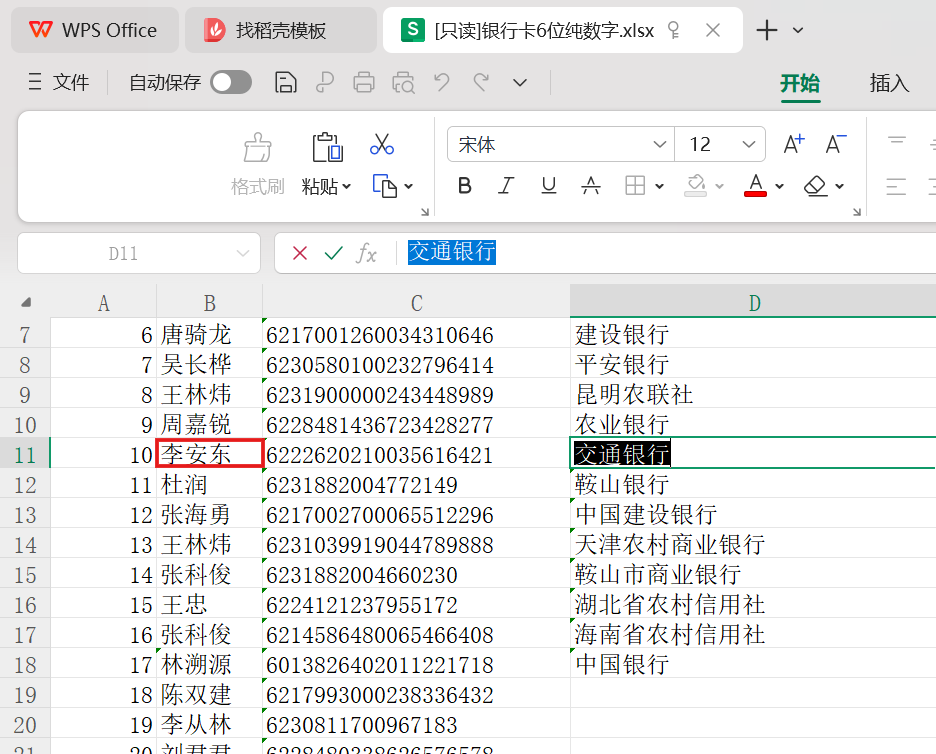

53.李安东的银行卡归属哪个银行?(答案格式:农业银行)

密码爆破

688561

交通银行

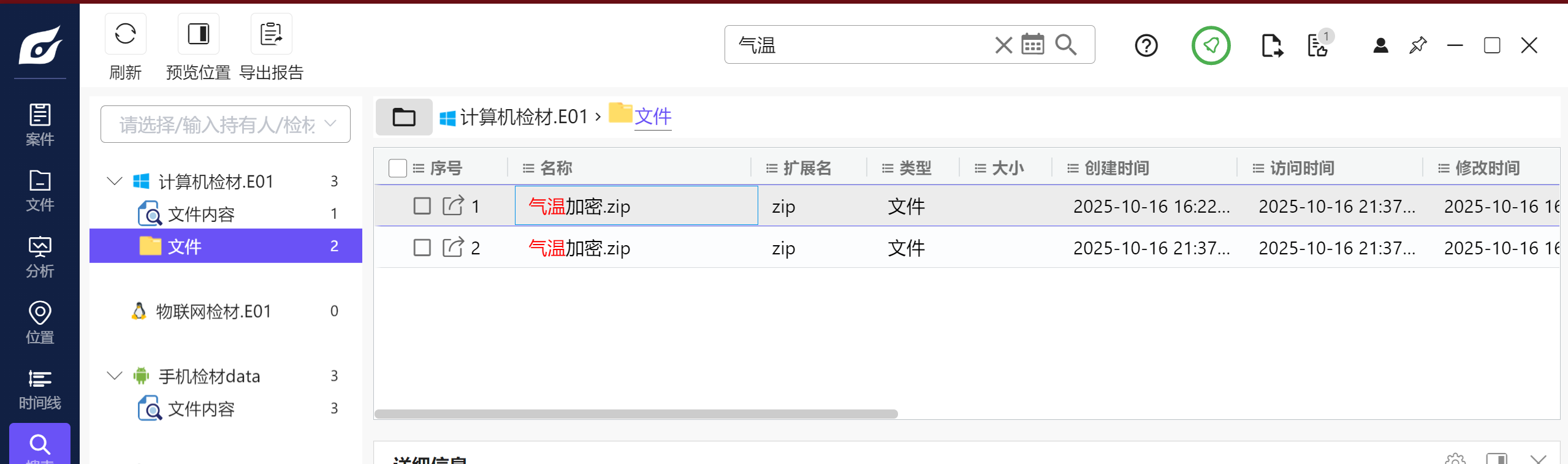

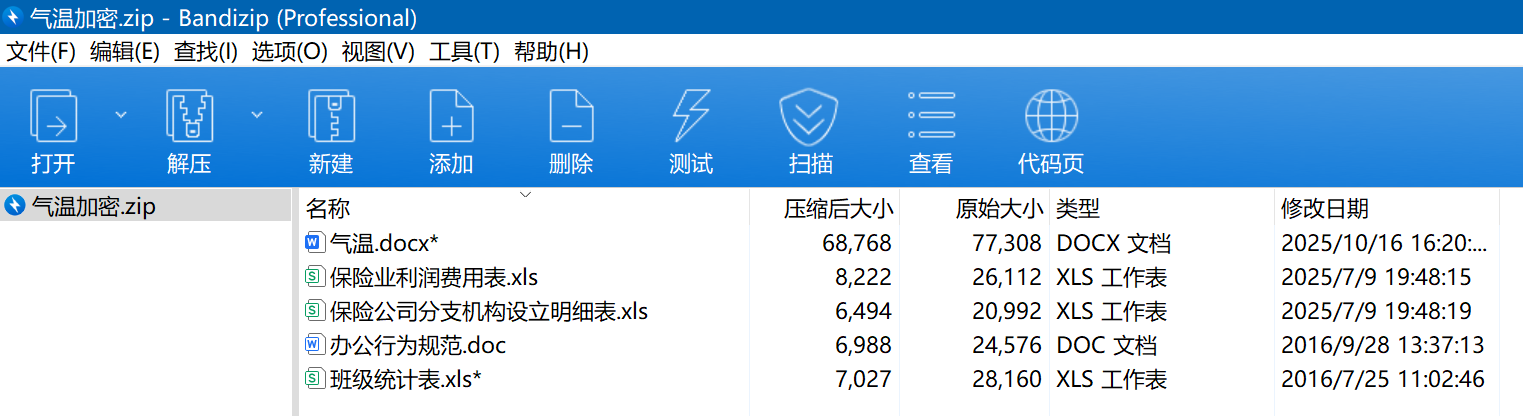

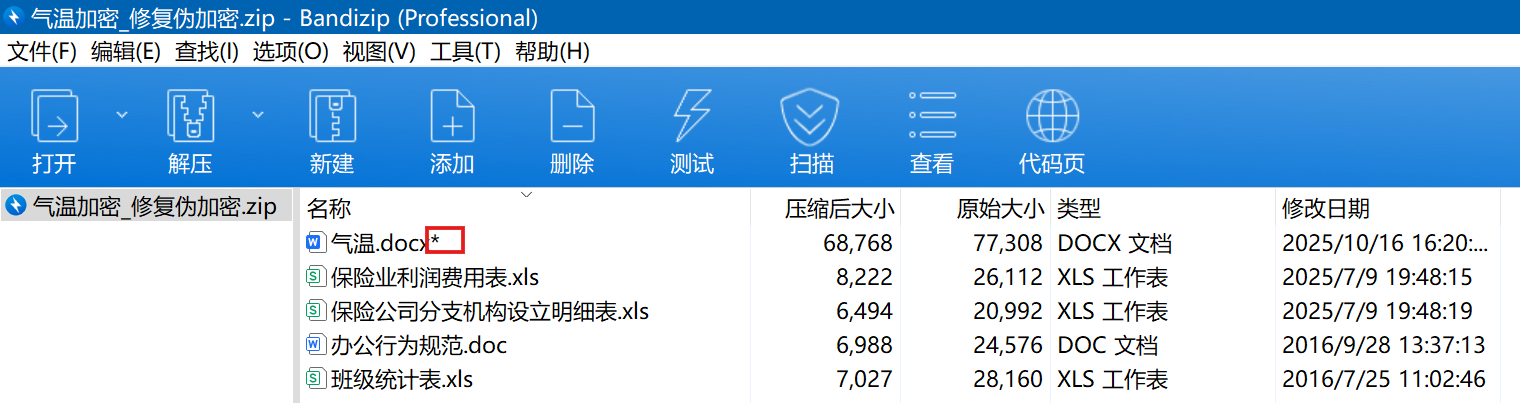

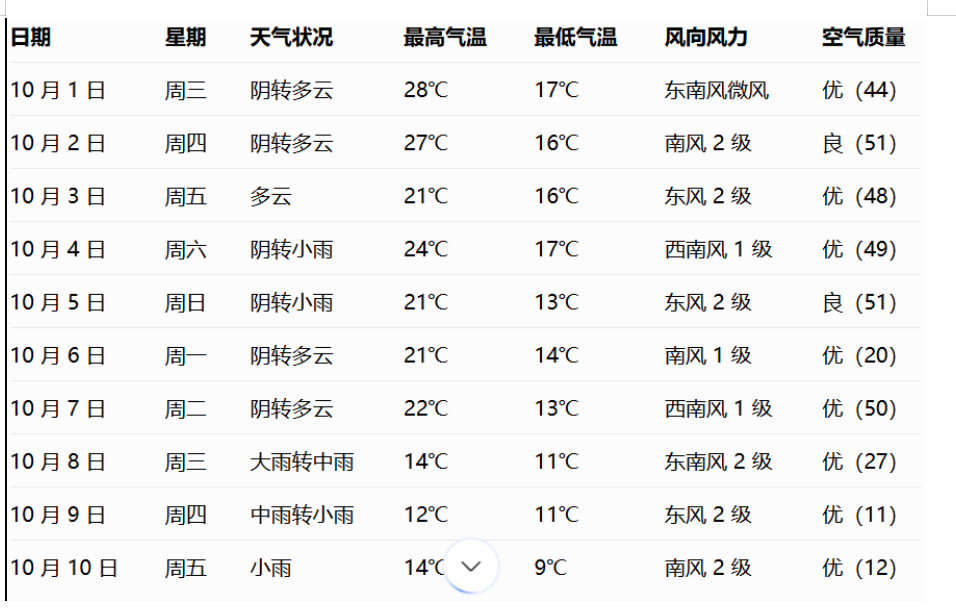

54.请分析某市10月6日最高气温是?(答案格式:1)

打开发现需要密码

打开发现需要密码

复制到桌面,随波逐流走一波

里面气温文件还是显示加密,再走一遍

21

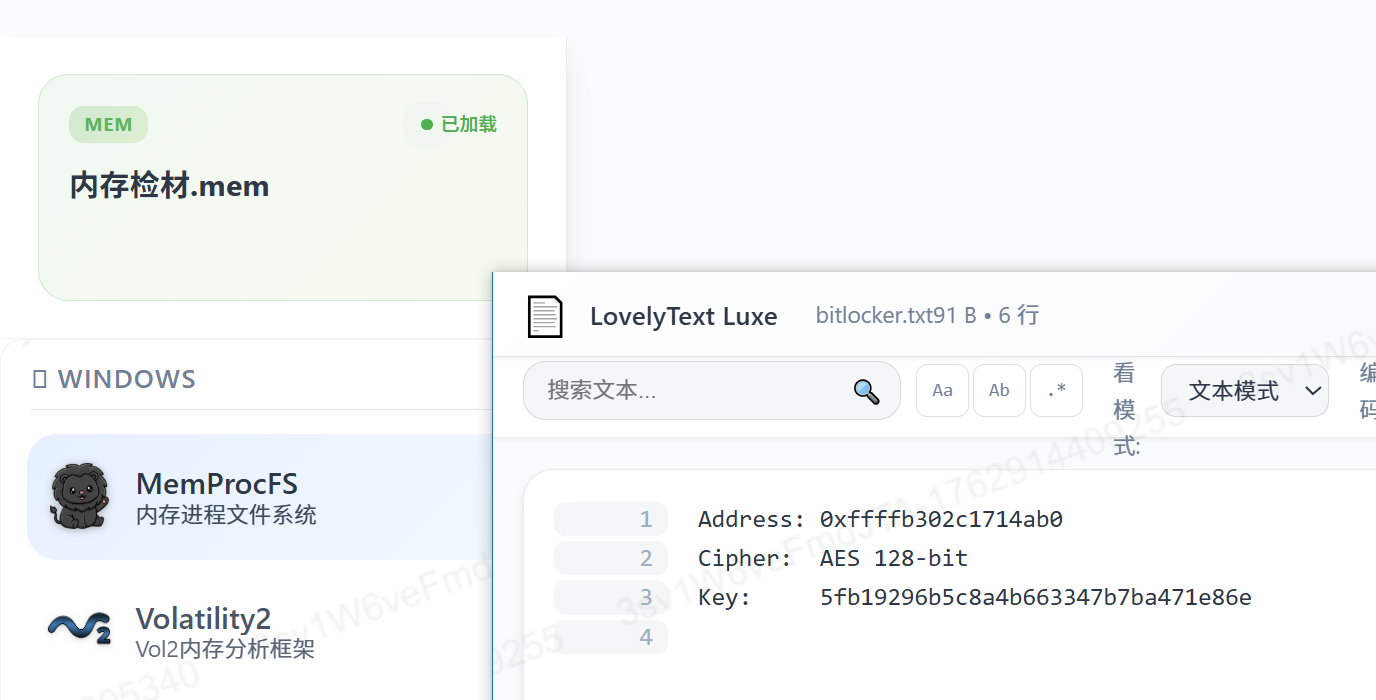

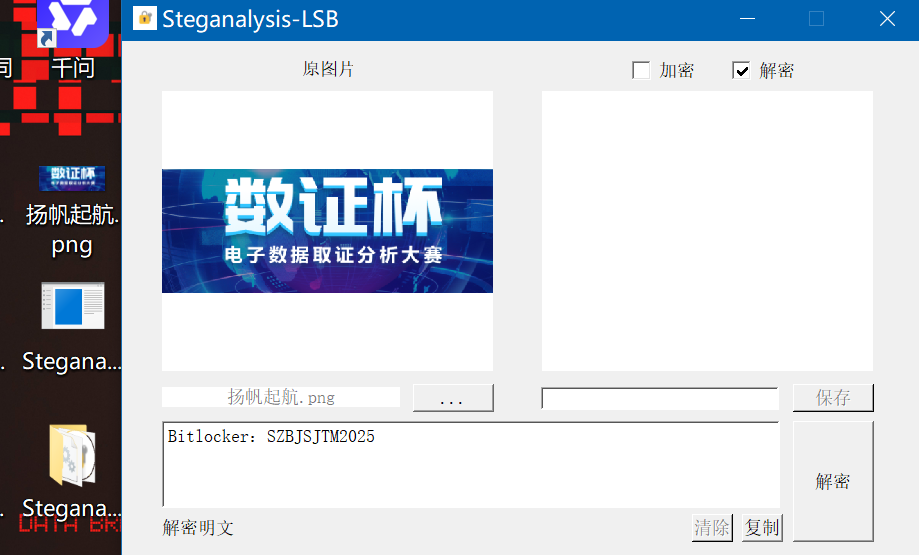

55.用户的BitLocker密码是?(答案格式:按照实际情况填写)

5fb19296b5c8a4b663347b7ba471e86e

但是不对

正确方法是解电脑邮件附件图片隐写。。如何想到这么做?可能因为,这玩意出现在这太诡异猎奇了

我本来还放主机分析的。其实虚拟机有解密软件。

SZBJSJTM2025

56.用户办公室的门禁密码是?(答案格式:按照实际情况填写)

57.用户使用的以D开头的解密程序的MD5值后六位是?(字母全大写,答案格式:AAAAAA)

58.木马程序运行至系统断点前加载了几个动态链接库?(答案格式:1)

59.木马产生的程序名称是什么?(答案格式:abcd.txt)

60.木马尝试访问的域名是什么?(答案格式:按照实际情况填写)

61.分析计算机内存检材,此内存镜像制作时的系统时间是?(使用双位数格式,答案格式:01月01日)

62.分析计算机内存检材,用户Yiyelin的用户表示后4位是?(答案格式:1111)

63.分析计算机内存检材,计算机的CPU型号是什么?(答案格式: i9-1110U)

64.分析计算机内存检材,wps.exe的PID是?(答案格式:1)

65.分析计算机内存检材,此计算机开机自启动的远控软件名称是?(答案格式:abcd.txt )

六、物联网设备取证分析

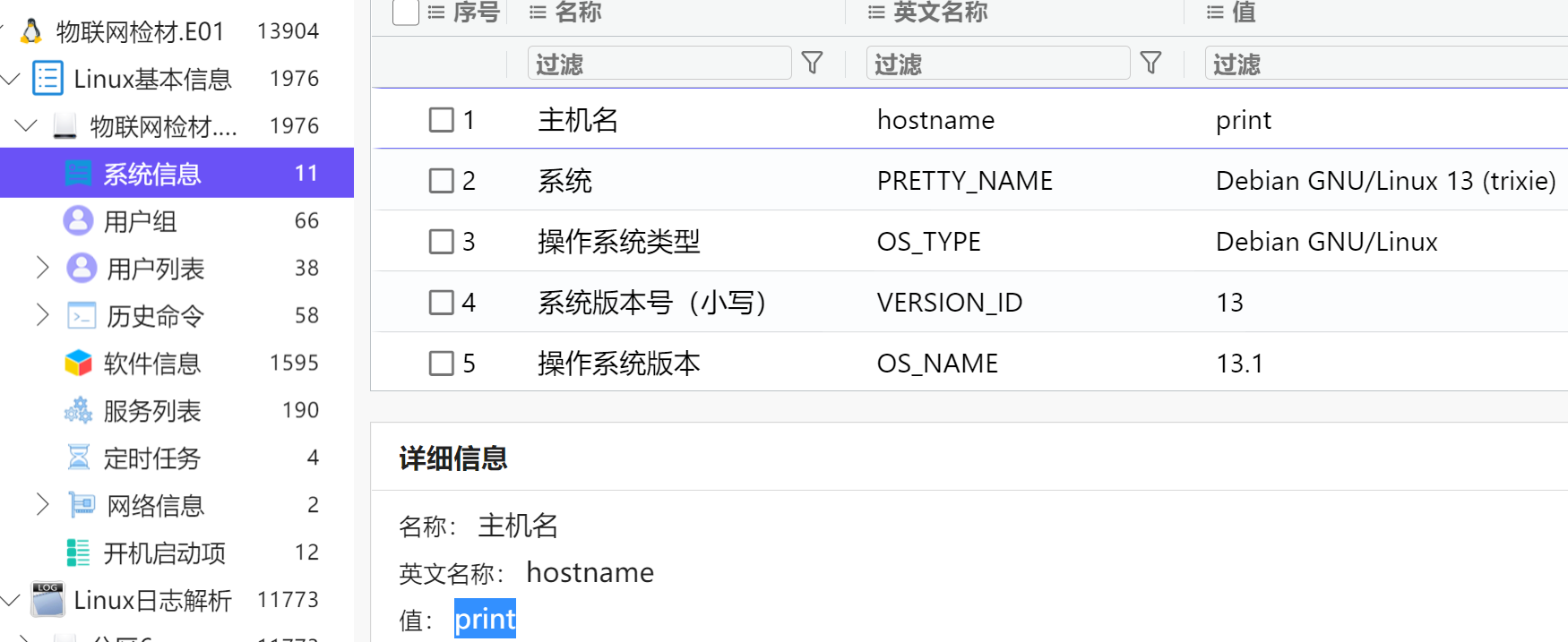

66.打印机的主机名称是什么?(答案格式:root)

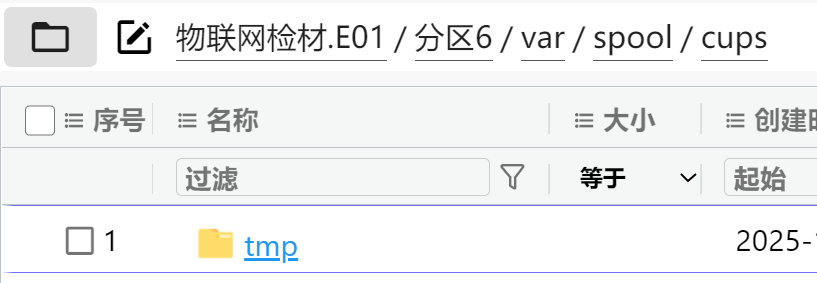

67.打印文件存储在哪个目录?(答案格式:/root/root)

直接看没有数据

/var/spool/cups

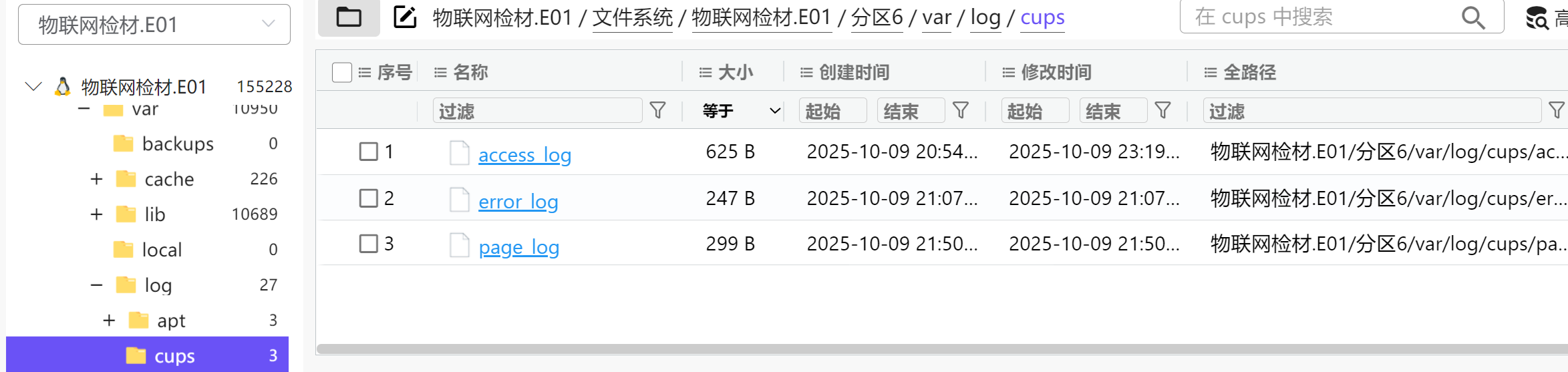

68.同一天,打印两份文件的用户是谁?(答案格式:root)

上题说,日志文件路径/var/log/cups/

一个是连接日志,一个是报错日志。看看page的信息

alice

alice

69.分析物联网检材,木马运行后,自身产生的进程ID是多少?(答案格式:1)

在做这题前,至少我们该知道木马在哪,长什么样

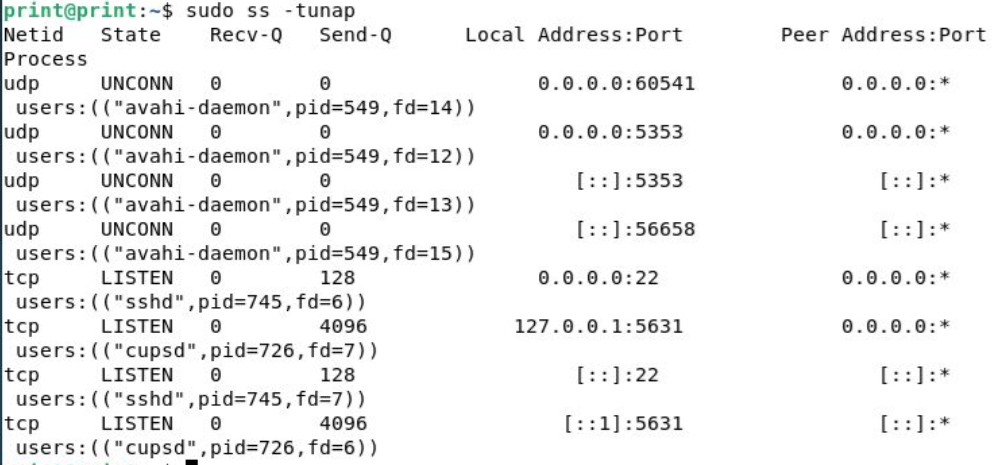

我们可以先使用sudo ss -tunap查看一下网络监听情况(虚拟机是可以搭起来的,虽然是arm架构,但是是可以搭起来的)

然而我们什么都没能找到

因此动态似乎不行,木马似乎在休眠期,我们尝试静态搜索

根据ai一步步走就好,由于70题在那边问执行周期,所以我们可以先去那边看看,因为木马很有可能就是一个非标定时任务

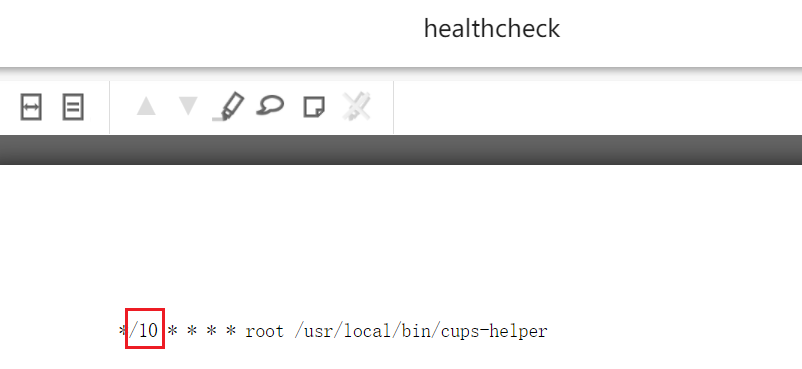

我们知道格式应该是*/x * * * *寻找一下

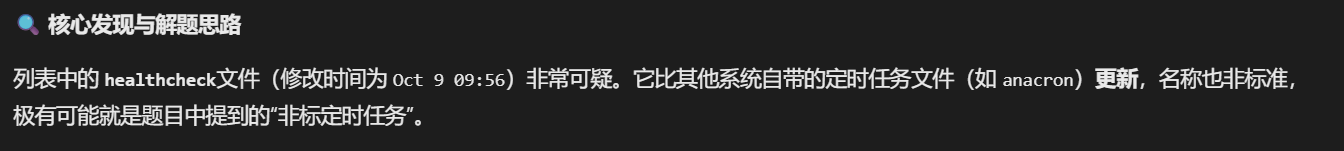

可以看到有一个healthcheck

因为这个是完全非标准的名称情况

在这边我们看到了70题的答案,而这个/usr/local/bin/cups-helper也被列为重点木马可疑对象,它故意改名为了cups-healper,就是试图伪装成与打印服务(CUPS)相关的合法程序

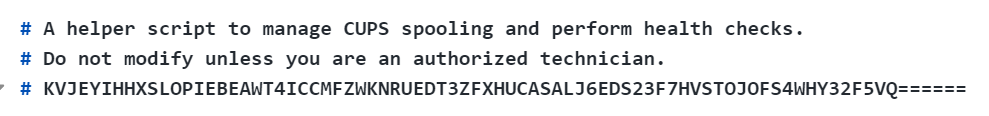

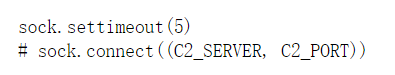

是个python程序

1 | #!/usr/bin/python3 |

开头甚至还在演,说自己就是个合法合规的,完全没事的,别改

至此我们也是找到了木马程序,尽管里边是一堆的加密文字

但我们还是可以一眼看见

这玩意要远程连到C2服务器上(这也就是第72的问题)

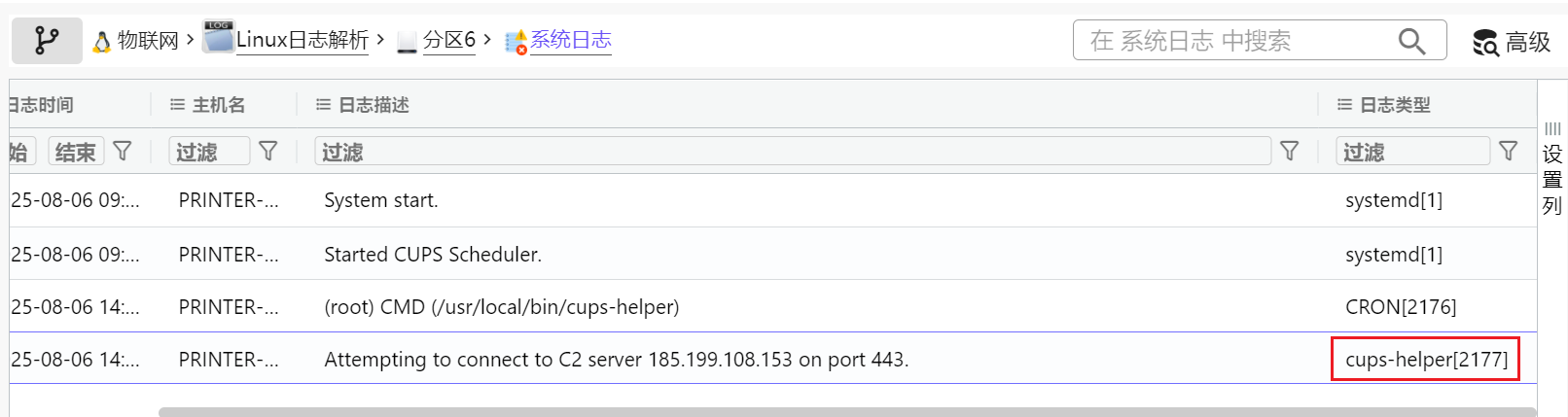

火眼在系统日志很容易看见这个,毕竟就4条系统日志

所以我们可以推断这个是送到了我们185.199.108.153:443上去(这也就是第72的答案)

而本题的答案其实就在后边(你怎么藏那么深!!)

我们拖动进度条就能看到,这个木马的进程号就是2177

70.分析物联网检材,系统中存在一个非标定时任务,这个任务每隔多少分钟执行?(答案格式:1)

详情思路可以看69的叙述,我们在放定时任务的地方看到了一个长的奇奇怪怪的,大概就是它/etc/cron.d/healthcheck

这个10单位就是分钟

所以答案就是10

71.分析物联网检材,木马程序会窃取文档暂存在隐藏目录,这个目录的绝对路径?(/root/root/)

72.分析物联网检材,木马程序将数据上传到的服务器的IP地址是多少?(答案格式:1.1.1.1)

73.根据木马程序,它监视的关键字是什么?(答案格式:按照实际情况填写)

七、移动终端取证分析

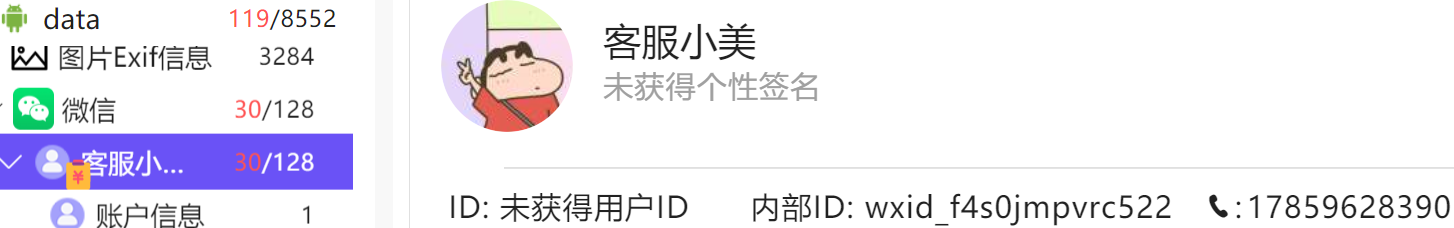

74.微信ID:wxid_f4s0jmpvrc522对应的手机号后四位为(答案格式:1111)

8390

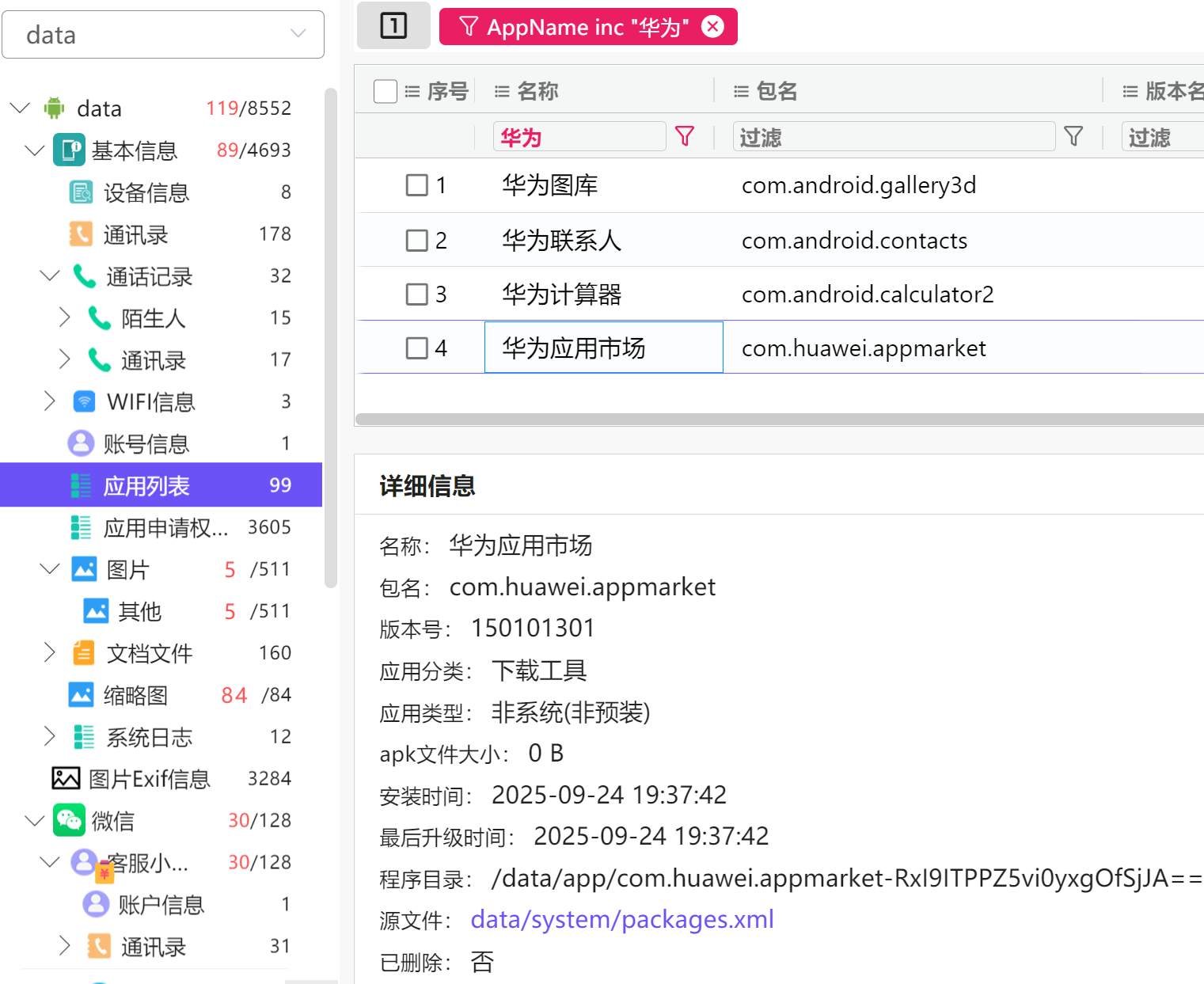

75.“华为应用市场”第一次安装日期为(使用双位数格式,答案格式:01月01日)

09月24日

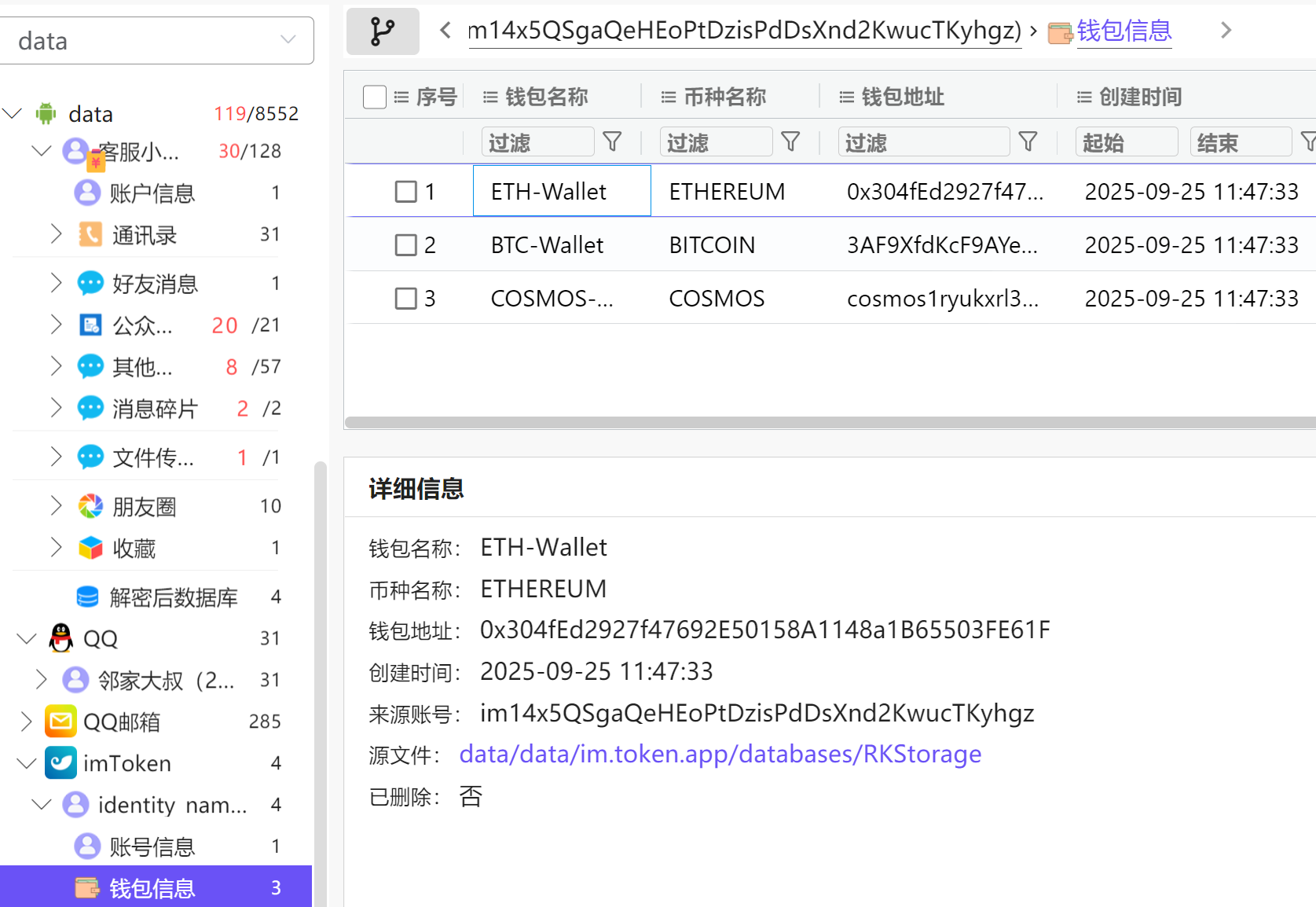

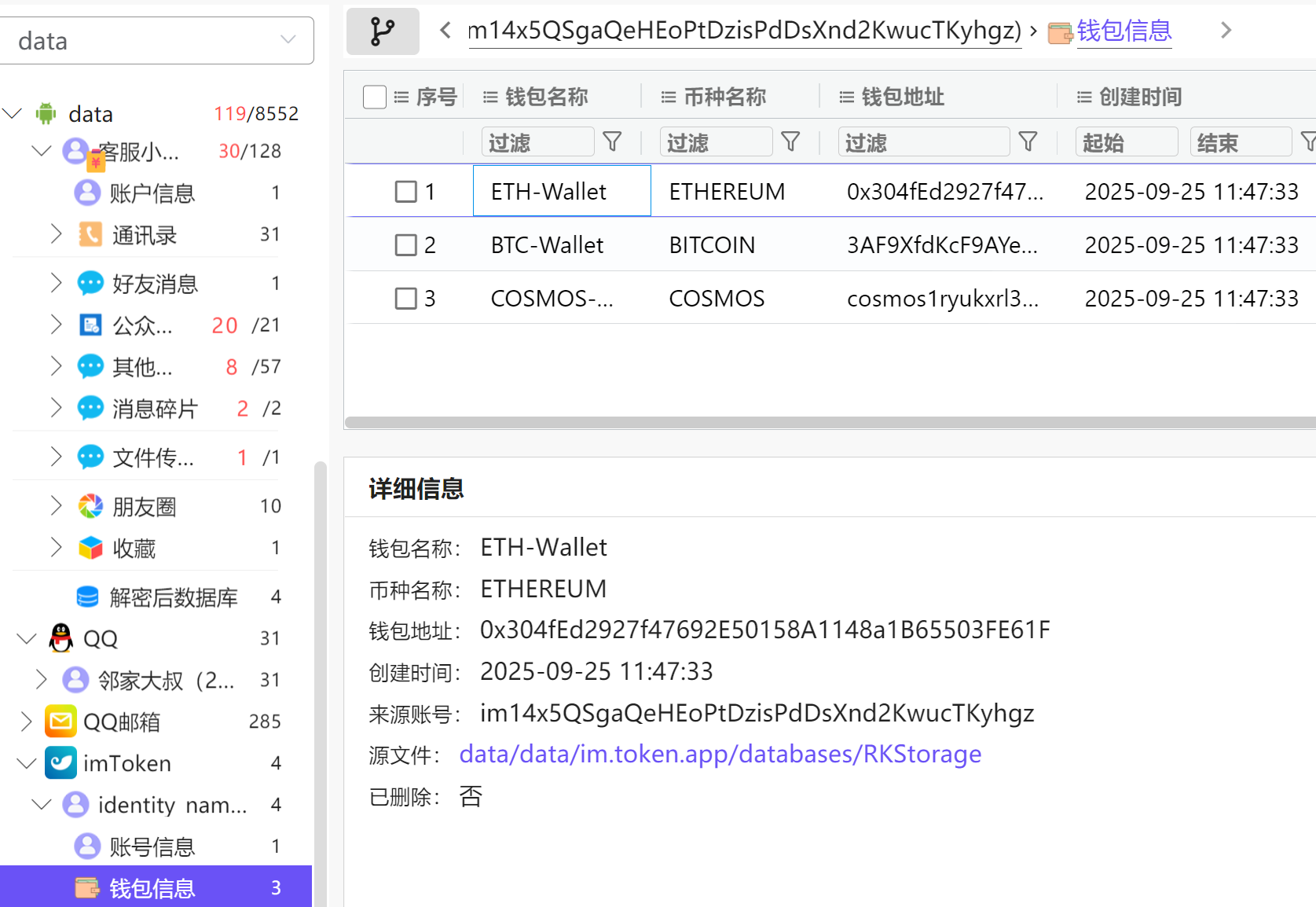

76.找出检材中钱包APP,请列出该APP中ETH地址后六位是(字母全大写,答案格式:AAAAAA)

3FE61F

77.分析出检材中包含“南昌西站”的图片,计算该图片的MD5后六位?(字母全大写,答案格式:AAAAAA)

相册翻一翻就看到了,考验眼力

25DEF5E31002F14894ADEF17D585A51D

25DEF5E31002F14894ADEF17D585A51D

85A51D

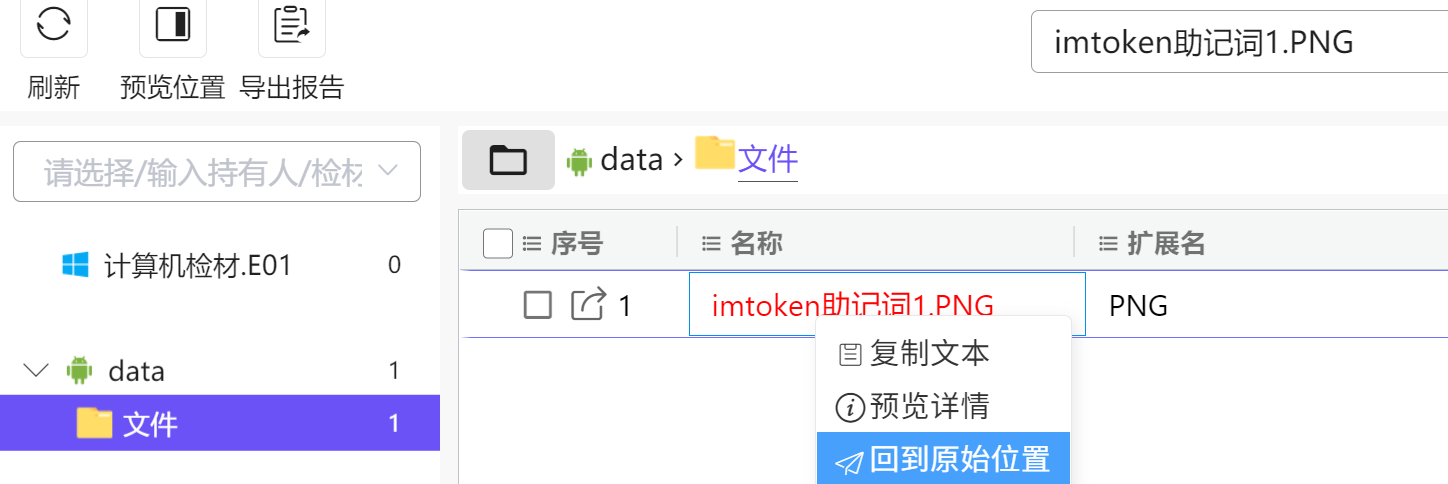

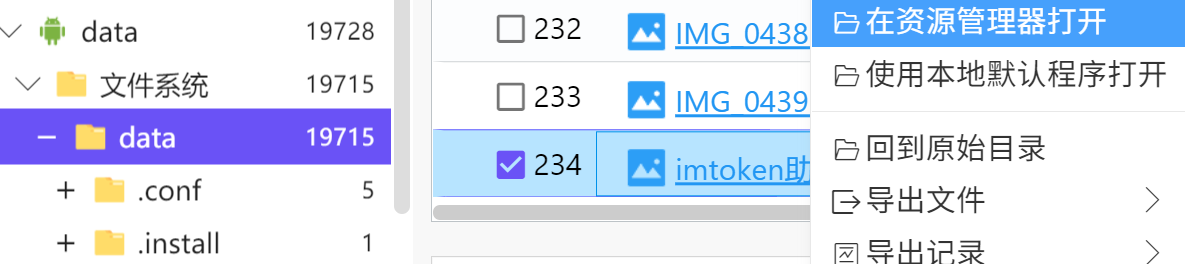

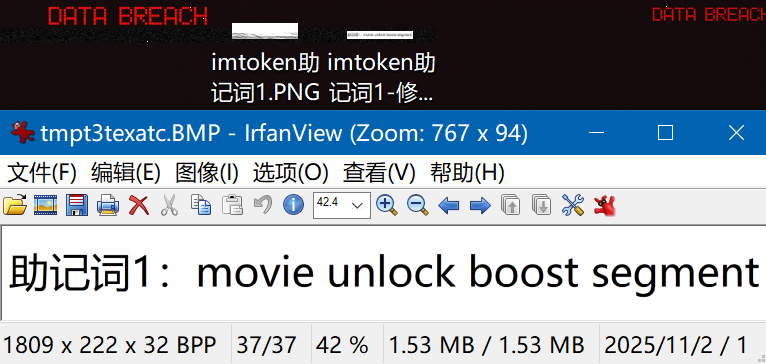

78.手机相册中有张“imtoken助记词1.PNG”图片被破坏,请修复该图片,列出该图片中第三个单词。(答案格式:按照实际情况填写)

索引搜索,回到原始位置

先复制到桌面,再放入随波逐流自动修复图片

boost

79.找出一张PNG图片,该图片上显示“助记词2”,请列出该图片上显示的第二个单词。(答案格式:按照实际情况填写)

delay

80.找出检材中显示“助记词3”的文档,列出该文档中记录的第三个助记词单词。(答案格式:按照实际情况填写)

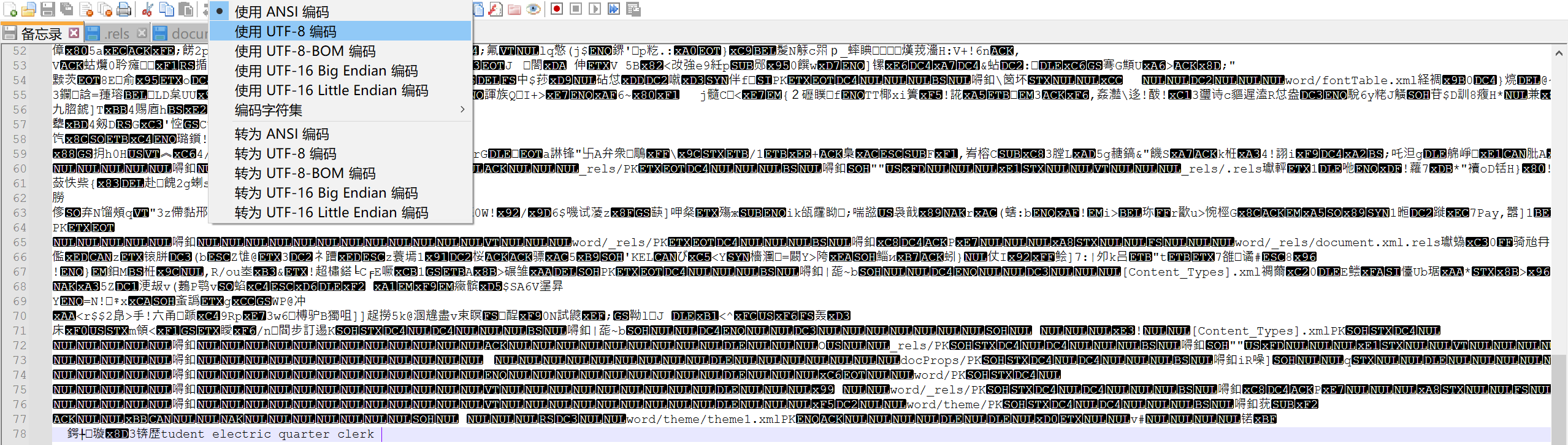

改成UTF-8编码方式:

quarter

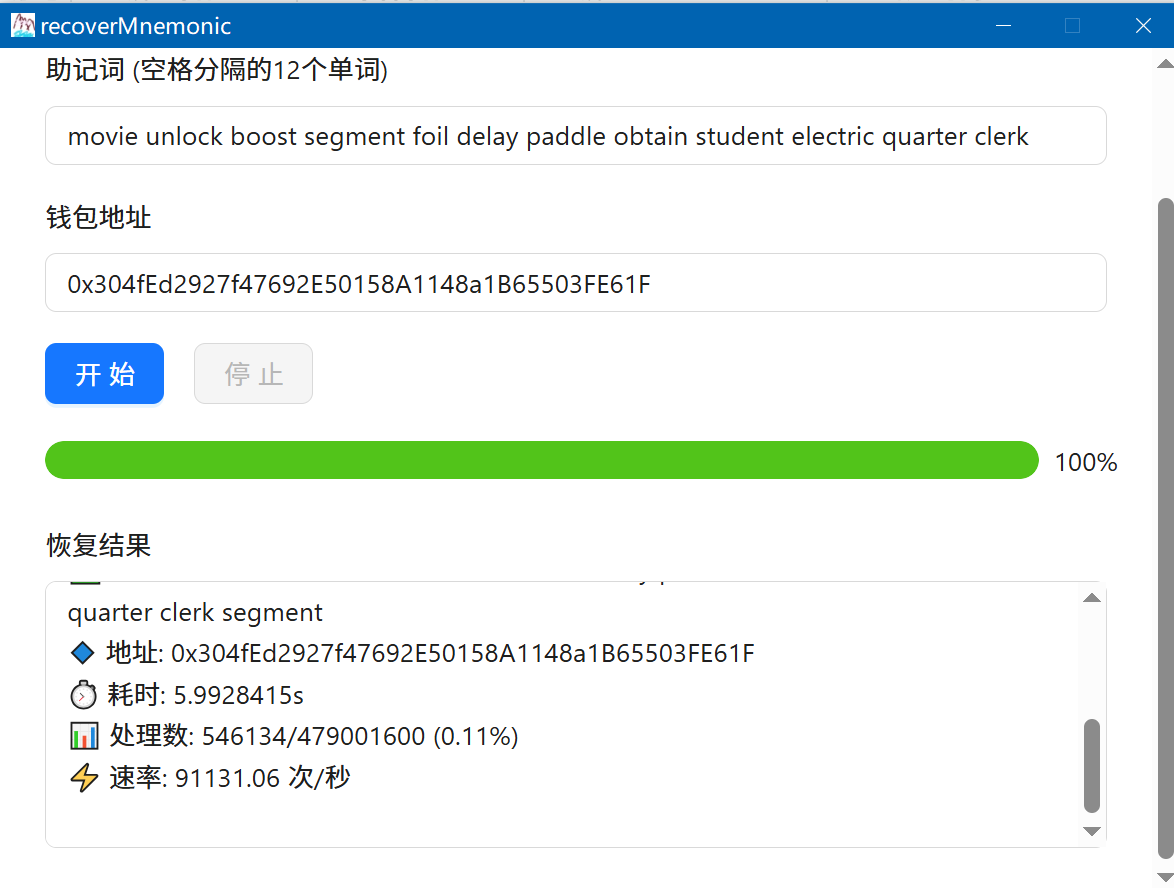

81.分析出该组助记词正常顺序中最后一个单词(已知助记词1、助记词2、助记词3中的单词顺序有被调整)。(答案格式:按照实际情况填写)

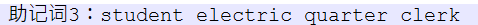

助记词1:movie unlock boost segment

助记词2:foil delay paddle obtain

助记词3:student electric quarter clerk

当时不知道怎么排序,卡了很久

好用的工具:

https://github.com/WXjzcccc/recoverMnemonic

需要配置

- ✅ Go

- ✅ Git

- ✅ Node.js和npm

- ✅ 前端依赖

- ✅ Vite

0x304fEd2927f47692E50158A1148a1B65503FE61F

0x304fEd2927f47692E50158A1148a1B65503FE61F

神器

segment

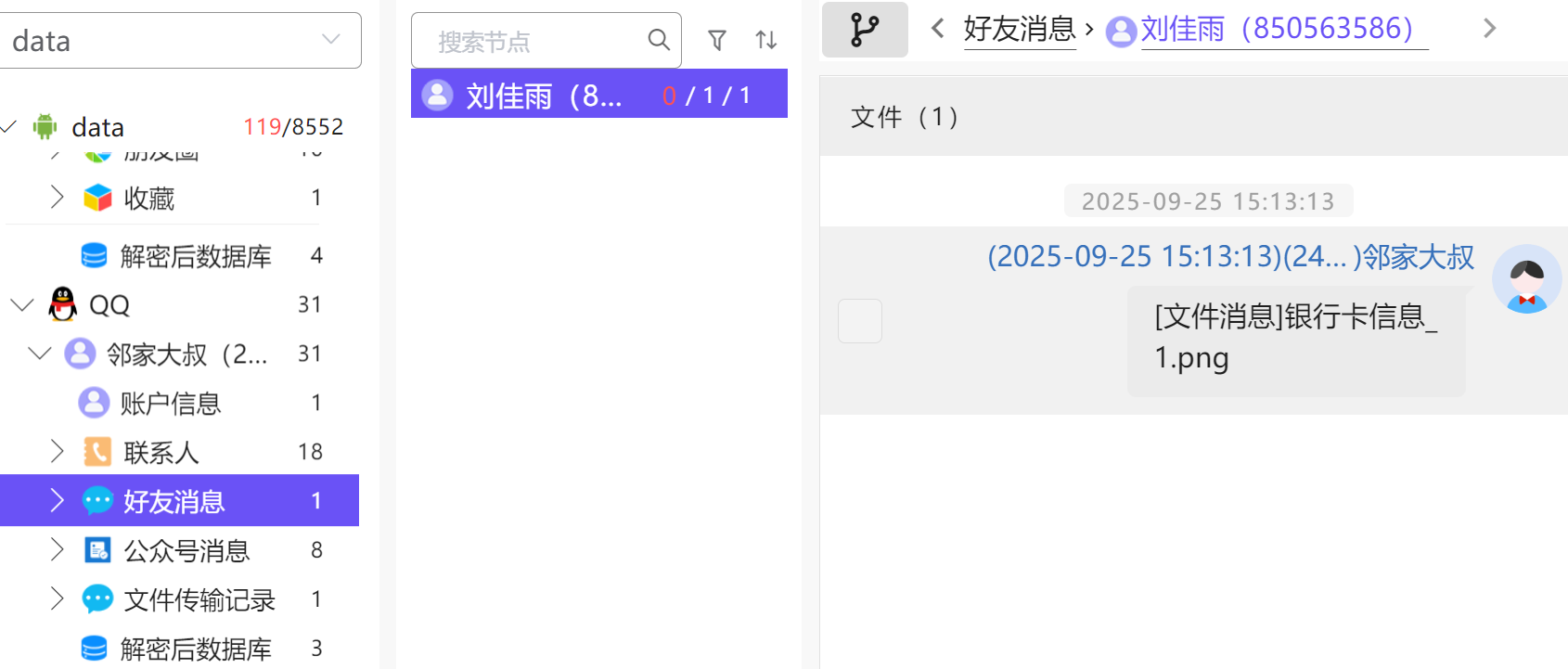

82.分析出邮箱中收件人QQ号为“850563586”的姓名(答案格式:按照实际情况填写)

刘佳雨

83.得知机主通过某个应用给HHshAL发送了一个文档,该应用的数据包名是什么?(答案格式:com.test)

HHshAL找到天荒地老。

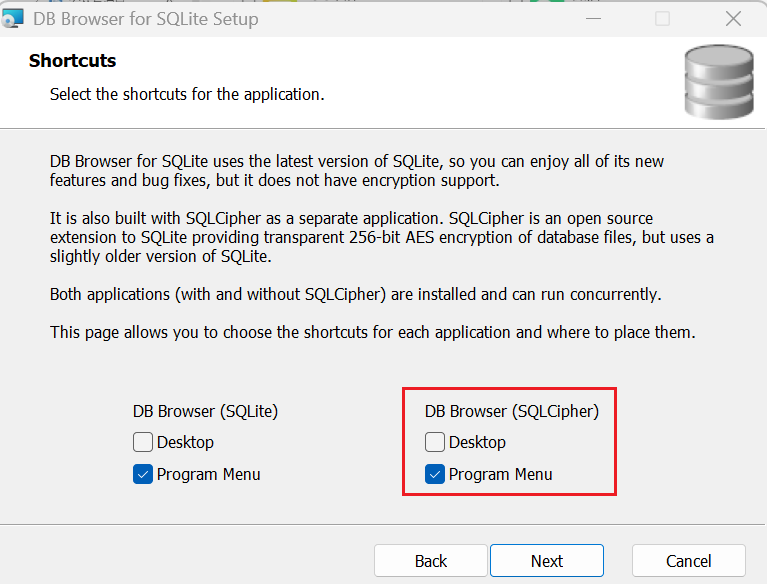

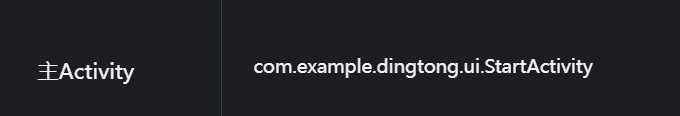

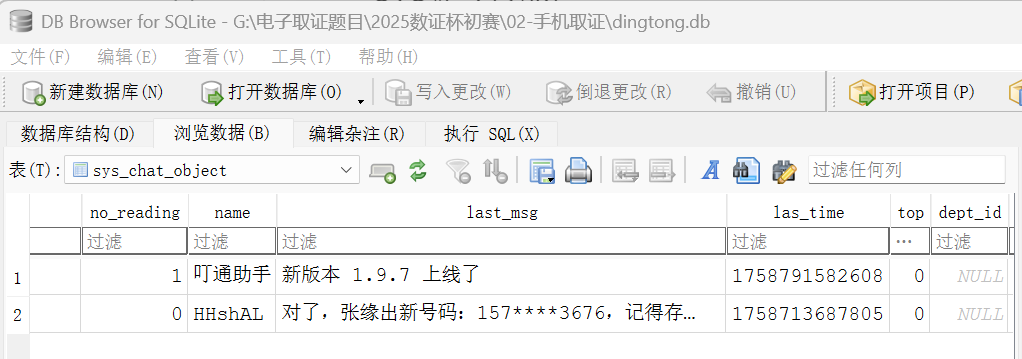

思路:查看已安装应用列表,除了微信和qq外还有几个可疑应用包名最后确定为dingtong.saichuang,再通过数据库再次确认。

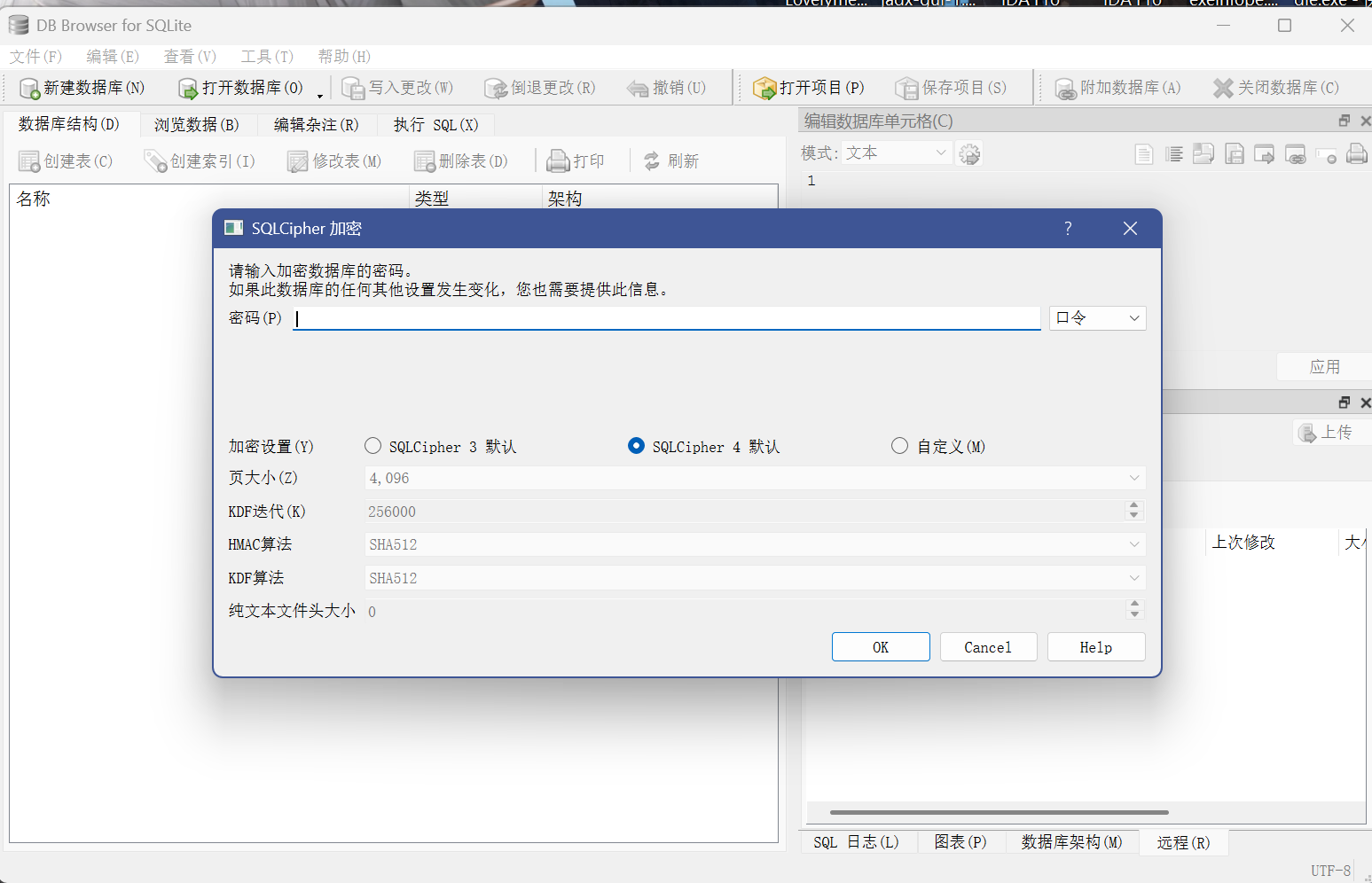

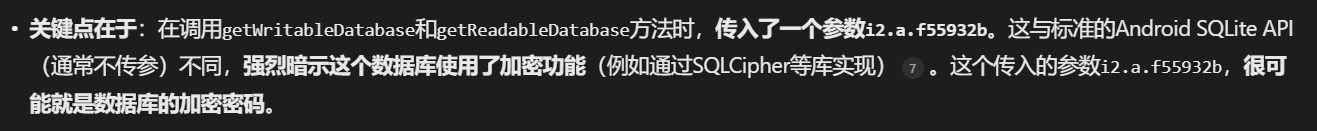

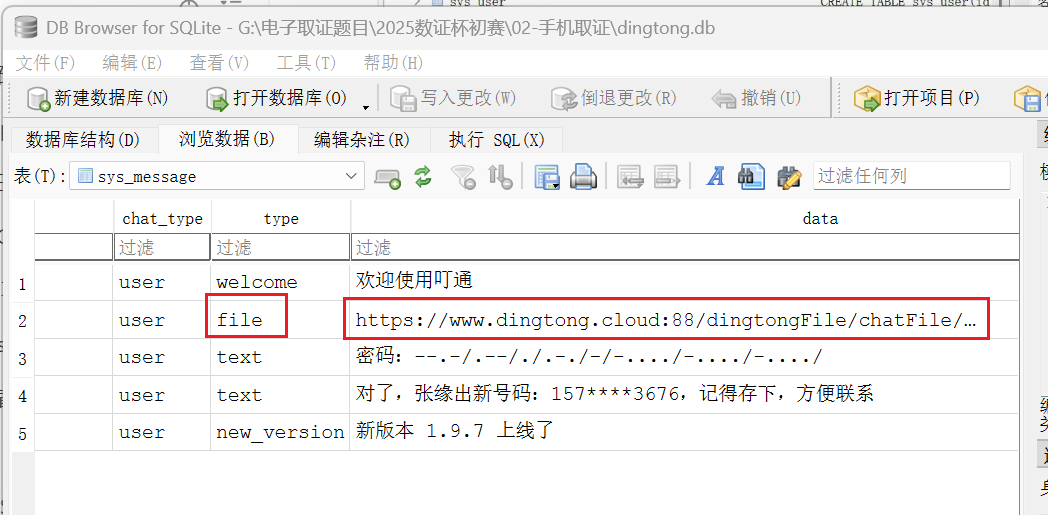

一开始打不开数据库。后知后觉,这其实是加密过的。

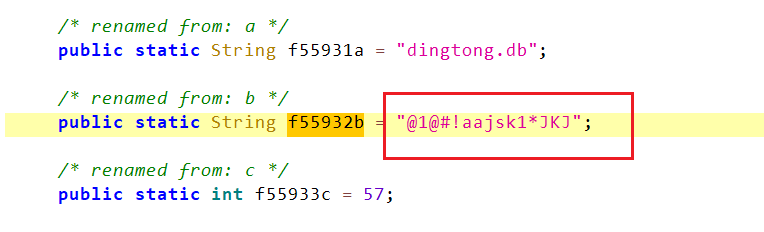

我们需要分析apk,找出密码,进行解密,才能查看dingtong.db

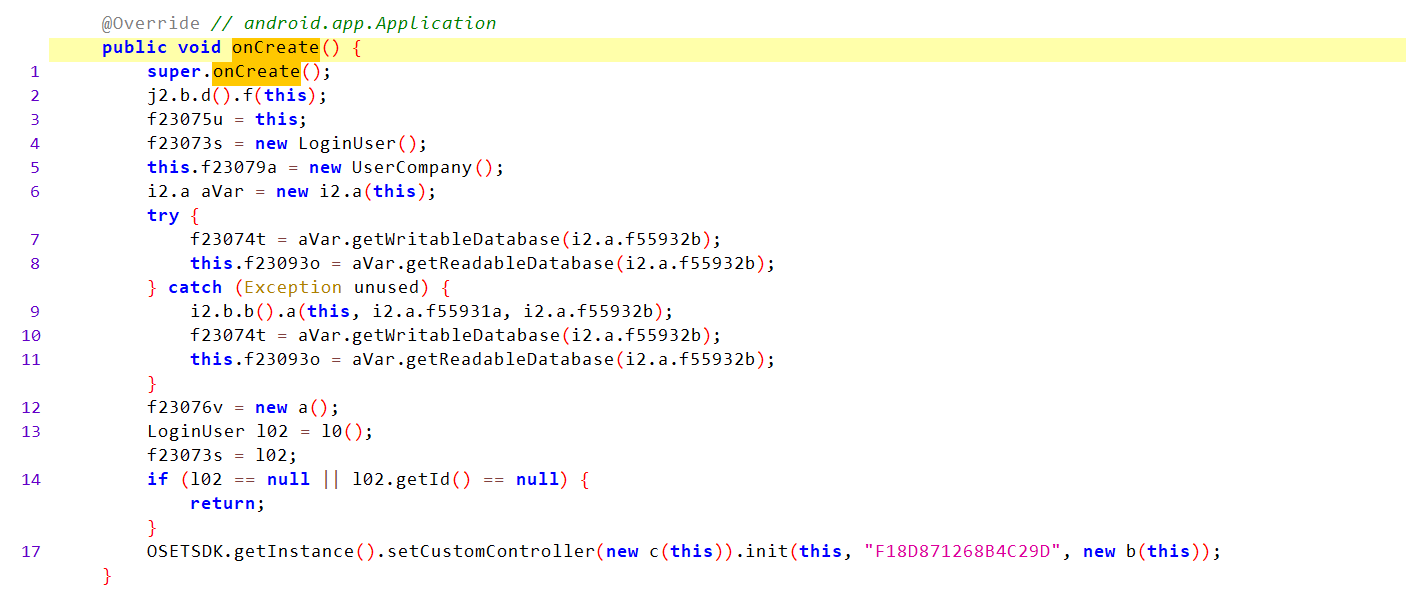

先找主入口

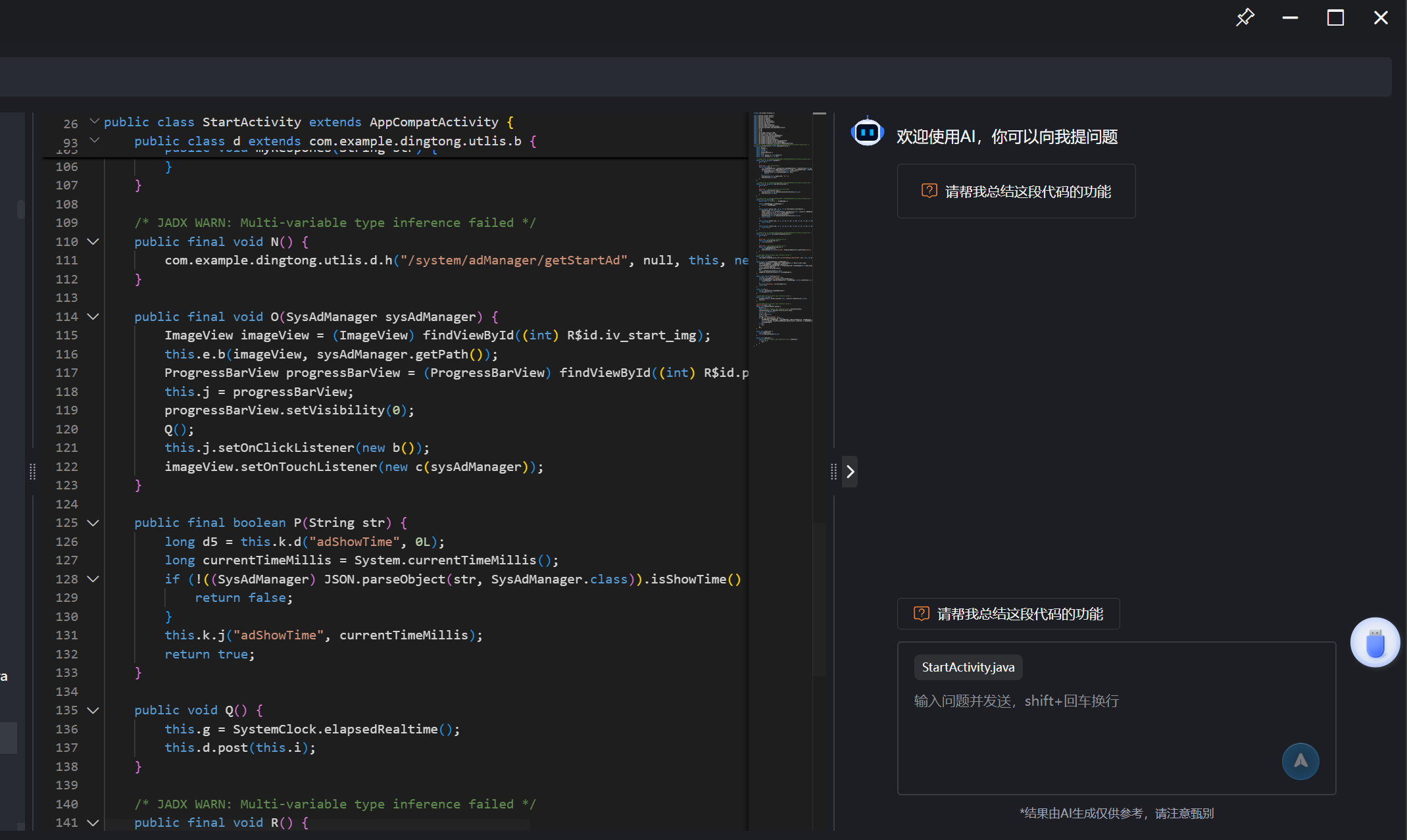

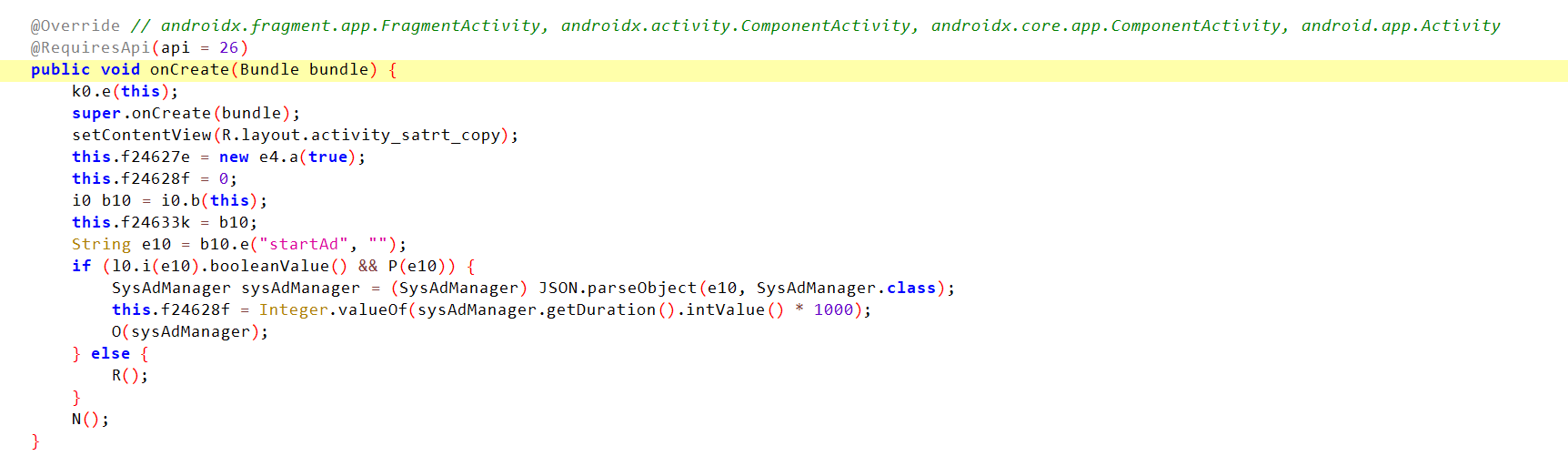

然后进去看看

这边我们可以找到onCreate部分,我们去这边看看

在com.example.dingtong.Myapplication.onCreate()里我们可以看到对于这个加密数据库的使用情况

通过分析,这个参数很有可能就是加密密码

定位过去,我们成功找到了数据库打开的密码,也就是第84的答案

@1@#!aajsk1*JKJ

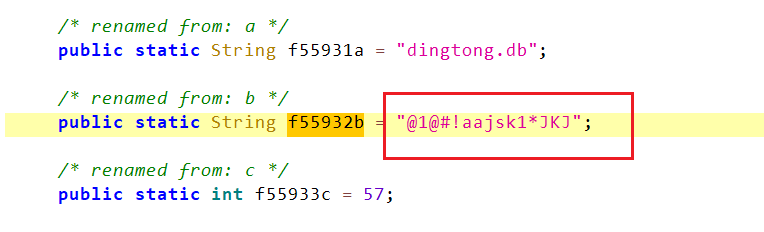

我们前去DB Browser打开

选择SQLCipher3

这边就可以看到数据库内部数据了

在这边我们成功找到了HHshAL这位关键人员

这边也可以看到机主通过某个应用给HHshAL发送了一个文档

因此本题的答案就是这个软件的包名dingtong.saichuang

84.接上题,该应用聊天记录数据库的打开密码是什么?(答案格式:按照实际情况填写)

做题步骤在83题中

@1@#!aajsk1*JKJ

85.接上题,机主发送的这个加密文档,打开密码是什么?(答案格式:按照实际情况填写)

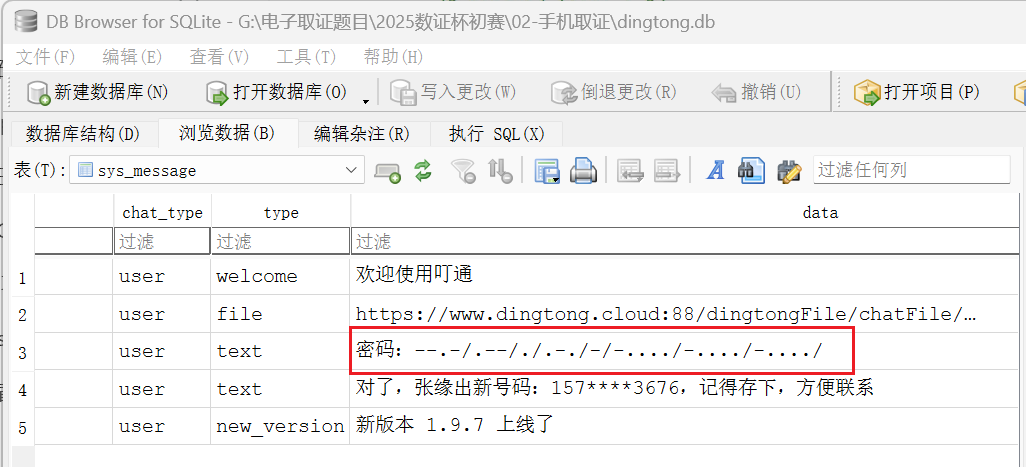

在83题文件发完的下一句就是密码

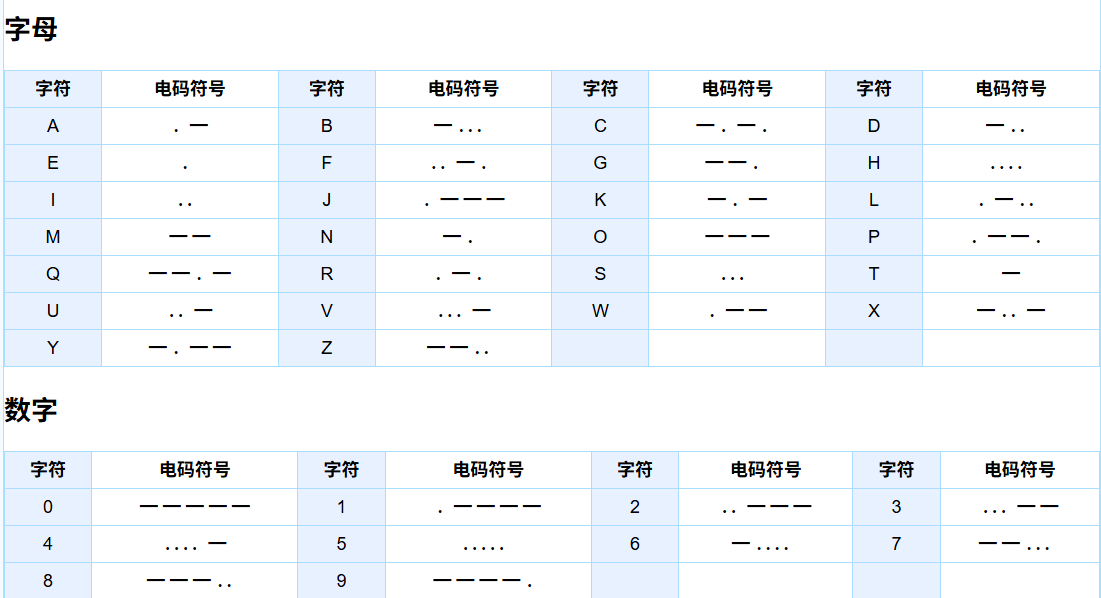

一眼摩斯密码

–.-/.–/./.-./-/-…./-…./-…./

所以就是QWERT666

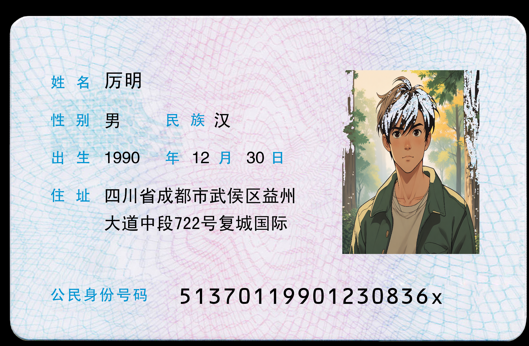

86.厉明的身份证地址登记的门牌号是多少??(答案格式:1)

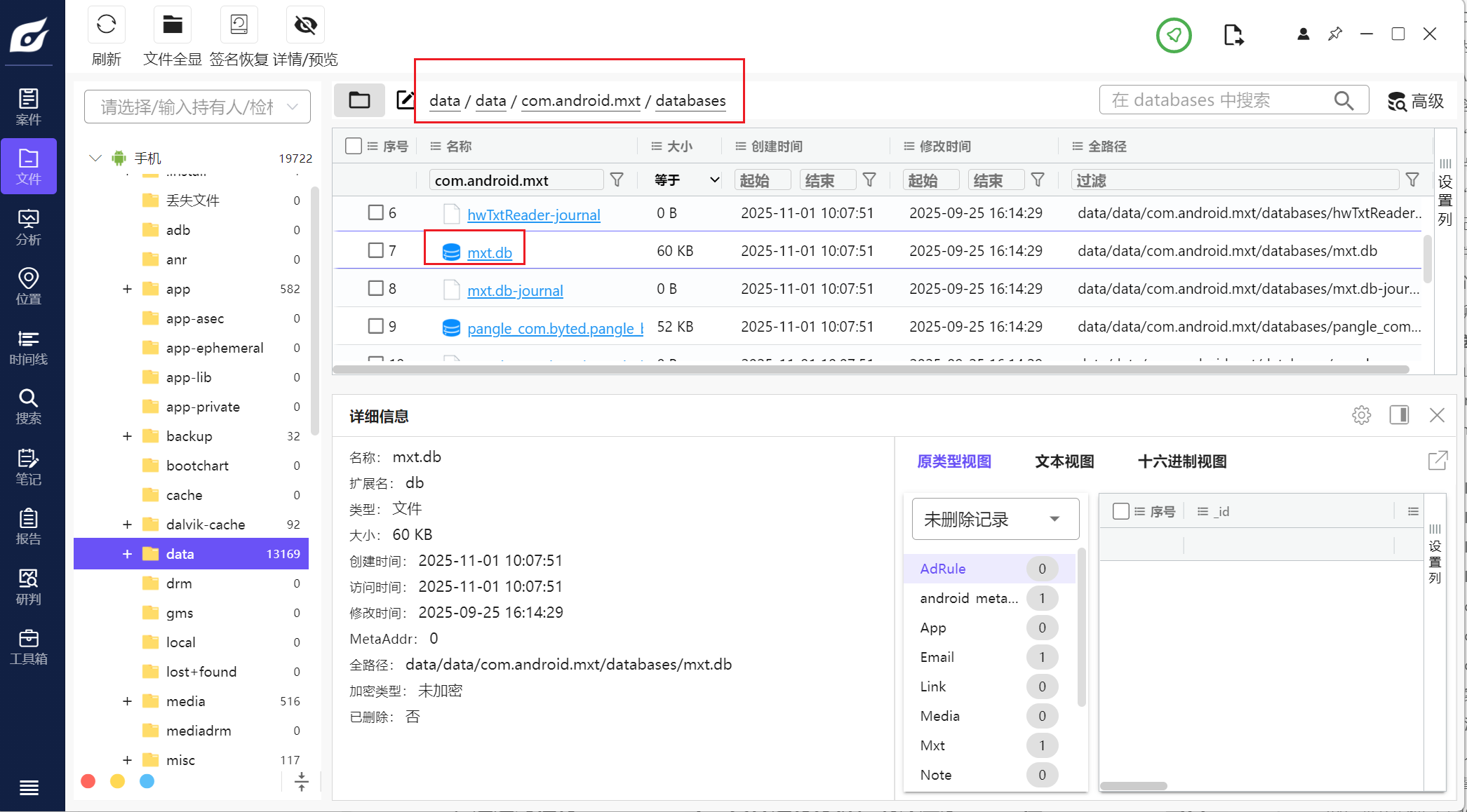

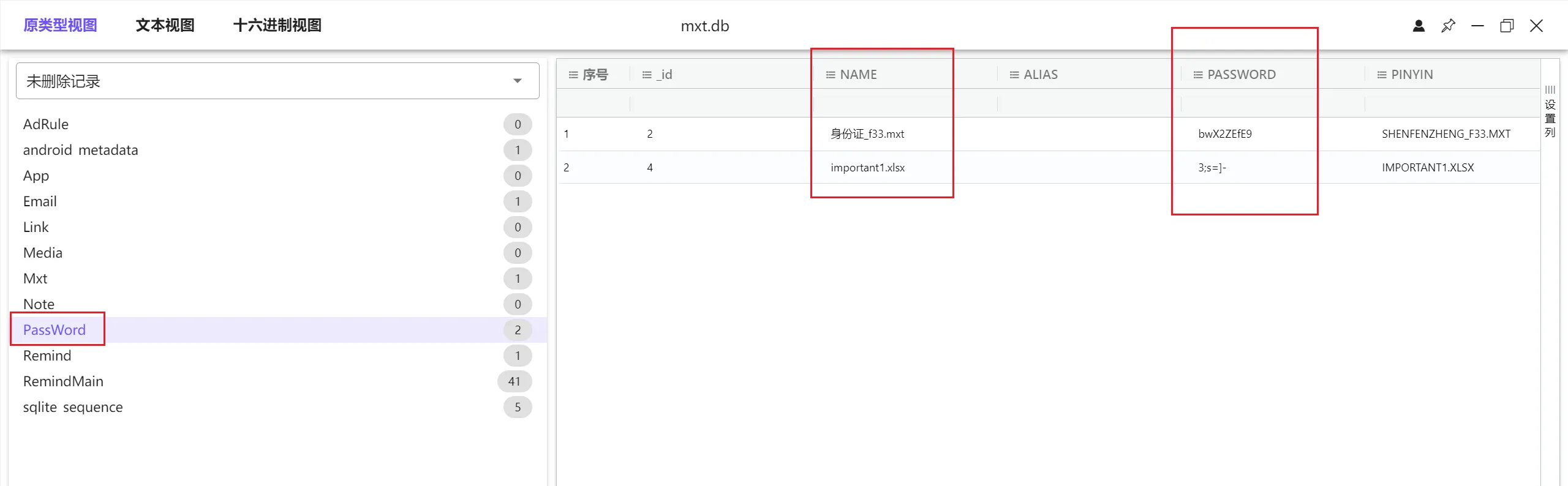

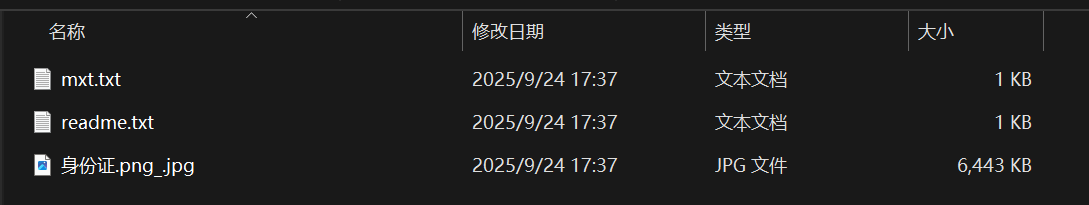

手机做到这边基本上就是各种apk的数据库分析了

有个可疑软件还没用上。

因此我们对此展开调查

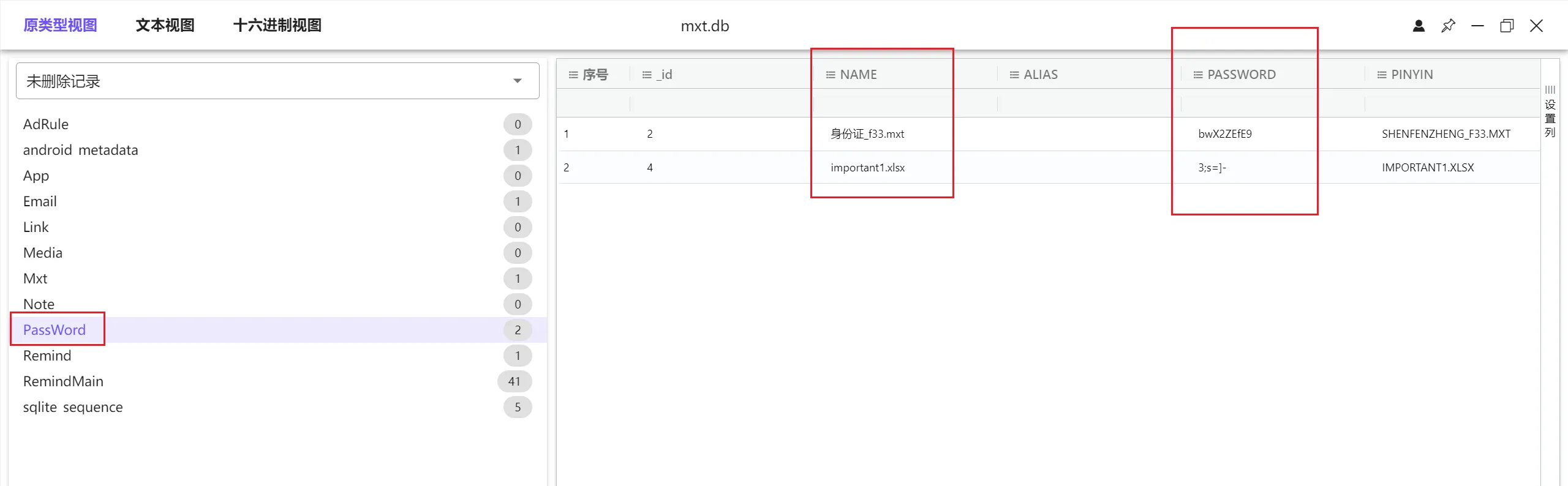

定位到内容文件的数据库还是蛮方便的

进去就看见个Password

然后是两个文件对应的密码

这边题目问身份证,那我们就打开这个身份证文件

bwX2ZEfE9就是密码

打开都不用筛查,这边其实复杂一些可以OCR然后筛查?

总之就一张

所以家在722号,得解

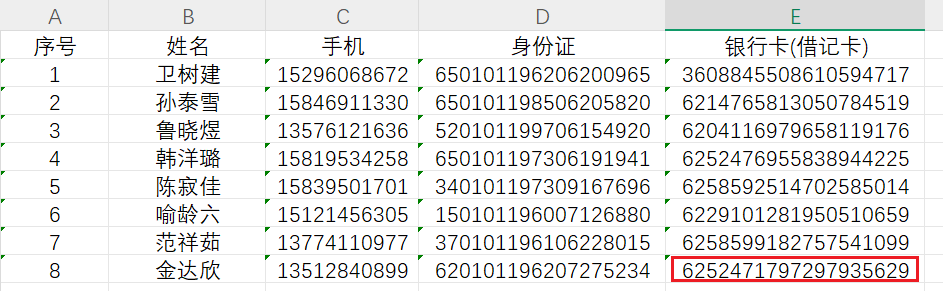

87.分析出“important1.xlsx”文件中体现的“金达欣”银行卡后六位?(答案格式:111111)

上一题我们也找到了这个important1.xlsx的密码3;s=]-

而这个文件在找助记词3的时候就一起带出来了

很容易就找到了,找到之后的后六位就是935629

88.接上题,保存“important1.xlsx”打开密码数据的应用,该应用的启动密码是什么?(答案格式:按照实际情况填写)

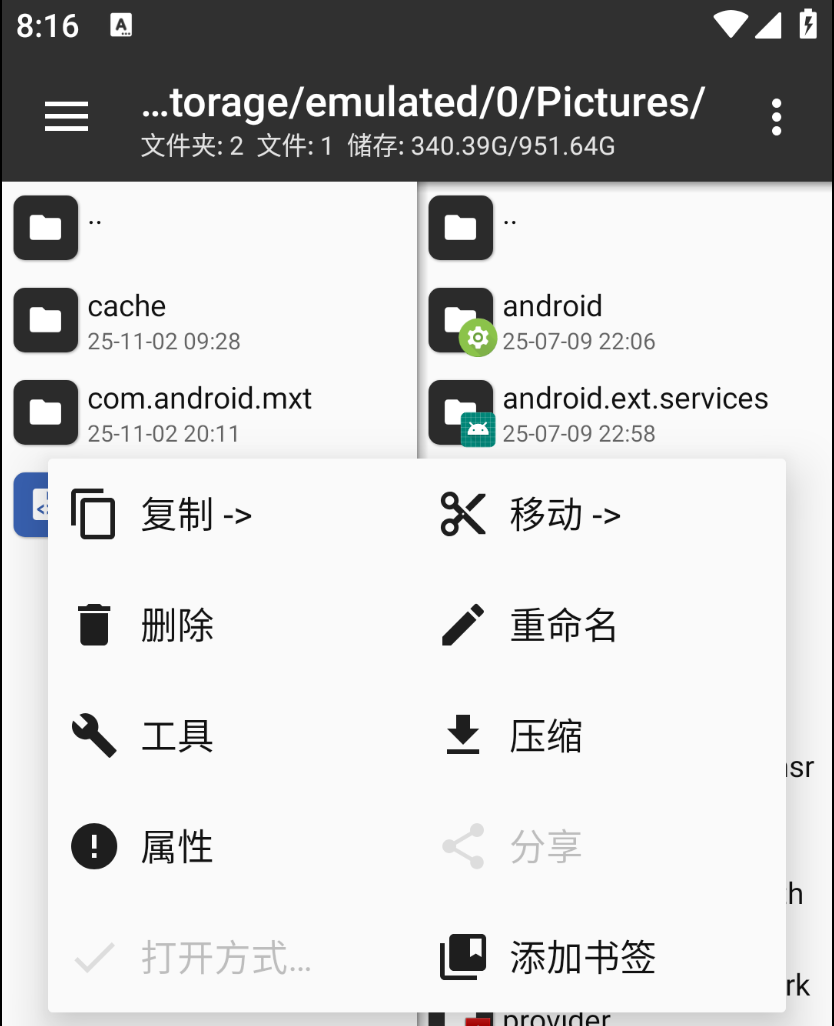

这个应用我们知道了就是那个密信,但是干在火眼分析中什么都找不到启动密码

所以我们考虑仿真一下,然后利用MT来替换数据库,最后看看

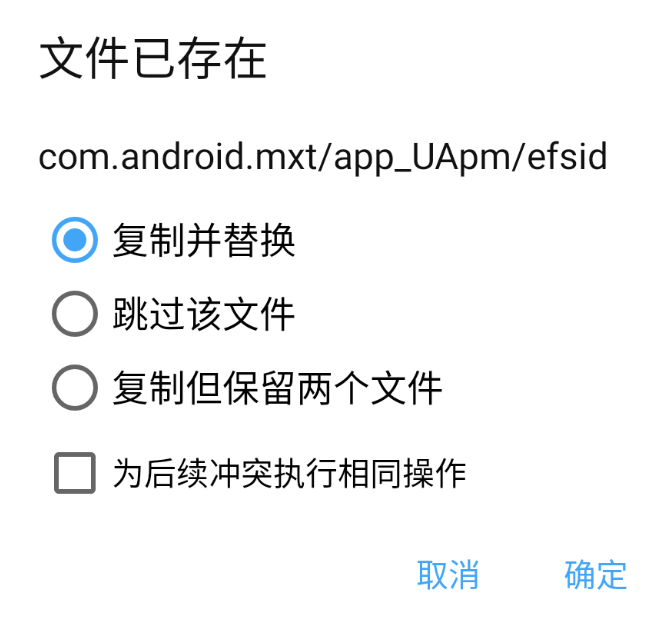

我们将C:\hlnet\3-1761962929\data\data\com.android.mxt文件包直接复制粘贴进C:\Users\用户名\Documents\leidian9\Pictures

然后去模拟器的中复制 接下来去mt里面的左侧,进入/storage/emulated/0/Pictures/(这是雷电的共享目录),右侧就是data/data 长按复制(注意这边右边一定要是data才行)

可以把安装包也扔到共享目录

然后直接先下,下完之后替换内容文件就好了

先安装,然后再替换,看到下边算是成功了

好我们打开来看看怎么样

如果我们没有替换的话,这边会显示的是让我们注册一个,但是替换之后就不用了

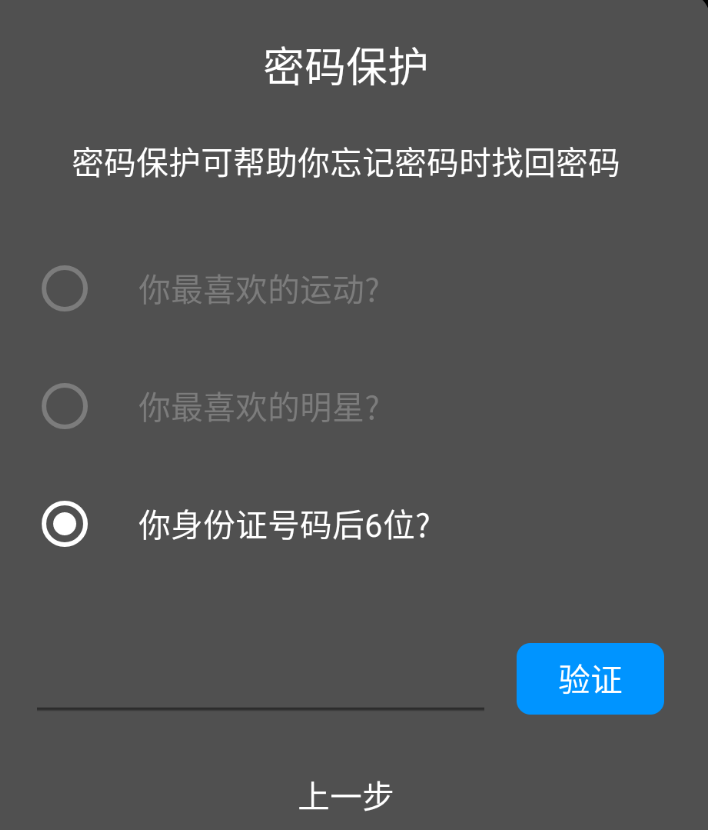

我们在电脑里找半天是知道了肯定没有所谓的密码的,因此我们这边只能点忘记密码

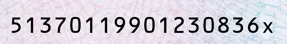

而这个密保正好有一个在问身份证后六位,别的不知道,身份证还不知道吗,这不是86刚刚问过身份证吗

所以我们填入30836X

(这边蛮神奇的我第一次仿真失败了,但是第二次成功了,上边那些图都是我的,但是我输入了身份证又出不来,后边再删了想重新仿真就仿不了开始闪退了,奇了怪了)

按照406的wp,最后会找回密码是1111