取证工作流建议

证据固定与预处理:

· 对所有压缩包(.zip, .rar)和镜像文件进行解压和哈希值校验,确保数据完整。

分头分析:

· 主战场(电脑、服务器):使用 【火眼证据分析】 加载所有 .E01 磁盘镜像。这是你的核心工作台。

· 移动端战场:使用 【雷电APP智能分析】 加载手机备份文件。

· 网络战场:使用 【网镜互联网取证】 分析网络流量包。

· 特种设备战场:对于物联网设备的 .bin 文件,先用 【火眼证据分析】 尝试解析,若无法识别,可能需要使用 010 Editor 等进行二进制结构分析。

关联分析:

· 使用 【综合查询】 功能,将不同检材中发现的IP地址、邮箱、用户名、手机号等关键信息进行跨源关联。

· 使用 【苍穹AI引擎】 进行智能行为画像和线索关联。

证据固定:

· 对所有重要的发现进行截图,并记录在取证报告中。

证据固定:

- 线下硬盘 -> 网探高速复制机

- 线上服务器 -> 网探勘验 V7(在线勘验)

- 互联网内容 -> 网镜 V6

- 云端数据 -> 雷电云取证

证据分析:

- 通用分析 -> 网探勘验 V7(离线分析) / 火眼 / X-Ways

- 数据库分析 -> 数据库取证工具

- 宏观关联分析 -> 网钜数据分析软件 V4

- 在等待火眼加载和分析检材的这段时间,绝不是空闲时间,而是并行开展其他关键工作的黄金时间。高效利用这段时间能极大提升你的整体取证速度。

你可以立即开展的并行工作

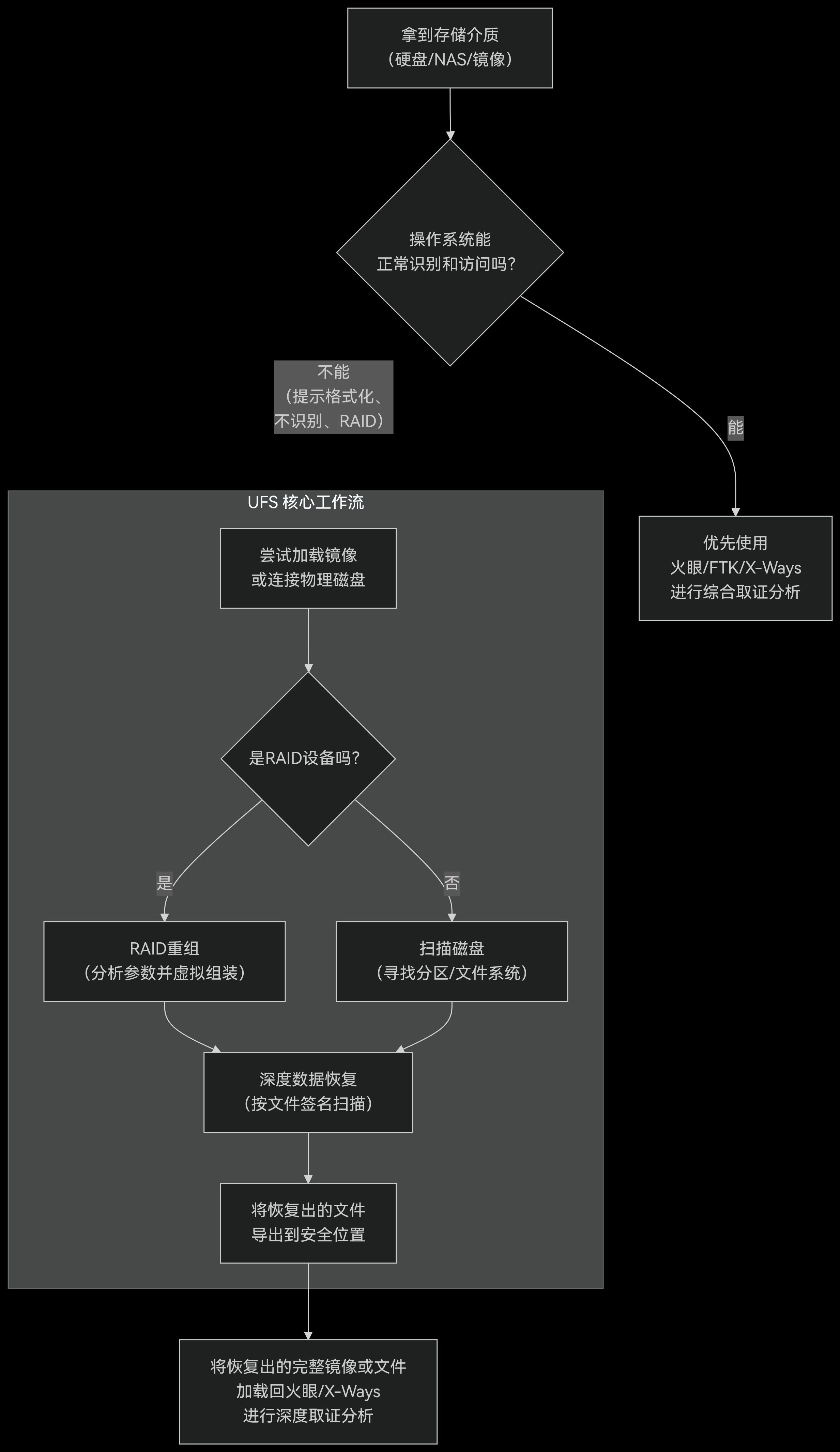

根据你手头的资源,你可以参考以下流程图来决策如何高效利用这段等待时间:

1. 处理其他检材(首选)

如果案件有其他独立的证据,立即开始处理它们。

- 手机镜像: 如果还有手机备份文件(如

.ab、.tar或厂商备份),立即用 【雷电APP智能分析】 加载它。手机分析和电脑分析是完全独立的过程,可以完美并行。 - 内存镜像: 如果你有内存镜像文件(

.mem,.raw),可以打开 Volatility 或火眼的内存分析模块,开始分析运行进程、网络连接、提取密码等。 - 网络流量包: 如果你有

Flower.pcap或其他流量包,用 【网镜】 或 Wireshark 打开,开始筛选和分析网络协议、寻找异常连接或数据外传痕迹。

2. 为即将到来的深度分析做准备(次选)

如果这是你唯一的检材,那么就为火眼分析结束后的工作做铺垫。

- 配置苍穹AI引擎:

- 启动苍穹AI引擎,确保模型已加载。

- 提前构思好你的语义搜索指令。例如,想好你要问AI的问题,比如“找出所有与资金转移相关的通信记录”或“总结用户的网络搜索行为特征”。

- 整理关键词列表:

- 打开一个记事本,根据案件背景,列出所有需要搜索的关键词。例如:

- 姓名/昵称: “起早王”、“倩倩”、“雨蓝”

- 联系方式: 手机号、邮箱、QQ号

- 金融信息: 银行卡号、“支付”、“转账”、“比特币”

- 案件相关词: “项目代号”、“黑话”、“暗语”

- 这能让你在火眼分析结束后,立刻在综合查询框里进行批量搜索,而不是临时思考。

- 打开一个记事本,根据案件背景,列出所有需要搜索的关键词。例如:

- 准备密码字典:

- 如果预计会遇到加密文件,提前打开你的密码字典文件(如

rockyou.txt),或者根据已知信息(嫌疑人生日、宠物名等)生成一个自定义字典。

- 如果预计会遇到加密文件,提前打开你的密码字典文件(如

3. 环境与工具准备(基础保障)

- 打开辅助工具: 提前打开你可能会用到的所有辅助工具,如 SQLite Expert(用于分析数据库)、Navicat、010 Editor 等,让它们处于待命状态。

- 整理工作区: 在桌面上创建好用于存放本次分析输出的文件夹,例如“截图”、“导出文件”、“报告素材”等,便于后续整理证据。

行动建议:

现在,请立即检查你的案件文件夹,看看是否有手机备份、内存镜像或流量包文件。如果有,马上用对应的工具打开它们。如果没有,就立刻打开一个记事本,开始列出你的第一版关键词列表。

假设你有一个嫌疑磁盘的镜像

假设你有一个嫌疑磁盘的镜像 suspect.dd,一个典型分析流程是:

初步评估:

- bash

1 | binwalk suspect.dd # 查看文件结构 |

文件系统分析:

- bash

1 | fls -r suspect.dd # 递归列出所有文件和已删除文件 |

文件雕刻:

- bashforemost -i suspect.dd -o output_foremost/ # 尝试恢复各种格式文件

批量信息提取:

- bashbulk_extractor -o output_bulk/ suspect.dd # 提取邮件、URL等敏感信息

- 深入分析特定文件:

- 用

ExifTool分析图片元数据。 - 用

Volatility分析内存镜像(如果有)。 - 用

Wireshark分析网络流量包。

- 用

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 琉璃幻彩的博客!

评论