检材下载

下载链接:https://pan.baidu.com/s/1W3dvZatl0CNjWaUiNrzyfg?pwd=5p6c

哈希值:无

挂载/解压密码:无

一、计算机取证

1.请找出操作系统主机名。

2.请给出源磁盘的SHA256哈希值。

3.请找出操作系统中安装的Android模拟器名称和安装日期。(格式:雷电模拟器2025年06月26日)

4.请找出使用Bitlocker加密的虚拟磁盘文件。

二、内存取证

1.请给出计算机内存创建北京时间? [答案格式:2000-01-11 00:00:00]

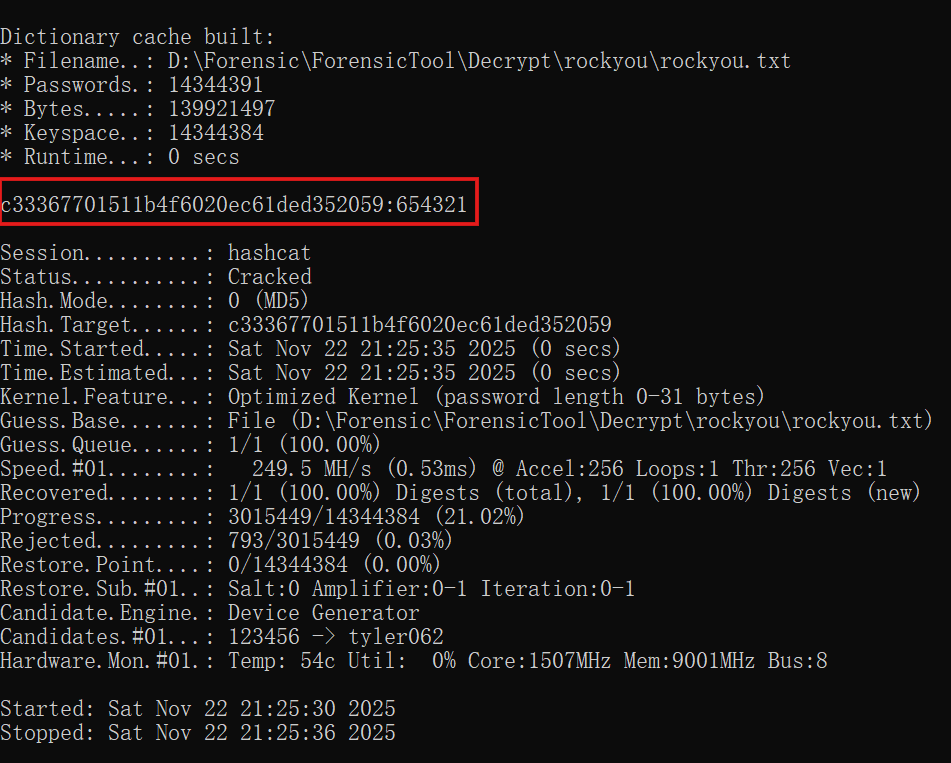

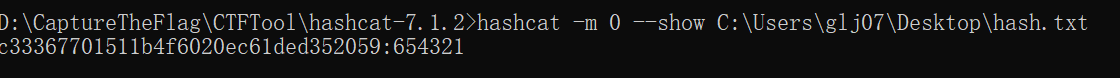

2.请给出计算机内用户yang88的开机密码? [答案格式:abc.123]

]]>检材下载

案情介绍

总剧情:2024年4月13日周六,杭城网警支队在工作中发现线索,线索称4月13日上午10时有一名为“飞天五子棋教”的非法社会组织蛊惑其信徒前往滨湖商圈海平路与安延路十字路口中心进行自焚,以获得超越自然的神力。网警支队立刻编报上报市局,引起市局高度重视,经过周密布控,当场抓获“飞天五子棋教“前来自焚教徒一名,市局立案侦查,将” 飞天五子棋教“定性为邪教组织。

第一部分-剧情:在前来自焚教徒身上搜出一部手机,手机在抓捕过程中损坏,在其住处搜得关机的笔记本电脑一部,连接其上的u盘一只。对上述检材予以扣押,并进行取证。回答以下问题。

第二部分-剧情:经过对电子物证的分析,侦查人员锁定了为邪教提供服务的云服务提供商。该提供商为辖区外的一家互联网科技公司。为避免造成更恶劣影响,侦查人员于4月13日下午15时前往该公司服务器机房提取电子证据。该公司实际控制人为海公牛,女,35岁,徽省人,身份证号xxxxxx。在侦查人员到达现场时,海母牛迅速将所有服务器断电,拒不配合警方工作。经审讯,海公牛提供了机房所有其掌握的信息,具体信息见《海母牛公司机房IP地址规划表》。侦查人员将三台服务器予以扣押,并进行取证。回答以下问题。

第三部分-剧情:对海公牛与闻早起的社会关系进行分析,发现其二者与”飞天五子棋教“某干部联系密切,该干部的微信备注为”玉王直“,经落地后发现该人具体位置,且即将出国,侦查人员遂立即前往其住处,在其住处对其抓捕,遭遇其强烈抵抗。在其住处搜出手机3只,其中2只在其抗拒抓捕中被其破坏自燃,扣押完整手机一只,扣押电脑一台,其上贴有密码标签,在抓捕中其中一张部分被撕毁。U盘2只,其中一只连接在电脑上,另一只在其口袋中。对上述检材予以扣押,并进行取证。回答以下问题。

第四部分剧情:综合分析检材,发现教徒发展表格等信息,请对检材内容综合分析,回答以下部分问题。

检材下载

下载链接:https://pan.baidu.com/s/1ec5FPJqOIZf3-7EW8T5g7Q?pwd=ddmb哈希值:093A4ABB9025B83C428CE1676EE3D951

挂载/解压密码:奋进新征程,建功新时代!

第一部分-介质取证

1.教徒“闻早起”所使用的笔记本电脑使用何种加密程式?

A.BitLocker

B.VeraCrypt

C.国密

D.Cryptomator

E.系统自带加密程序

F.无法得出

火眼都分析不出来。比赛检材有很多设备图片,应该是需要仿真,然后根据一些线索(比如密码),来挂载解密。而不是像以前一样分析。

正确答案:VeraCrypt

2.教徒“闻早起”所使用的笔记本电脑中安装了一款还原软件,其版本号为?

进行虚拟机创建。

3.教徒“闻早起”所使用的笔记本电脑中登录的微信内部id为?

]]>案情介绍

总剧情:2024年4月13日周六,杭城网警支队在工作中发现线索,线索称4月13日上午10时]]>

(一)工具链接:

(一)工具链接: